Pasos para configurar el módulo ASP.NET SAML 2.0

Paso 1: Requisitos previos: descarga e instalación

-

Descargar

Módulo miniOrange ASP.NET SAML 2.0.

-

Para configurar el módulo, extraiga el archivo

asp.net-saml-sso-module-xxx.zip. Encontrará una DLL llamada

miniorange-saml-sso.dll, un archivo de configuración llamado

saml.config y una integración.md archivo que contiene los pasos para agregar el módulo a su aplicación.

-

Añada miniorange-saml-sso.dll en su carpeta bin (donde existen otros archivos DLL para su aplicación).

-

Registro menorangesamlsso módulo en su aplicación de acuerdo con los pasos proporcionados en el archivo llamado integración.md.

-

Agregue el archivo de configuración proporcionado saml.config en el directorio raíz de su aplicación.

-

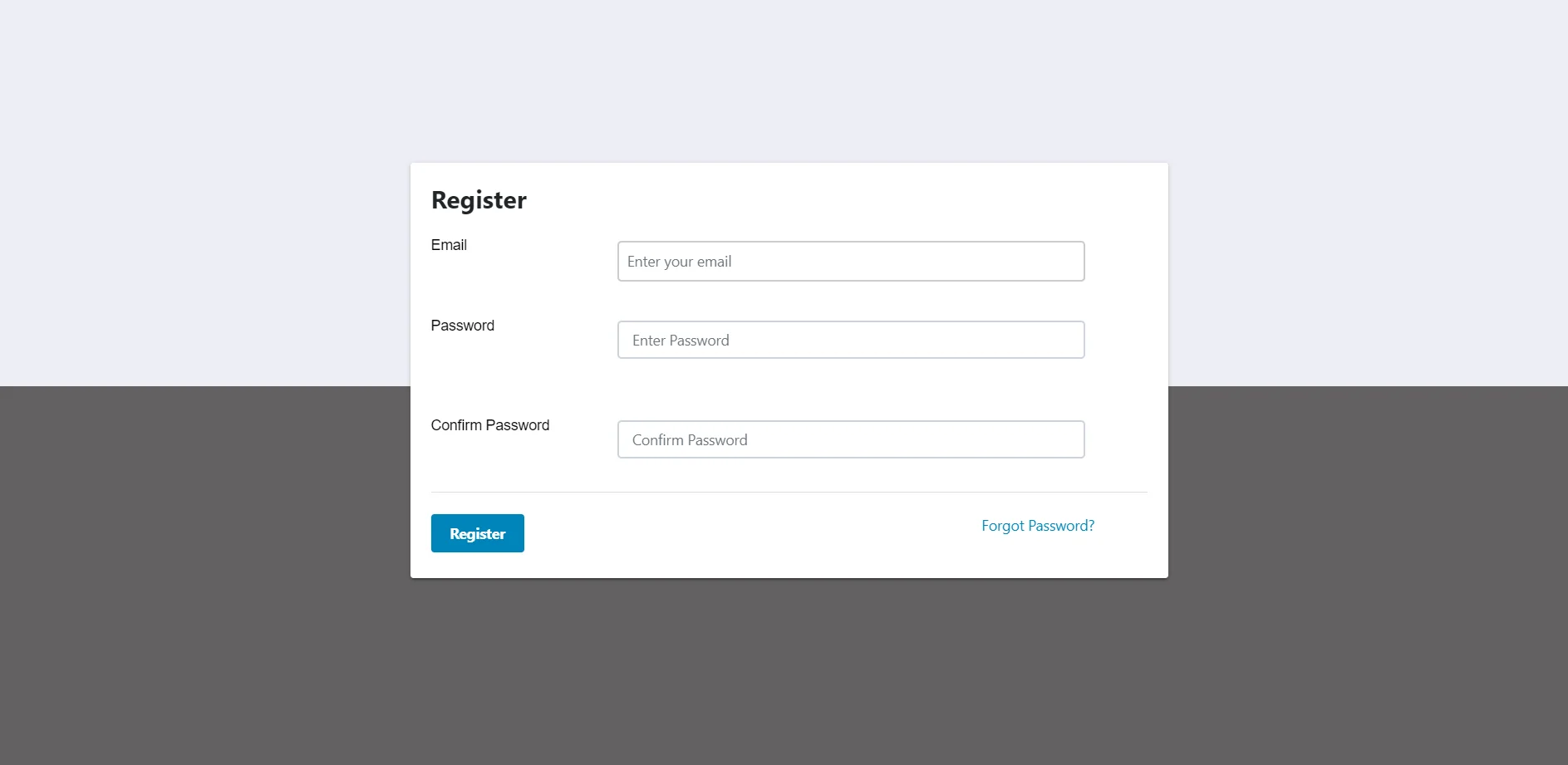

Después de la integración, abra su navegador y explore el panel del conector con la siguiente URL:

https://<your-application-base-url>/?ssoaction=config

-

Si aparece la página de registro o la página de inicio de sesión, ha agregado exitosamente el conector SSO miniOrange SAML a su aplicación.

-

Regístrese o inicie sesión con su cuenta haciendo clic en

Registro Botón para configurar el módulo.

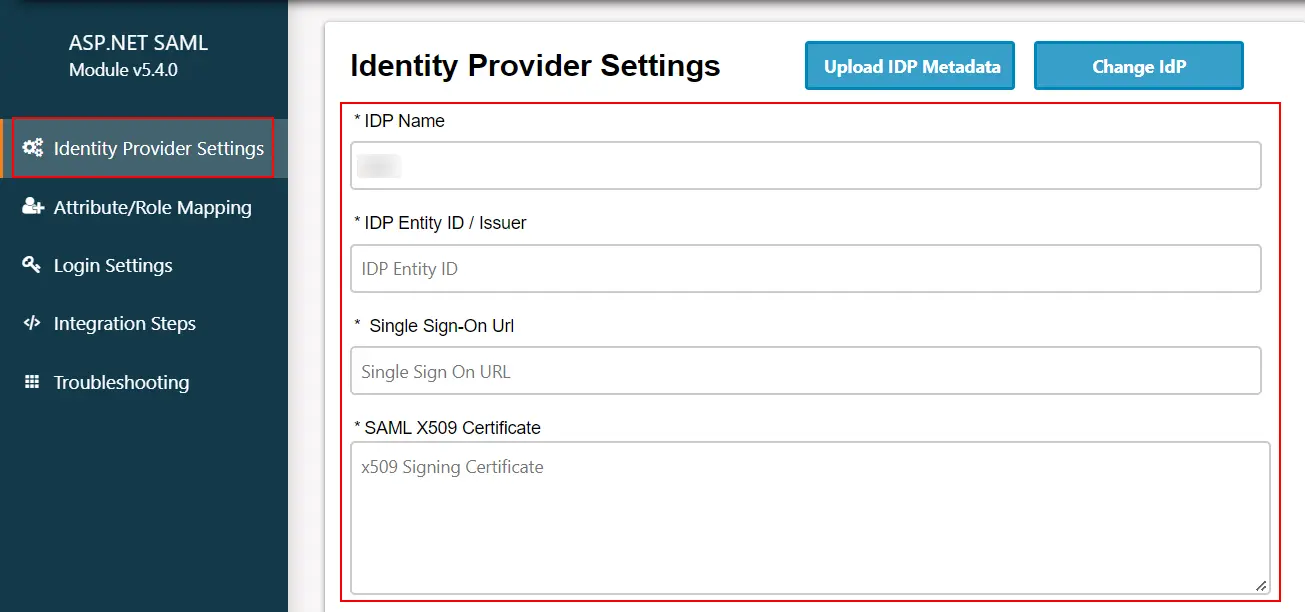

Paso 2: Configura tu proveedor de identidad

-

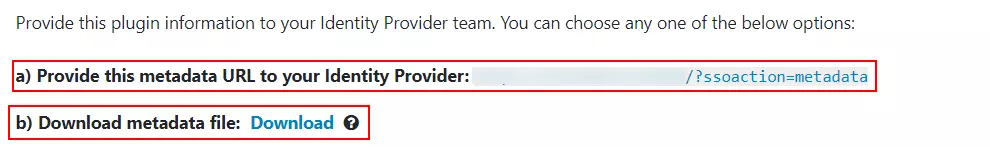

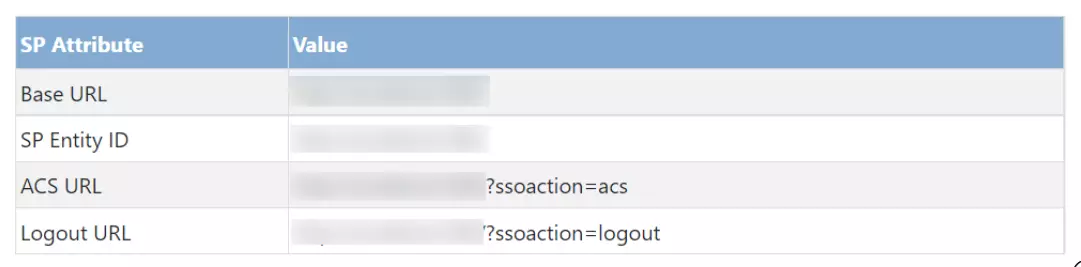

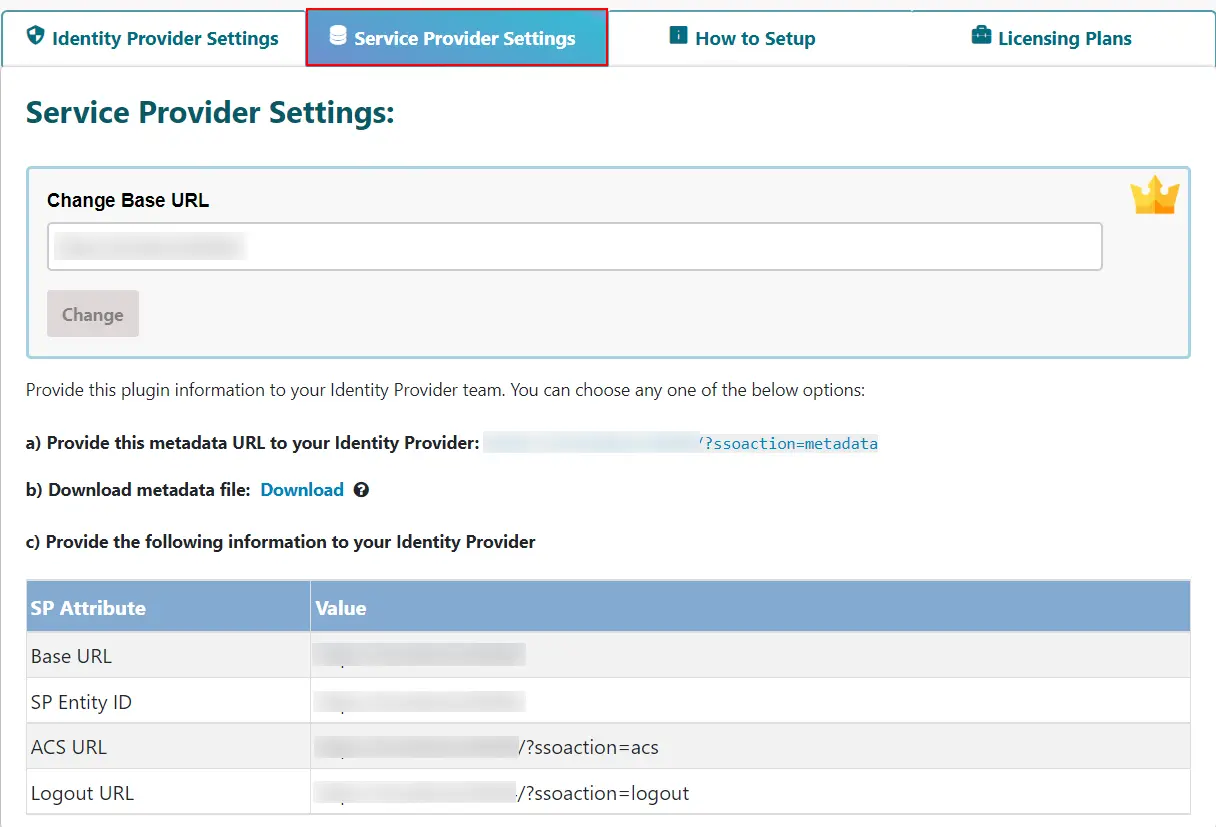

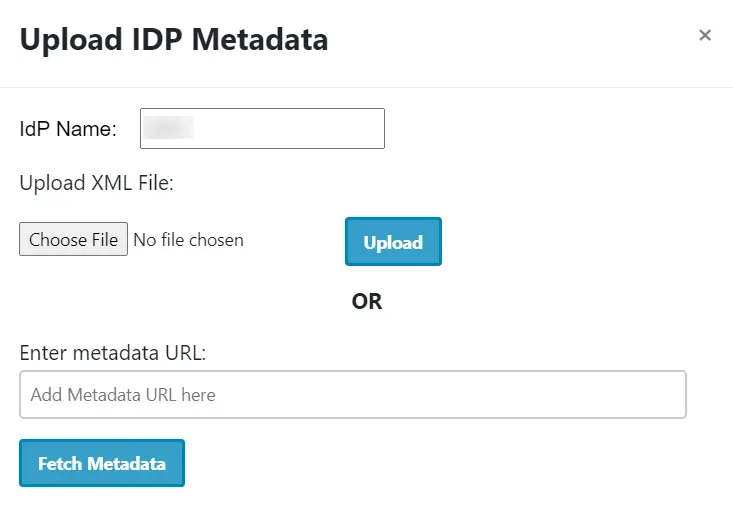

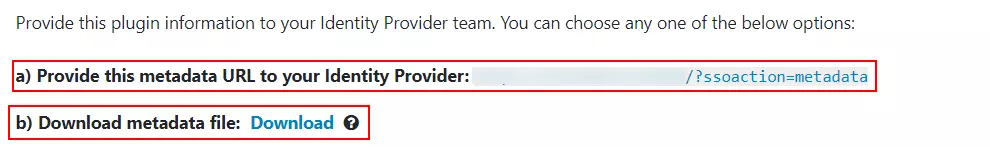

Debe enviar los metadatos de su SP a su proveedor de identidad. Para los metadatos del SP, utilice la URL de metadatos del SP o descargue los metadatos del SP como un archivo .xml y cárguelo en su IdP. Puede encontrar ambas opciones en el

Configuración del proveedor de servicios .

-

Alternativamente, puede agregar manualmente el ID de entidad SP y la URL ACS desde

Configuración del proveedor de servicios pestaña en el complemento de las configuraciones de su IdP.

Paso 4: Probar SAML SSO

- Antes de realizar la prueba, asegúrese de lo siguiente:

-

Los metadatos SAML de ASP.NET (SP) se han exportado al proveedor de identidad (IDP).

-

Importación de metadatos SAML del proveedor de identidad (IDP) en ASP.NET (SP).

-

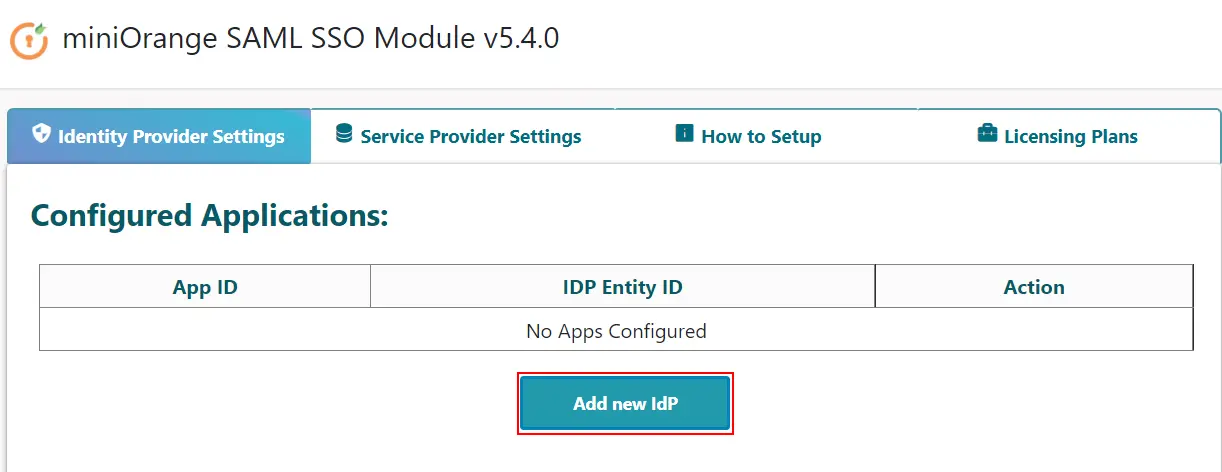

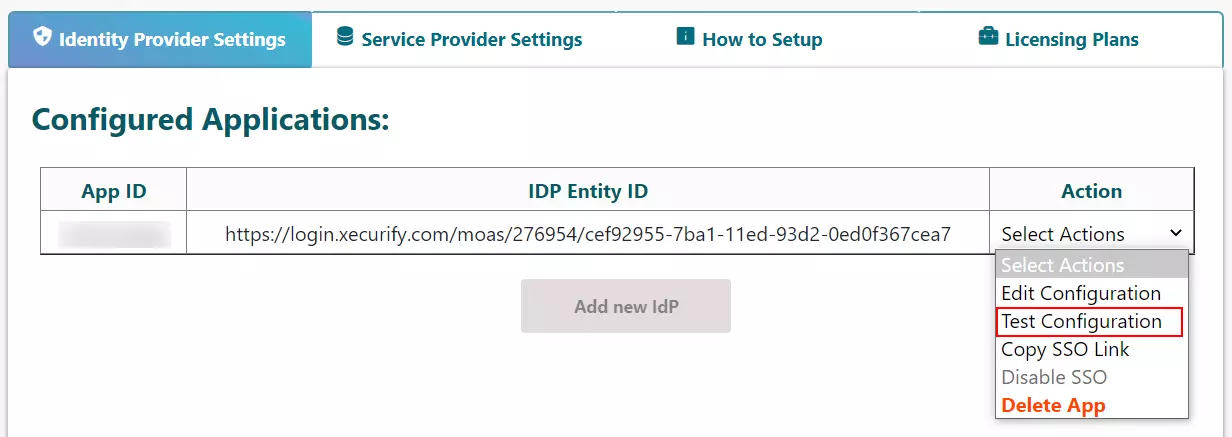

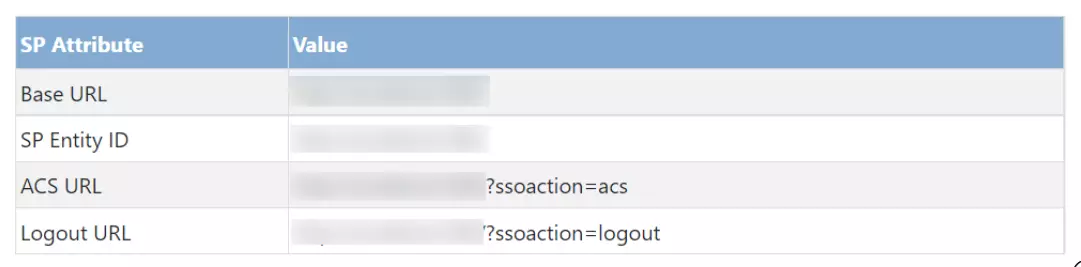

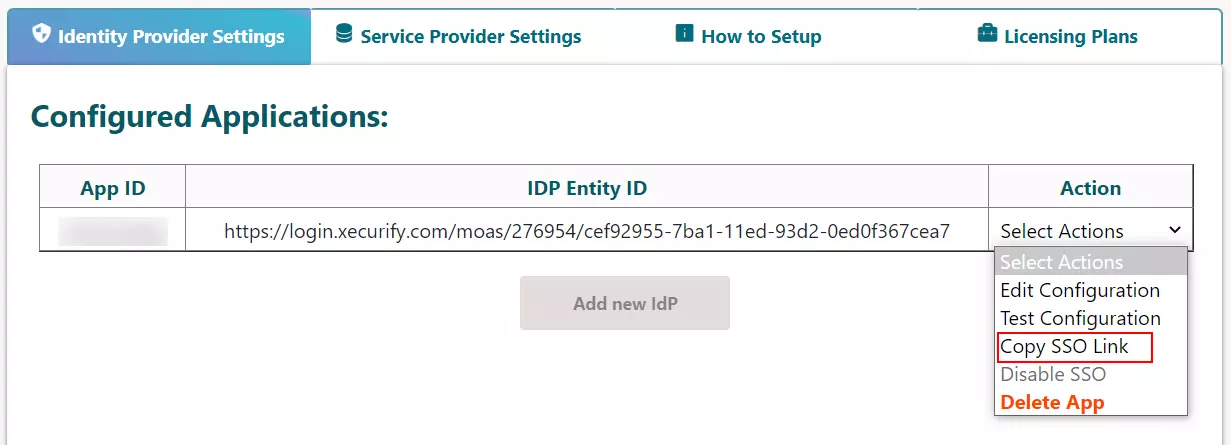

Para comprobar si la configuración SAML que ha realizado es correcta, coloque el cursor sobre

Seleccionar acciones y haga clic en Configuración de prueba.

-

Nota: En la versión de prueba del complemento, solo puedes configurar y probar un proveedor de identidad (IDP).

-

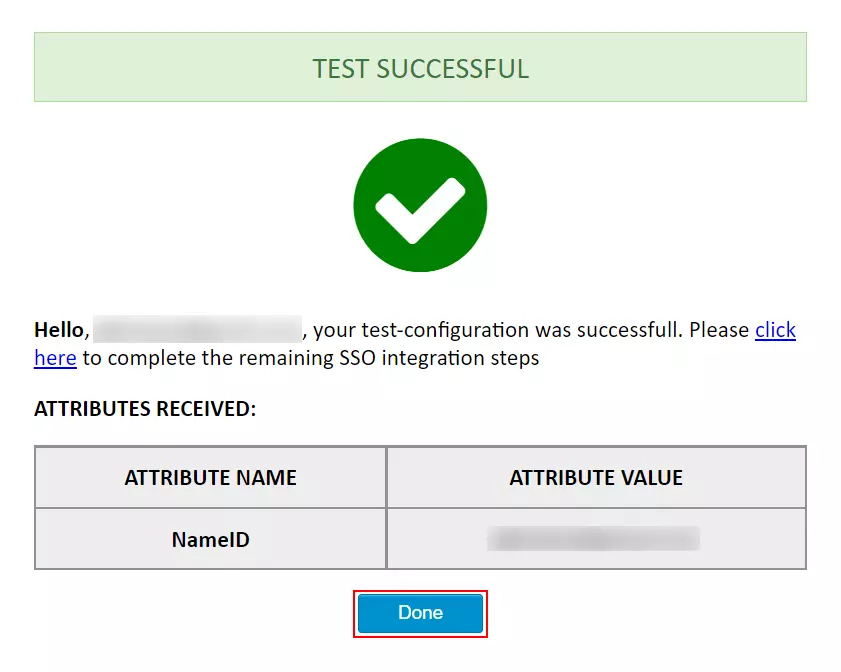

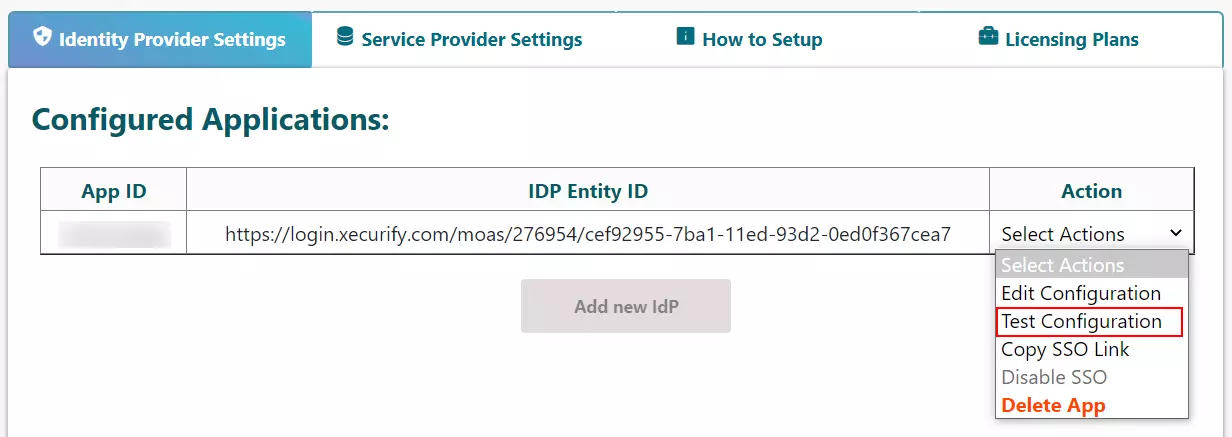

La siguiente captura de pantalla muestra un resultado exitoso. Haga clic en

Terminado para continuar con la integración SSO.

-

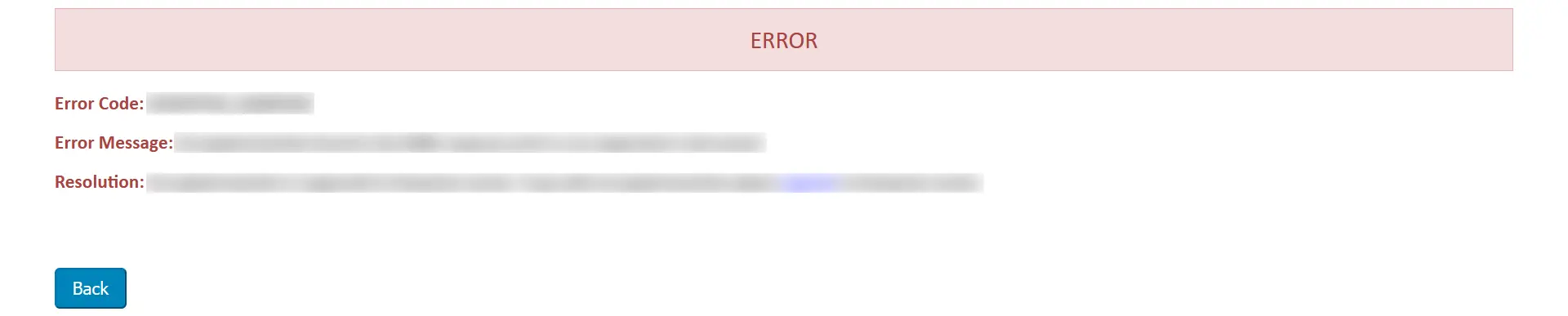

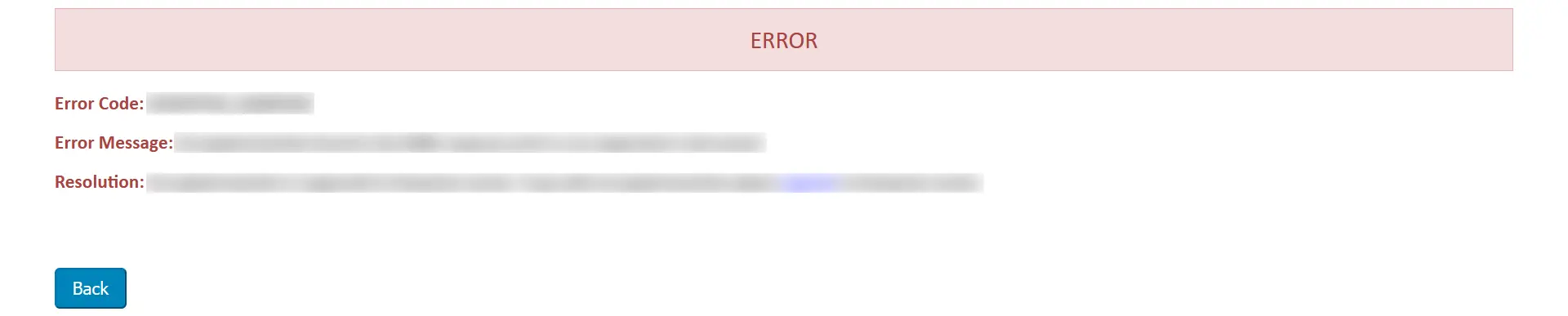

Si experimenta algún error al final del módulo, se le mostrará una ventana similar a la siguiente.

- Para solucionar el error, puede seguir los pasos a continuación:

-

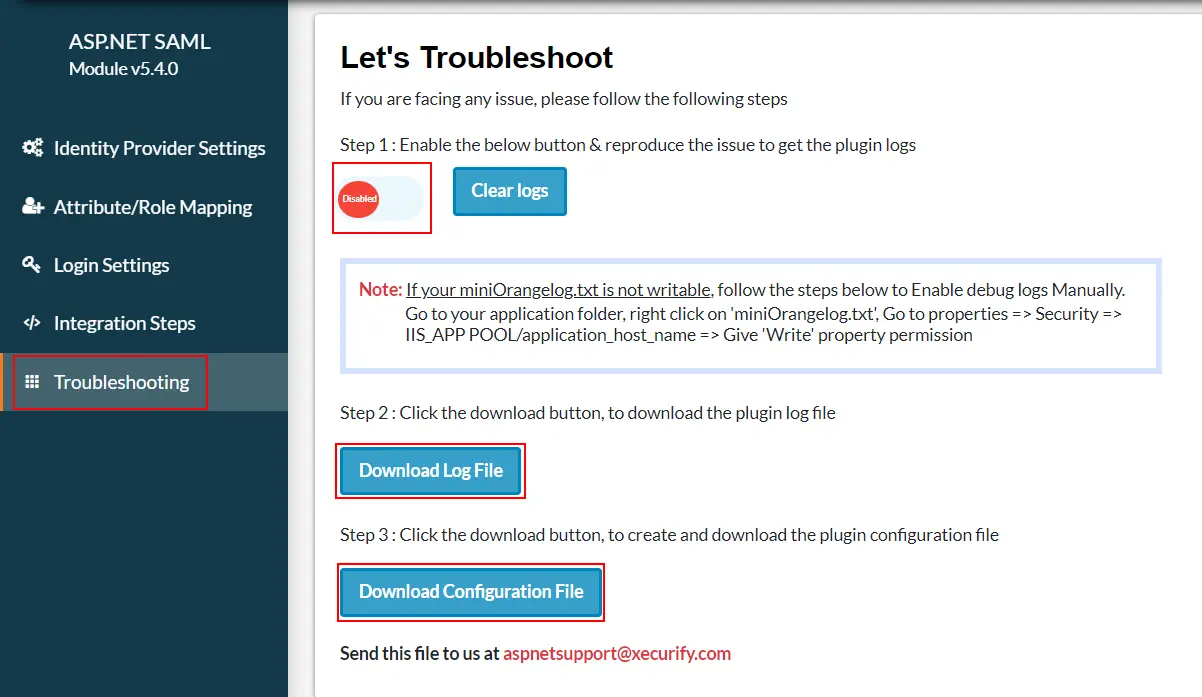

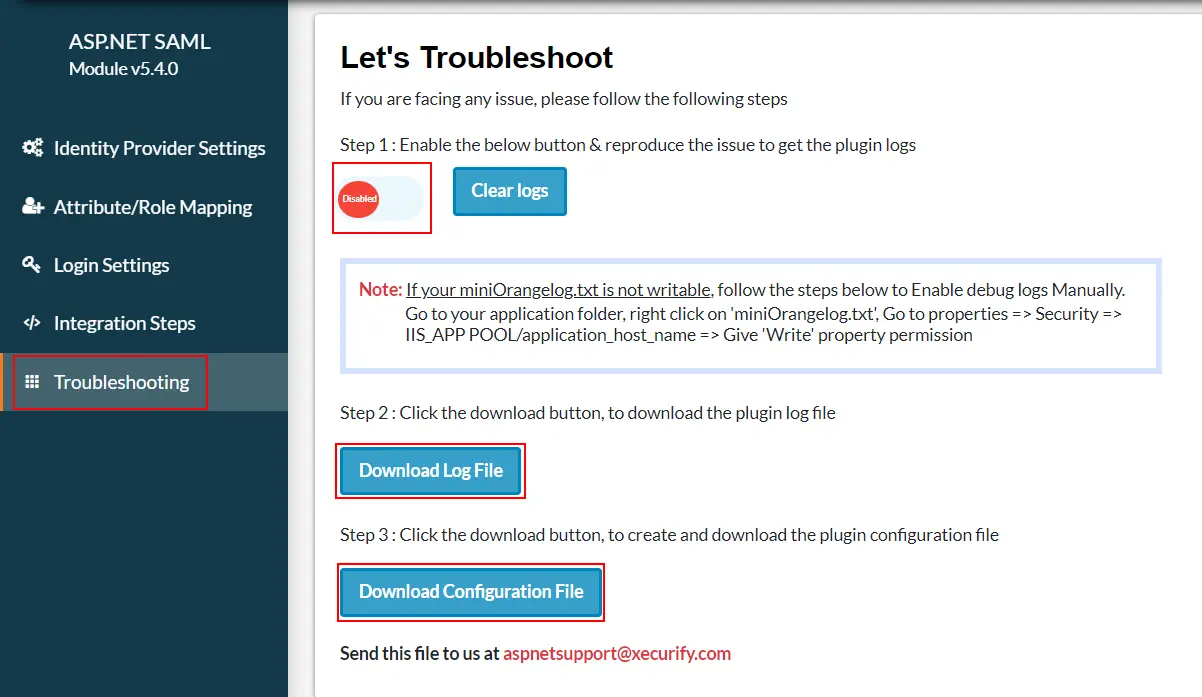

under

Solucionando Problemas

pestaña, habilite la opción para recibir los registros del complemento.

-

Una vez habilitado, podrá recuperar los registros del complemento navegando a

Configuración del proveedor de identidad pestaña y haciendo clic en

Configuración de prueba.

-

Descargue nuestra archivo de registro del desplegable Solucionar problemas pestaña para ver qué salió mal.

-

Puedes compartir el archivo de registro con nosotros en

aspnetsupport@xecurify.com

y nuestro equipo se comunicará con usted para resolver su problema.

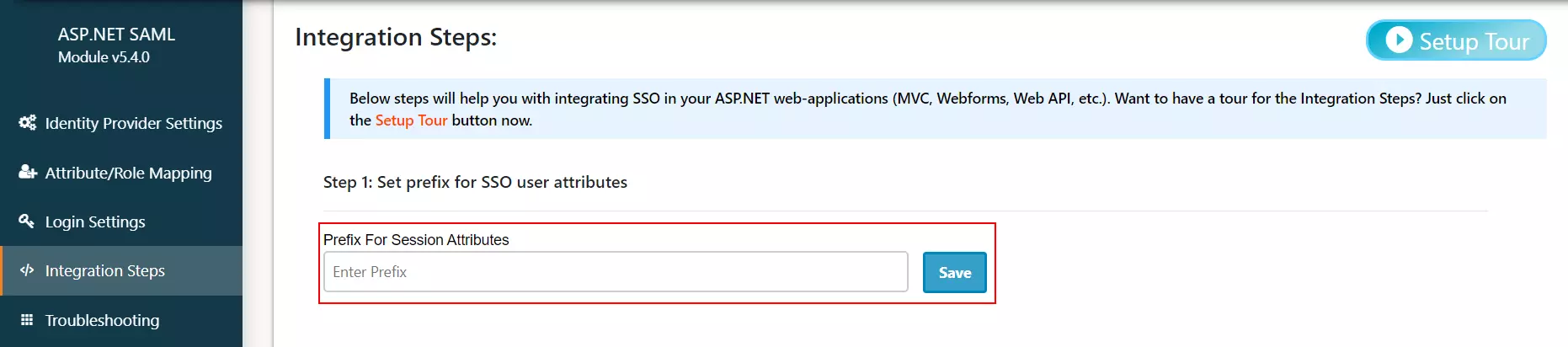

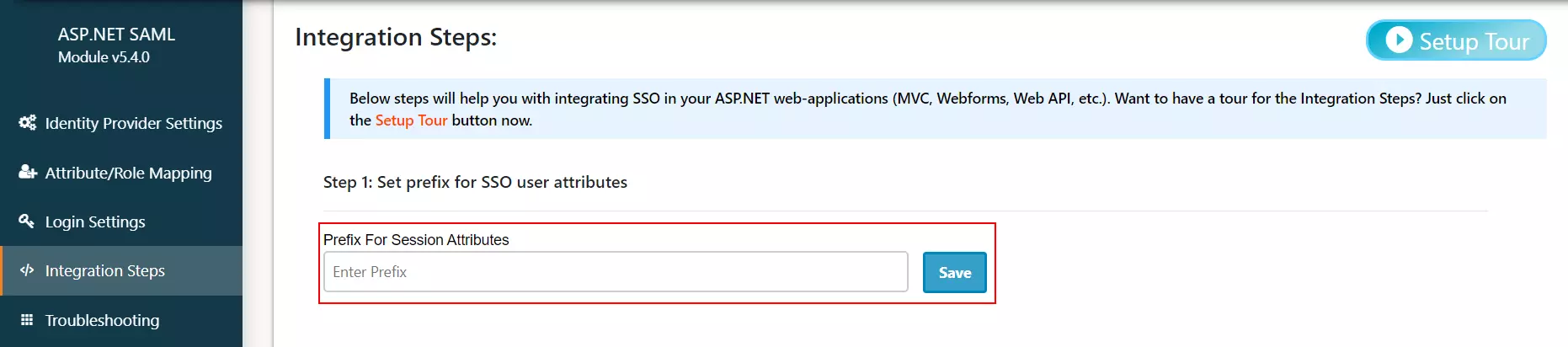

Paso 5: Código de integración

-

Este paso le permite especificar el prefijo sso de la sesión o el parámetro de reclamos que se usará para acceder a los atributos de usuario en su aplicación.

-

Si todavía estás confundido acerca de cómo funcionan los pasos de integración, echa un vistazo a la Tour de instalación.

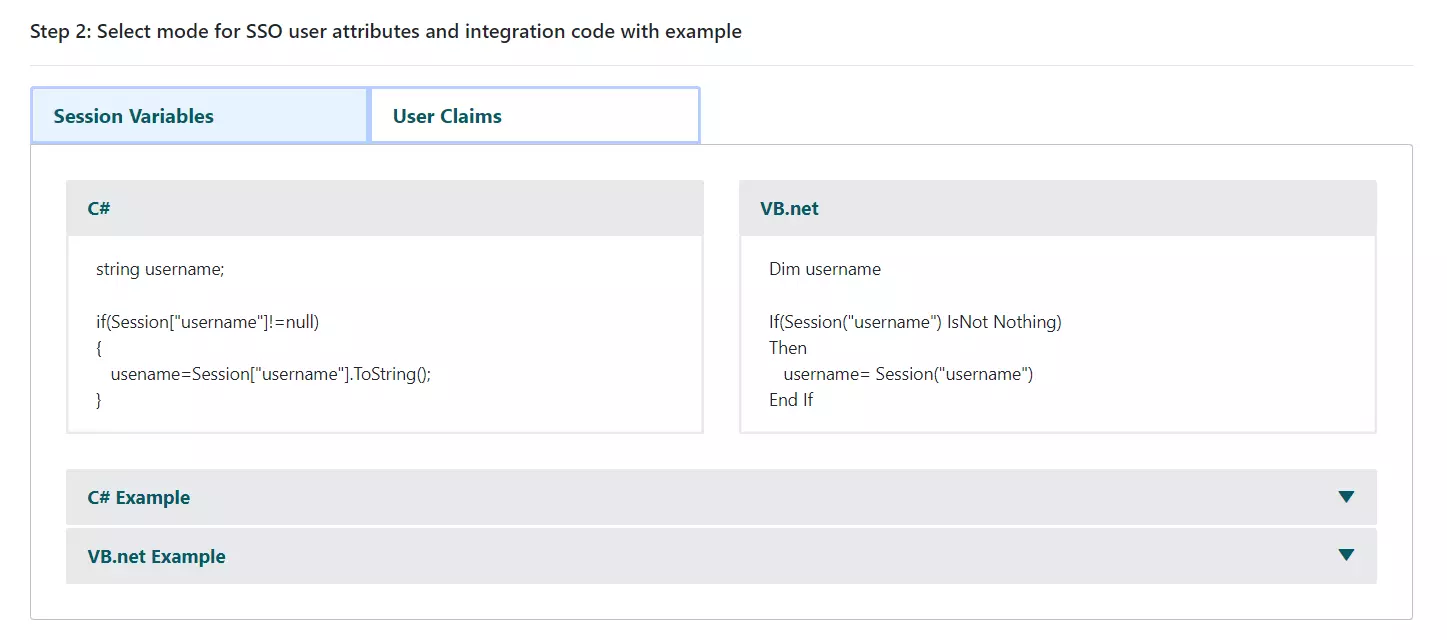

-

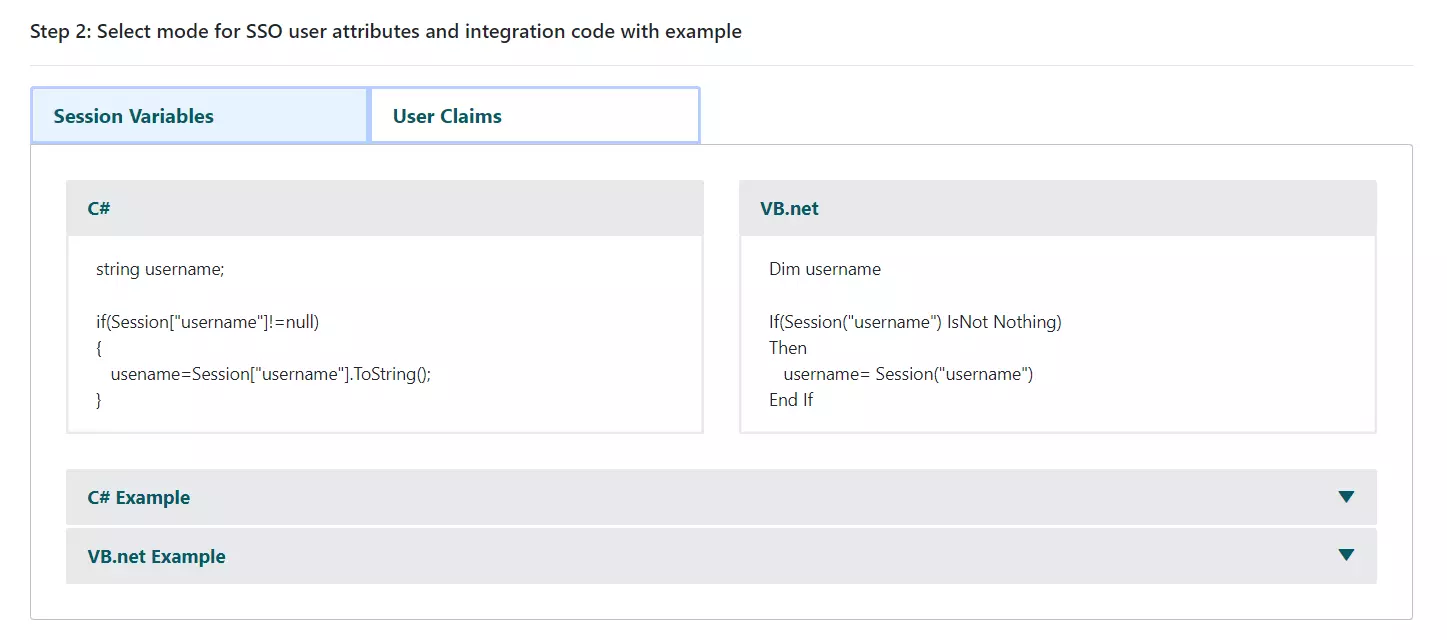

Seleccione el modo para almacenar atributos de SSO y ahora verá el

código de integración según el método de autenticación que seleccionó y el idioma que utiliza su aplicación.

-

Simplemente copie y pegue ese fragmento de código donde quiera acceder a los atributos del usuario.

-

Nota: Este módulo de prueba solo admite autenticación basada en sesiones y Reclamaciones de usuarios está disponible en el complemento premium.

-

Nota: Todos los atributos asignados se almacenarán en la sesión para que pueda acceder a ellos en su aplicación.

-

Si desea ayuda con el código de integración, póngase en contacto con nosotros en

aspnetsupport@xecurify.com

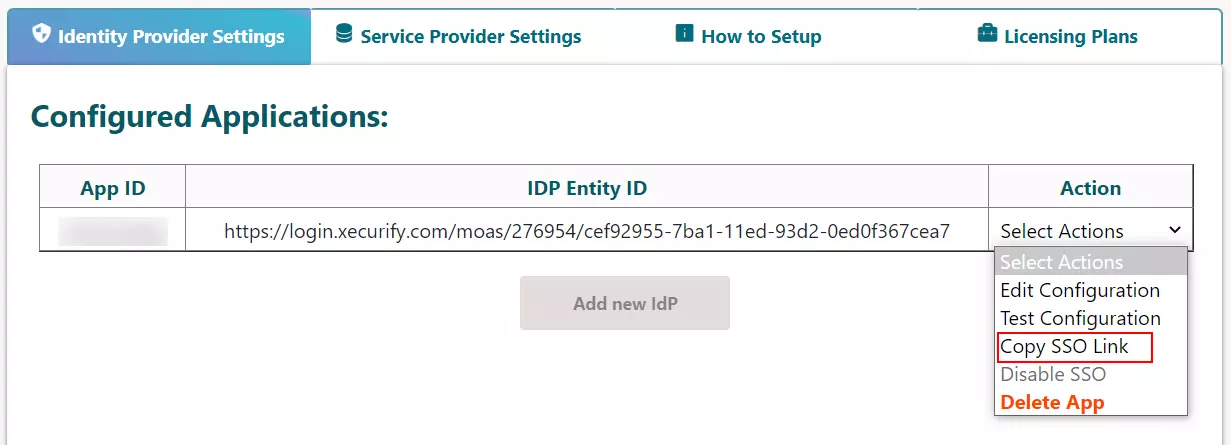

Paso 6: agregue el siguiente enlace a su solicitud de inicio de sesión único (SSO)

- Hover en Seleccionar acciones y haga clic en Copiar enlace SSO.

-

Utilice el enlace copiado en la aplicación desde donde desea realizar SSO:

https://base-url/?ssoaction=login

-

Por ejemplo, puedes usarlo como:

<a href=”https://base-url/?ssoaction=login”>Log

in</a>

Paso 7: agregue el siguiente enlace a su solicitud de SLO

-

Utilice la siguiente URL como enlace a su aplicación desde donde desea realizar SLO:

https://base-url/ssoaction=logout

-

Por ejemplo, puedes usarlo como:

<a href=”https://base-url/ssoaction=logout”>Log

out</a>

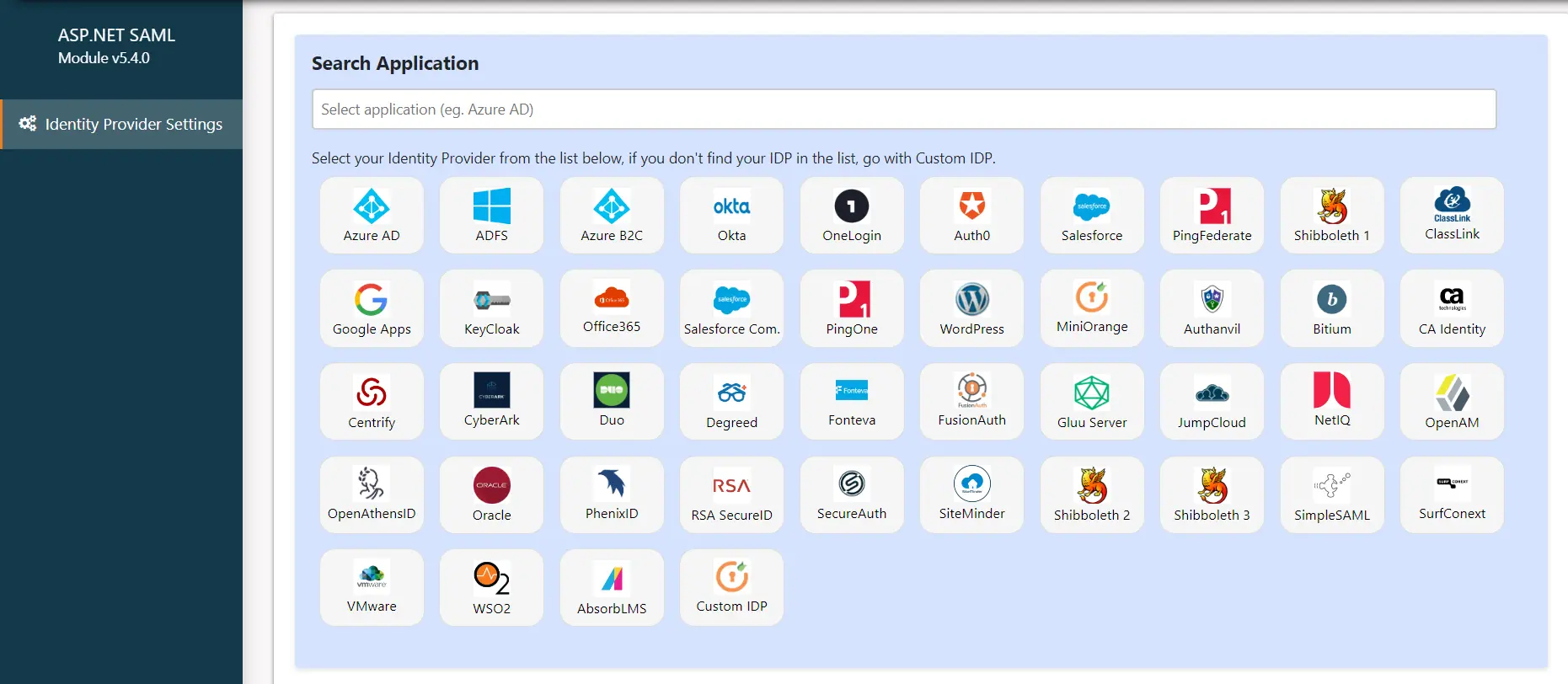

Incluso puedes configurar el

DNN SAML Inicio de sesión único (SSO)

módulo con cualquier proveedor de identidad como

ADFS, Azure AD, Bitium, Centrify, G Suite, JBoss Keycloak, Okta, OneLogin, SalesForce, AWS Cognito, OpenAM, Oracle, PingFederate, PingOne, RSA SecureID, Shibboleth-2, Shibboleth-3, SimpleSAML, WSO2

o incluso con el tuyo propio proveedor de identidad personalizado. Para consultar otros proveedores de identidad, haga clic en

esta página.

Proteja sus aplicaciones ASP.NET MVC realizando un inicio de sesión único (SSO) en ellas. El conector miniOrange ASP.NET SAML 2.0 admite los lenguajes C# y Visual Basic. También tenemos módulos para integrar aplicaciones heredadas como

Directorio activo, SiteMinder, Radius, Unix, y otros. Usando los protocolos SAML, OAuth, OpenID, ADFS y WSFED, podemos ayudarlo a agregar inicio de sesión/autenticación a su sitio ASP.NET.

Recursos adicionales:

¿Necesitas ayuda?

¿No puedes encontrar tu proveedor de identidad? Envíenos un correo electrónico a

aspnetsupport@xecurify.com

y lo ayudaremos a configurar SSO con su IDP y para obtener orientación rápida (por correo electrónico/reunión) sobre sus requisitos y nuestro equipo lo ayudará a seleccionar la mejor solución/plan adecuado según sus requisitos.