Resultados de la búsqueda :

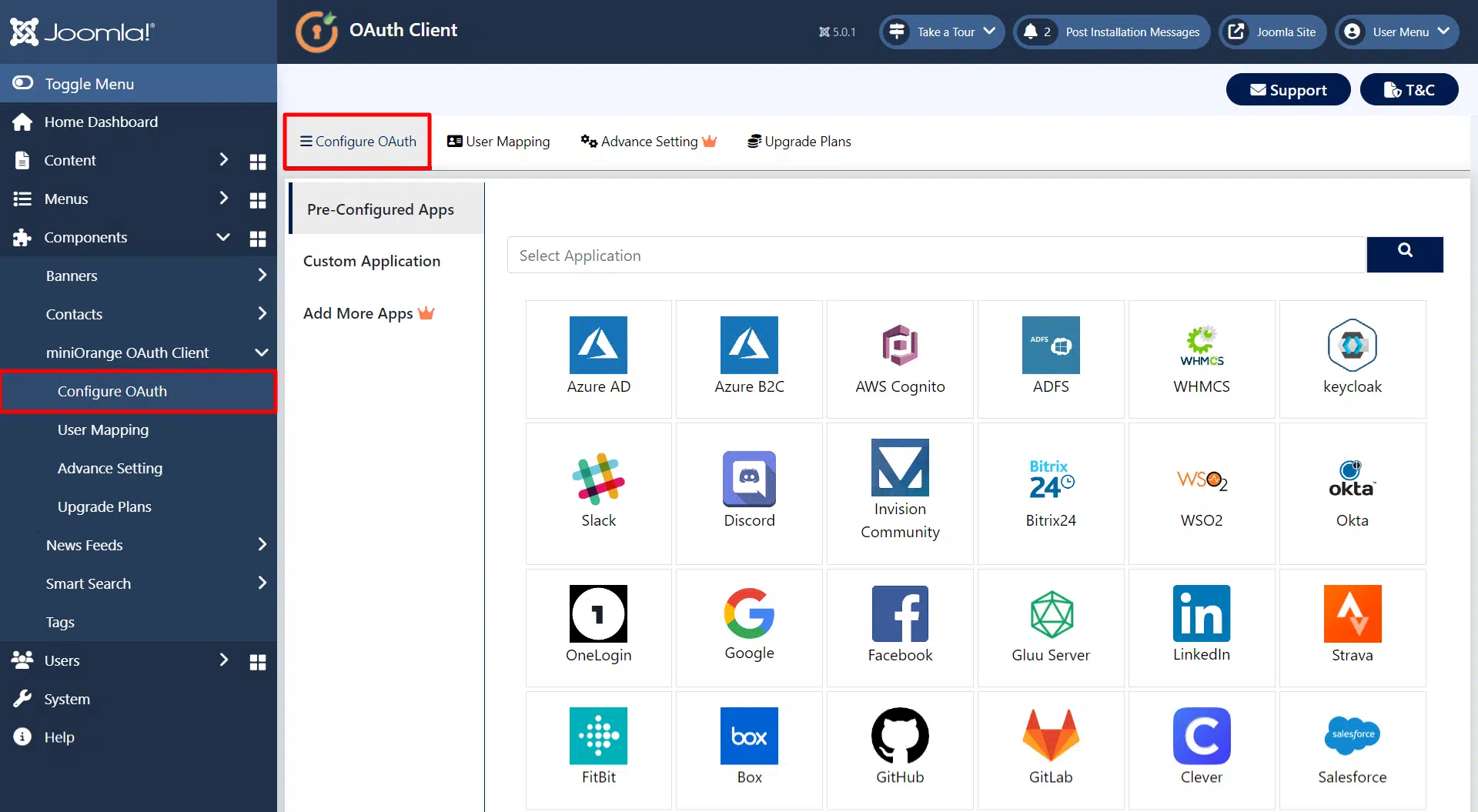

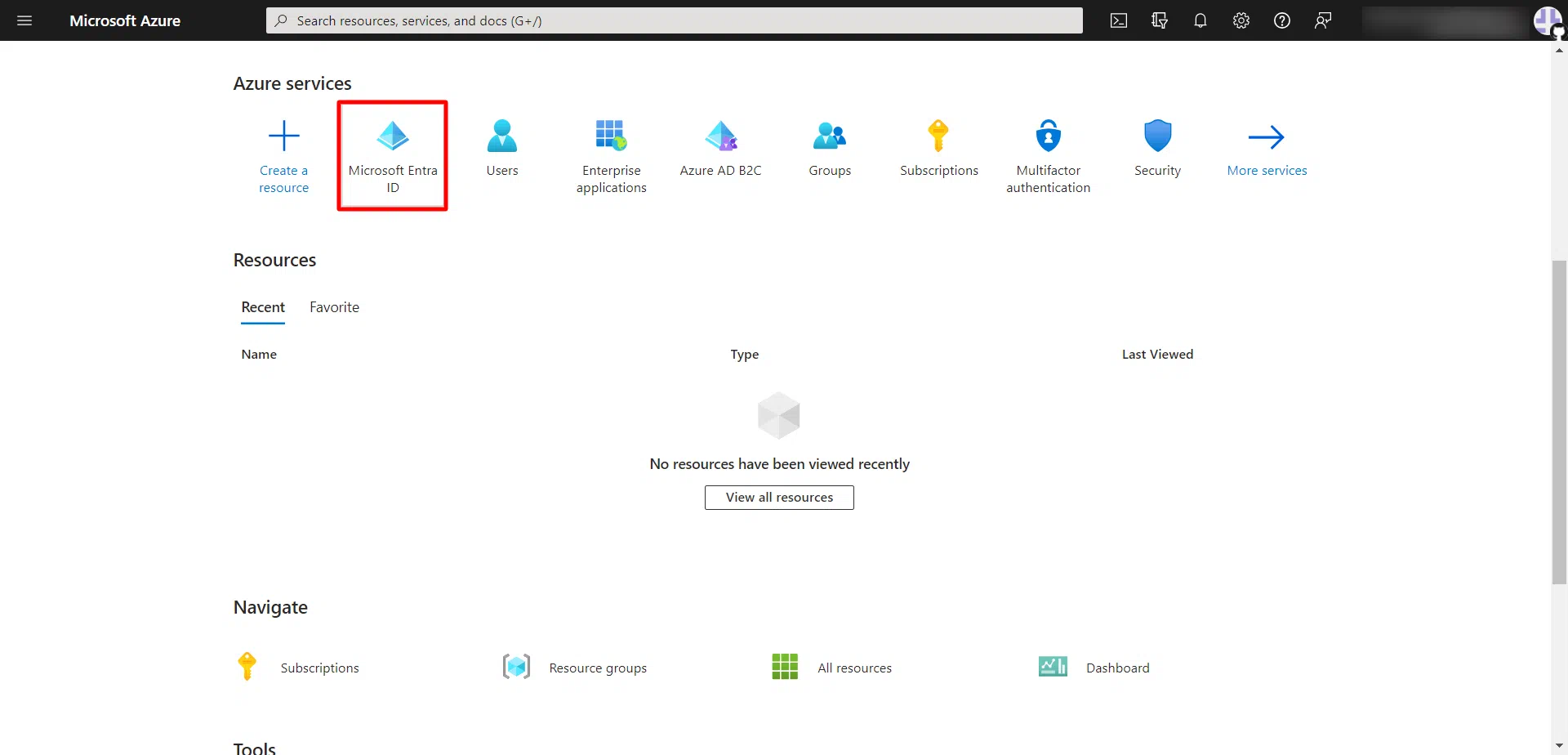

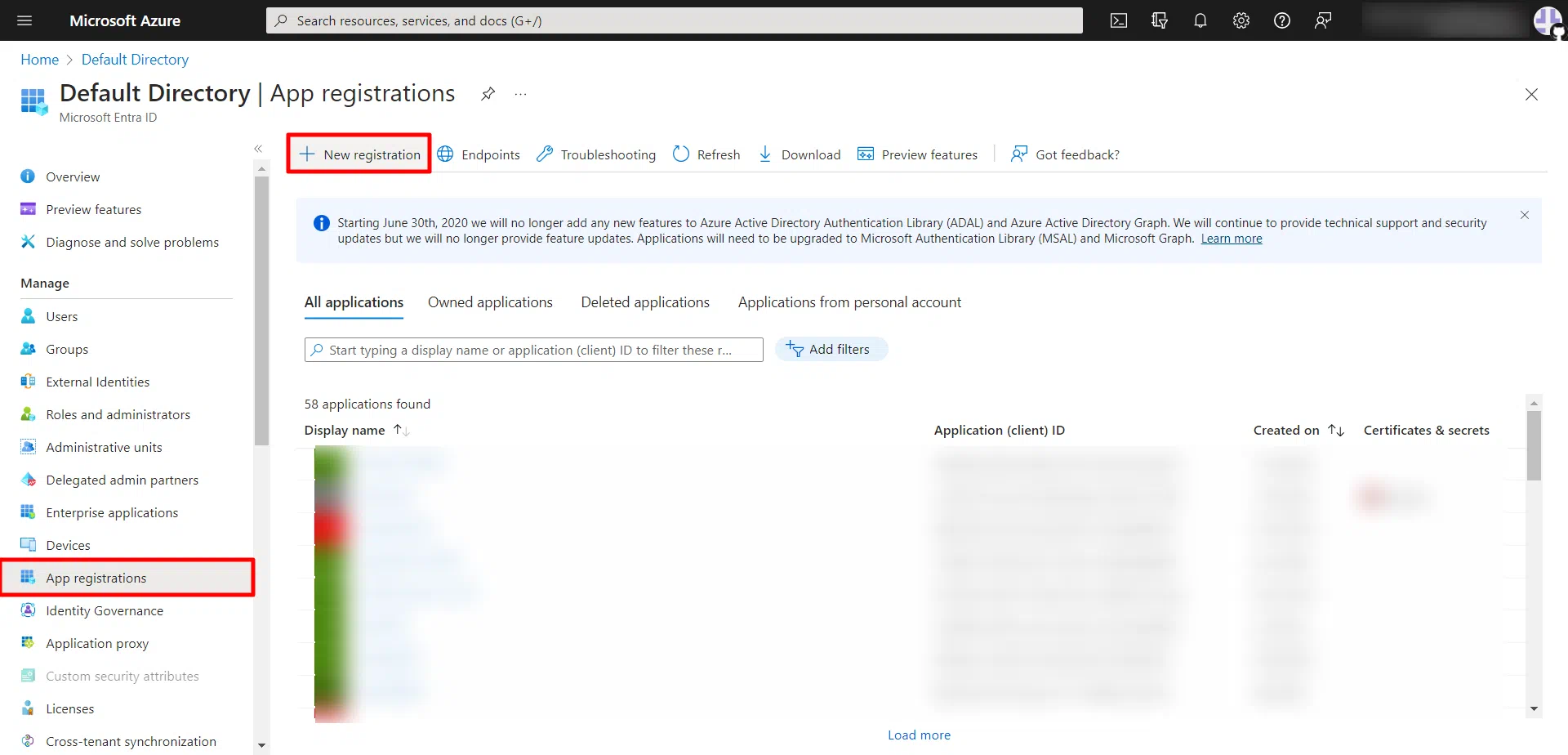

×Inicio de sesión único (SSO) Microsoft Entra ID (Azure ANUNCIO) in Joomla usos Autorización OAuth para proporcionar a los usuarios acceso seguro al sitio Joomla. Con nuestro Joomla OAuth único Complemento de inicio de sesión (SSO), ID de Microsoft Entra (Azure AD) actúa como el OAuth proveedor, garantizando un inicio de sesión seguro para Joomla sitios web.

La integración de Joomla y Microsoft Entra ID (Azure AD) simplifica y asegura el proceso de inicio de sesión usando Protocolo OAuth. Esta solución permite a los usuarios acceder a sus Sitios Joomla con Inicio de sesión único (SSO) usando su ID de Microsoft Entra (Azure AD) cartas credenciales, eliminando completamente la necesidad de almacenar, recordar y restablecer varias contraseñas.

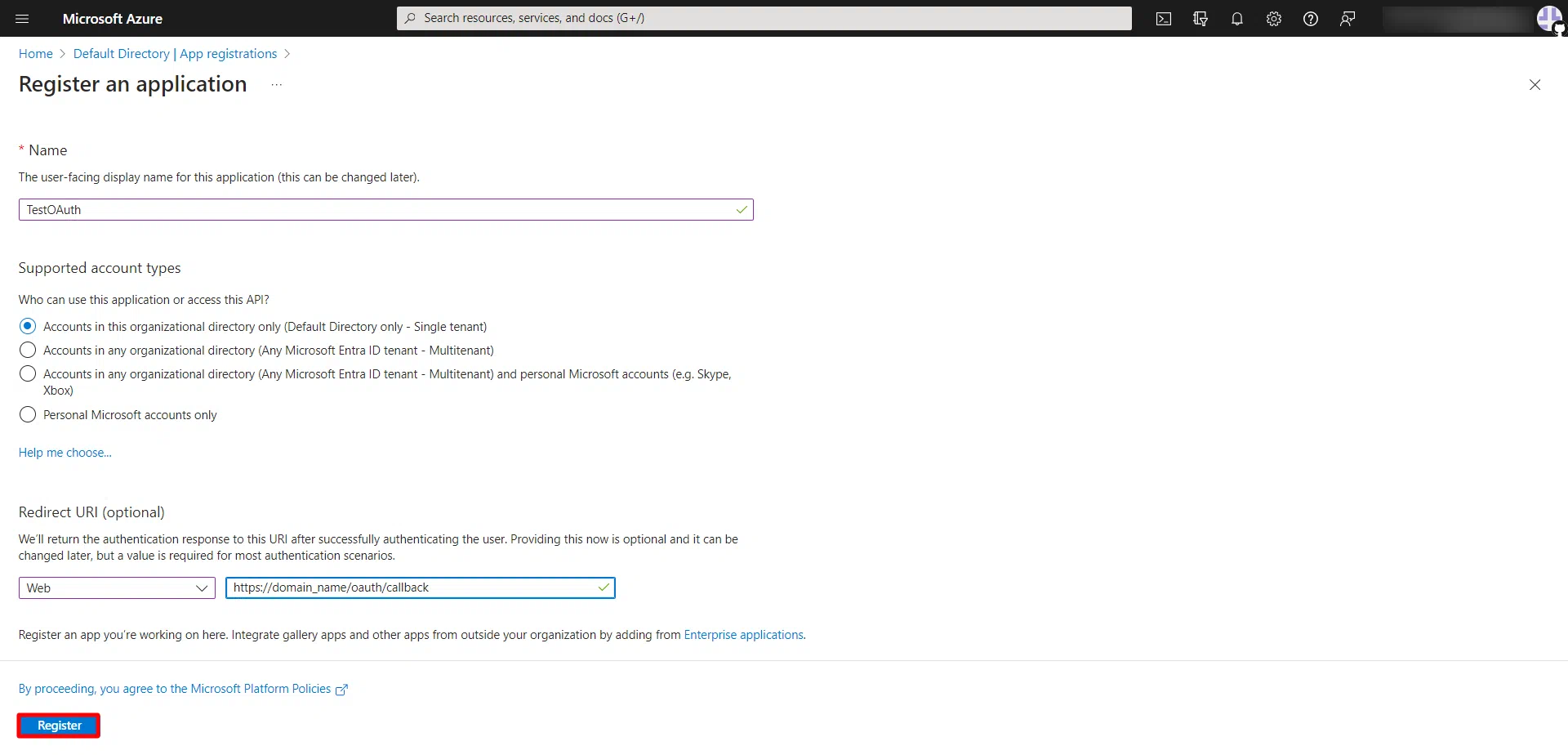

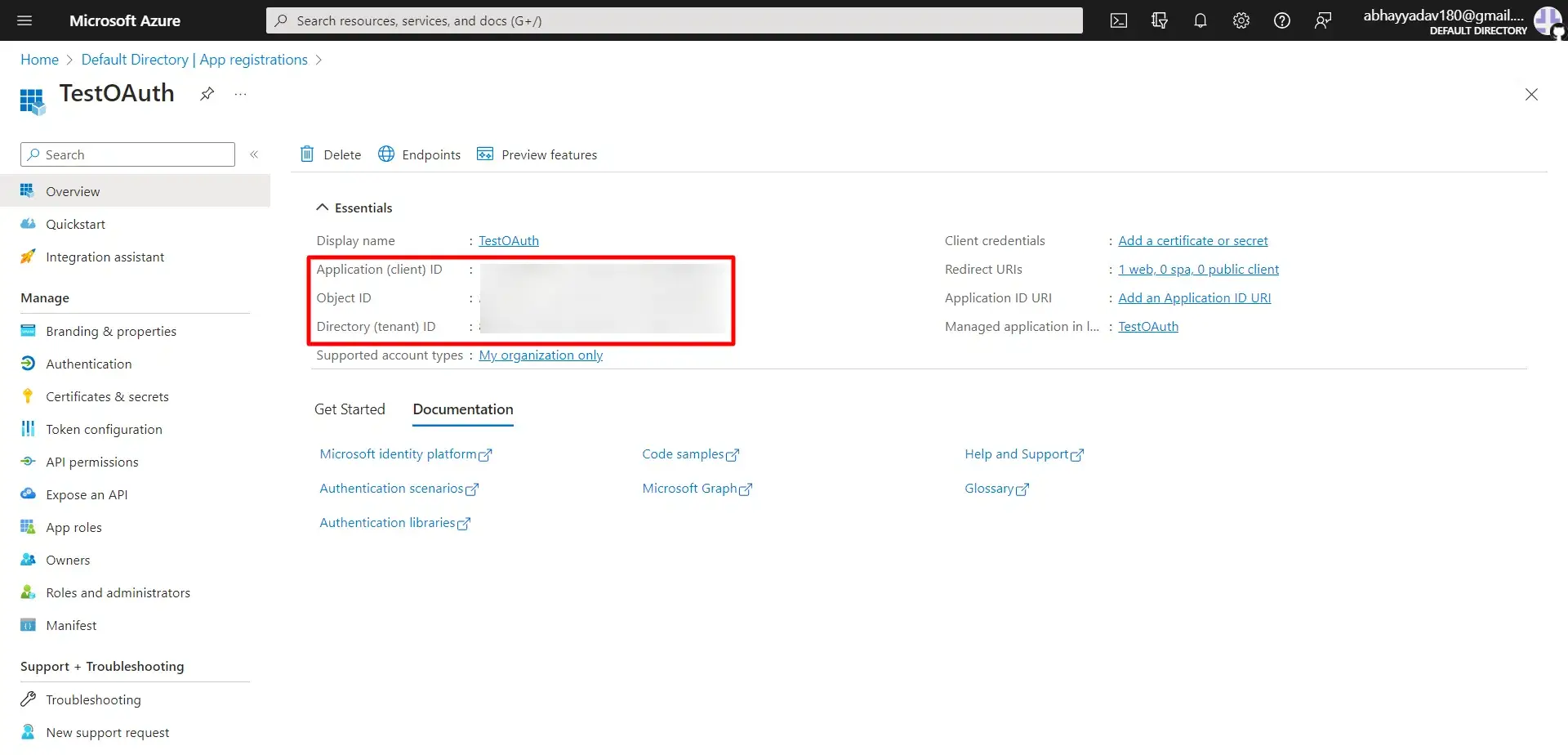

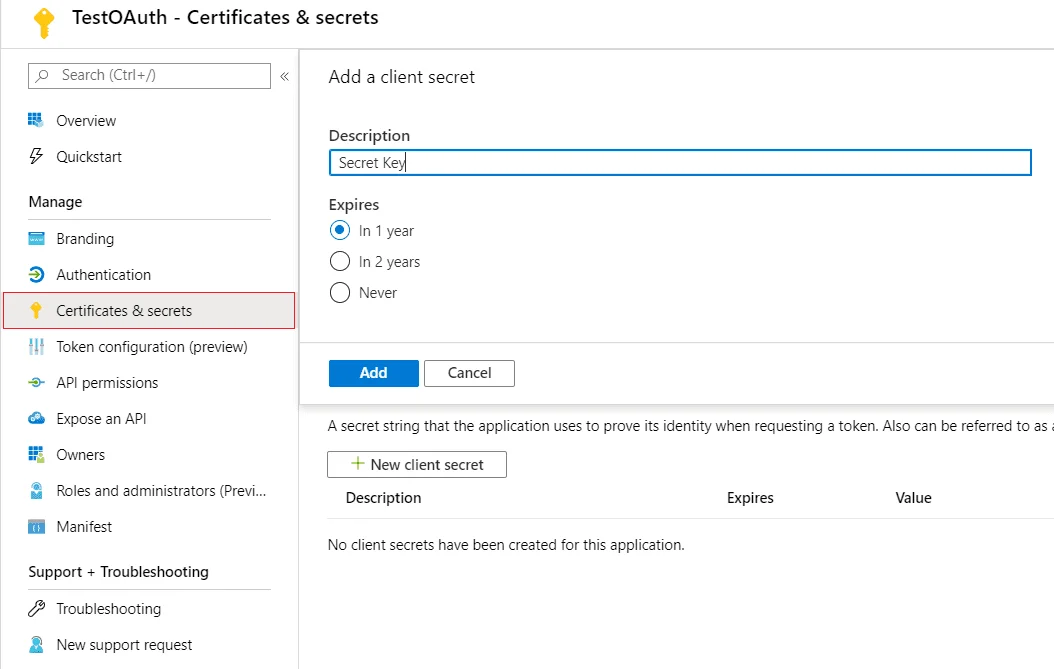

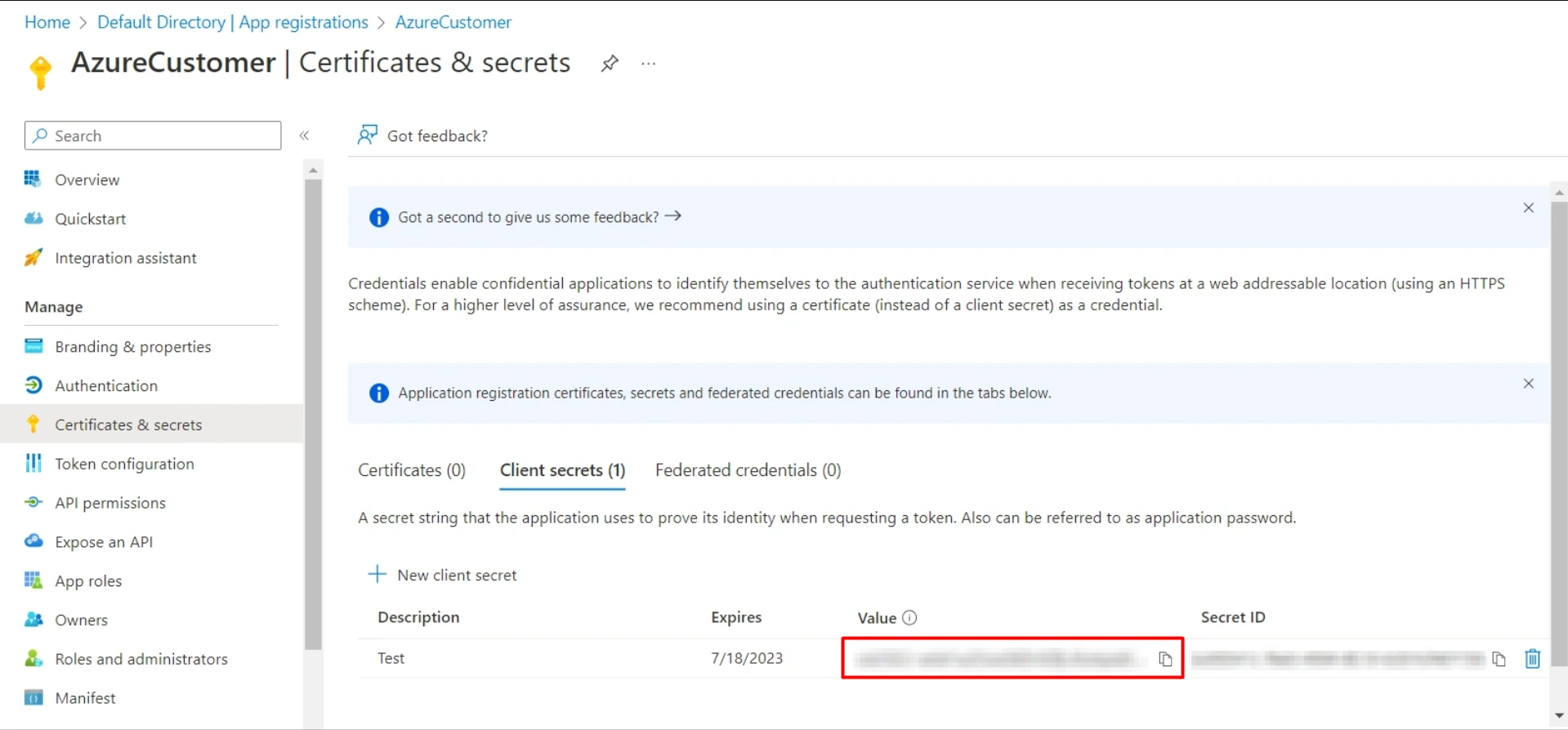

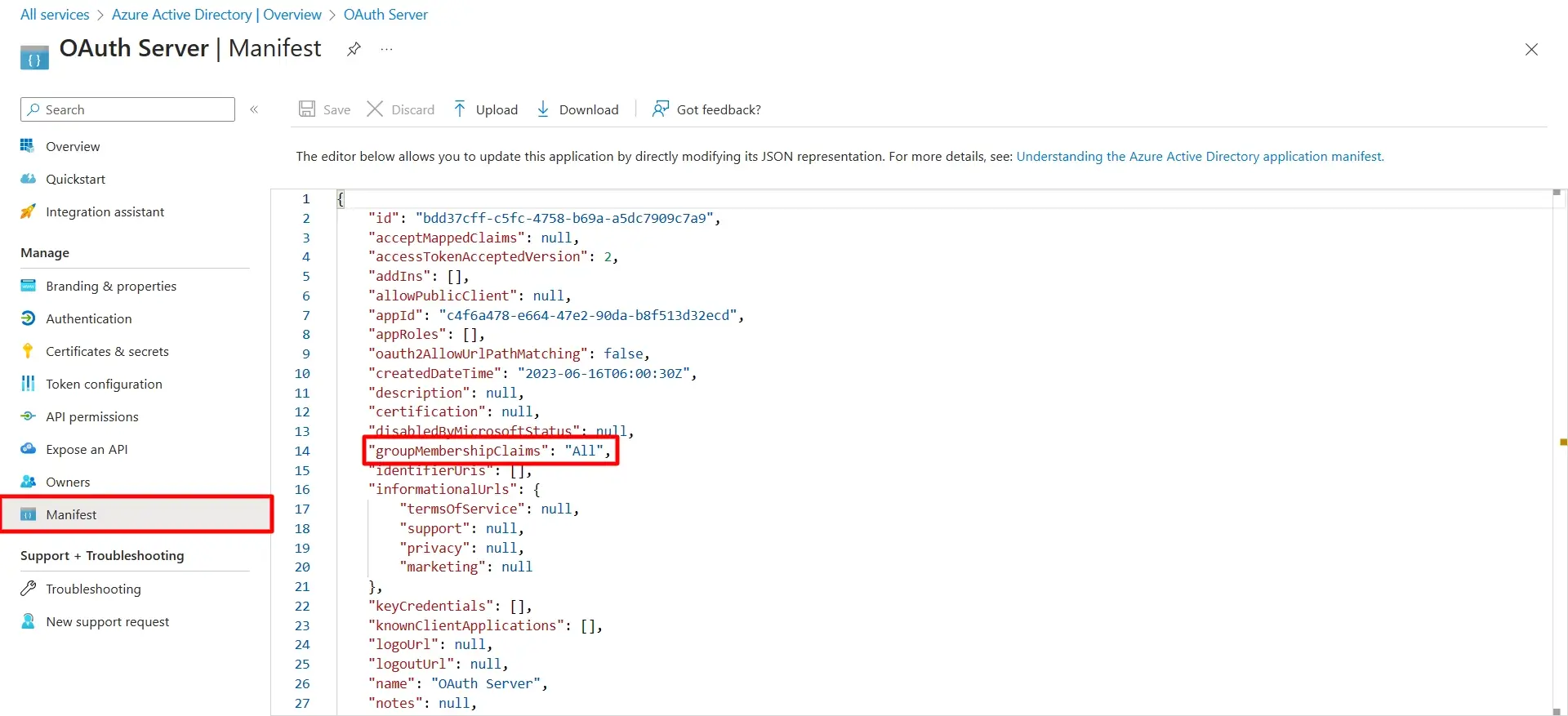

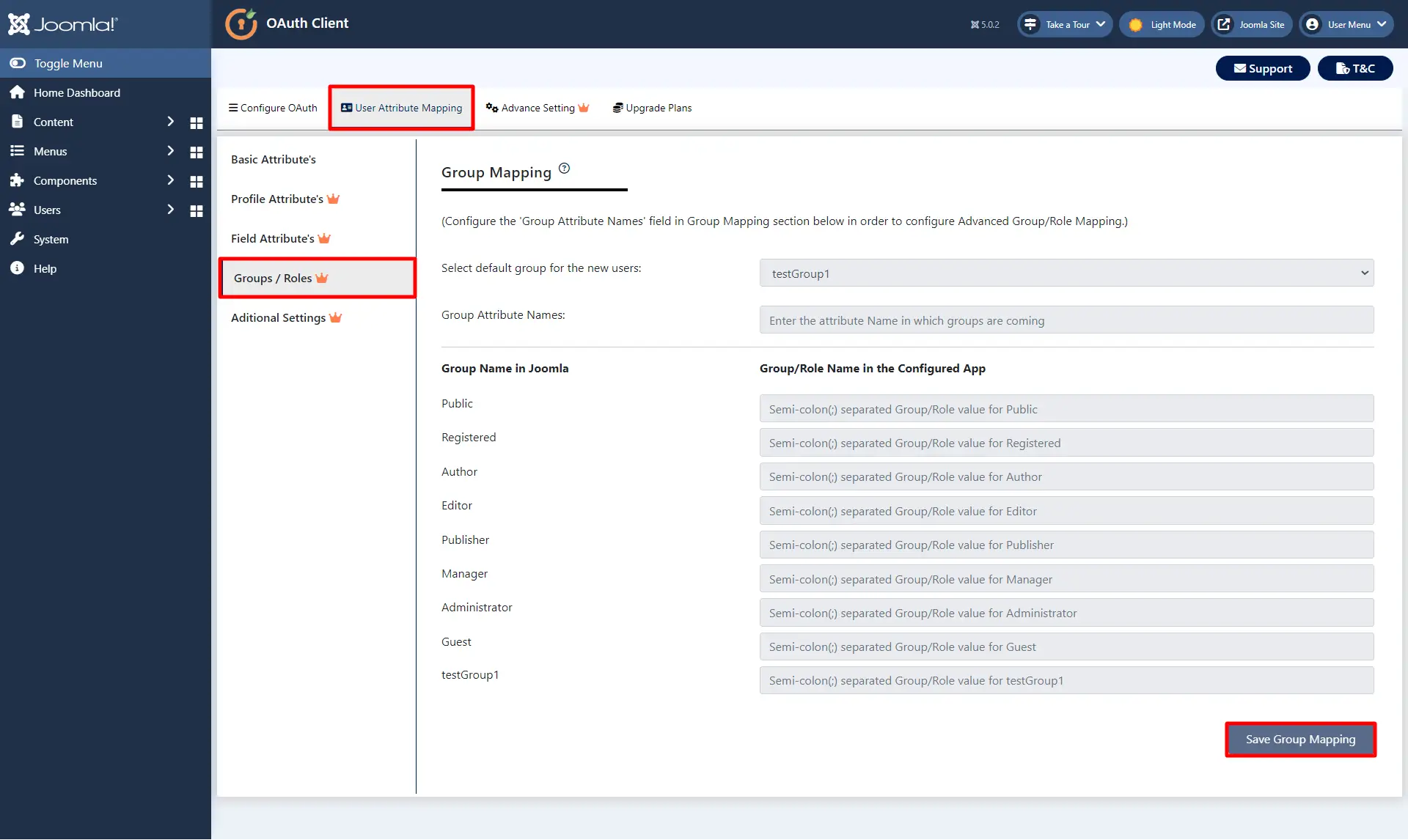

Además de ofrecer Inicio de sesión único (SSO) de OAuth mediante Microsoft Entra ID cartas credenciales, el complemento también proporciona SSO avanzado características como mapeo de atributos de perfil de usuario, role cartografíay Inicio de sesión multiinquilino de Azure y proporcionar acceso al sitio basado en los roles de la organización. Para obtener más información sobre la variedad de funciones que ofrecemos dentro del Joomla OAuth y Cliente de conexión OpenID complemento, por favor visite nuestra página esta página. Puede Siga los pasos a continuación para configurar Microsoft Entra ID (Azure AD) SSO de OAuth con Joomla.

| Nombre: Nombre de su aplicación. |

Tipo de aplicacion :

|

URL de inicio de sesión:

|

|

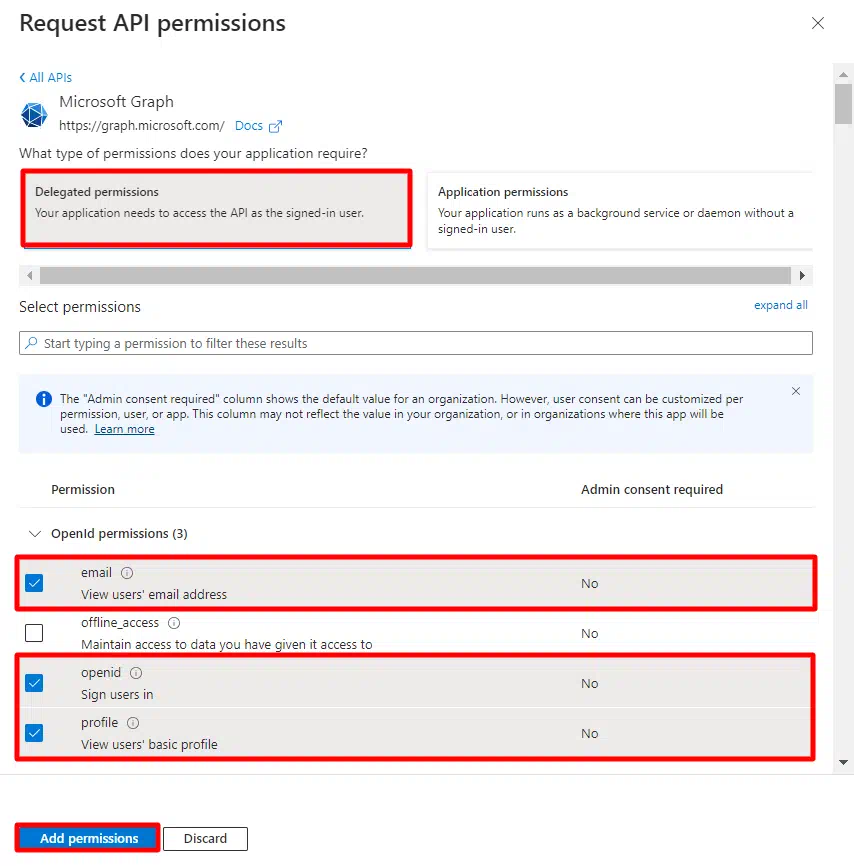

Alcance:

perfil de correo electrónico openid

|

|

Autorizar punto final:

https://login.microsoftonline.com/[tenant-id]/oauth2/v2.0/authorize

|

|

Punto final del token de acceso:

https://login.microsoftonline.com/[tenant-id]/oauth2/v2.0/token

|

|

Obtener punto final de información del usuario:

https://graph.microsoft.com/beta/me

|

|

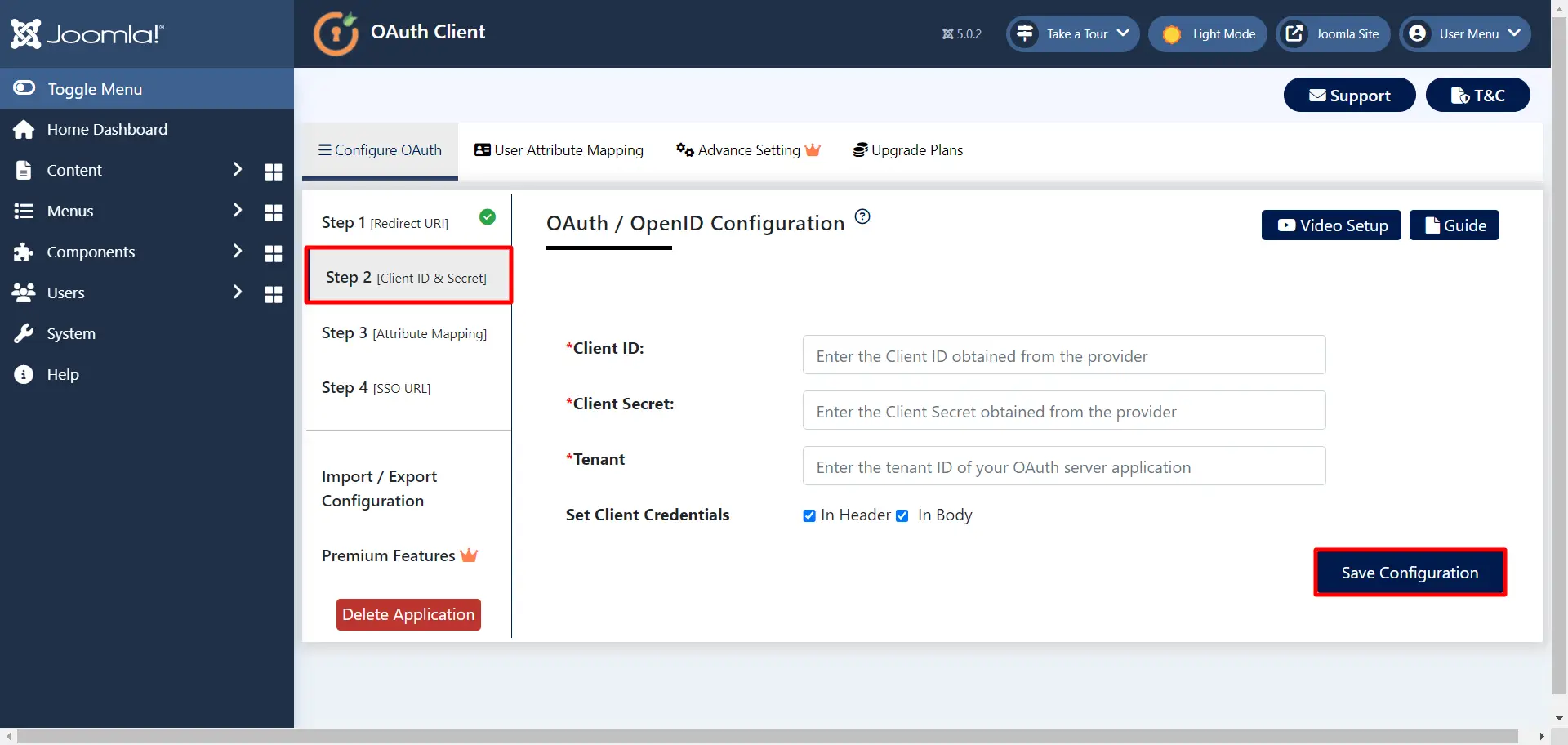

Establecer credenciales de cliente:

En ambos (en encabezado y en cuerpo)

|

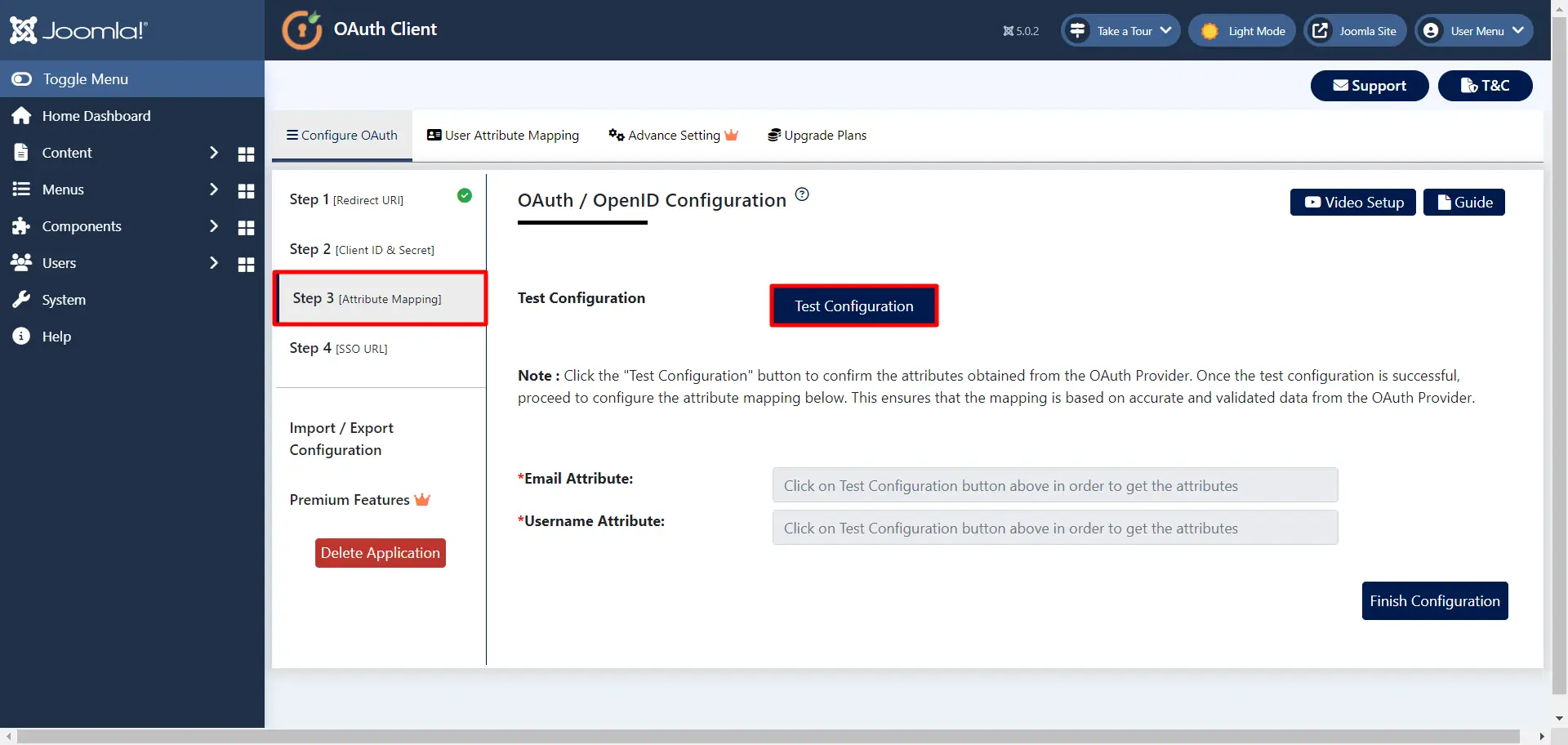

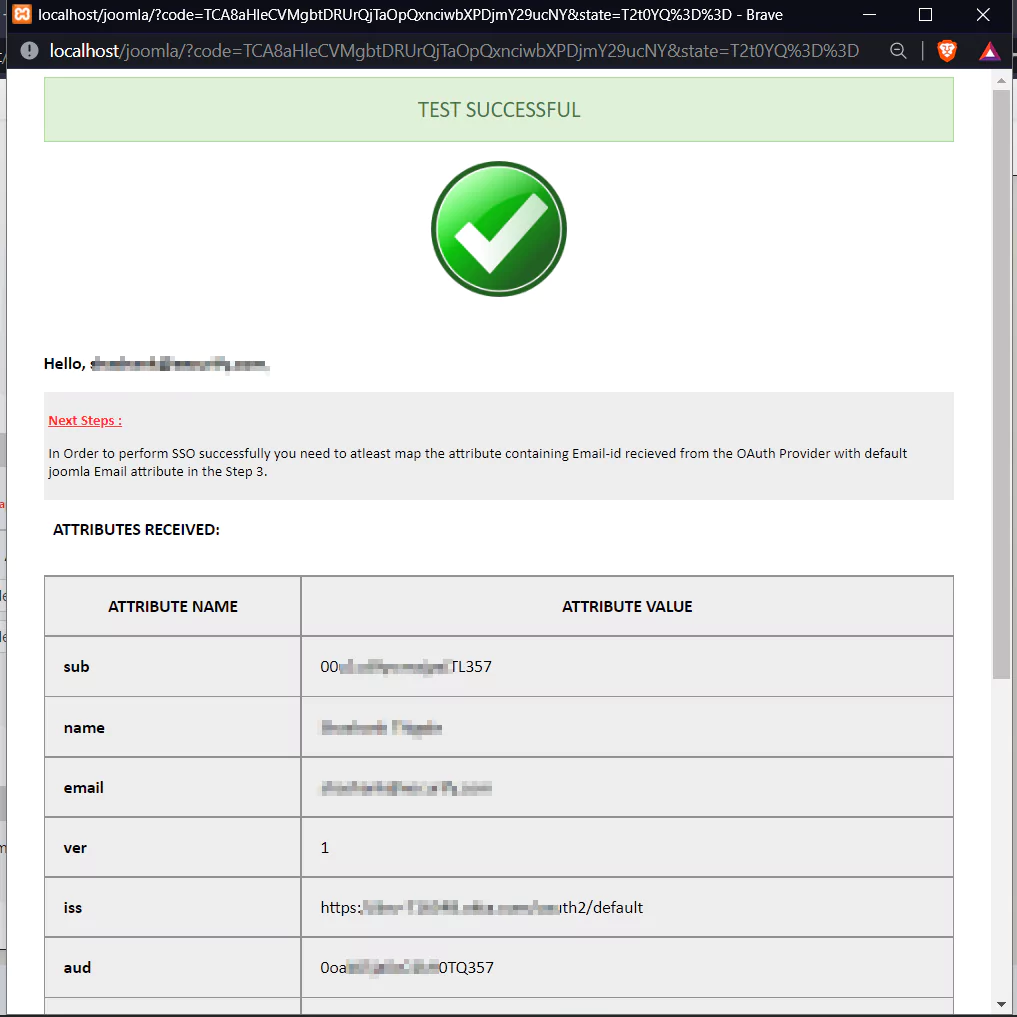

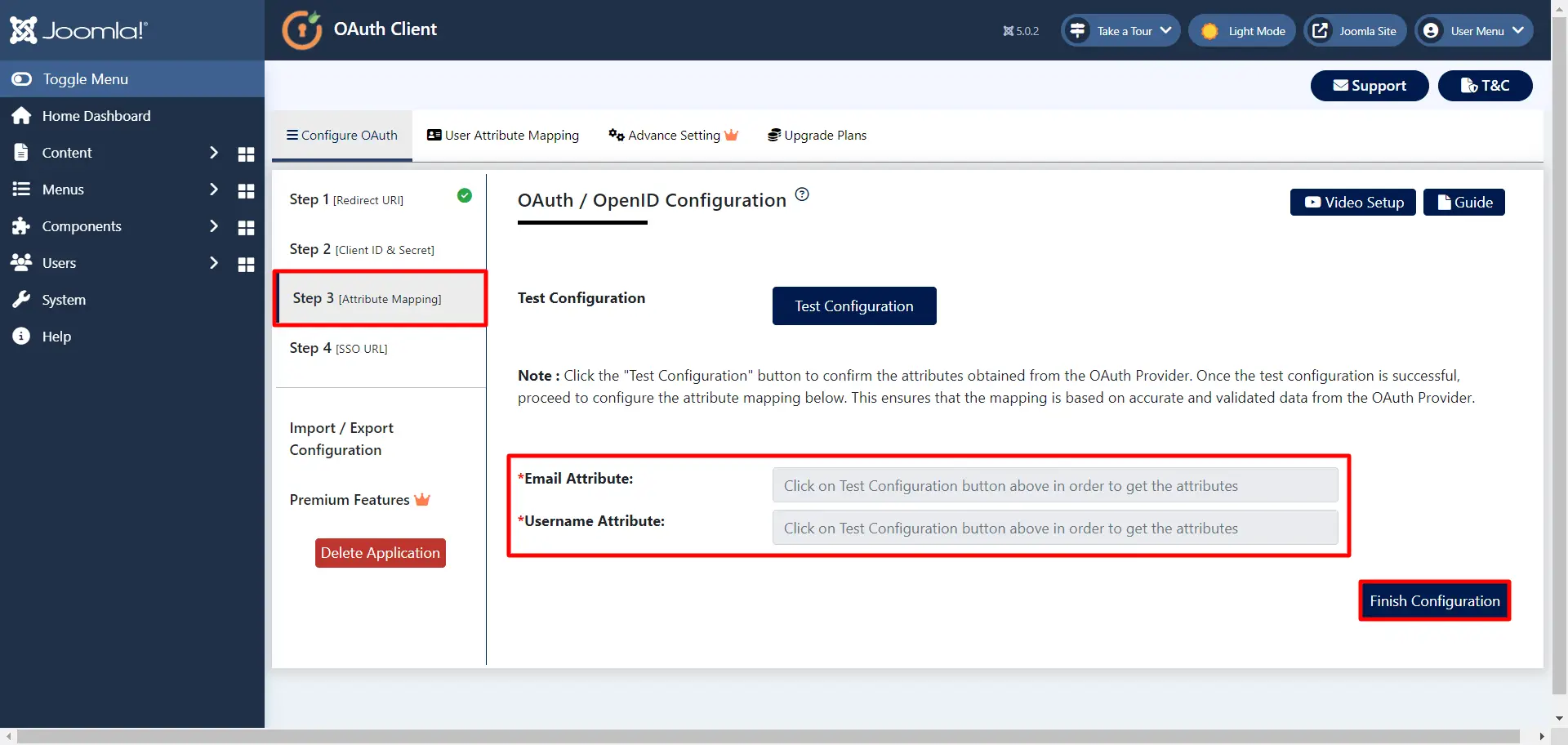

El mapeo de atributos de usuario es obligatorio para permitir que los usuarios inicien sesión exitosamente en Joomla. nosotros estaremos configurando arriba atributos de perfil de usuario para Joomla usando la siguiente configuración.

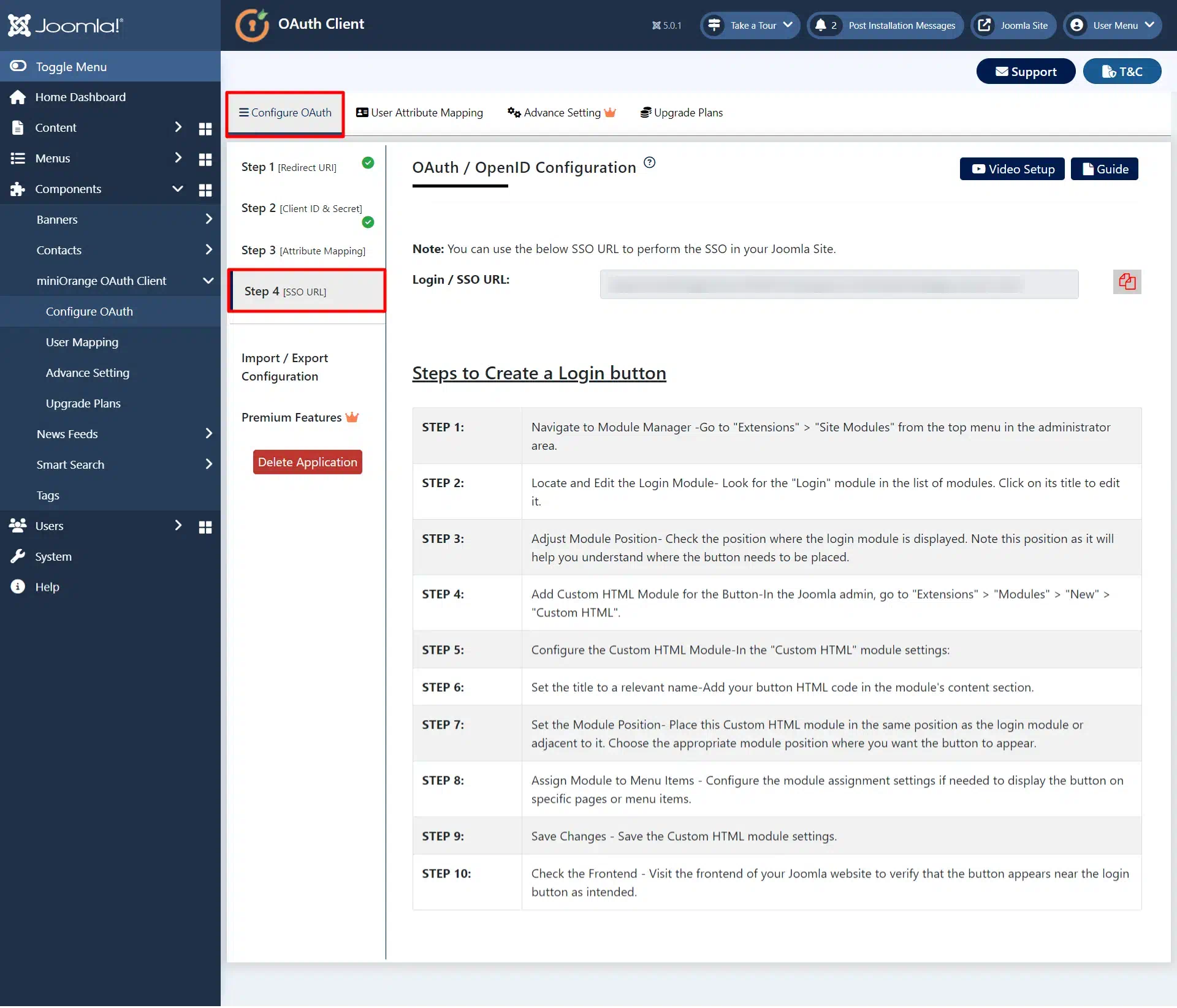

En esta guía, ha configurado con éxito el inicio de sesión único (SSO) de Joomla Azure AD configurando Azure AD como Proveedor OAuth y Joomla como Cliente OAuth utilizando nuestro complemento Cliente Joomla OAuth. Esta solución garantiza que usted son listo para implementar un acceso seguro a su sitio Joomla utilizando las credenciales de inicio de sesión de Azure AD en cuestión de minutos.

SSO de Azure AD OAuth mejora la seguridad mediante permitir que las aplicaciones accedan a los recursos sin necesidad de credenciales de usuario. Garantiza una autenticación y autorización adecuadas, reduciendo el riesgo de exponer las contraseñas de los usuarios y mejorando el control sobre el acceso.

La autenticación verifica la identidad de un usuario, mientras que la autorización Determina qué acciones puede realizar un usuario o una aplicación. Azure AD OAuth manejas Ambos aspectos: autentica al usuario y otorga a la aplicación los permisos adecuados.

Sí, puede definir diferentes ámbitos (permisos) que determinan el nivel de acceso que tiene una aplicación a los recursos del usuario. Los usuarios pueden otorgar consentimiento para específicos alcances durante el flujo de OAuth.

Azure AD admite varios flujos de OAuth, incluido el código de autorización Flujo, flujo implícito, flujo de credenciales de cliente, flujo de código de dispositivo y propietario de recurso Contraseña Flujo de credenciales (ROPC).

Se recomienda el flujo del código de autorización para aplicaciones del lado del servidor. eso puede almacenar de forma segura un secreto de cliente. Implica redirigir al usuario a Azure AD para autenticación y autorización, y luego intercambiar el código de autorización por un acceso simbólico.

El flujo implícito es adecuado para aplicaciones de una sola página (SPA) y Aplicaciones basadas en JavaScript. Devuelve el token de acceso directamente al cliente después usuario autenticación.

Los ámbitos personalizados se pueden definir en el campo "Exponer" del registro de la aplicación. un API". Luego puede solicitar estos ámbitos personalizados en sus solicitudes de OAuth.

Sí, algunos flujos de OAuth, como el flujo de código de autorización, permiten Selección dinámica del alcance basada en el consentimiento del usuario. Esto ayuda a garantizar que los usuarios concedan sólo la permisos necesarios.

Es posible que se produzcan solicitudes de consentimiento si los permisos de la aplicación no han sido adecuadamente configurado en Azure AD. Asegúrese de que los permisos requeridos por la aplicación sean otorgados por el administración, y los URI de redireccionamiento de la aplicación son precisos.

Este error indica que el código de autorización o el token de actualización usado no es válido, ha caducado o ha sido utilizado anteriormente. Asegúrate de estar usando los tokens correctos y siguiendo el flujo de OAuth adecuado.

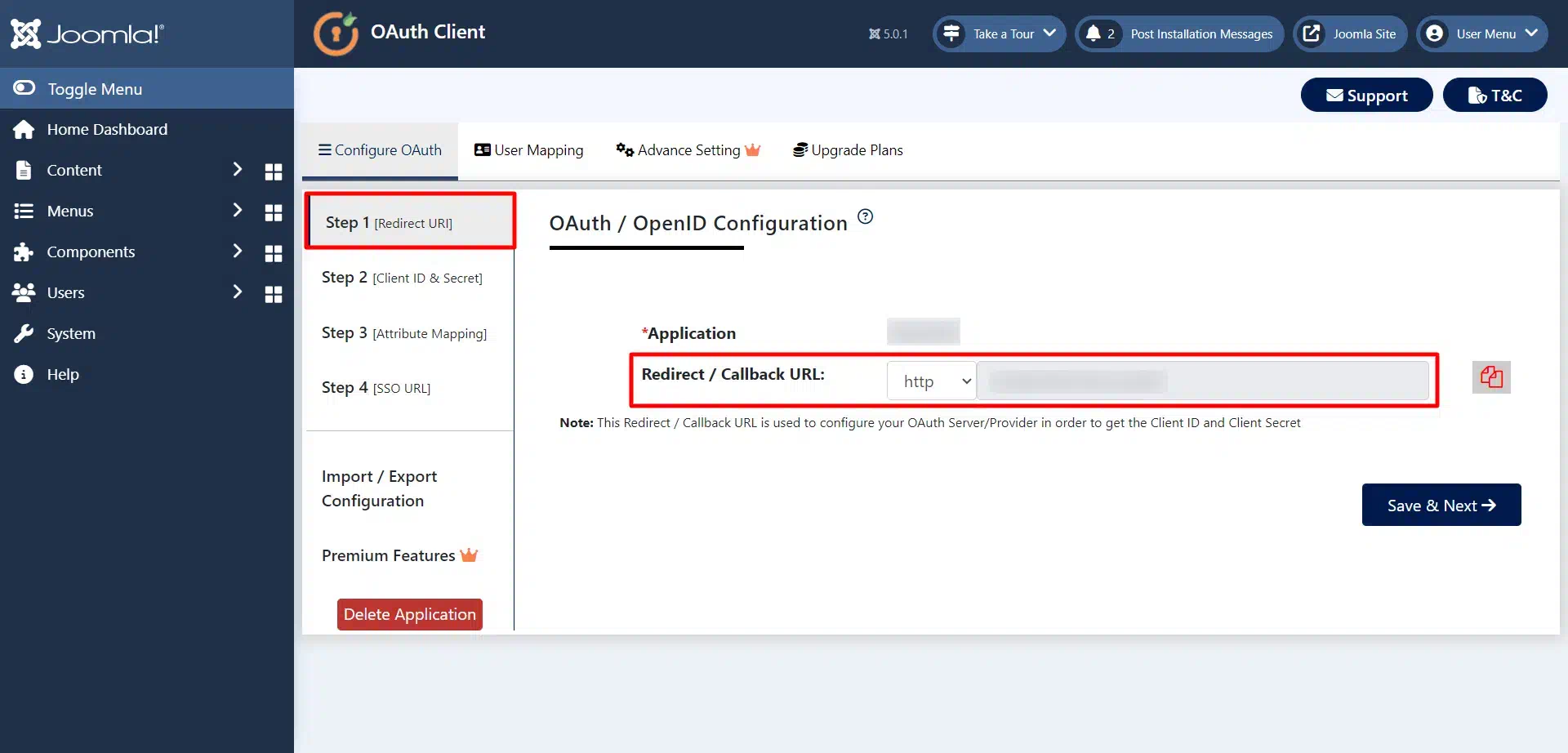

Este error ocurre cuando el URI de redireccionamiento utilizado en la autorización pedido no coincide con el registrado en Azure AD. Verifique que los URI coincidan exactamente, incluido El protocolo y el dominio. [Puede mencionar dónde obtener la URL de redireccionamiento correcta]

Los tokens de acceso tienen un período de validez limitado por motivos de seguridad. A Para mitigar esto, considere usar tokens de actualización para obtener nuevos tokens de acceso sin requiriendo la interacción del usuario.

Compruebe si la configuración del inquilino de Azure AD está configurada correctamente para OAuth. Si no es el administrador, comuníquese con el administrador de su organización para obtener ayuda.

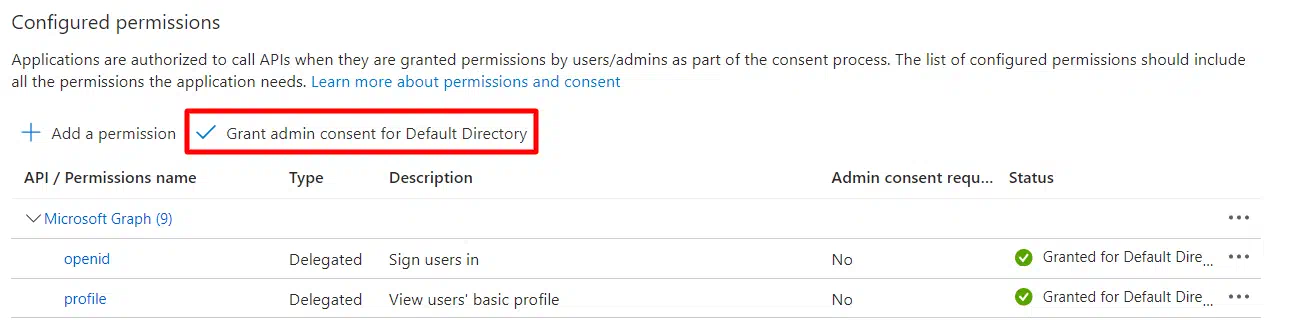

Algunos permisos pueden requerir el consentimiento del administrador. Los usuarios deben contactar con su administrador para su aprobación si es necesario.

Verifique su conexión a Internet y asegúrese de tener acceso adecuado a Portal de Azure AD.

Cada inquilino opera de forma independiente y Azure AD aplica estrictas separación. Esto es para garantizar la seguridad y privacidad de los datos de cada organización.

Envíenos un correo electrónico a joomlasupport@xecurify.com para obtener orientación rápida (por correo electrónico/reunión) sobre sus necesidades y nuestro equipo le ayudará a seleccionar la mejor solución/plan adecuado según sus necesidades.

¿Necesitas ayuda? ¡Estamos aquí!

Gracias por su consulta.

Si no recibe noticias nuestras dentro de las 24 horas, no dude en enviar un correo electrónico de seguimiento a info@xecurify.com

Esta declaración de privacidad se aplica a los sitios web de miniorange que describen cómo manejamos la información personal. Cuando visita cualquier sitio web, este puede almacenar o recuperar información en su navegador, principalmente en forma de cookies. Esta información puede ser sobre usted, sus preferencias o su dispositivo y se utiliza principalmente para que el sitio funcione como usted espera. La información no lo identifica directamente, pero puede brindarle una experiencia web más personalizada. Haga clic en los encabezados de las categorías para comprobar cómo manejamos las cookies. Para conocer la declaración de privacidad de nuestras soluciones, puede consultar la políticas de privacidad.

Las cookies necesarias ayudan a que un sitio web sea totalmente utilizable al permitir funciones básicas como navegación en el sitio, iniciar sesión, completar formularios, etc. Las cookies utilizadas para la funcionalidad no almacenan ninguna información de identificación personal. Sin embargo, algunas partes del sitio web no funcionarán correctamente sin las cookies.

Estas cookies solo recopilan información agregada sobre el tráfico del sitio web, incluidos visitantes, fuentes, clics y visitas a la página, etc. Esto nos permite saber más sobre nuestras páginas más y menos populares junto con la interacción de los usuarios en los elementos procesables y, por lo tanto, permitirnos mejorar el rendimiento de nuestro sitio web y nuestros servicios.