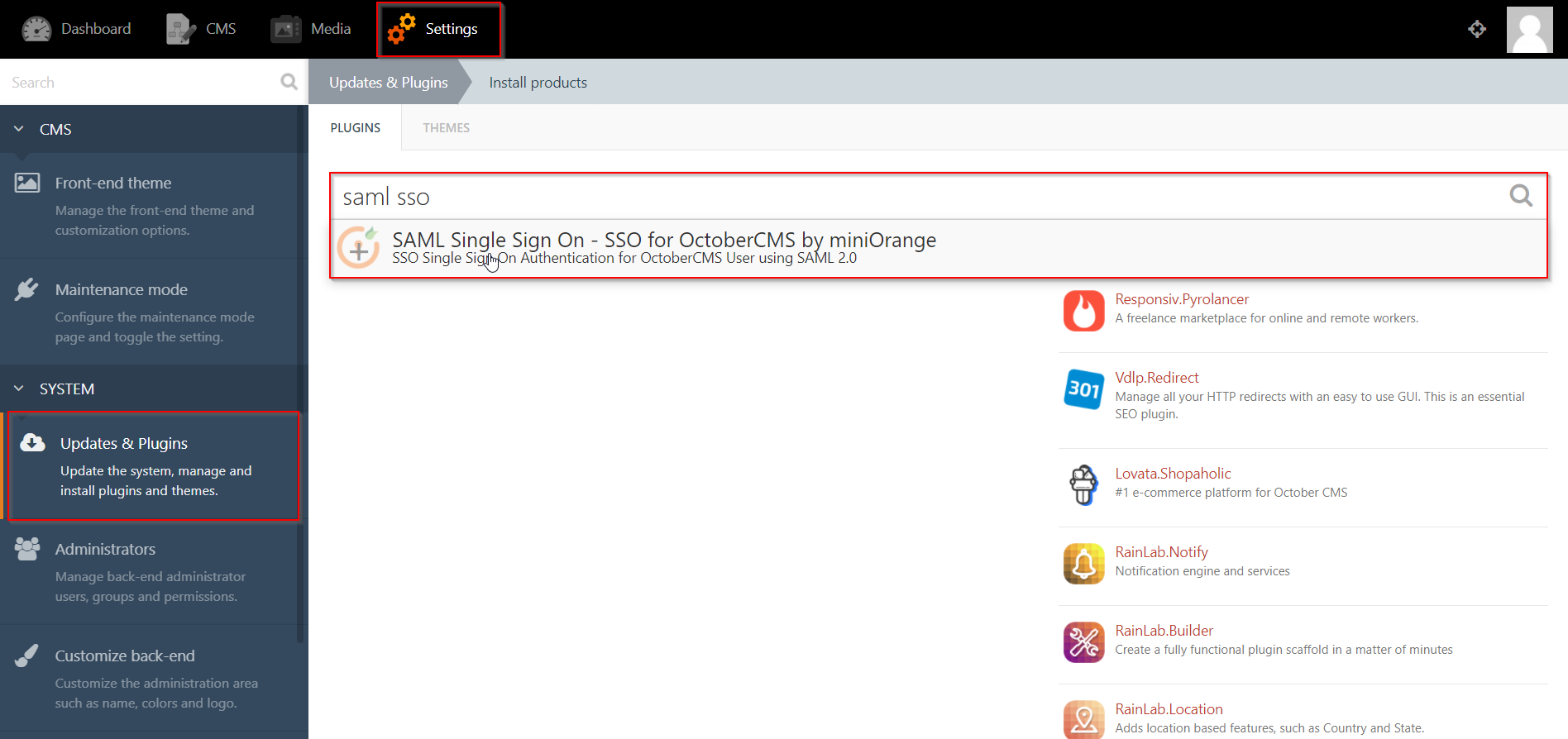

Résultats de recherche :

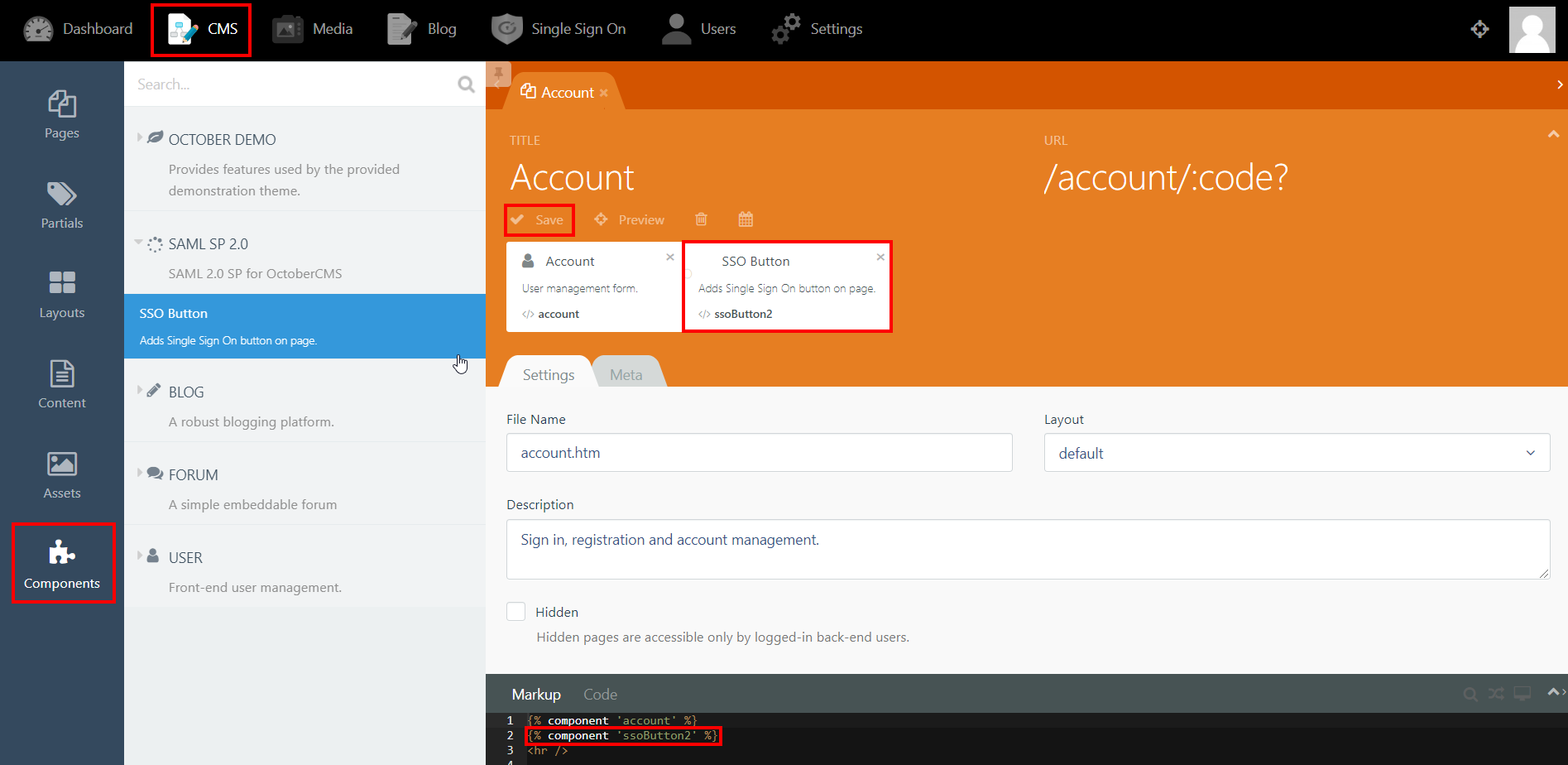

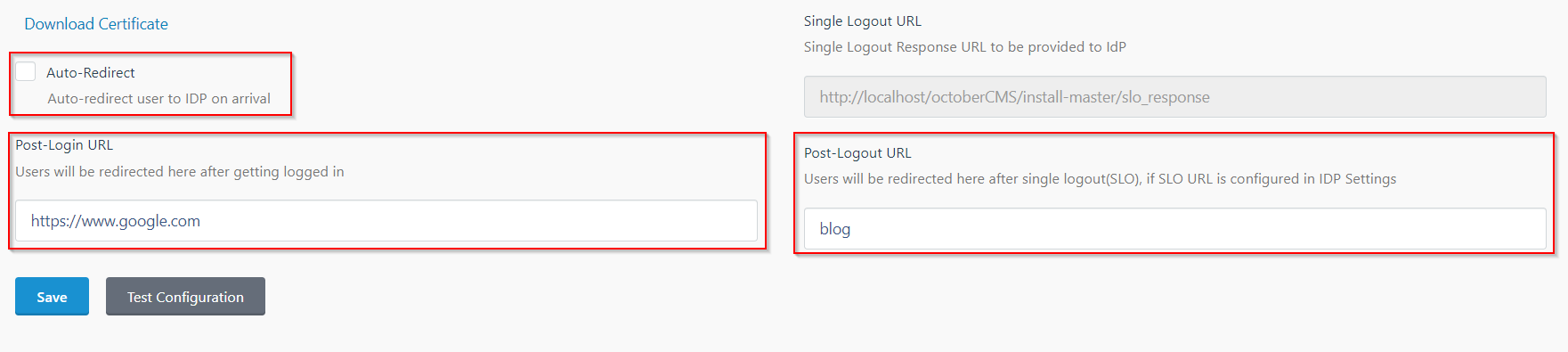

×Le plugin October CMS Single Sign-On (SSO) offre la possibilité d'activer l'authentification unique SAML (SSO) pour vos sites CMS d'octobre. Notre plugin CMS SSO d'octobre est compatible avec tous les fournisseurs d'identité compatibles SAML. Ici, nous allons passer en revue un guide étape par étape pour configurer SAML SSO entre le site CMS d'octobre et votre fournisseur d'identité.

Pour intégrer votre fournisseur d'identité (IDP) avec October CMS, vous avez besoin des éléments suivants :

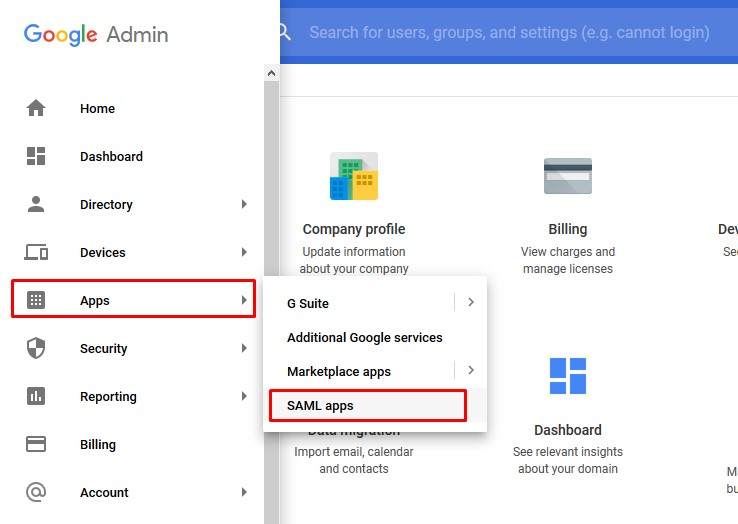

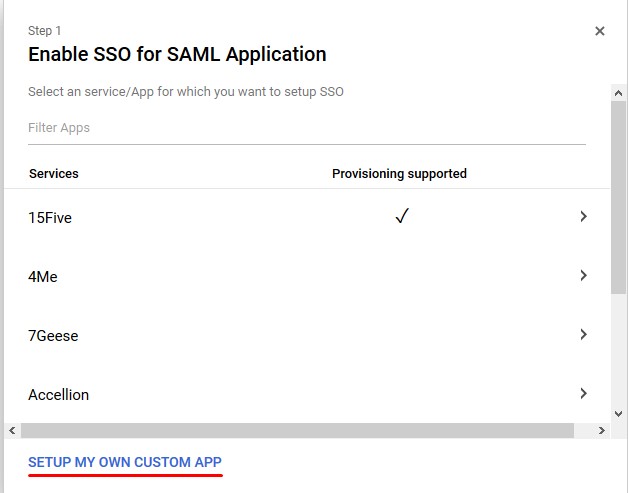

Suivez les étapes suivantes pour configurer Google Apps/G Suite en tant que fournisseur d'identité

Identifiez-vous

Identifiez-vous

Ajouter une application SAML

Ajouter une application SAML

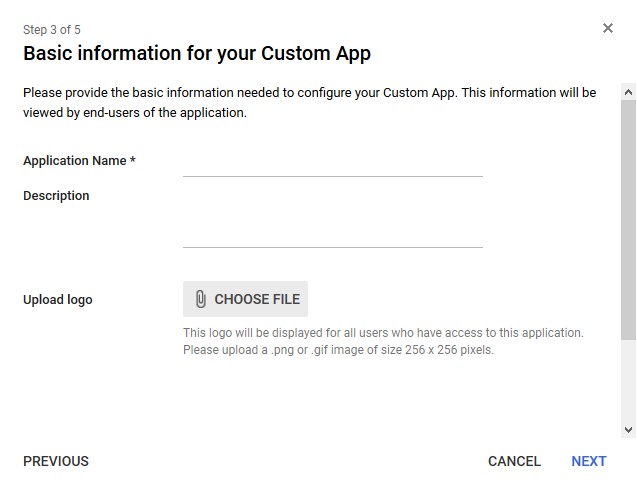

Informations sur les personnes déplacées

Informations sur les personnes déplacées

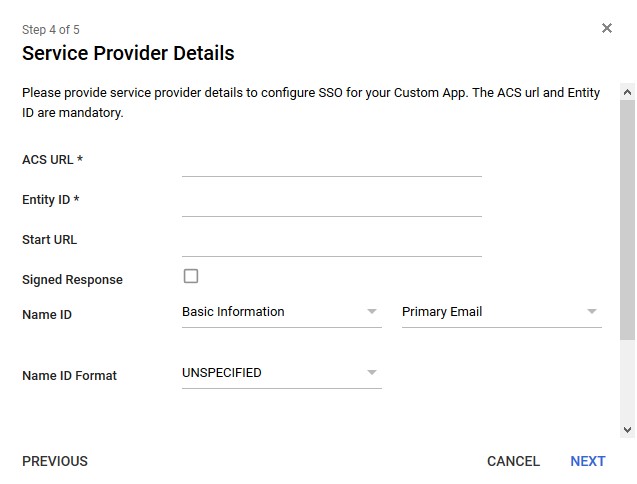

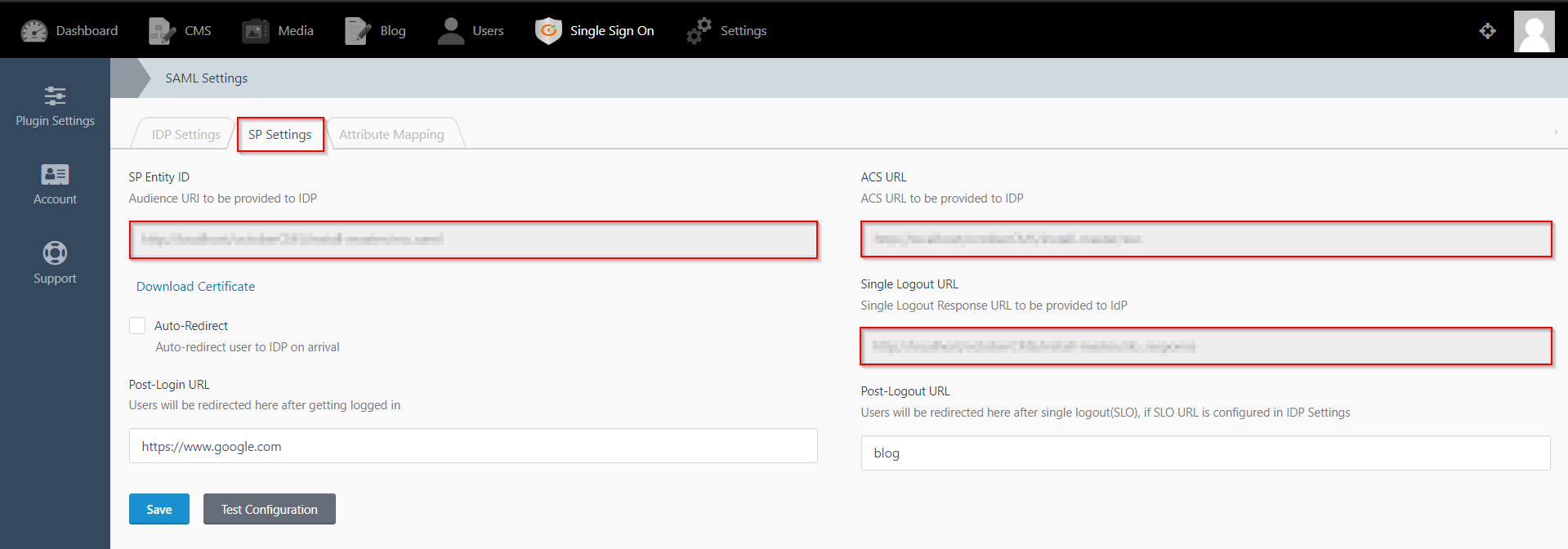

Détails du fournisseur de services

Détails du fournisseur de services

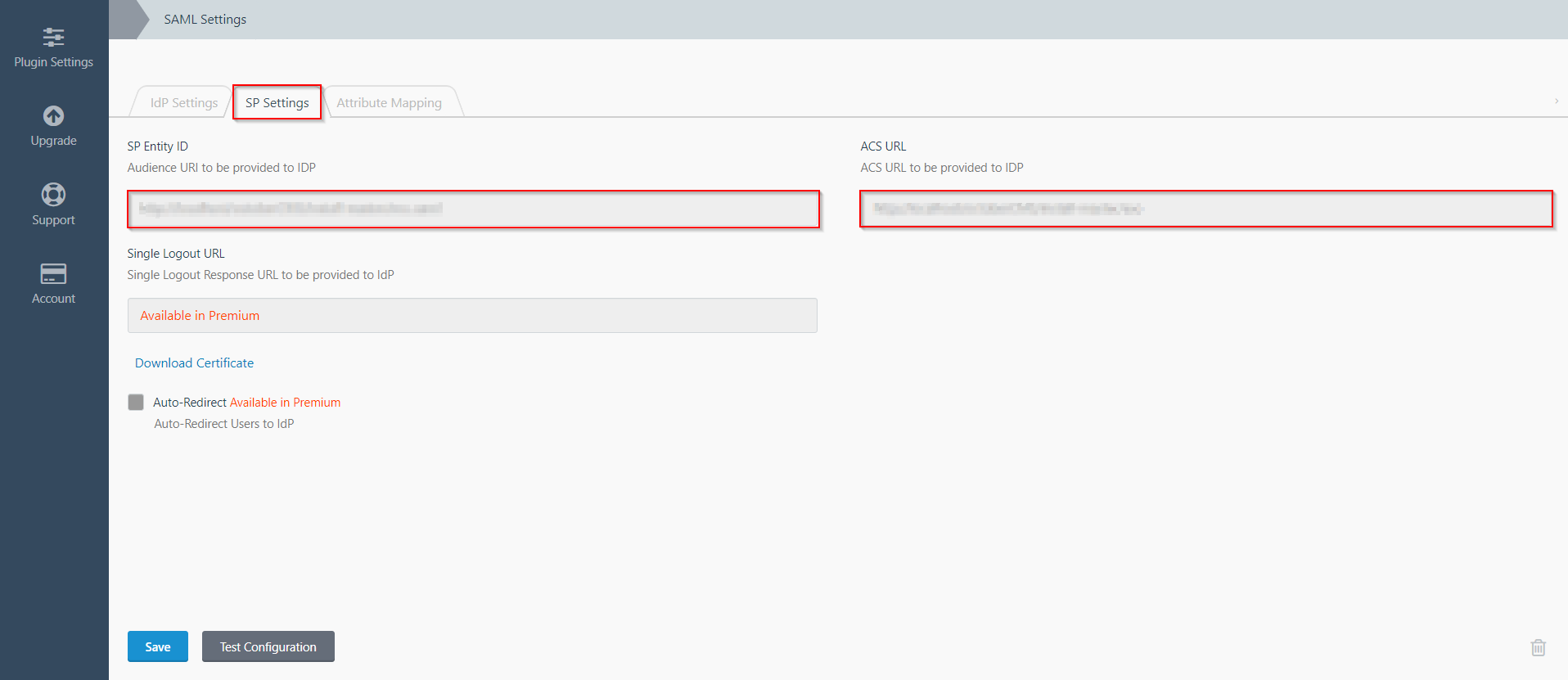

| Informations à saisir dans G Suite | Informations à copier à partir du module complémentaire dans l'onglet SP Info |

| URL ACS | URL ACS |

| ID d'entité | ID d'entité SP/émetteur |

| Réponse signée | ✓ |

| Format d'identification du nom |

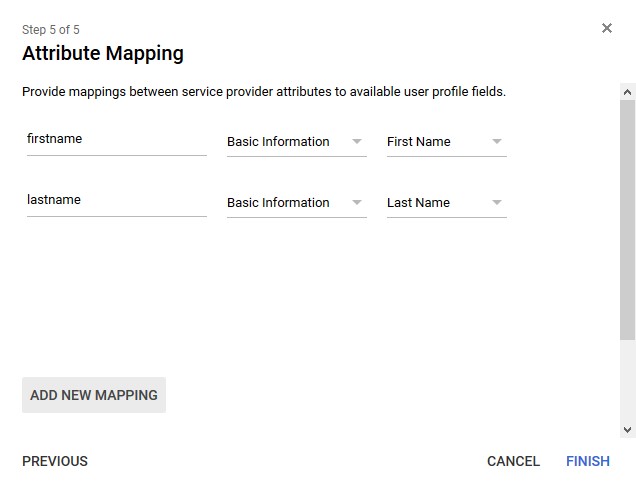

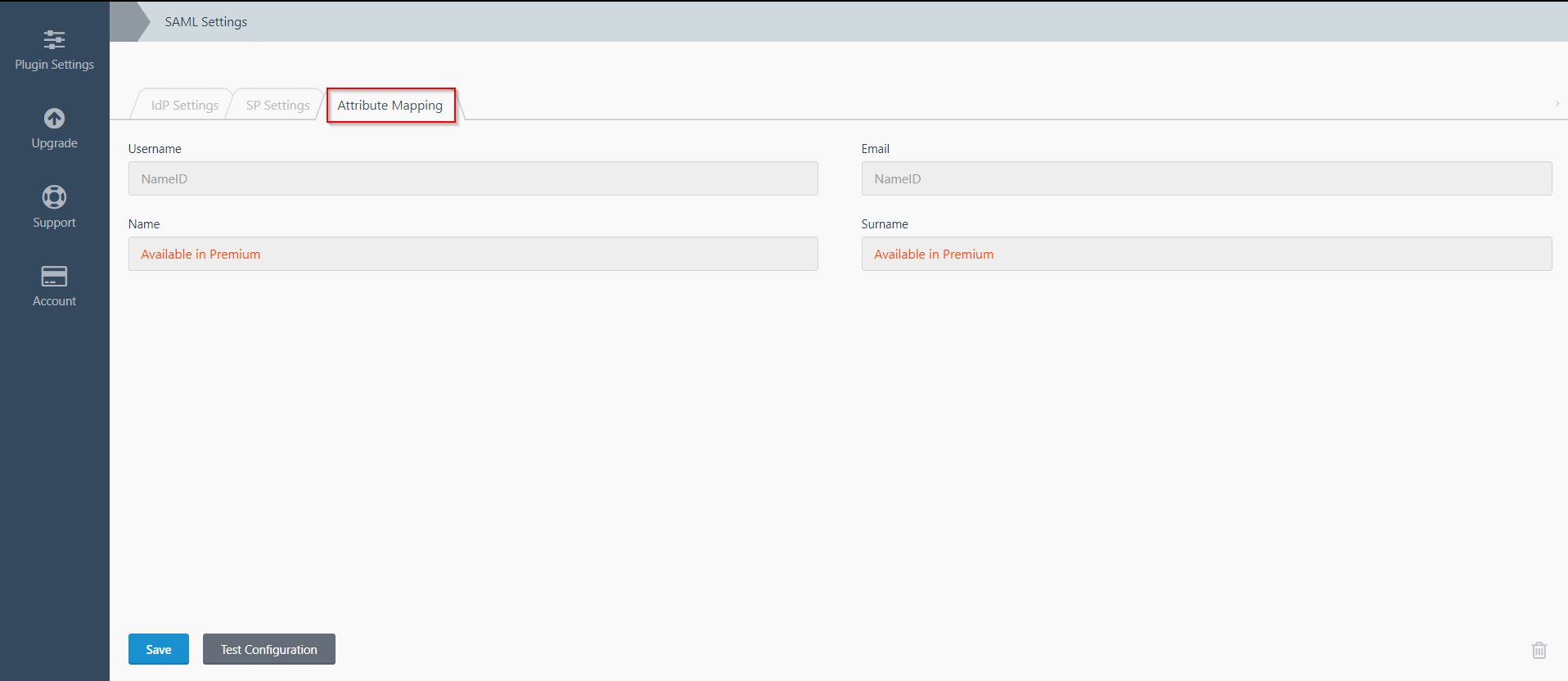

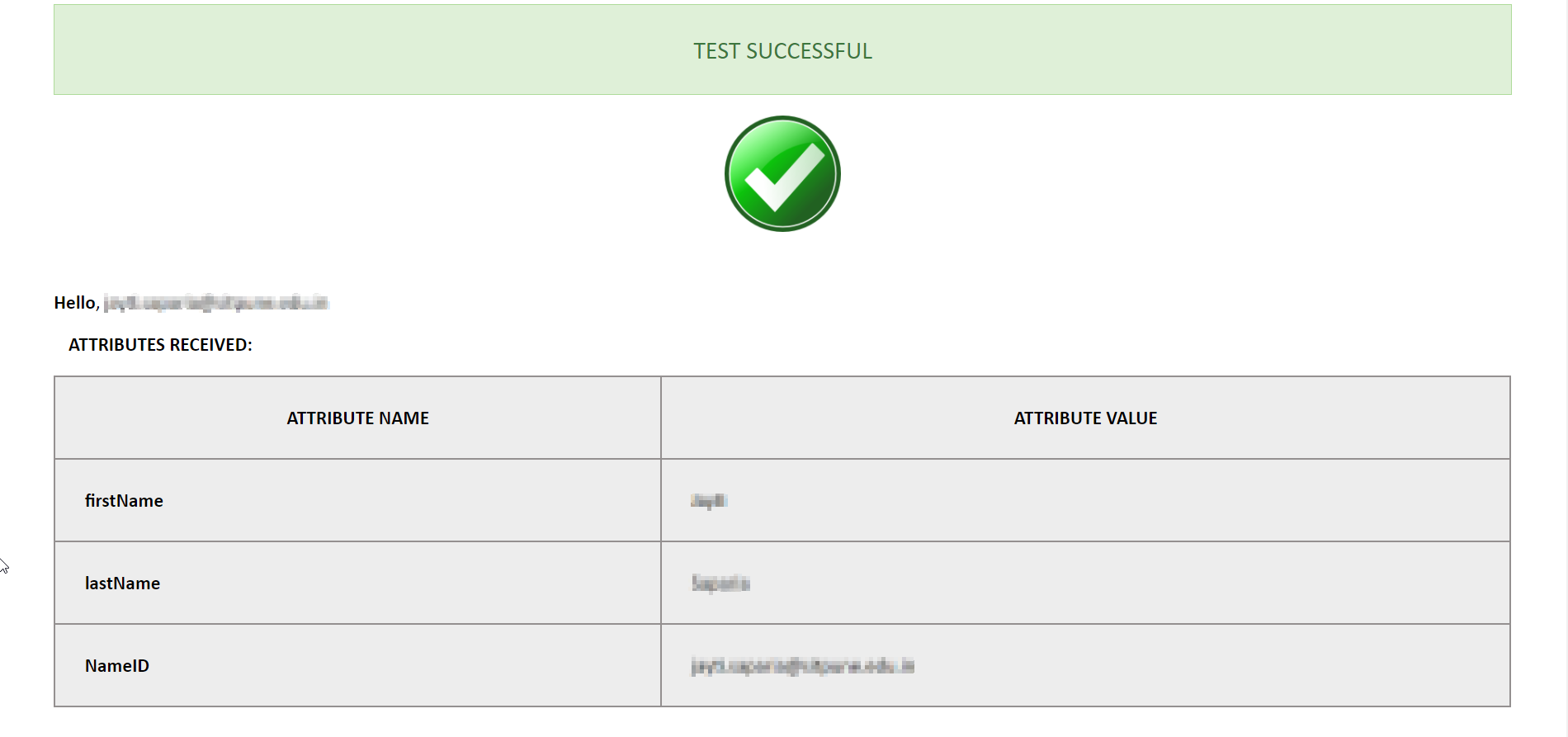

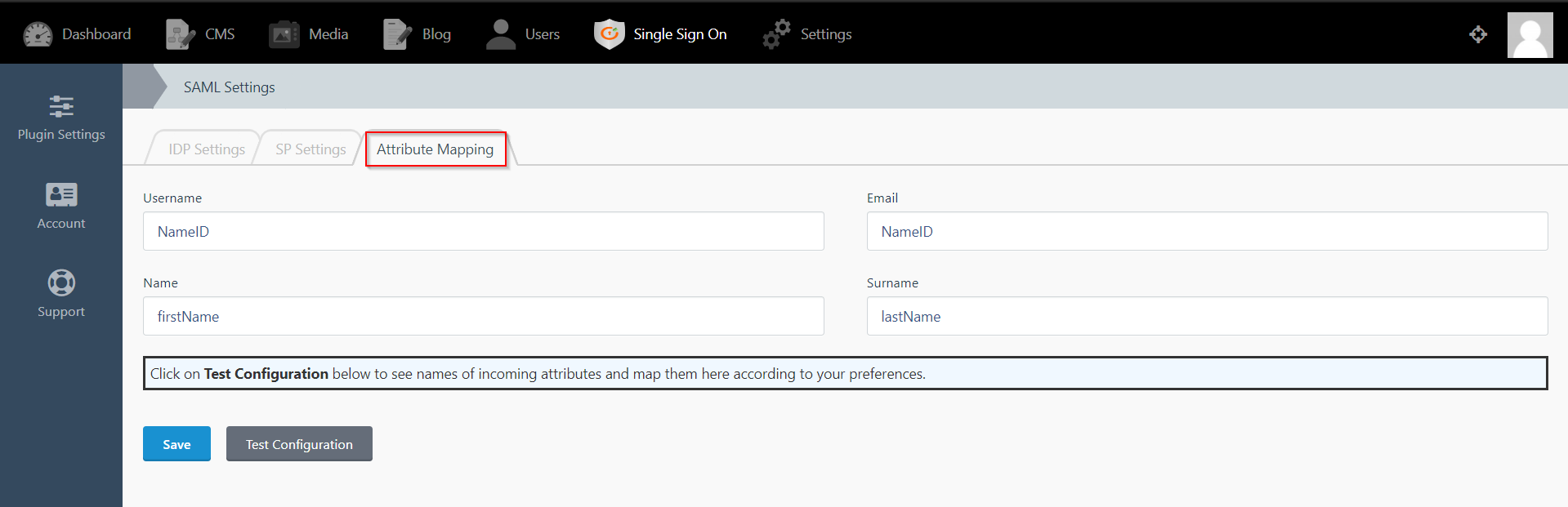

Cartographie d'attributs

Cartographie d'attributs

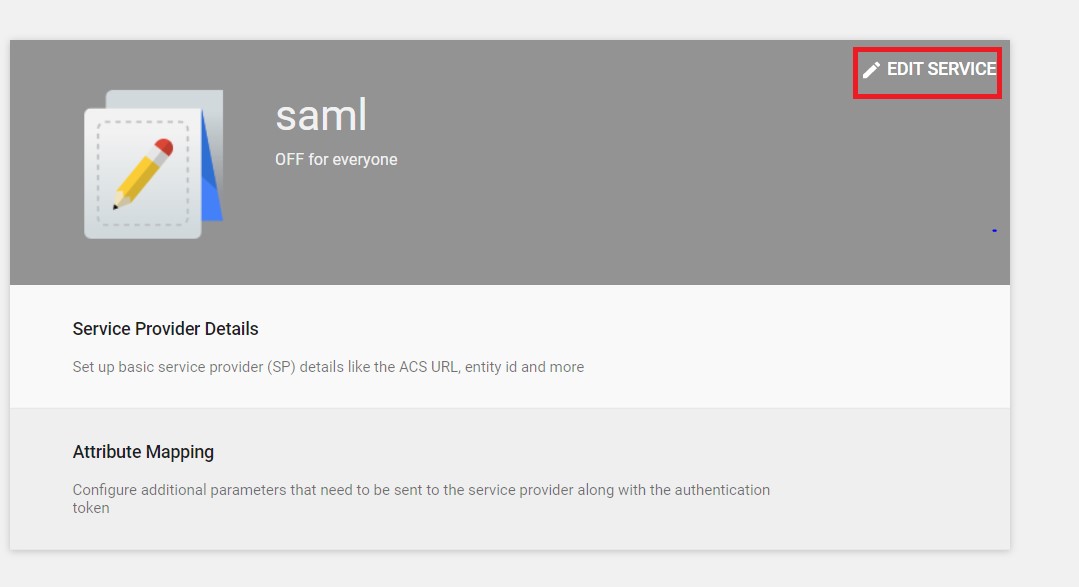

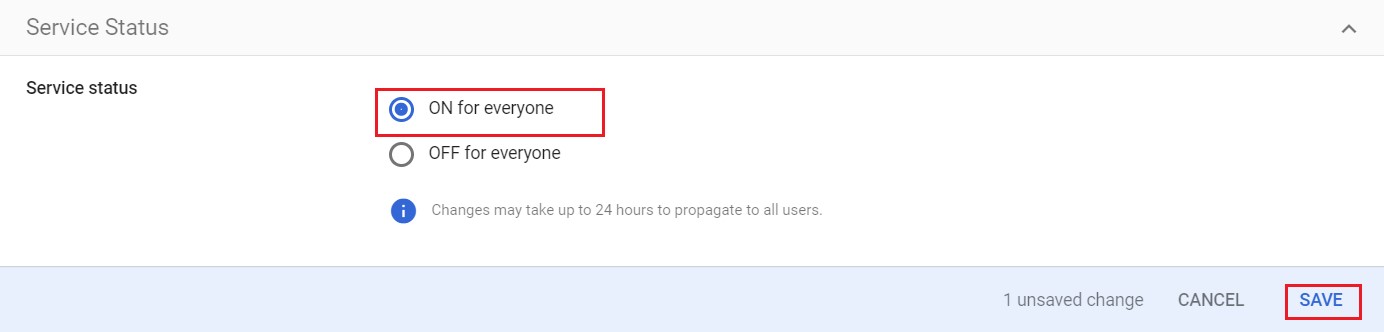

allumer

allumer

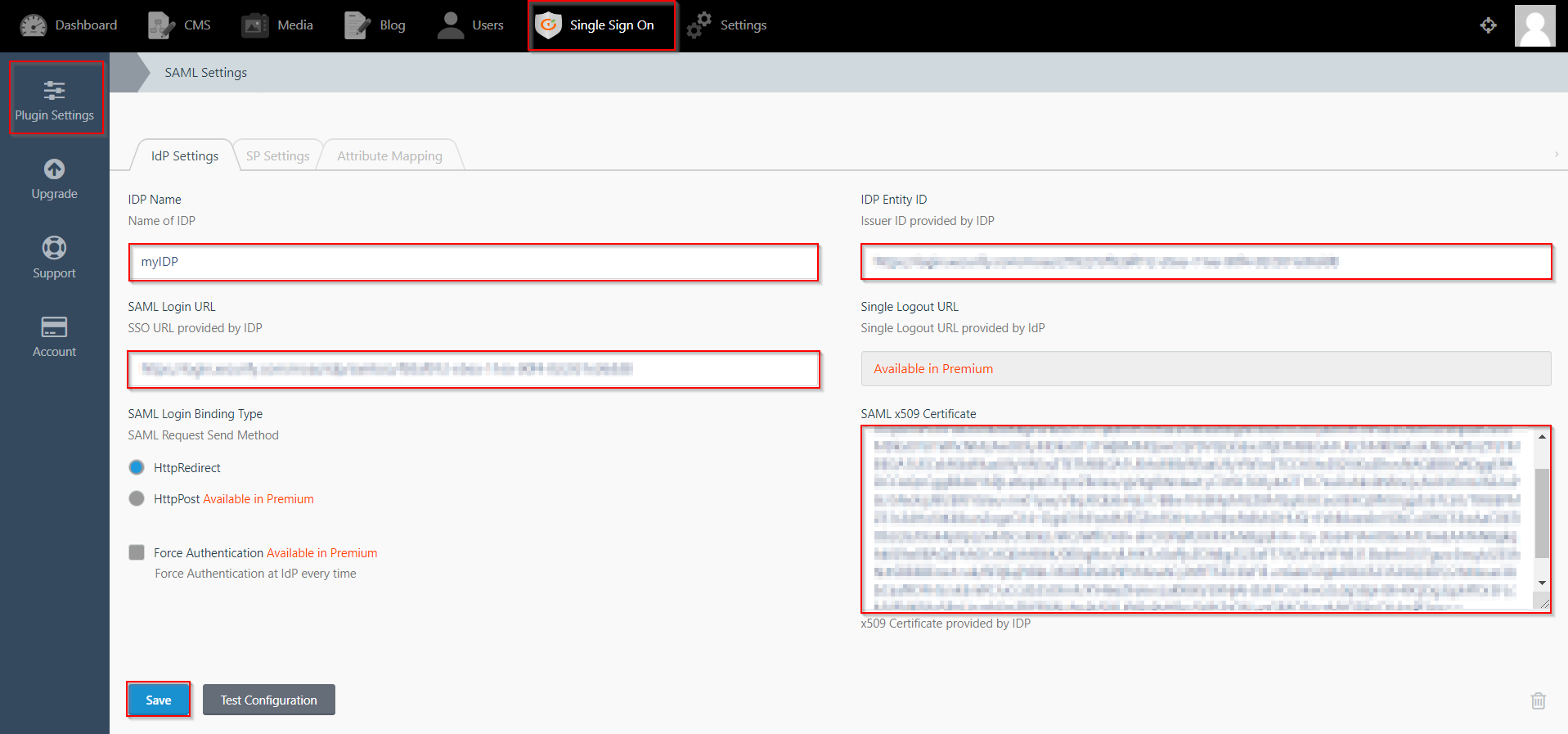

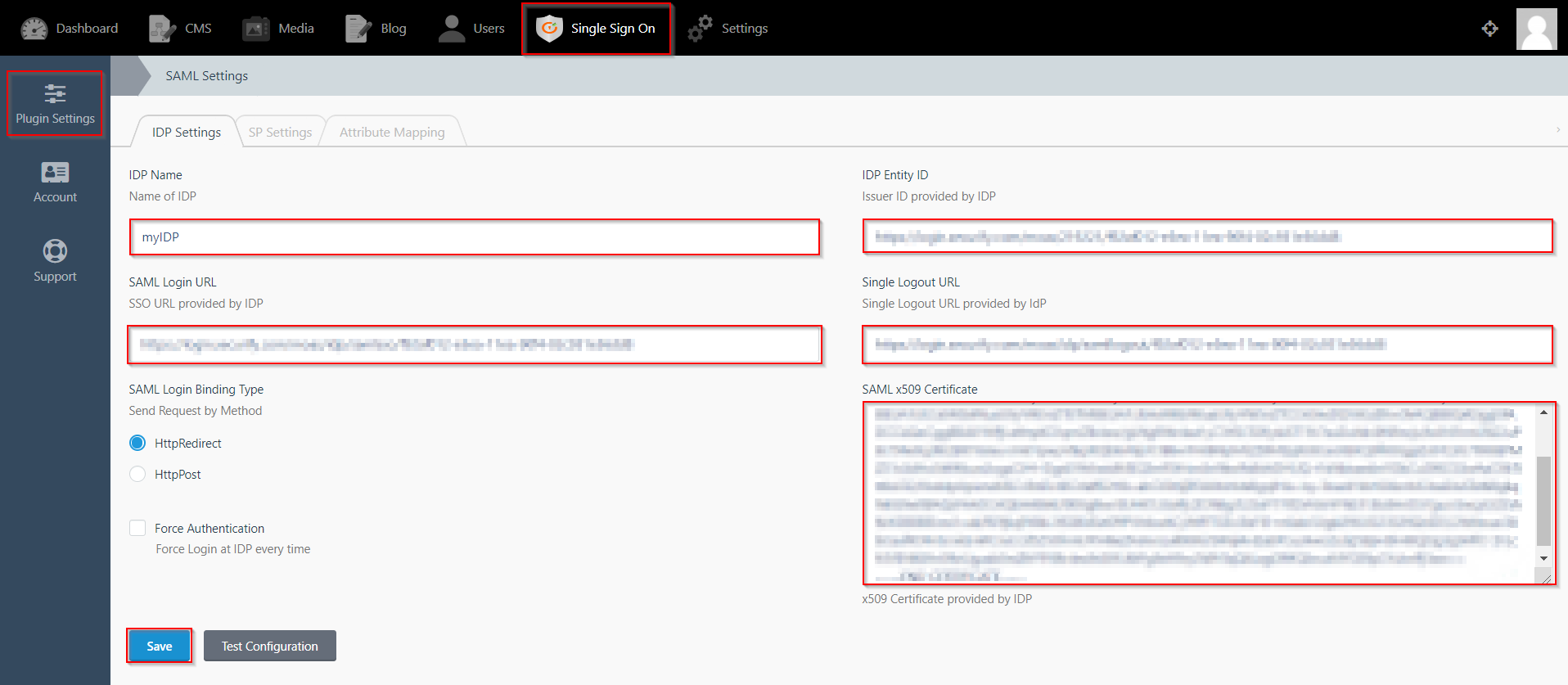

| Nom du fournisseur d'identité : | monIDP |

| ID d'entité IdP : | https://login.xecurify.com/moas/ |

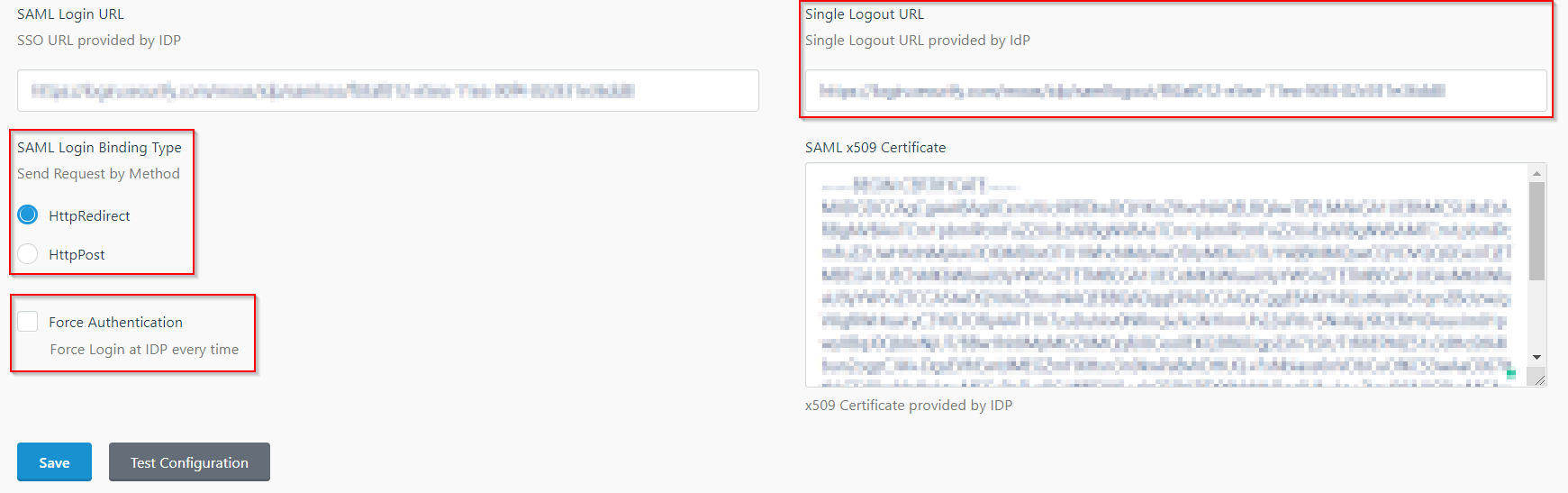

| URL de connexion SAML : | https://login.xecurify.com/moas/idp/samlsso |

| Certificat SAML x509 : | Certificat fourni par votre IdP. |

| Nom du fournisseur d'identité : | monIDP |

| ID d'entité IdP : | https://login.xecurify.com/moas/ |

| URL de connexion SAML : | https://login.xecurify.com/moas/idp/samlsso |

| URL de déconnexion SAML : | https://login.xecurify.com/moas/idp/samllogout/ |

| Certificat SAML x509 : | Certificat fourni par votre IdP. |

Si vous cherchez quelque chose que vous ne trouvez pas, envoyez-nous un e-mail à info@xecurify.com