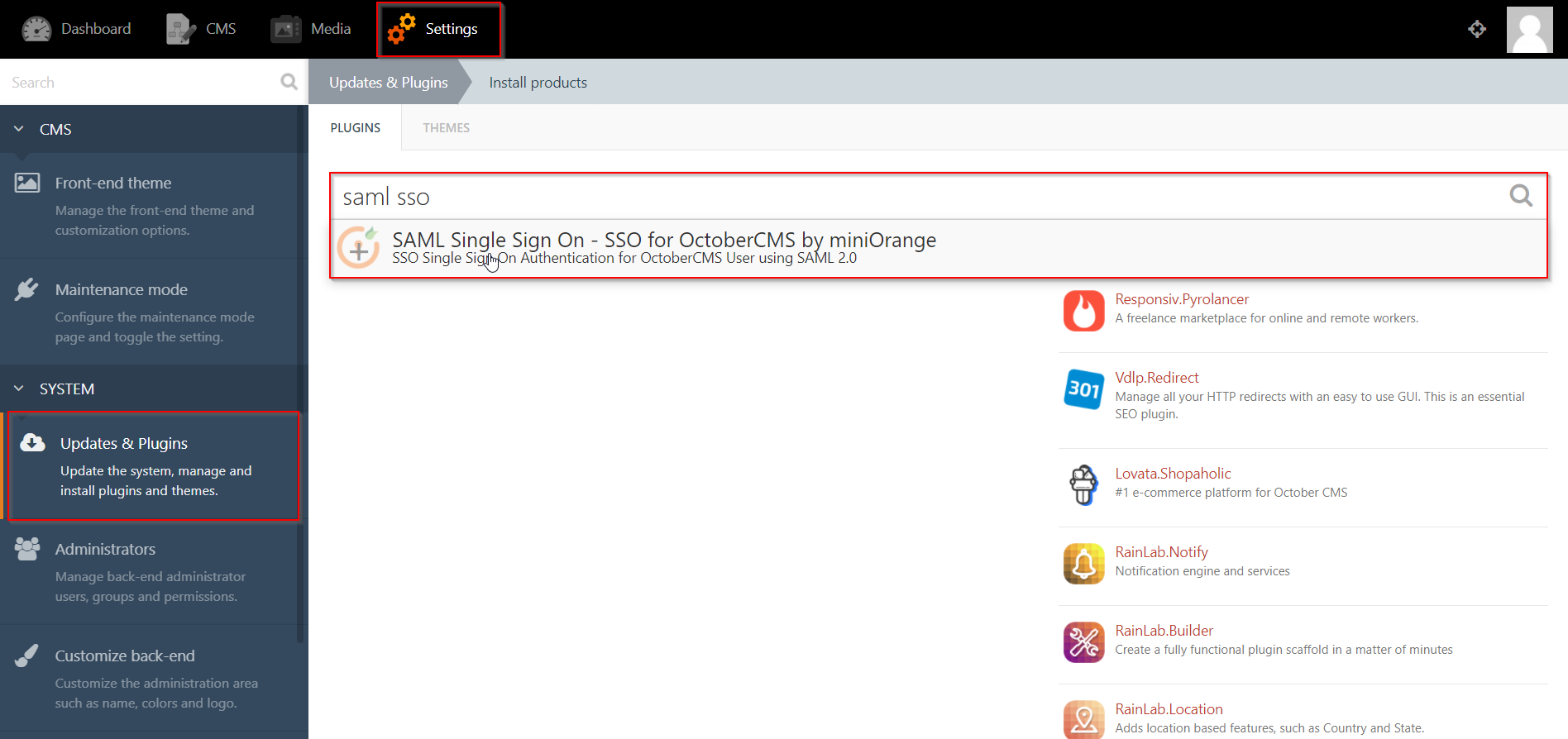

Résultats de recherche :

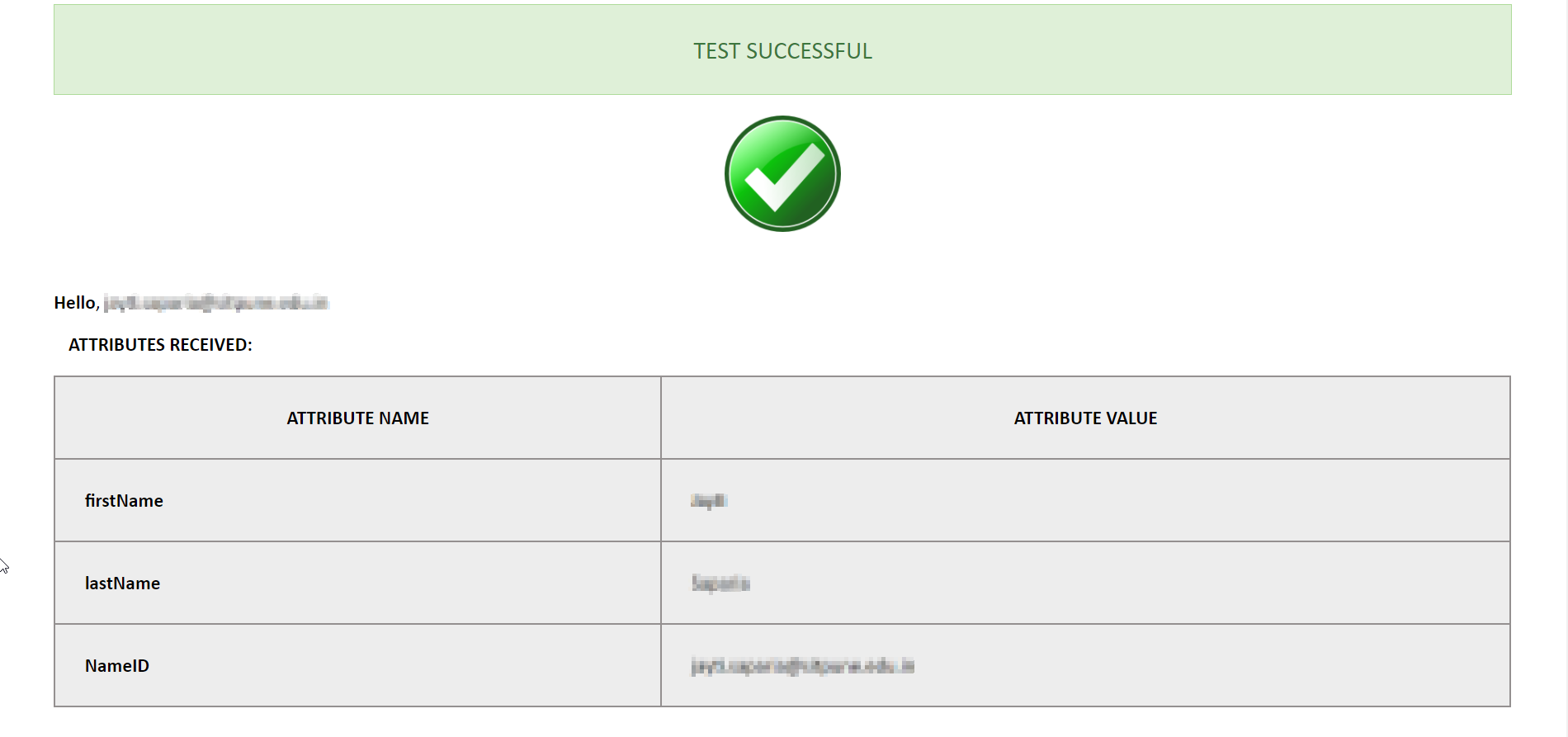

×Le plugin October CMS Single Sign-On (SSO) offre la possibilité d'activer l'authentification unique SAML (SSO) pour vos sites CMS d'octobre. Notre plugin CMS SSO d'octobre est compatible avec tous les fournisseurs d'identité compatibles SAML. Ici, nous allons passer en revue un guide étape par étape pour configurer SAML SSO entre le site CMS d'octobre et votre fournisseur d'identité.

Pour intégrer votre fournisseur d'identité (IDP) avec October CMS, vous avez besoin des éléments suivants :

Suivez les étapes ci-dessous pour configurer JBoss Keycloak en tant que fournisseur d'identité. Vous pouvez utiliser 2 manières pour configurer JBoss Keycloak en tant qu'IDP.

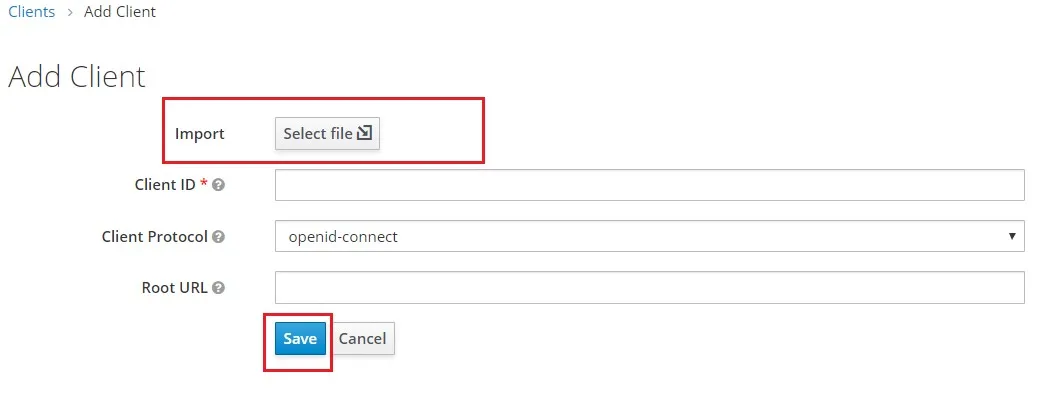

Méthode 1 : télécharger les métadonnées SP

Méthode 1 : télécharger les métadonnées SP

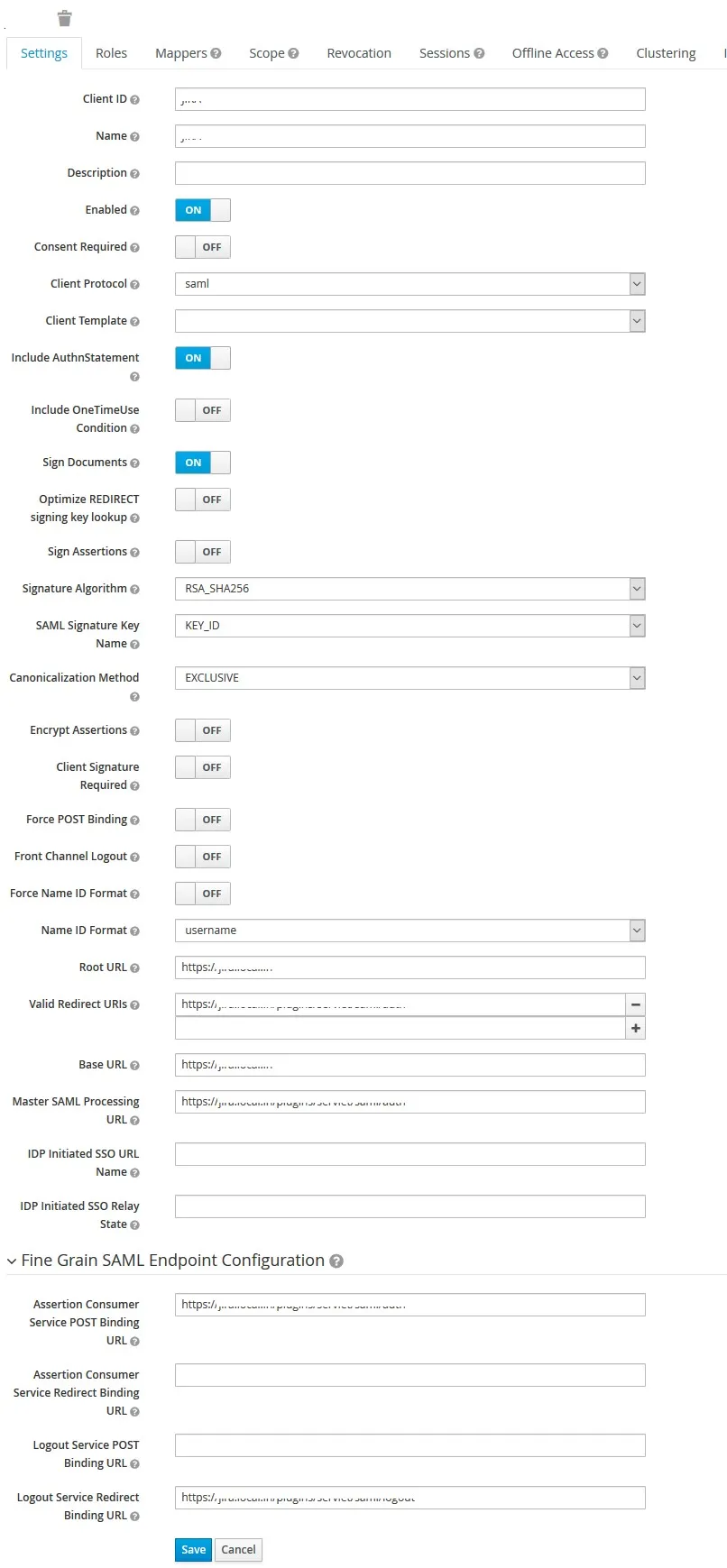

Méthode 2 : configuration manuelle

Méthode 2 : configuration manuelle

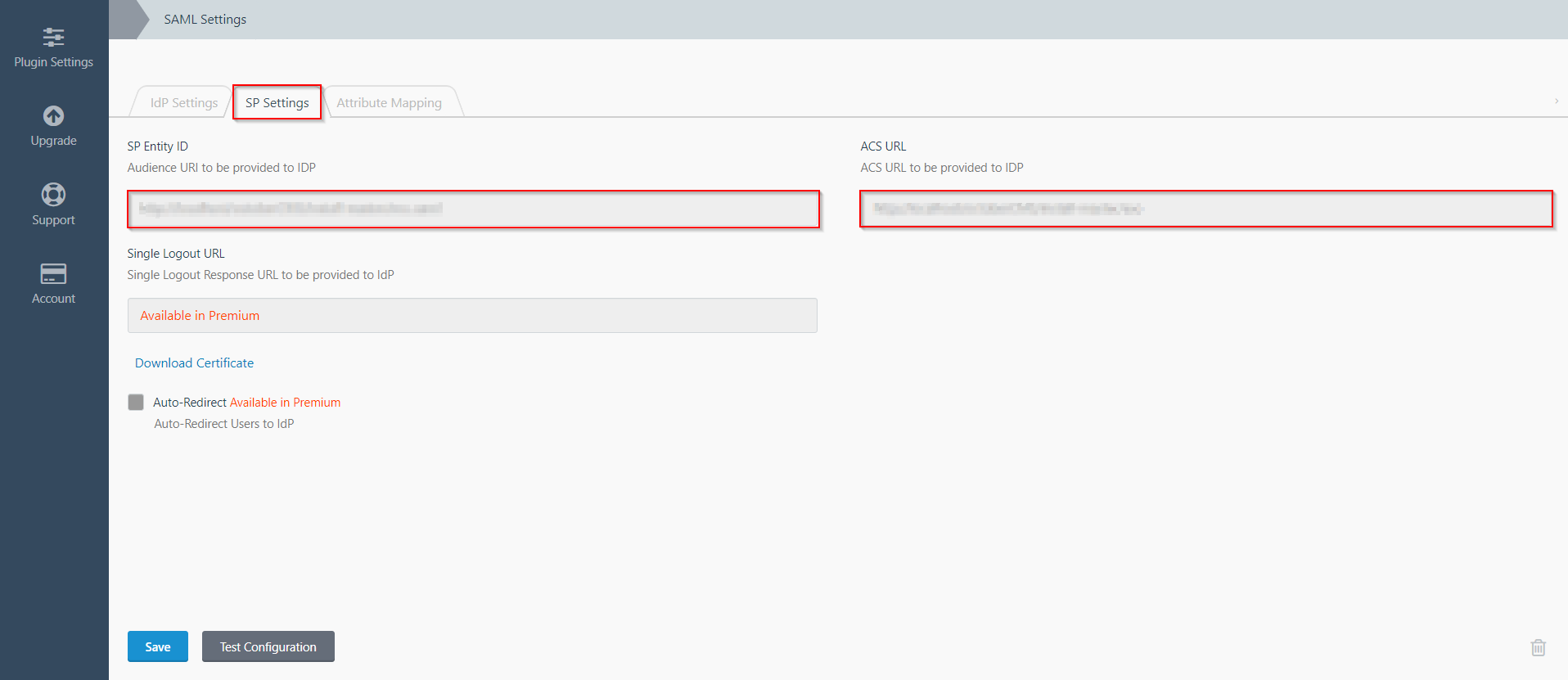

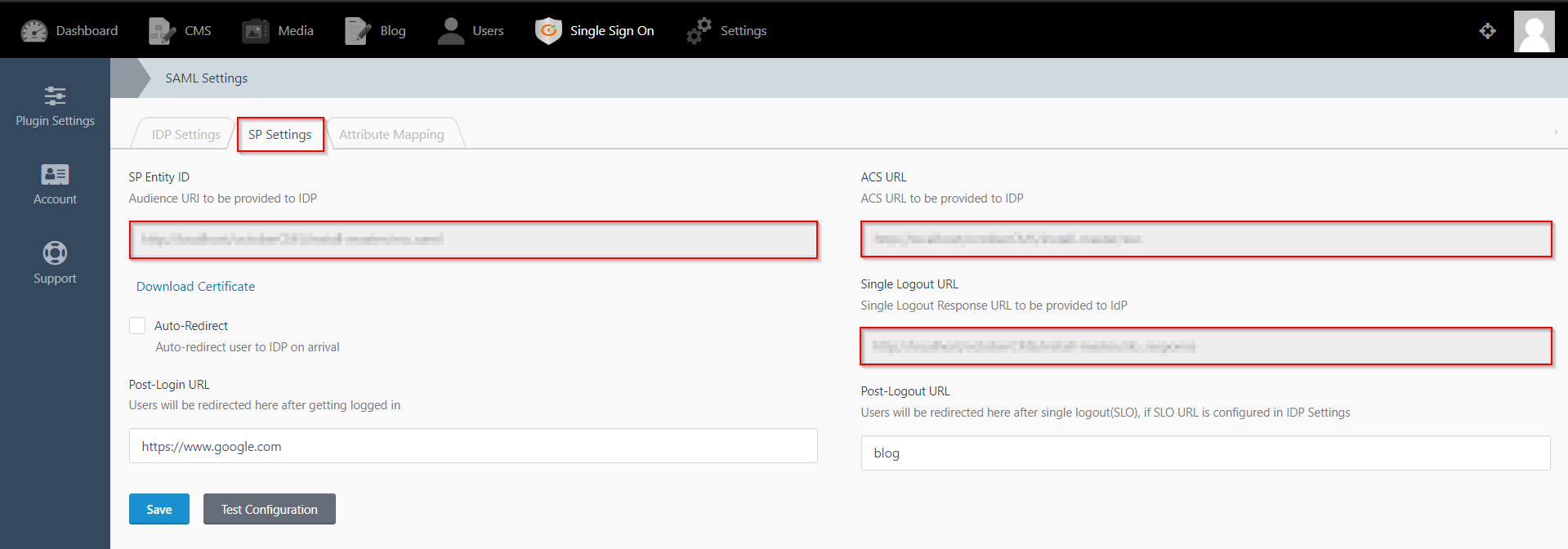

| identité du client | Les SP-EntityID / Émetteur à partir de l’étape 1 du plugin sous l’onglet Configurer IDP. |

| Nom | Donnez un nom à ce client |

| Description | Fournir une description |

| Activé | ON |

| Consentement requis | de remise |

| Protocole client | SAML |

| Inclure la déclaration d'authentification | ON |

| Signer des documents | ON |

| Optimiser la recherche de clé de signature de redirection | de remise |

| Signer des assertions | ON |

| Algorithme de signature | RSA_SHA256 |

| Chiffrer l'assertion | de remise |

| Signature du client requise | de remise |

| Méthode de canonisation | EXCLUSIF |

| Forcer le format de l'ID du nom | ON |

| Format d'identification du nom | |

| URL racine | Laisser vide ou URL de base du fournisseur de services |

| URI de redirection valides | Les URL ACS (Assertion Consumer Service) à partir de l'étape 1 du plugin sous l'onglet Configurer IDP. |

| URL de liaison POST du service consommateur d’assertions | Les URL ACS (Assertion Consumer Service) à partir de l’étape 1 du plugin sous l’onglet Configurer IDP. |

| URL de liaison de redirection du service de déconnexion | Les URL de déconnexion unique à partir de l’étape 1 du plugin sous l’onglet Configurer IDP. |

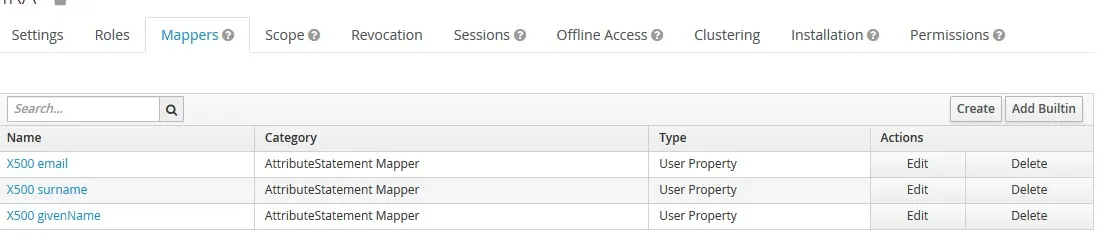

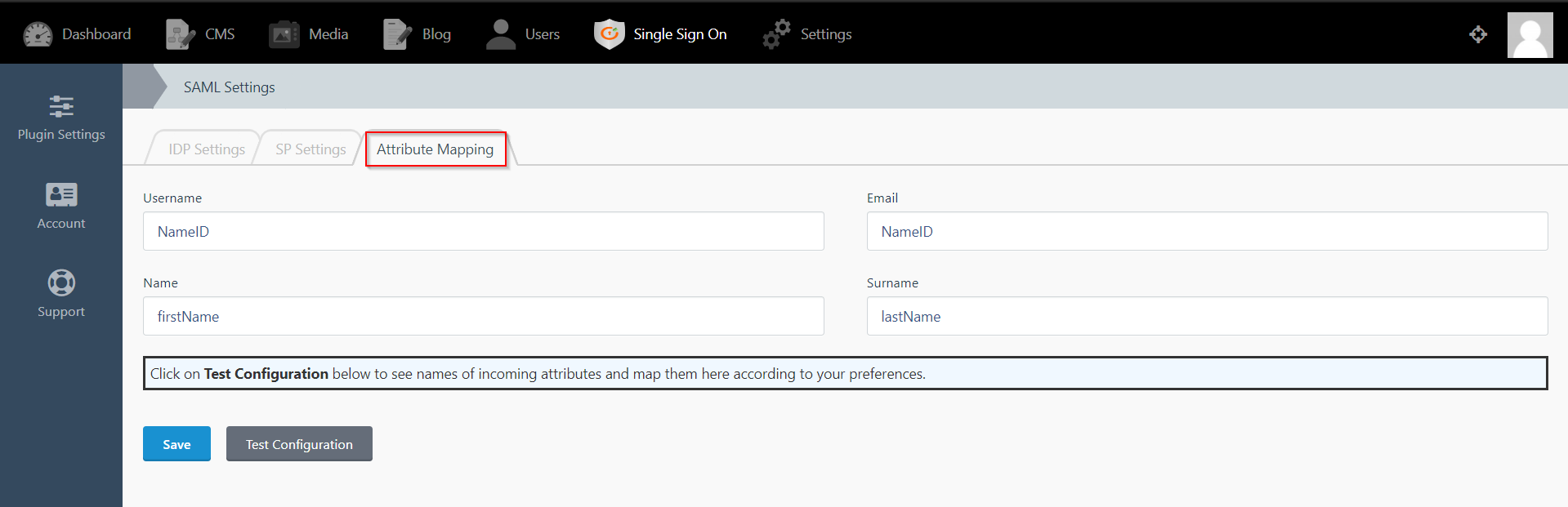

Ajouter des mappeurs

Ajouter des mappeurs

Télécharger les métadonnées IDP

Télécharger les métadonnées IDP

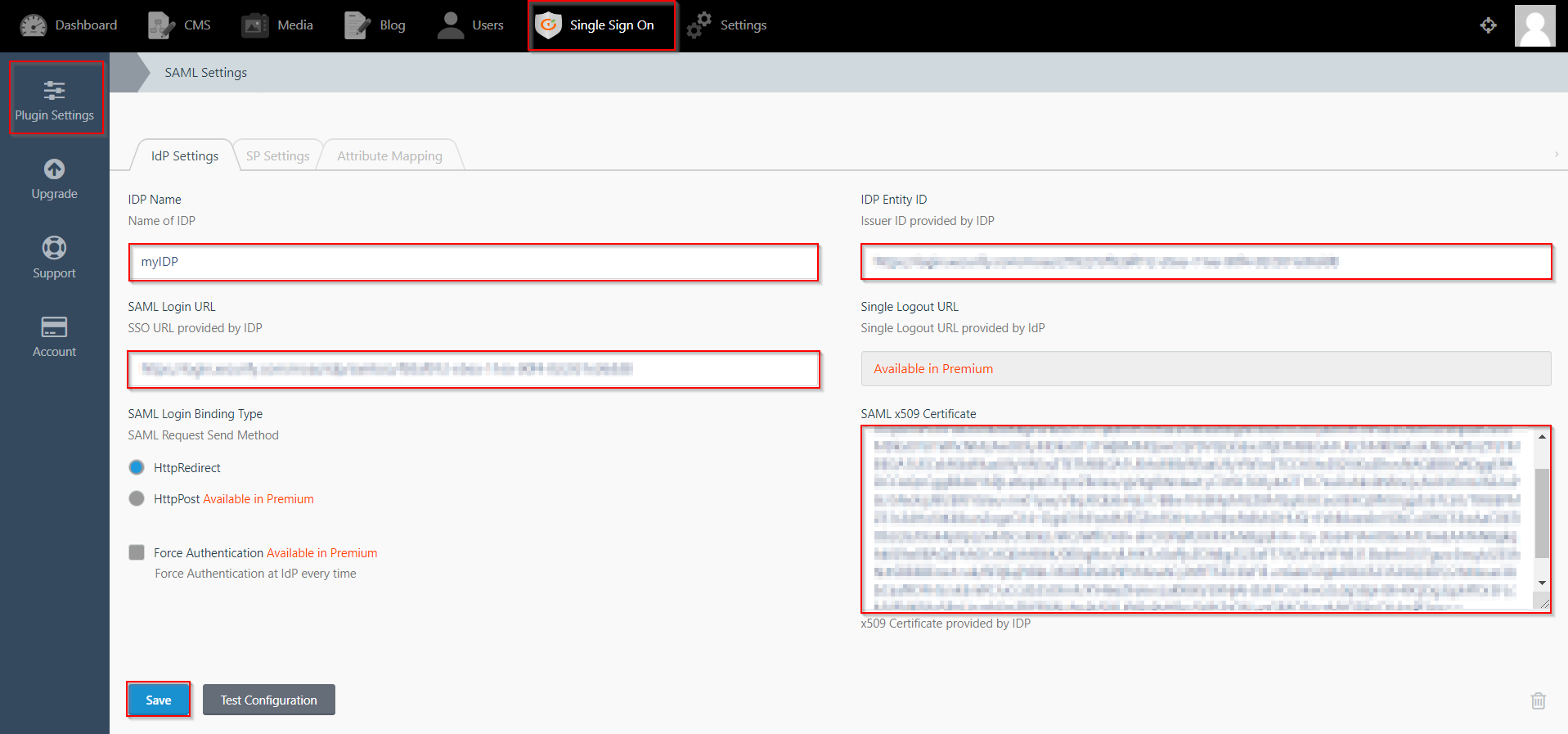

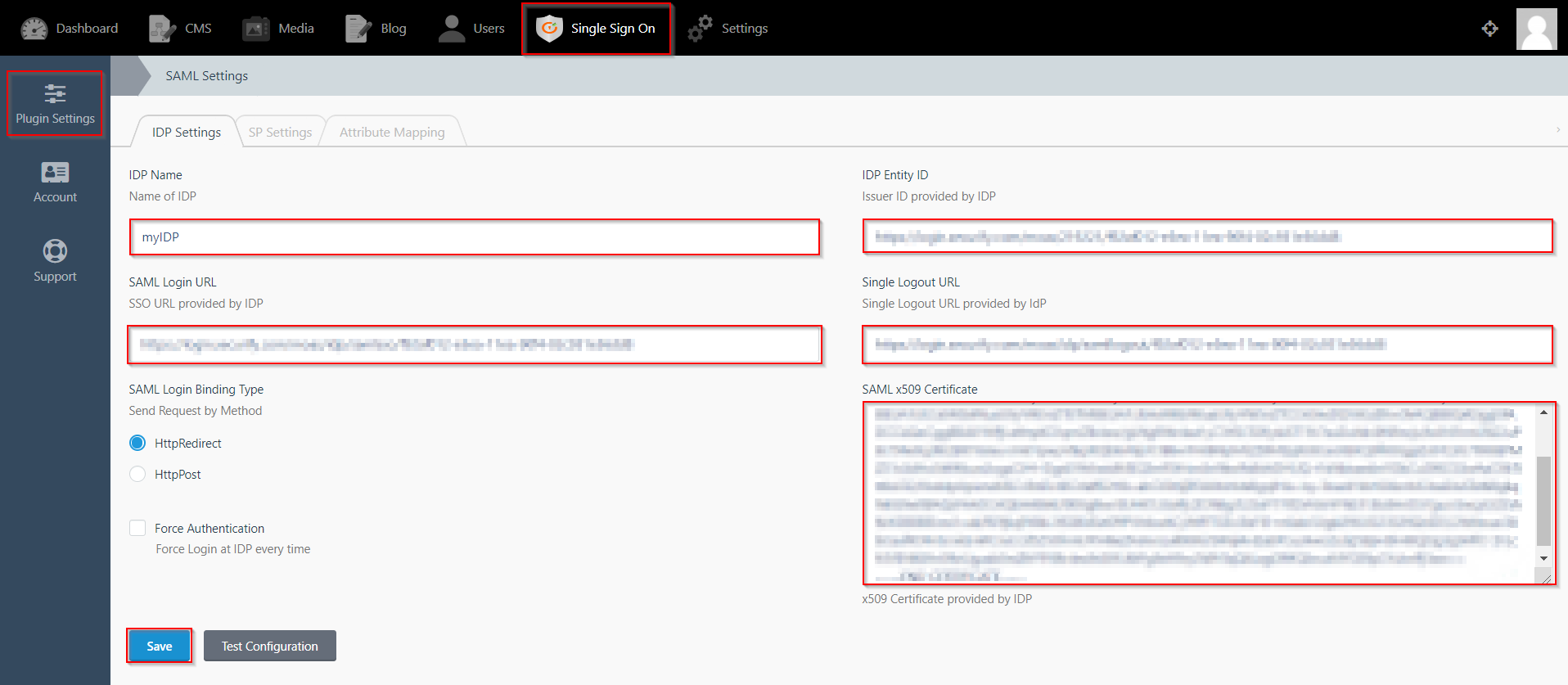

| Nom du fournisseur d'identité : | monIDP |

| ID d'entité IdP : | https://login.xecurify.com/moas/ |

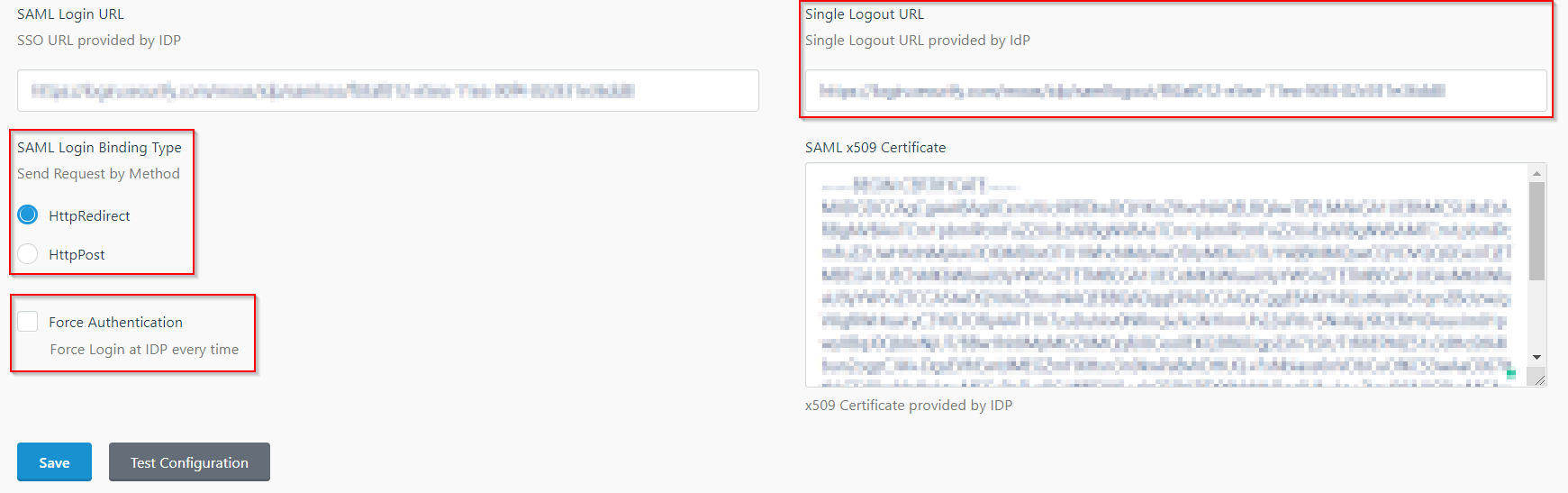

| URL de connexion SAML : | https://login.xecurify.com/moas/idp/samlsso |

| Certificat SAML x509 : | Certificat fourni par votre IdP. |

| Nom du fournisseur d'identité : | monIDP |

| ID d'entité IdP : | https://login.xecurify.com/moas/ |

| URL de connexion SAML : | https://login.xecurify.com/moas/idp/samlsso |

| URL de déconnexion SAML : | https://login.xecurify.com/moas/idp/samllogout/ |

| Certificat SAML x509 : | Certificat fourni par votre IdP. |

Si vous cherchez quelque chose que vous ne trouvez pas, envoyez-nous un e-mail à info@xecurify.com