Authentification unique Jenkins SAML (SSO) L'application vous donne la possibilité d'activer l'authentification unique (SSO ou SAML SSO) via SAML 2.0 pour Jenkins. Avec l'aide de notre plugin Jenkins SAML SSO, on peut facilement authentifier les utilisateurs dans Jenkins.

(Cliquez ici pour télécharger l'application Jenkins Single Sign On)

L'application Jenkins SSO est compatible avec tous les fournisseurs d'identité SAML 2.0 tels que : - Entra ID, Cape de clé, ADFS, Okta, Salesforce, Shibboleth 2, GSuite/Google Apps, miniOrange, OneLogin, Centrifier, SimpleSAMLphp, OpenAM , PingOne, RSA, Oracle, Bitium , WSO2, Auth0, AuthAnvil et pratiquement n'importe quel fournisseur d'identité compatible SAML.

Cliquez ici pour en savoir plus sur Authentification unique Jenkins.

Si vous ne trouvez pas votre IDP répertorié et que votre application prend en charge SAML 2.0 en tant que fournisseur d'identité, vous pouvez suivre le guide ci-dessous pour activer le SSO dans Jenkins à l'aide de votre application.

Étape 1 : configurez le fournisseur d'identité pour activer saml pour votre module.

Prérequis : Vous aurez besoin des informations SAML de votre IDP pour configurer cette application. S'il vous plaît, obtenez

Métadonnées SAML auprès de votre fournisseur d'identité. Si votre IDP ne dispose pas d'URL de métadonnées ou de XML, veuillez demander les informations suivantes :

- ID d’émetteur/d’entité.

- URL de connexion SAML.

- URL de déconnexion SAML (uniquement si vous souhaitez que les utilisateurs se déconnectent d'IDP lorsqu'ils se déconnectent de l'application Atlassian, par exemple Jira).

- Certificat X.509.

- Format NameID (facultatif).

- Type de liaison de connexion SAML (facultatif).

- Type de liaison de déconnexion SAML (facultatif).

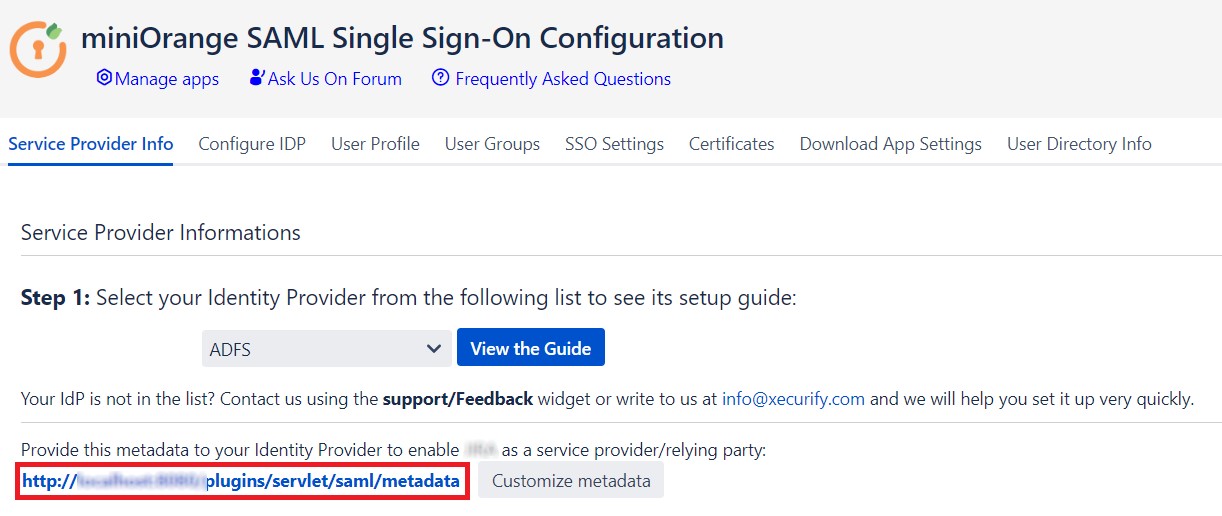

- Fournissez des informations de configuration à votre fournisseur d'identité afin qu'il puisse configurer l'application Atlassian en tant que fournisseur de services SAML pour votre compte. Vous pouvez leur fournir l'URL des métadonnées SAML ou des informations relatives à SAML. Nous avons donné plus d’informations sur la façon dont vous pouvez obtenir chacun d’eux ci-dessous.

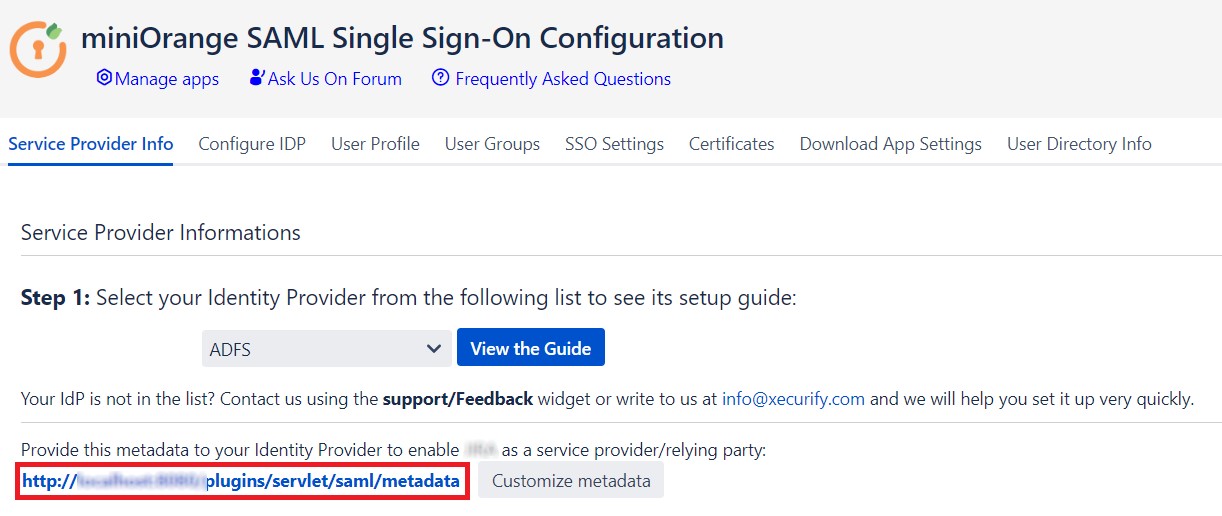

- Cliquez sur Informations sur le fournisseur de services et donnez le lien ci-dessous à votre fournisseur d'identité. Lorsque vous cliquez sur le lien, vous pourrez visualiser les métadonnées du Application d'authentification unique SAML.

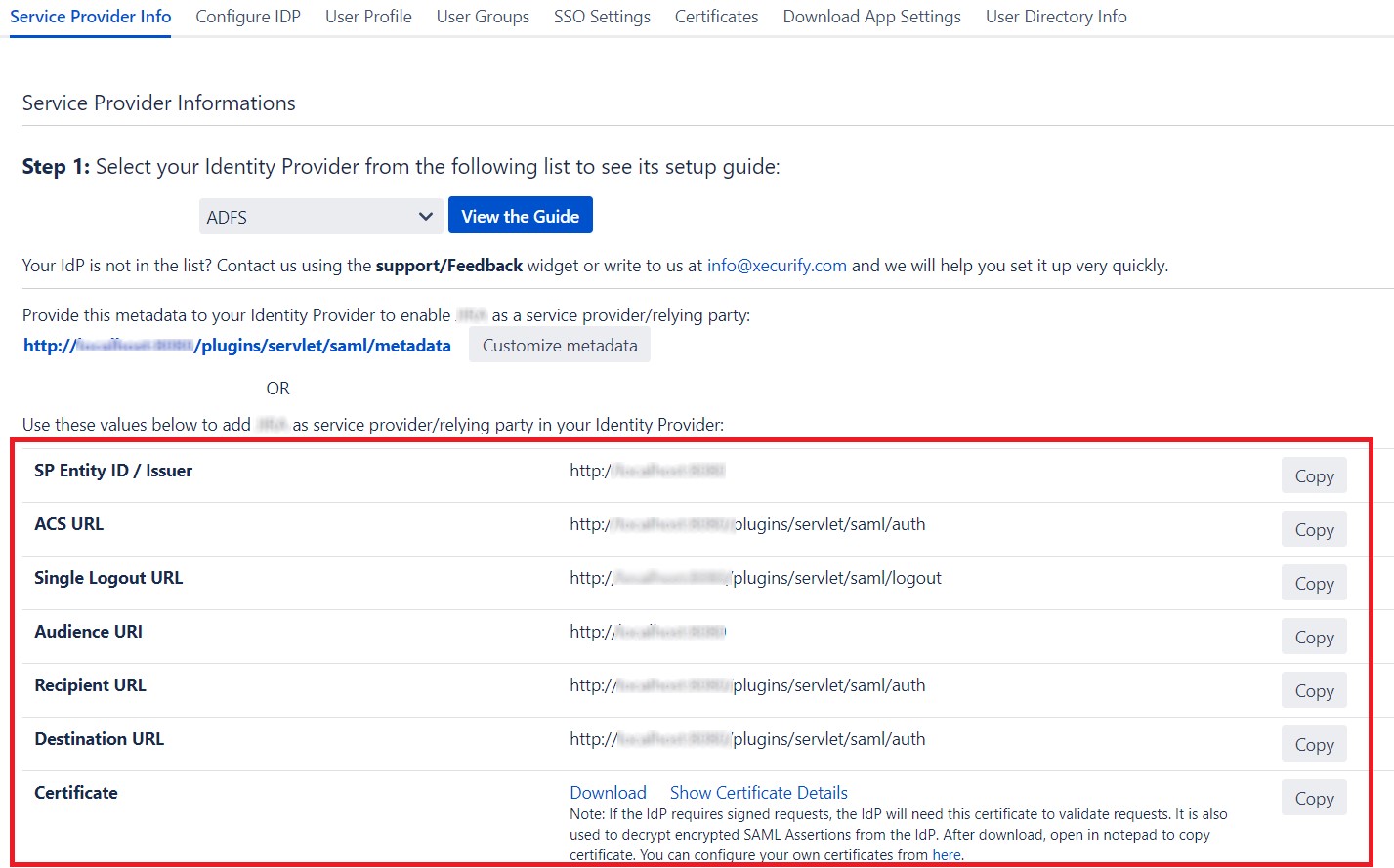

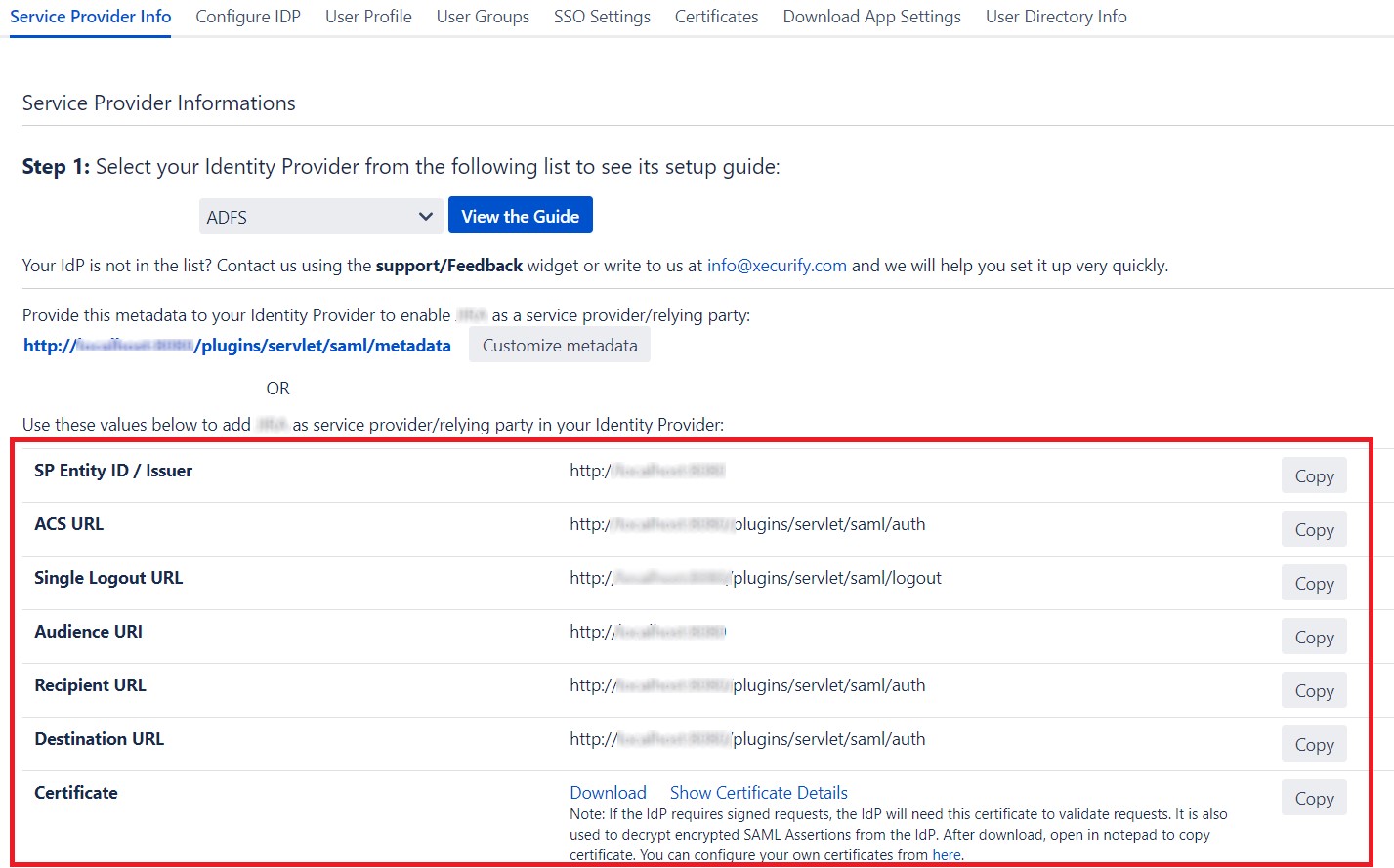

- Si le fournisseur d'identité n'accepte pas les métadonnées, vous pouvez lui fournir manuellement les informations SAML. Aller à Informations sur le fournisseur de services et obtenez les informations suivantes.

| ID d'entité SP/émetteur |

Cette valeur contient l'identifiant unique de votre application Atlassian. |

| URL ACS |

Il s'agit de l'URL à laquelle l'IdP renverra les demandes d'authentification SAML. |

| URL de déconnexion unique |

Cela mettra fin à toutes les sessions de serveur établies via SAML SSO. |

| URI de l'audience |

L'IdP préparera les demandes d'authentification SAML. |

| URL du destinataire |

L'IdP renverra les demandes d'authentification SAML. |

| URL de destination |

L'IdP renverra les demandes d'authentification SAML. |

| Certificat |

Ce certificat est utilisé pour valider la demande SAML et pour déchiffrer les assertions SAML cryptées de l'IDP. |

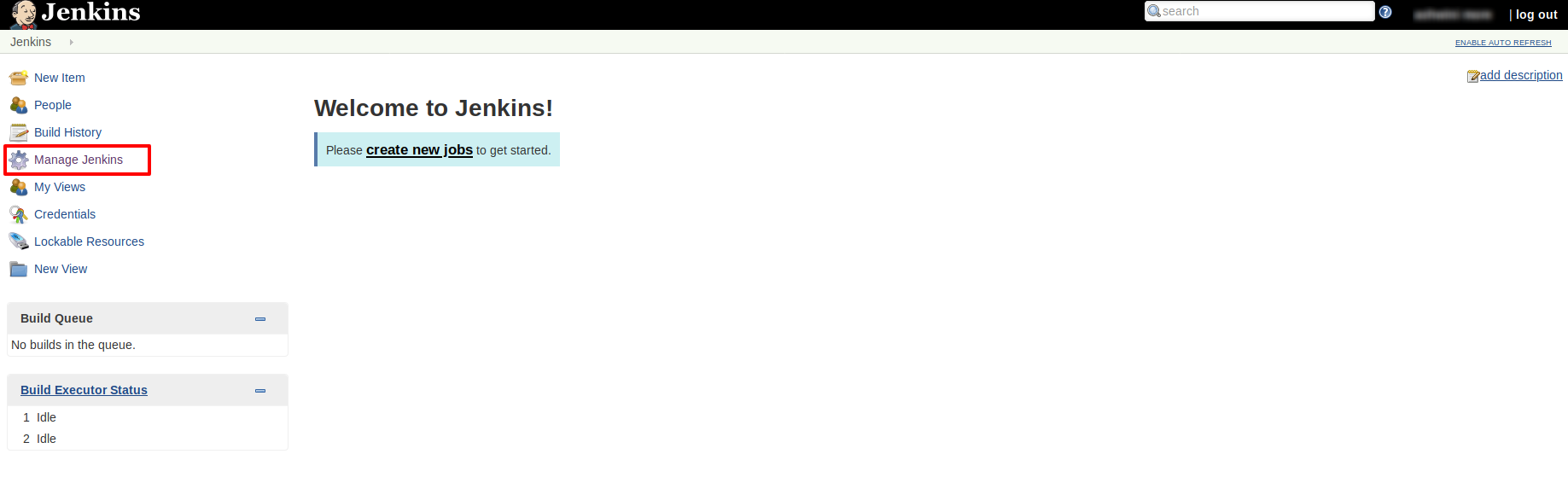

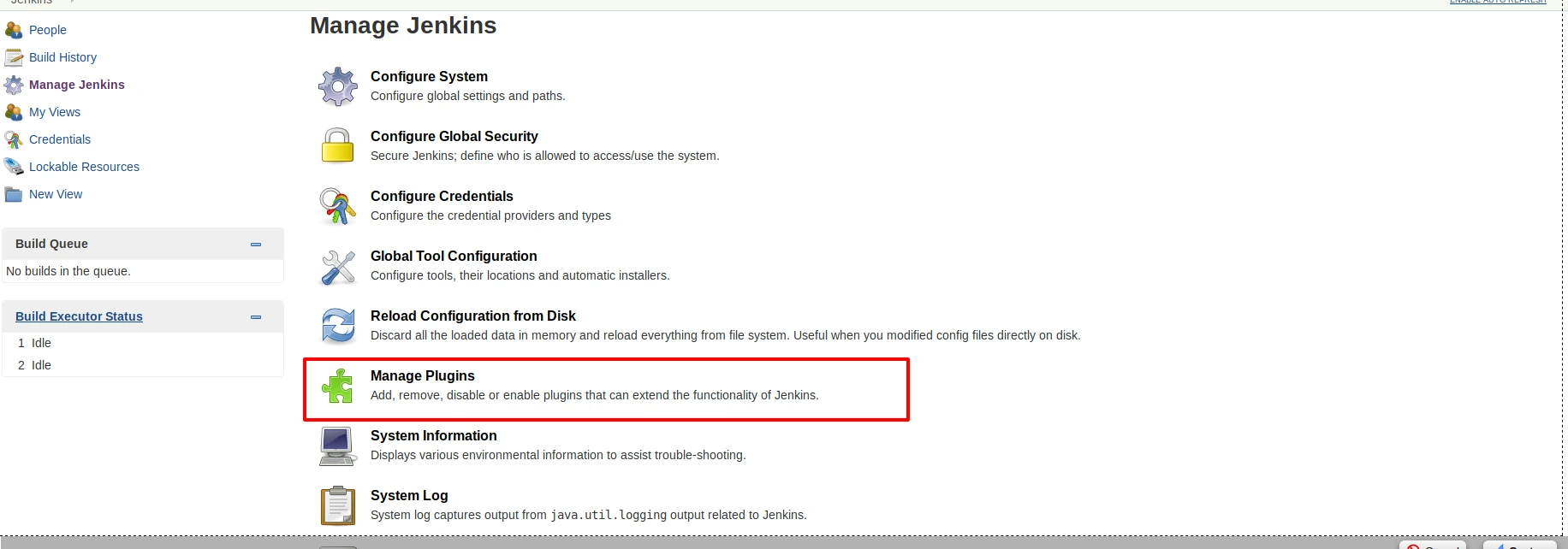

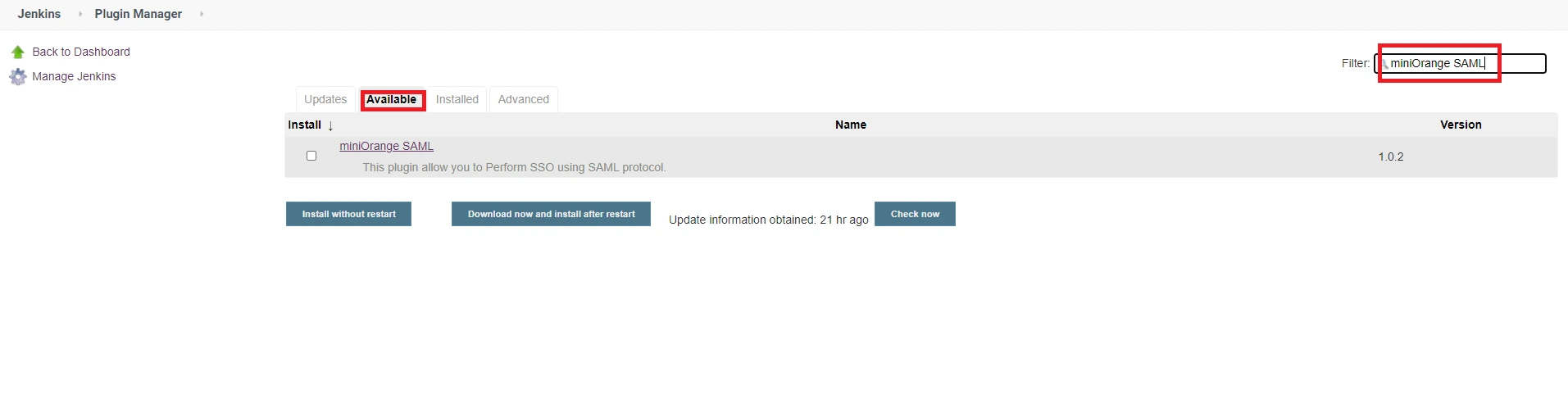

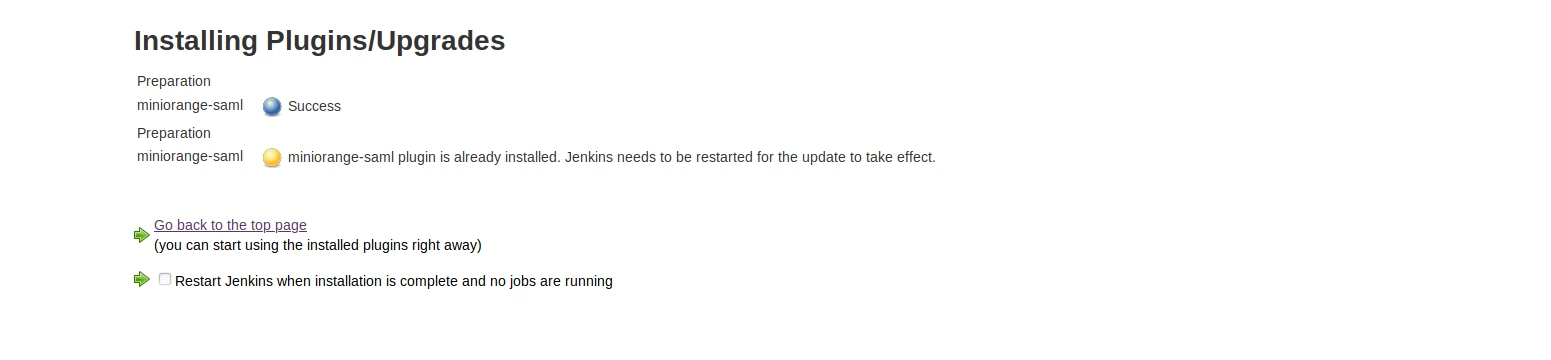

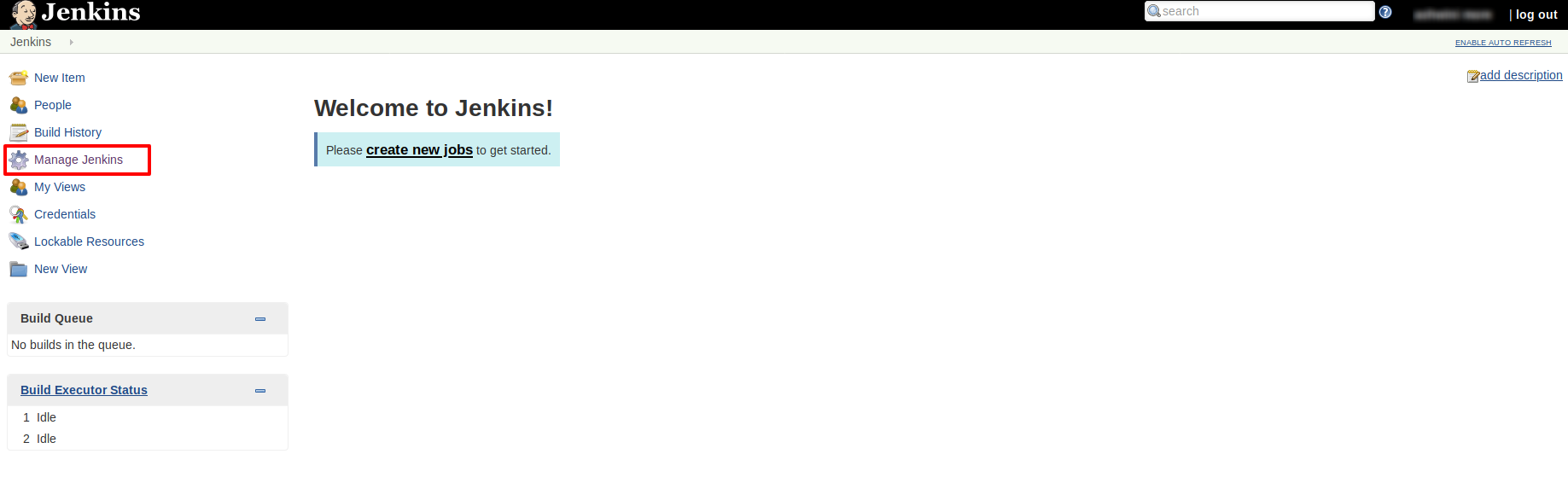

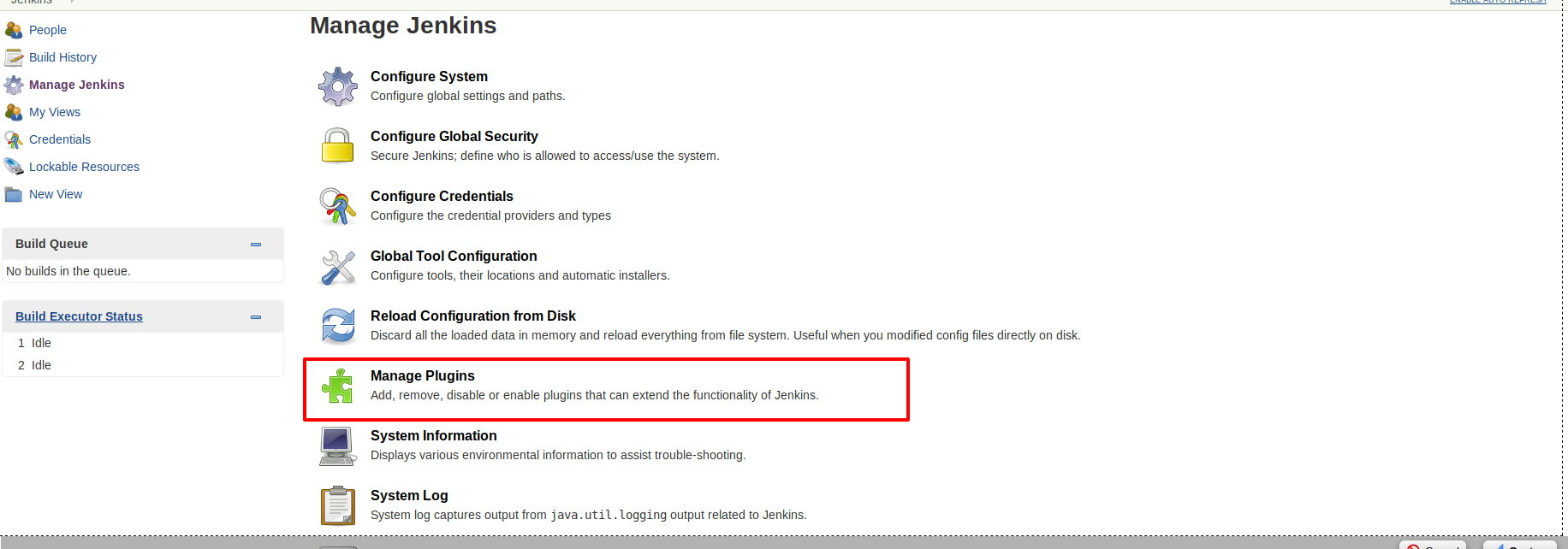

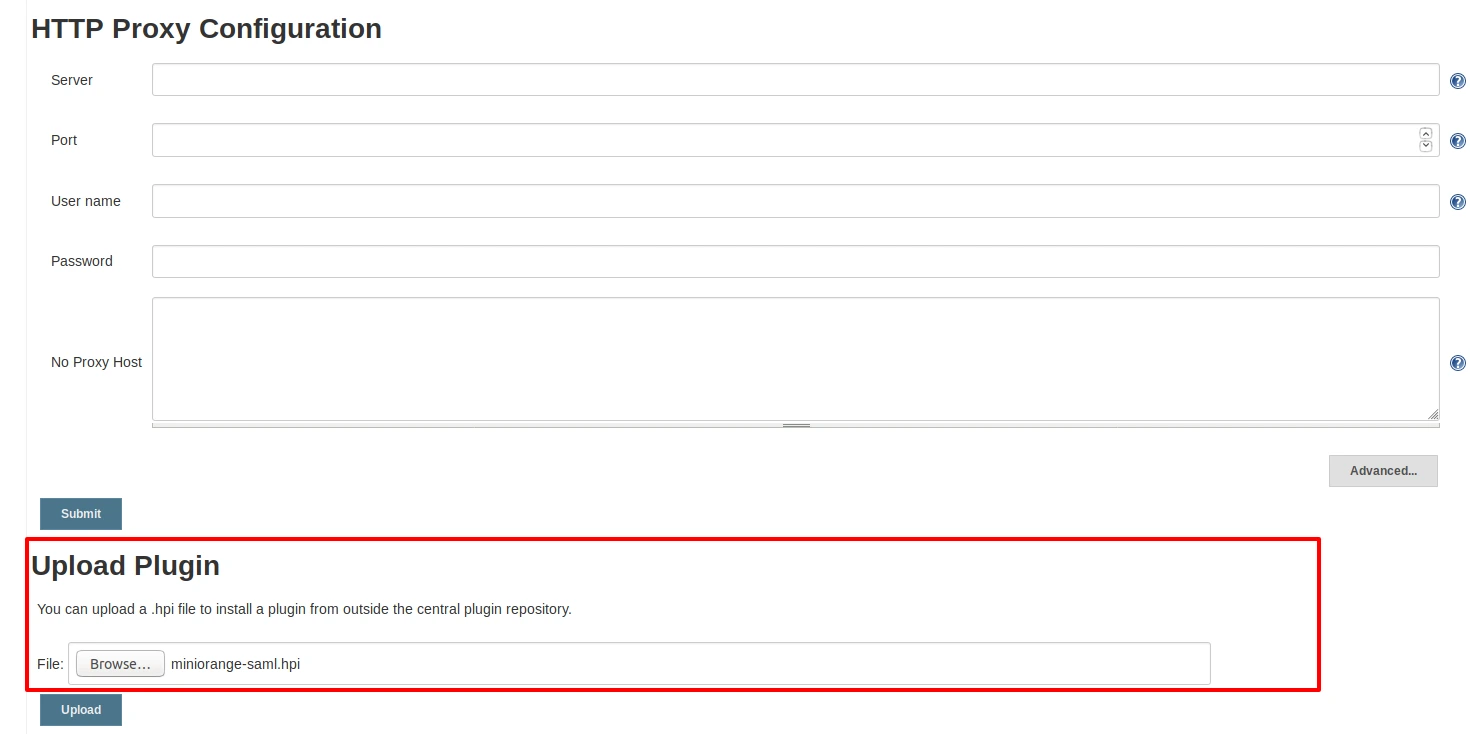

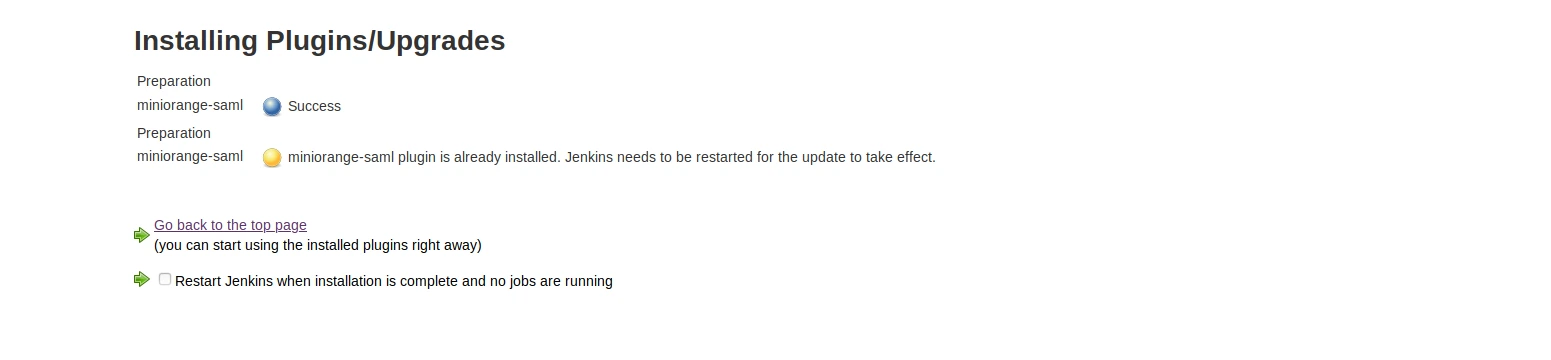

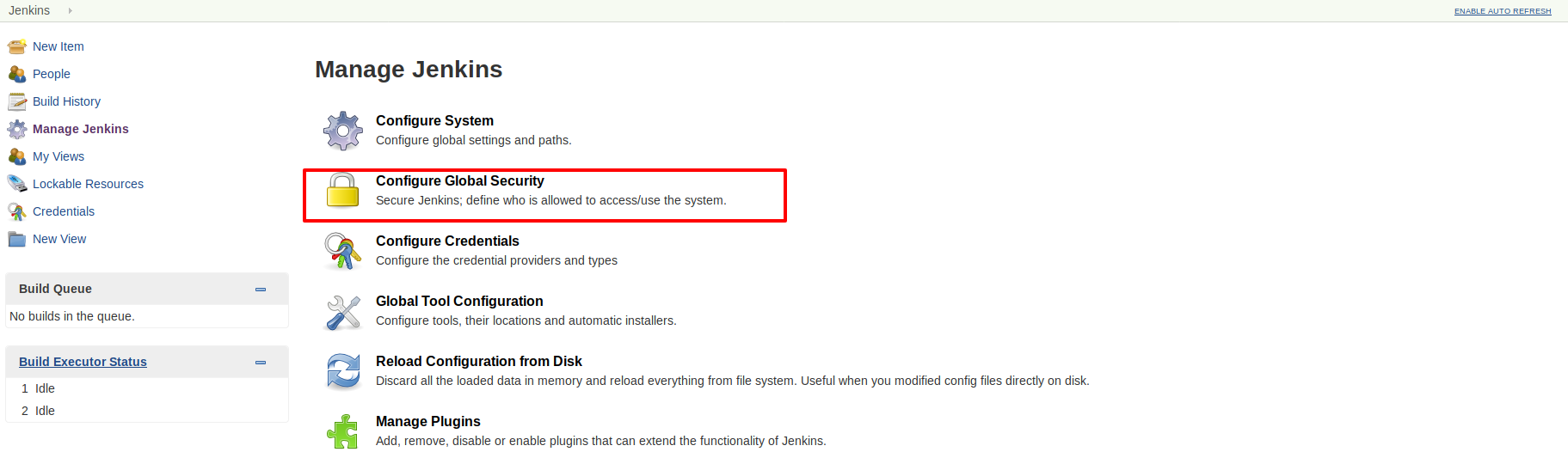

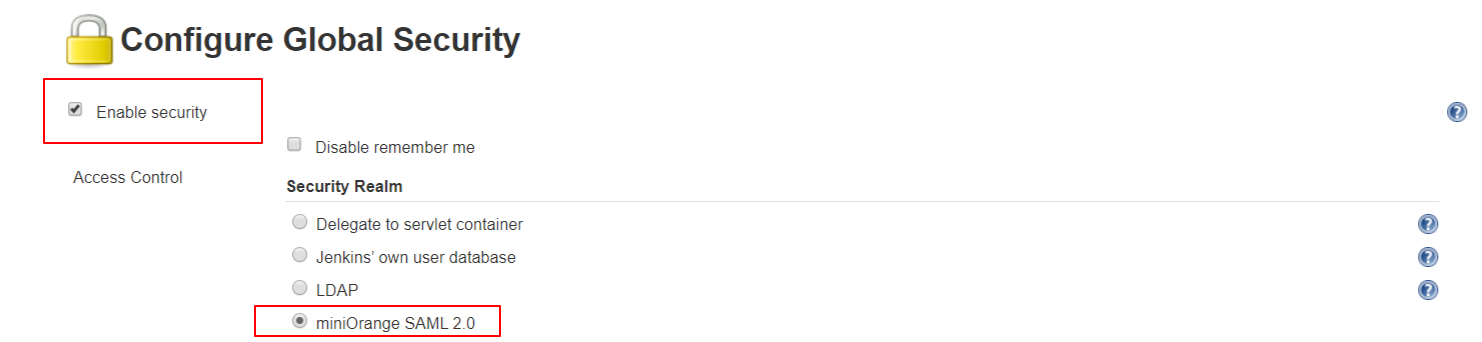

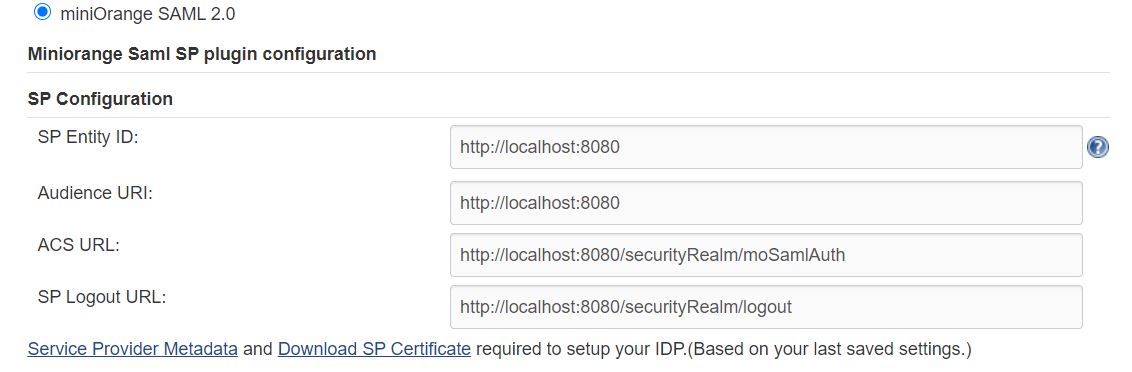

Étape 2 : configurer Jenkins en tant que fournisseur de services

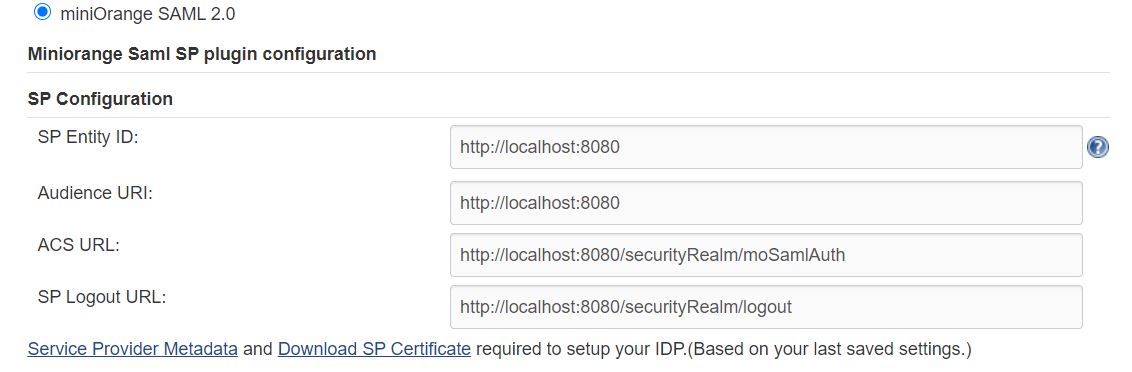

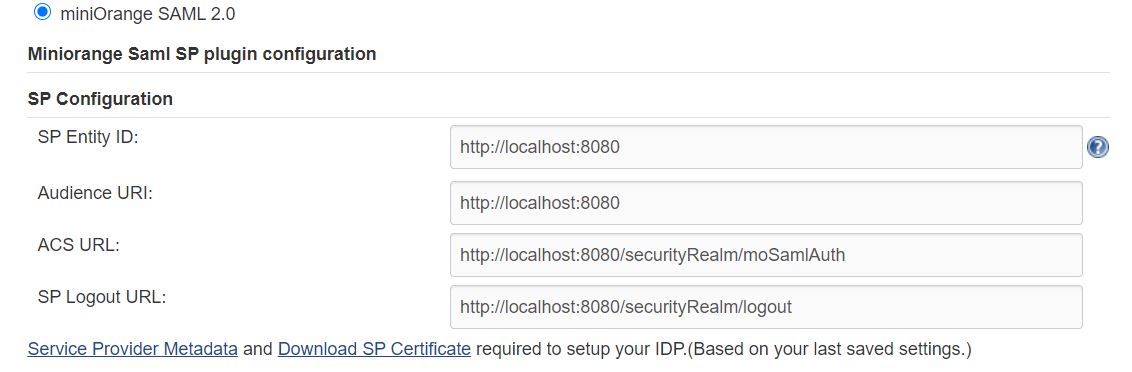

Configurations SP

Vous pouvez configurer les paramètres SP dans IDP de 2 manières :

- En téléchargeant le fichier XML de métadonnées

- Configuration manuelle

A. En téléchargeant le fichier XML de métadonnées

- Cliquez sur Métadonnées du fournisseur de services in Configuration du SP .

- Le fichier XML de métadonnées sera téléchargé.

- Utilisez ce fichier pour configurer IDP.

B. Configuration manuelle

- Configurer Paramètres SP chez IDP, copiez sous l'URL et collez-la dans les champs respectifs à la fin de l'IDP.

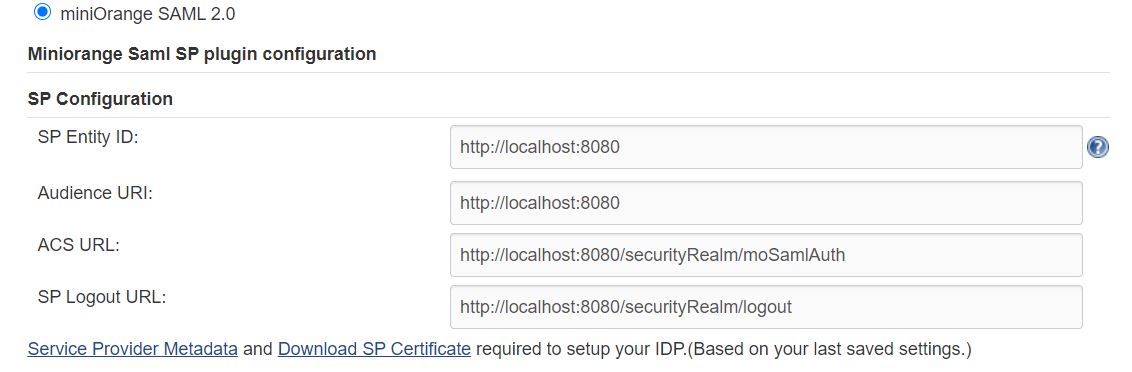

- ID d'entité SP : https://votre-jenkins-domain

- URI d'audience : https://votre-domaine-jenkins

- URL ACS : https://votre-domaine-jenkins/securityRealm/moSamlAuth

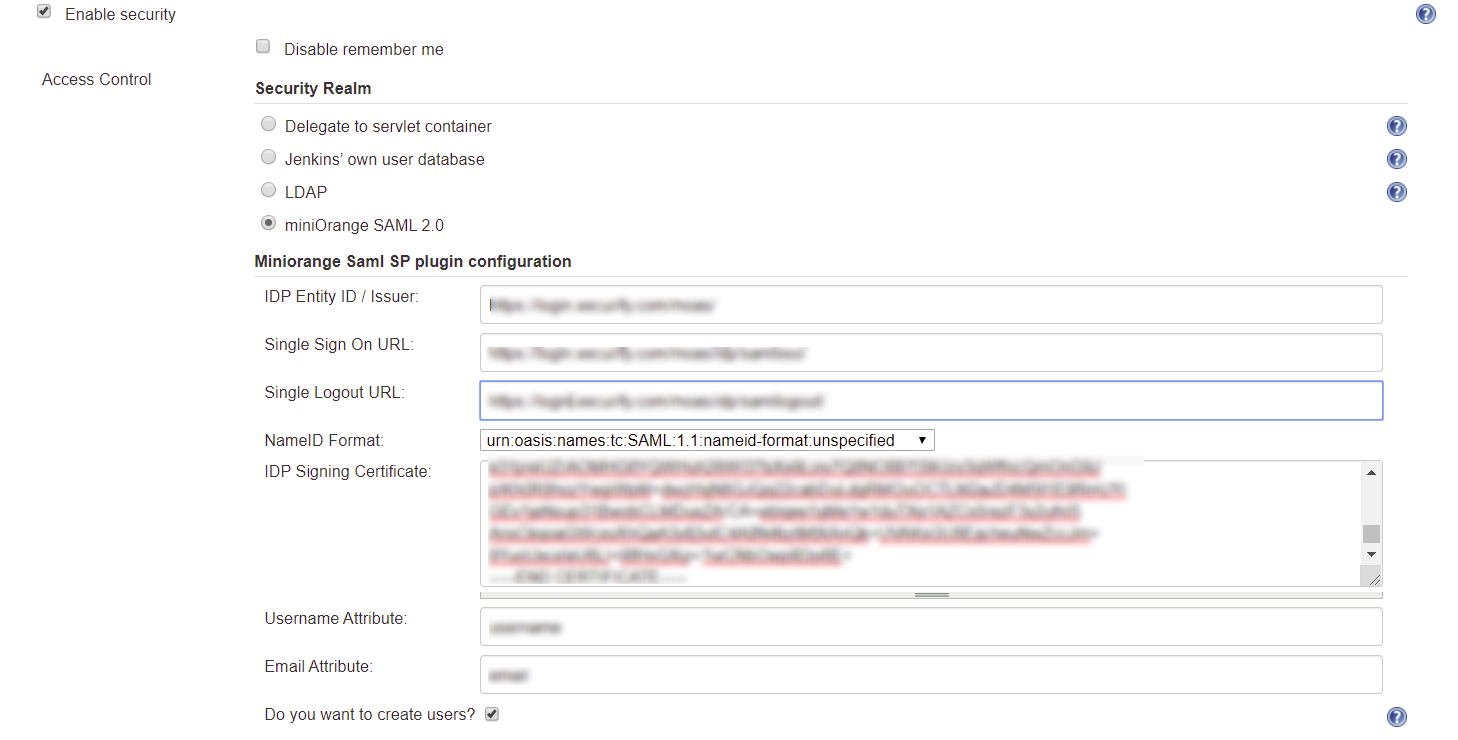

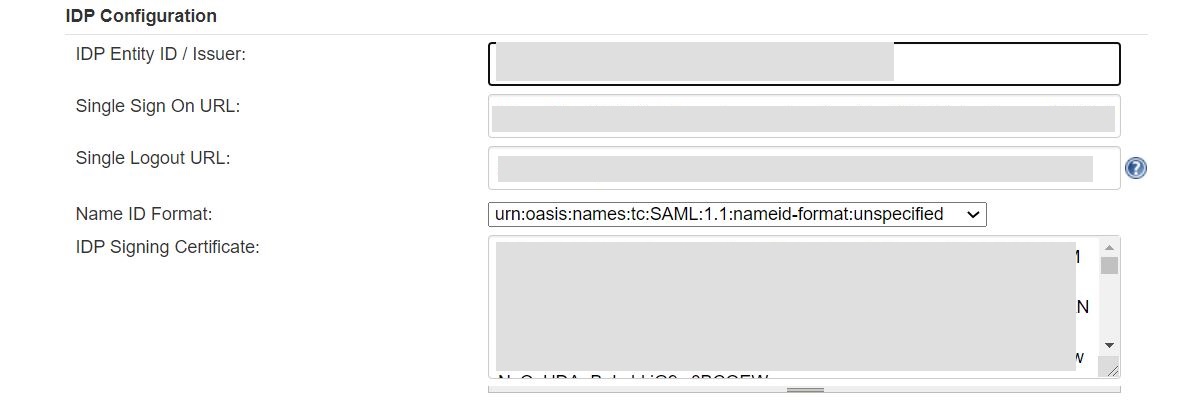

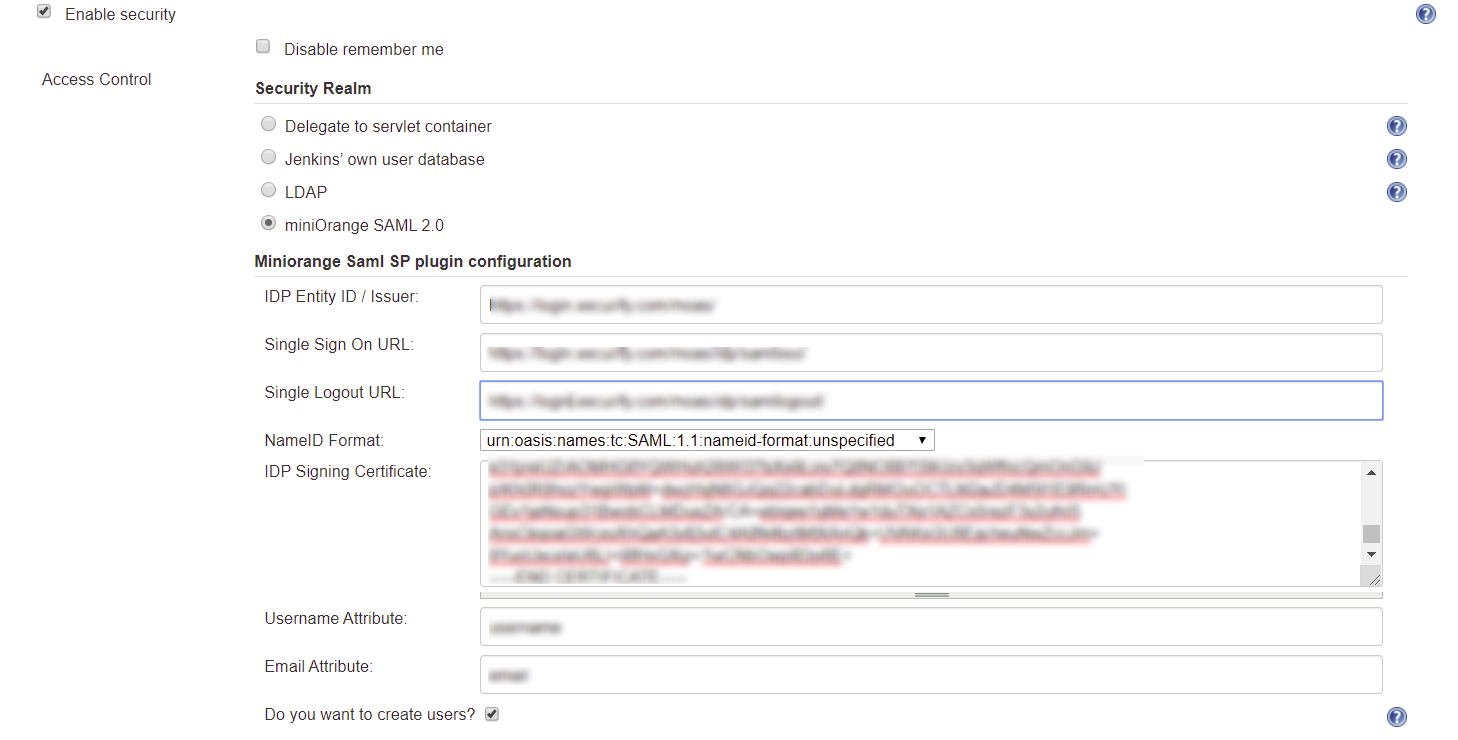

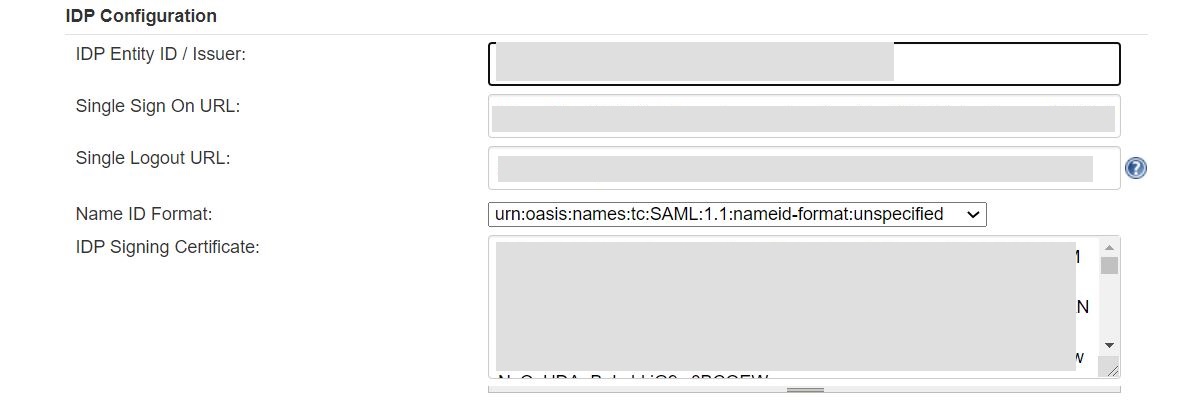

Configuration du fournisseur d'identité

Pour configurer IDP, entrez les détails suivants et appuyez sur

vous inscrire et enregistrez les paramètres.

- ID d'entité IDP

- URL d'authentification unique

- Format d'identification du nom

- Certificat X.509

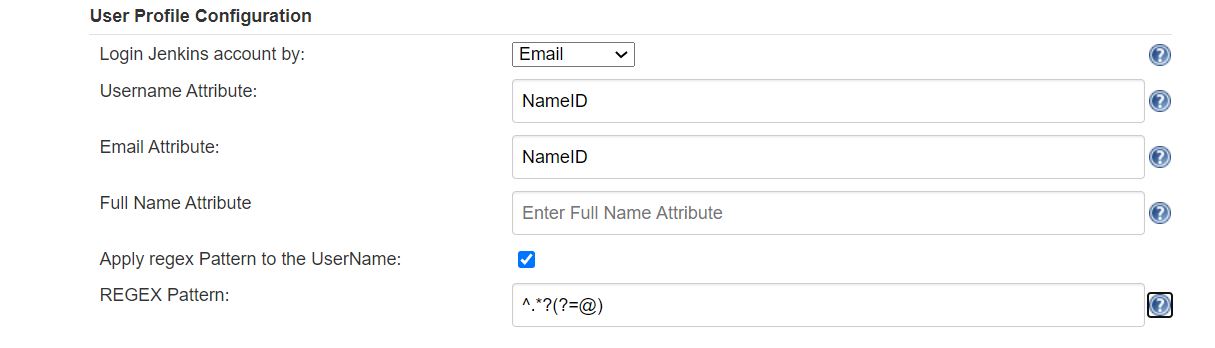

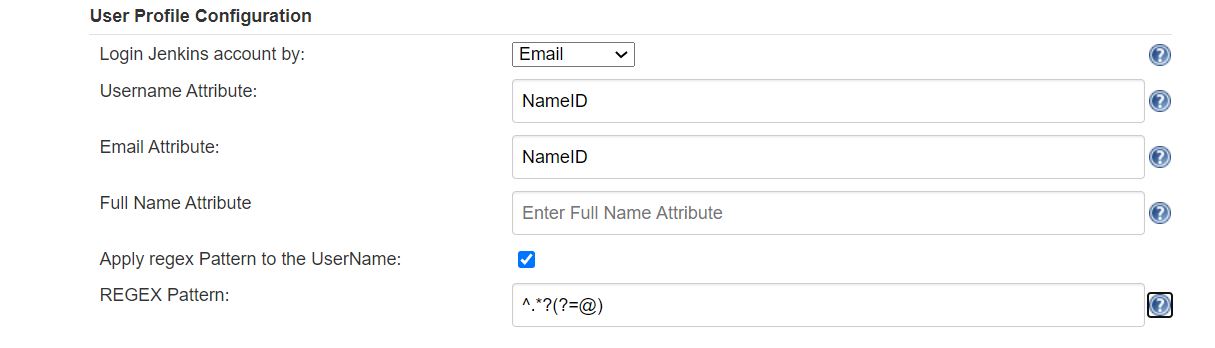

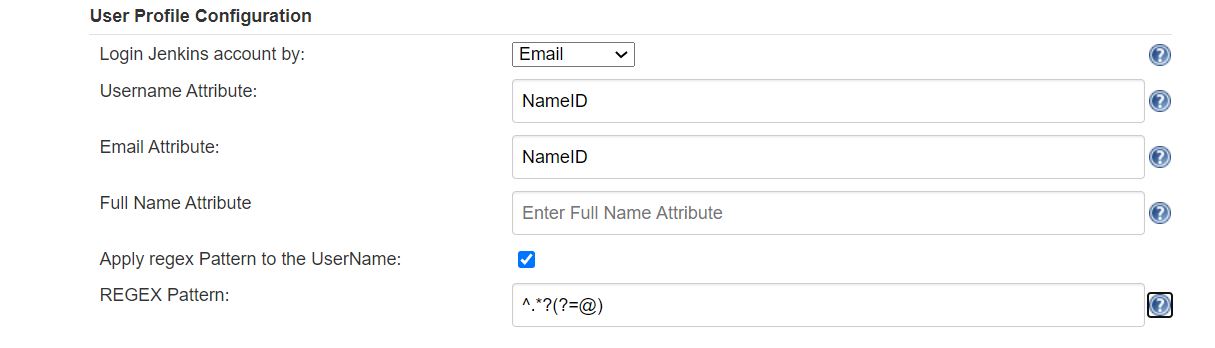

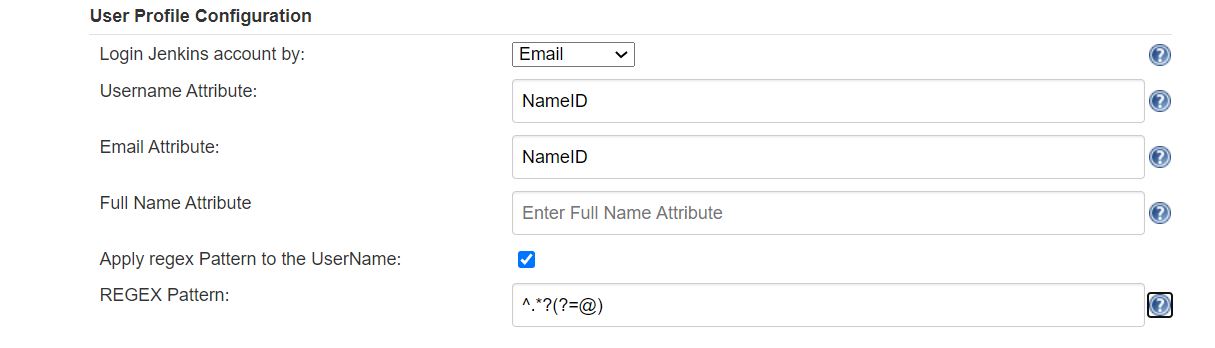

Configuration du profil utilisateur

Configuration du profil utilisateur

- Sélectionnez Nom d'utilisateur ou Email pour Connectez-vous au compte Jenkins par :

- Entrez le nom d'attribut d'IDP qui correspond au nom d'utilisateur dans Attribut de nom d'utilisateur zone de texte.

- Entrez le nom de l'attribut d'IDP qui correspond à Email dans Attribut d'e-mail zone de texte.

- Cochez la case Appliquer un modèle d'expression régulière au nom d'utilisateursi l'ID utilisateur renvoyé par SAML n'est pas le même que le nom d'utilisateur de Jenkins.

- Entrez l'expression régulière dans Modèle REGEX zone de texte. Il sera appliqué à l'ID utilisateur de la réponse SAML et le convertira en nom d'utilisateur identique à celui de Jenkins. Par exemple, vous pouvez utiliser l'expression régulière ^.*?(?=@) pour extraire la démo du nom d'utilisateur demo@example.com

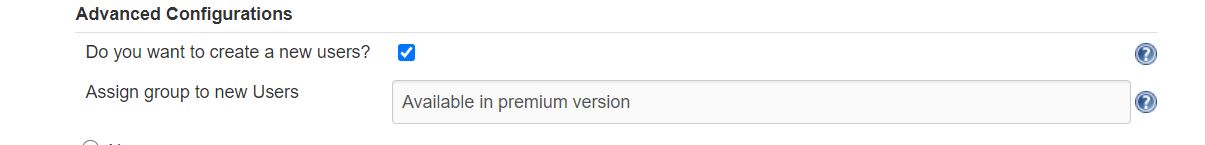

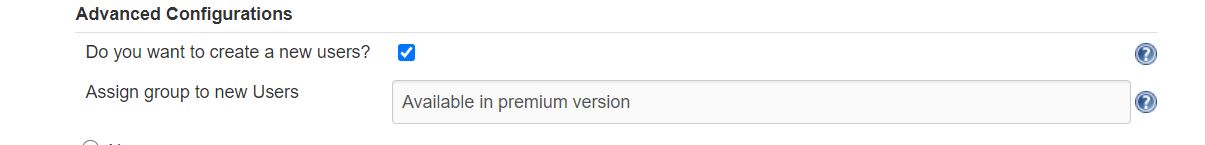

Configurations avancées

- Sélectionnez le Voulez-vous créer de nouveaux utilisateurs ? pour permettre la création d'utilisateurs via SAML.

Configurations SP

Vous pouvez configurer les paramètres SP dans IDP de 2 manières :

- En téléchargeant le fichier XML de métadonnées

- Configuration manuelle

A. En téléchargeant le fichier XML de métadonnées

- Cliquez sur Métadonnées du fournisseur de services in Configuration du SP .

- Le fichier XML de métadonnées sera téléchargé.

- Utilisez ce fichier pour configurer IDP.

B. Configuration manuelle

- Configurer Paramètres SP chez IDP, copiez sous l'URL et collez-la dans les champs respectifs à la fin de l'IDP.

- ID d'entité SP : https://votre-jenkins-domain

- URI d'audience : https://votre-domaine-jenkins

- URL ACS : https://votre-domaine-jenkins/securityRealm/moSamlAuth

Configuration du fournisseur d'identité

Pour configurer IDP, entrez les détails suivants et appuyez sur

vous inscrire et enregistrez les paramètres.

- ID d'entité IDP

- URL d'authentification unique

- URL de déconnexion unique

- Format d'identification du nom

- Certificat X.509

Configuration du profil utilisateur

- Sélectionnez Nom d'utilisateur ou Email pour Connectez-vous au compte Jenkins par :

- Entrez le nom d'attribut d'IDP qui correspond au nom d'utilisateur dans Attribut de nom d'utilisateur zone de texte.

- Entrez le nom de l'attribut d'IDP qui correspond à Email dans Attribut d'e-mail zone de texte.

- Entrez le nom de l'attribut d'IDP qui correspond au nom complet dans Attribut de nom complet.

- Cochez la case Appliquer un modèle d'expression régulière au nom d'utilisateursi l'ID utilisateur renvoyé par SAML n'est pas le même que le nom d'utilisateur de Jenkins.

- Entrez l'expression régulière dans Modèle REGEX zone de texte. Il sera appliqué à l'ID utilisateur de la réponse SAML et le convertira en nom d'utilisateur identique à celui de Jenkins. Par exemple, vous pouvez utiliser l'expression régulière ^.*?(?=@) pour extraire la démo du nom d'utilisateur demo@example.com

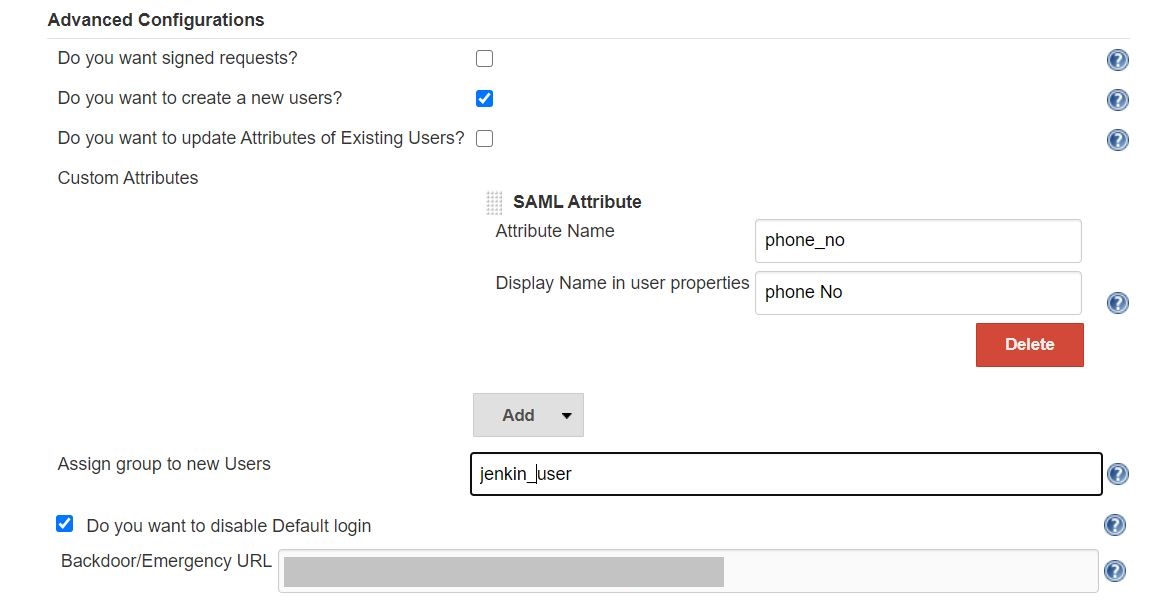

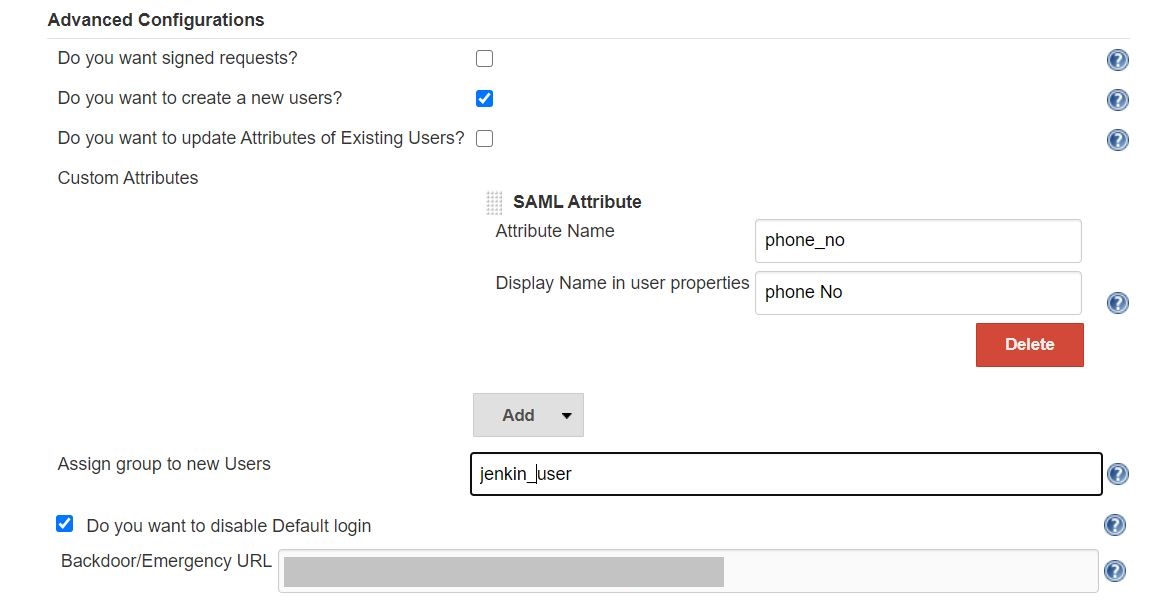

Configurations avancées

- Sélectionnez le Voulez-vous des demandes signées? pour envoyer des demandes de connexion et de déconnexion signées. Les demandes seront signées à l'aide du certificat public de l'option Télécharger le certificat SP in Configuration du SP .

- Sélectionnez le Voulez-vous créer de nouveaux utilisateurs ? pour permettre la création d'utilisateurs via SAML.

- Sélectionnez le Voulez-vous mettre à jour les attributs des utilisateurs existants ? pour mettre à jour les attributs des utilisateurs existants à chaque fois qu'ils se connectent à Jenkins via SSO.

- Pour ajouter des attributs personnalisés, sélectionnez Ajouter option.

- Ensemble Nom d'attribut comme celui défini dans IDP, par exemple. lnom

- Ensemble Afficher un nom dans les propriétés de l'utilisateur comme celles que vous souhaitez qu'elles apparaissent dans le fichier config.xml de l'utilisateur jenkins et dans le fichier config.xml de l'utilisateur. configurer l'onglet.

- Pour attribuer un groupe par défaut aux utilisateurs créés via SSO, ajoutez le nom du groupe dans Attribuer un groupe aux nouveaux utilisateurs option. Plusieurs groupes peuvent être ajoutés à l'aide d'un séparateur (virgule)

- If Voulez-vous désactiver la connexion par défaut est activée, tout utilisateur non authentifié essayant d'accéder à la page de connexion Jenkins par défaut sera redirigé vers la page de connexion IDP pour l'authentification. Après une authentification réussie, ils seront redirigés vers l'URL de base de Jenkins.

- Copier URL de porte dérobée et conservez-le en cas d'urgence.

Ressources additionnelles

Si vous cherchez quelque chose que vous ne trouvez pas, envoyez-nous un e-mail à info@xecurify.com