검색 결과 :

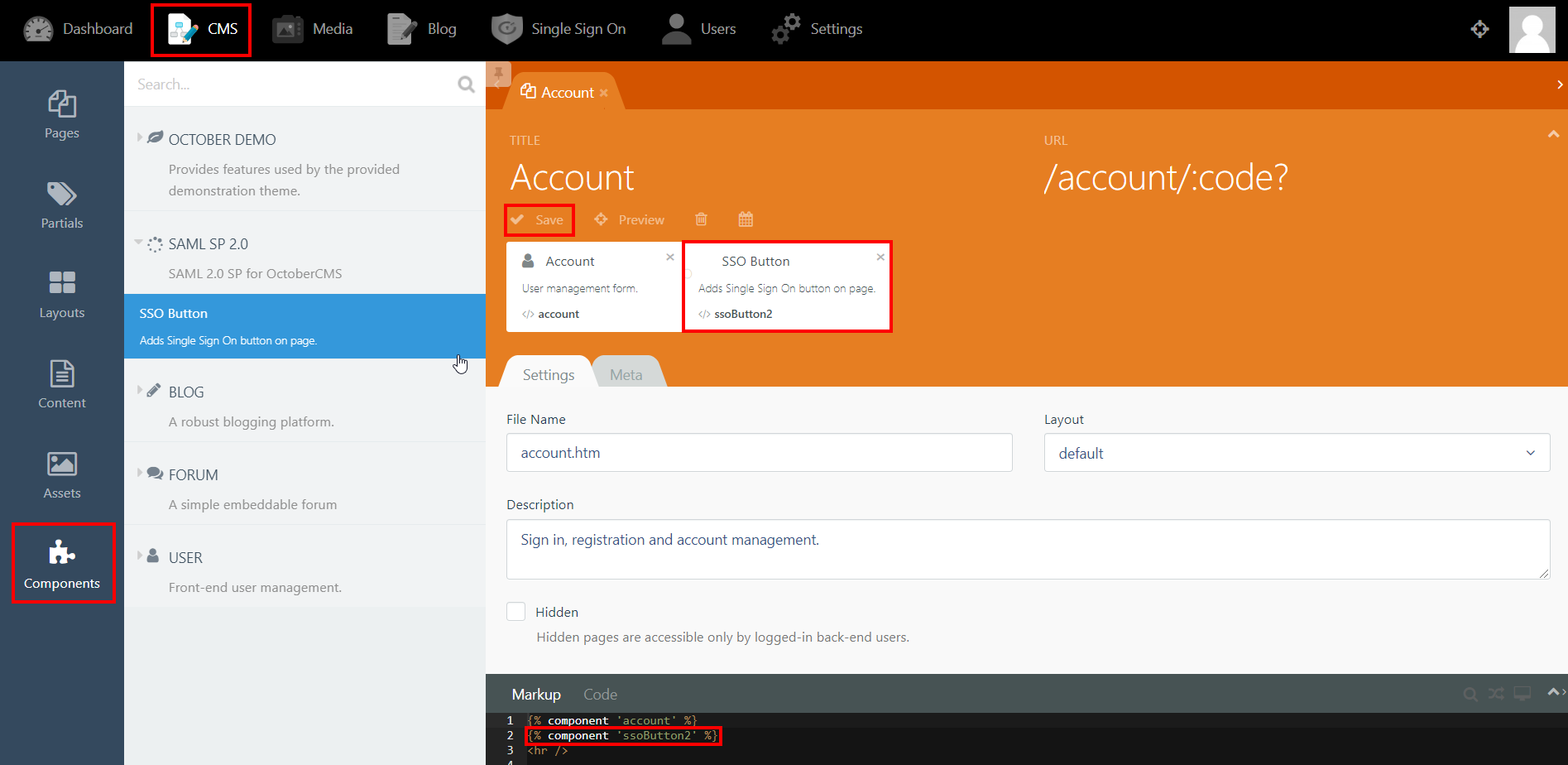

×XNUMX월 CMS 싱글 사인온(SSO) 플러그인은 XNUMX월 CMS 사이트에 대해 SAML 싱글 사인온(SSO)을 활성화하는 기능을 제공합니다. XNUMX월 CMS SSO 플러그인은 모든 SAML 호환 ID 공급자와 호환됩니다. 여기서는 October CMS 사이트와 ID 공급자 간에 SAML SSO를 구성하는 단계별 가이드를 살펴보겠습니다.

ID 공급자(IDP)를 October CMS와 통합하려면 다음 항목이 필요합니다.

CA Identity Manager를 아이덴티티 공급자로 구성하려면 아래 단계를 따르십시오.

사전 요구 사항 :

사전 요구 사항 :

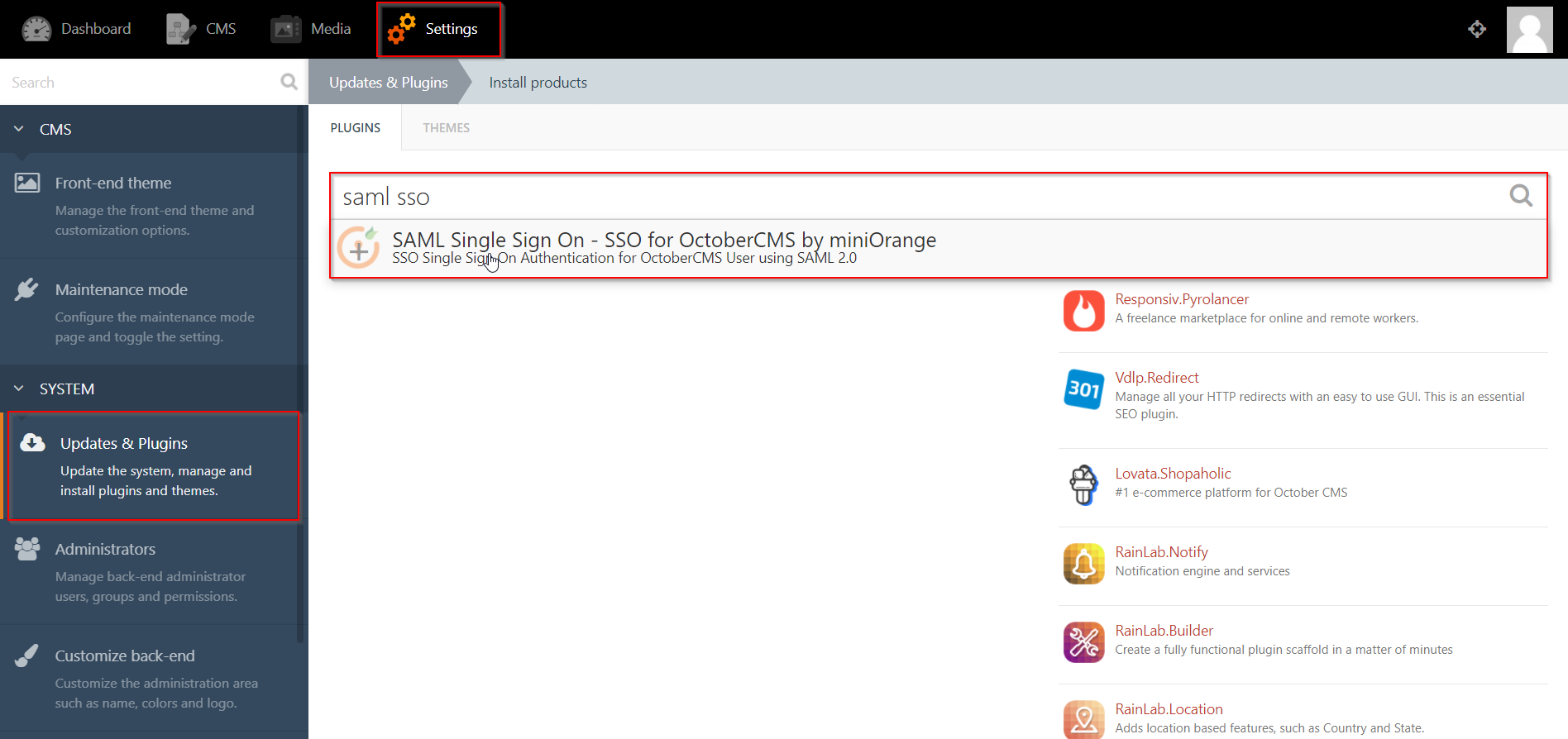

CA Identity Manager를 IDP로 구성하려면 SAML SSO 플러그인의 메타데이터가 필요합니다.

관리자로 로그인

관리자로 로그인

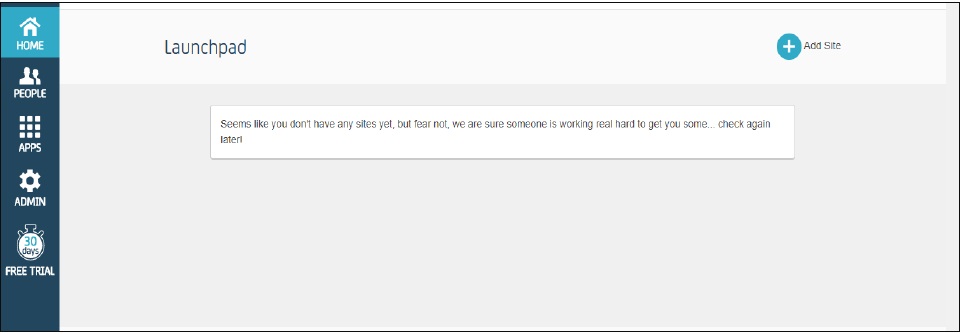

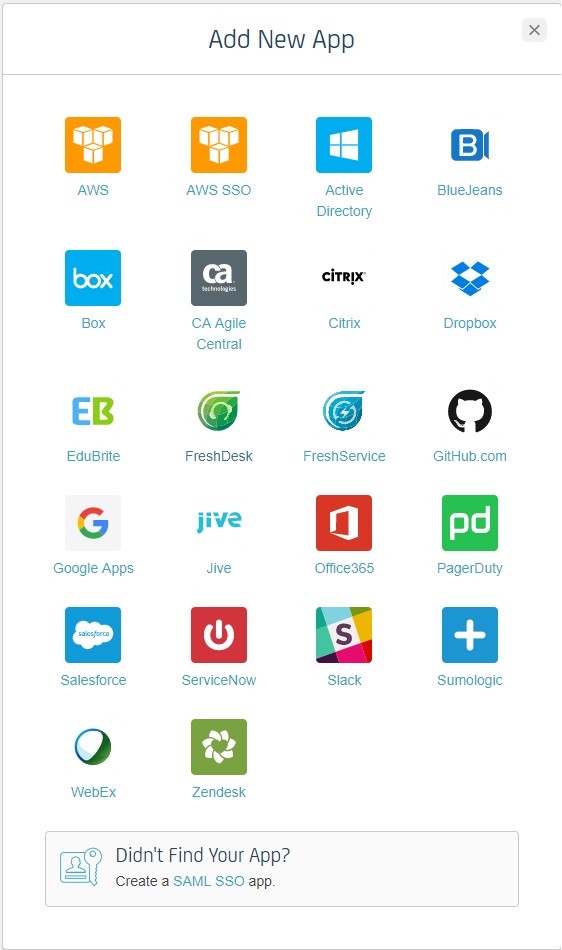

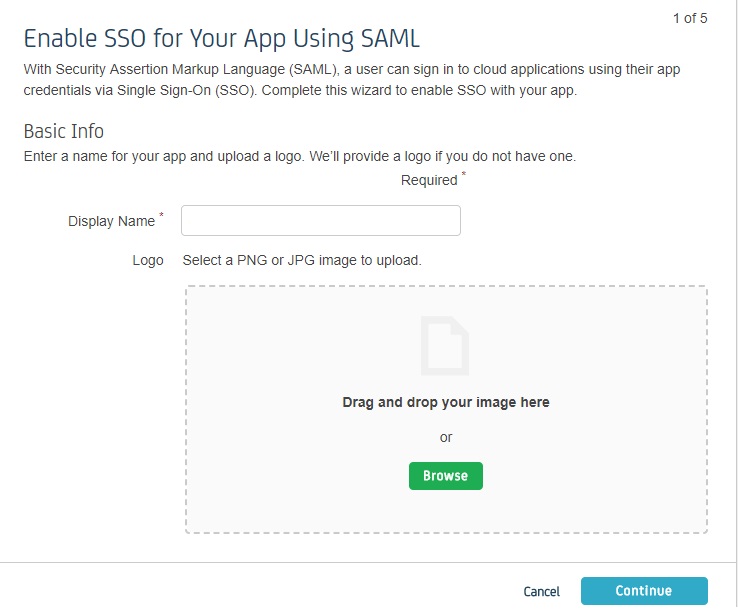

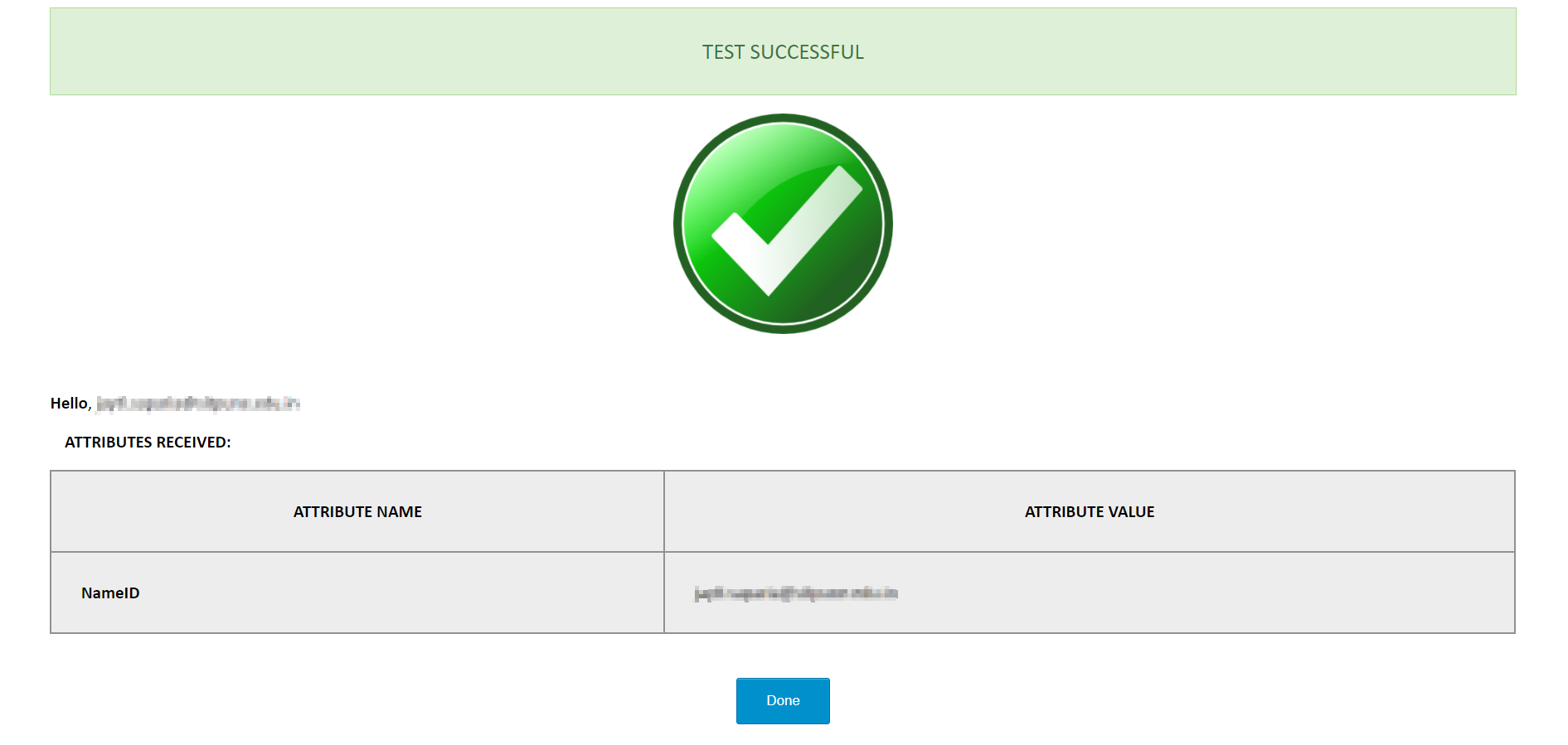

SAML을 사용하여 앱에 SSO 활성화

SAML을 사용하여 앱에 SSO 활성화

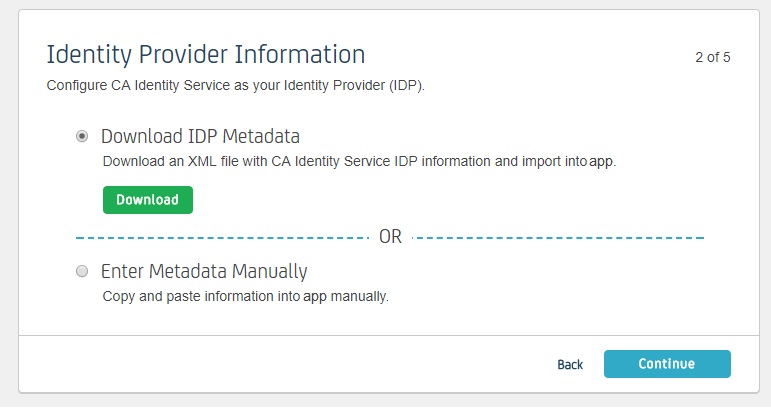

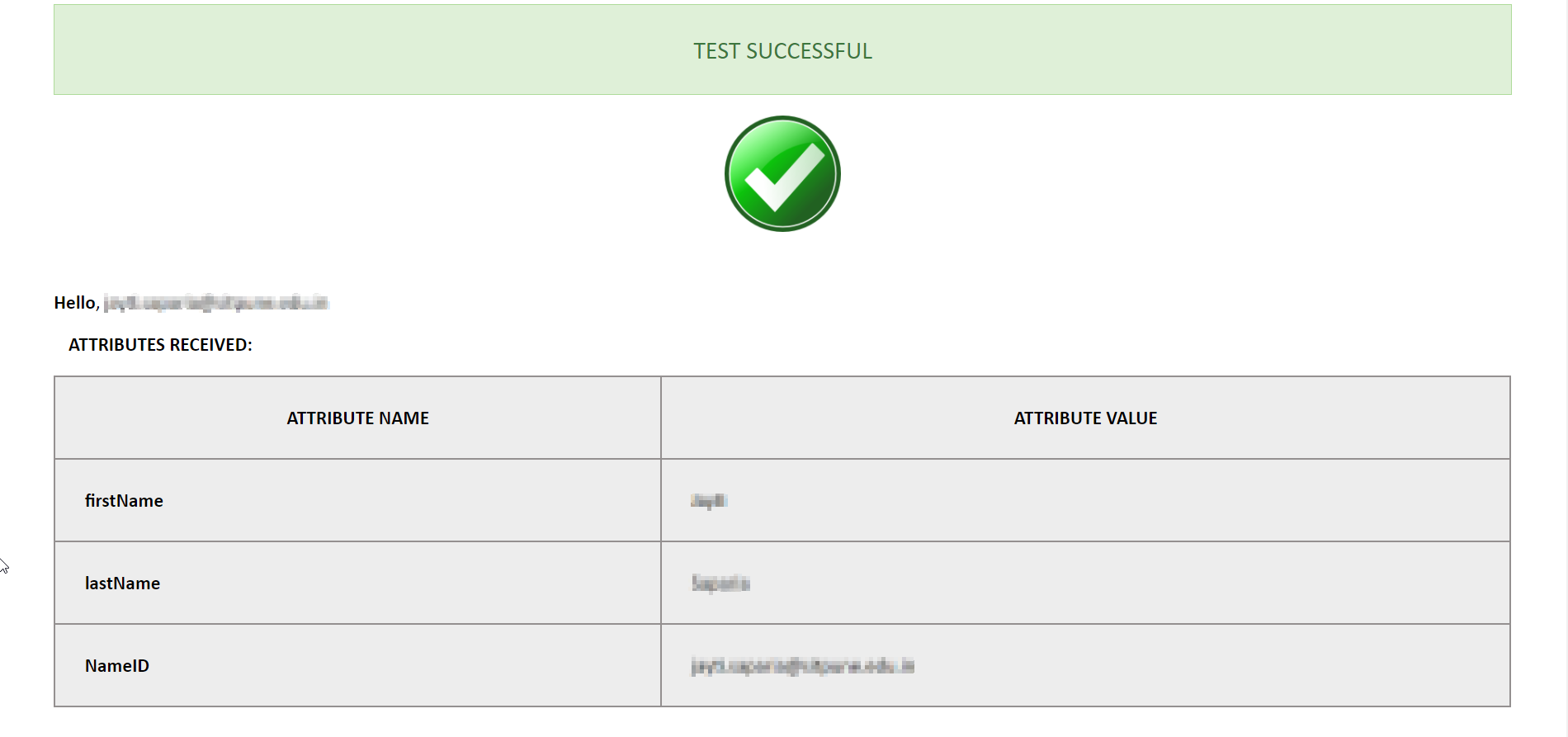

ID 제공자 정보

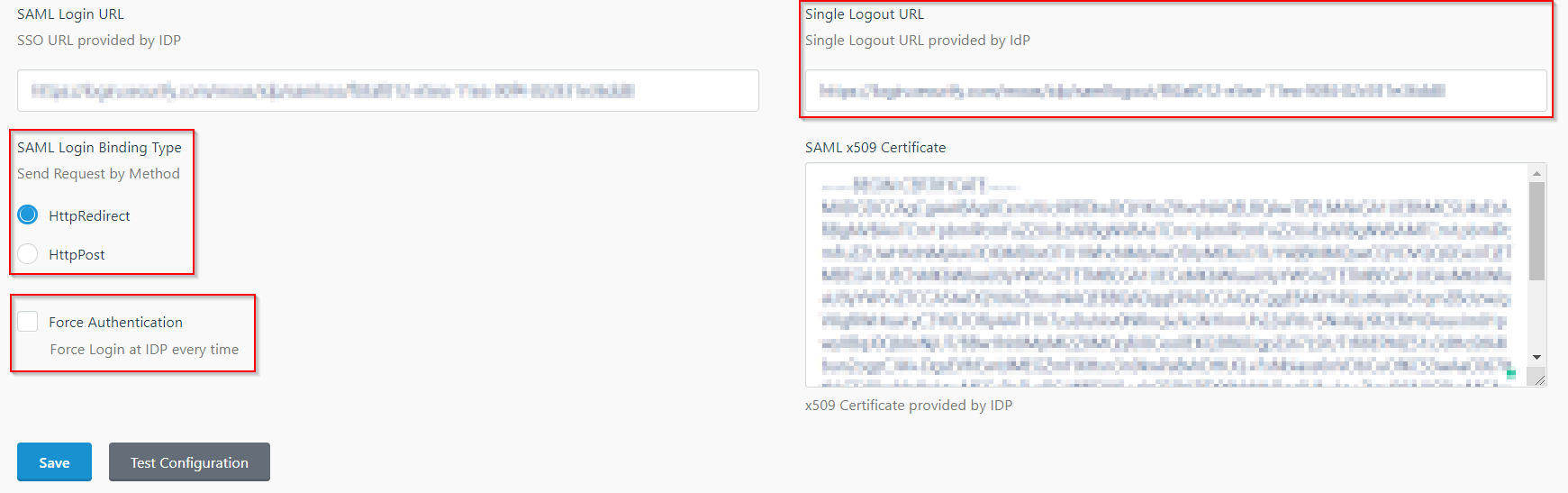

ID 제공자 정보

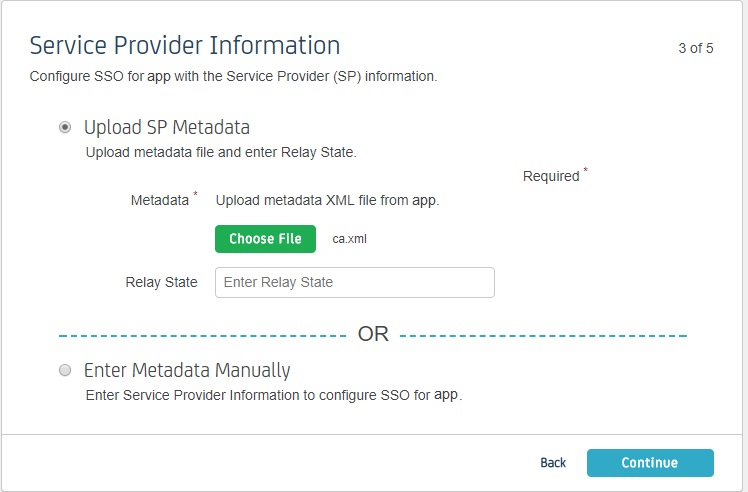

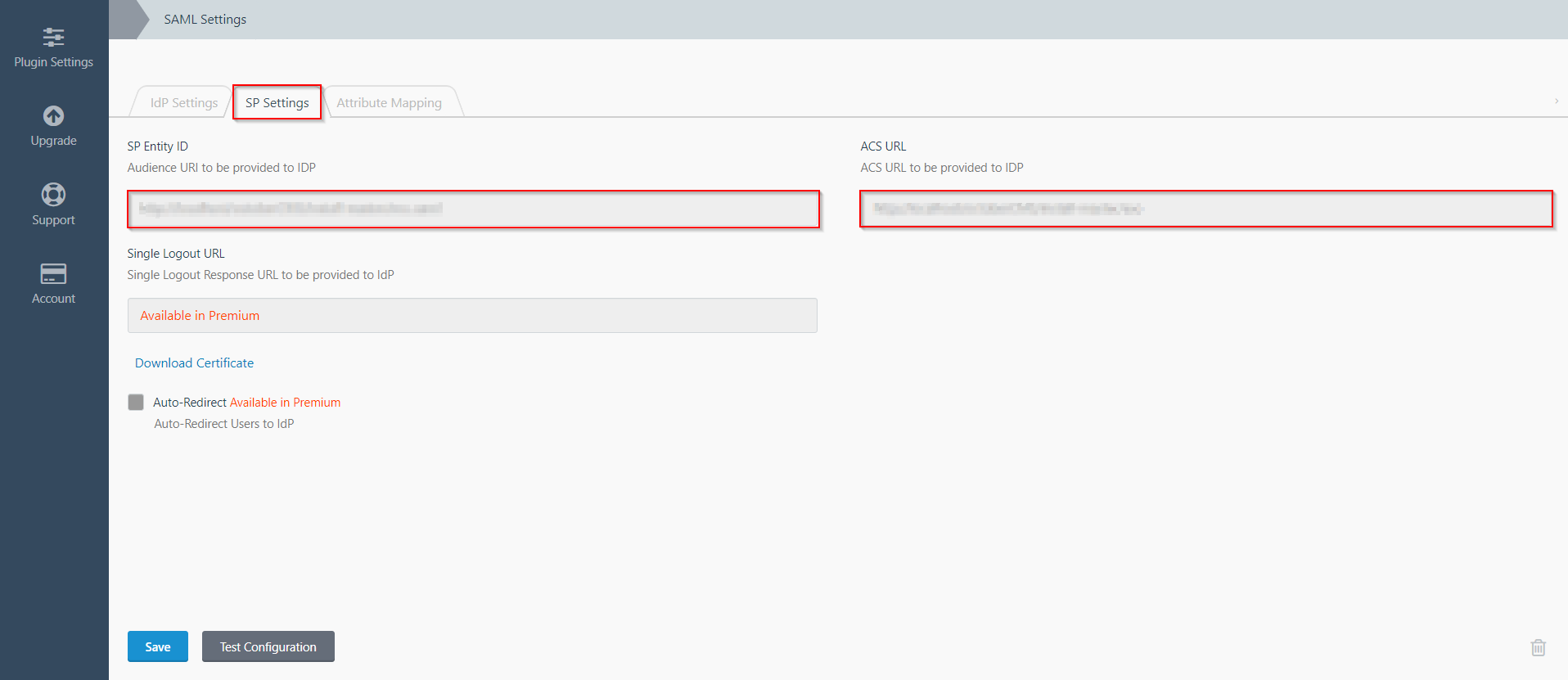

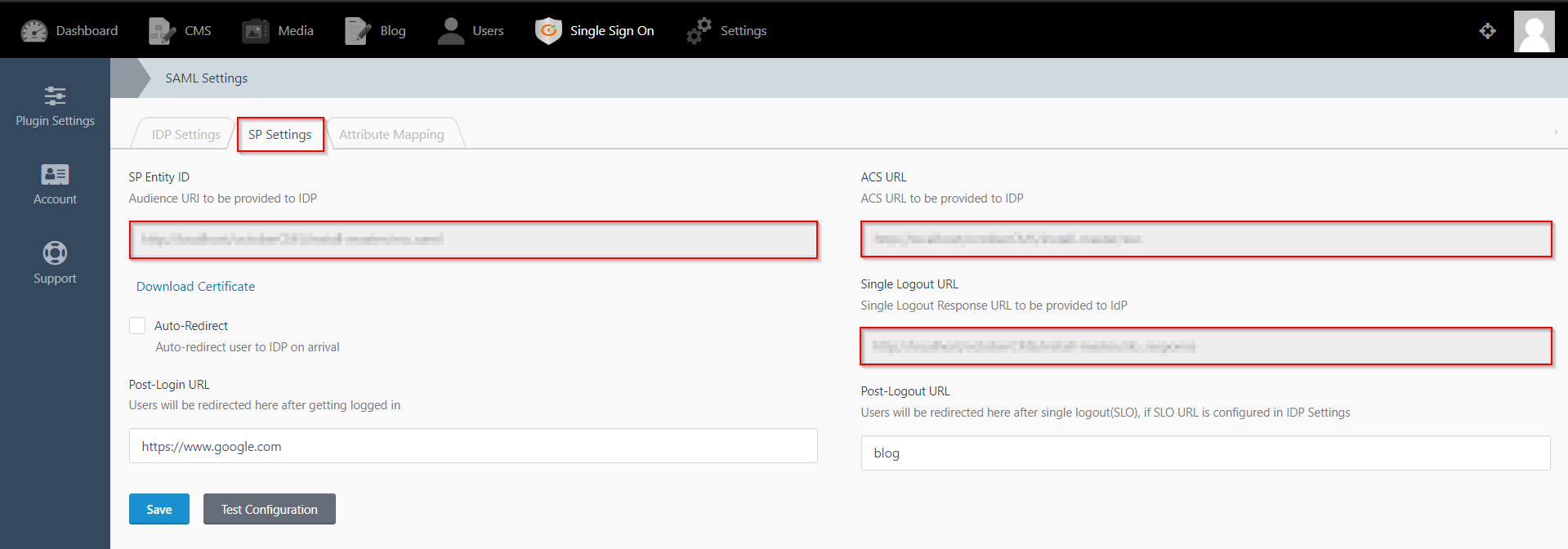

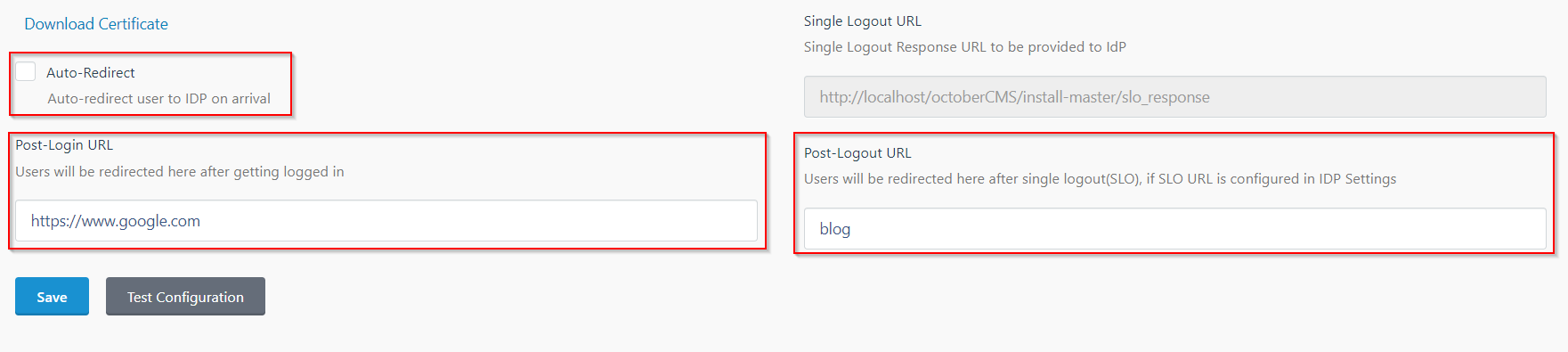

서비스 제공자 정보

서비스 제공자 정보

| CA에 입력할 정보 | 추가 기능에서 복사할 정보 |

| 어설션 소비자 서비스 URL | ACS URL |

| 릴레이 상태 | - |

| 엔티티 ID | SP 엔터티 ID |

| NameID 형식 | 이메일 주소 |

| 구속력이있는 | POST |

| 요청 서명됨 | 가능 |

| 자질 | SP 정보 탭에 제공된 인증서를 다운로드하여 여기에 업로드하세요. |

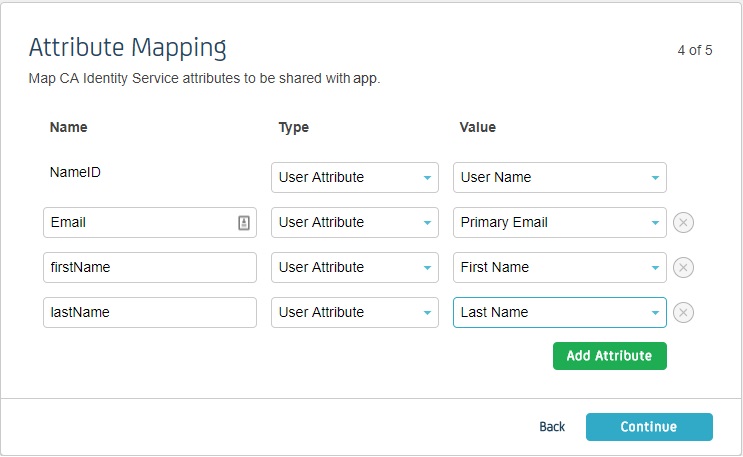

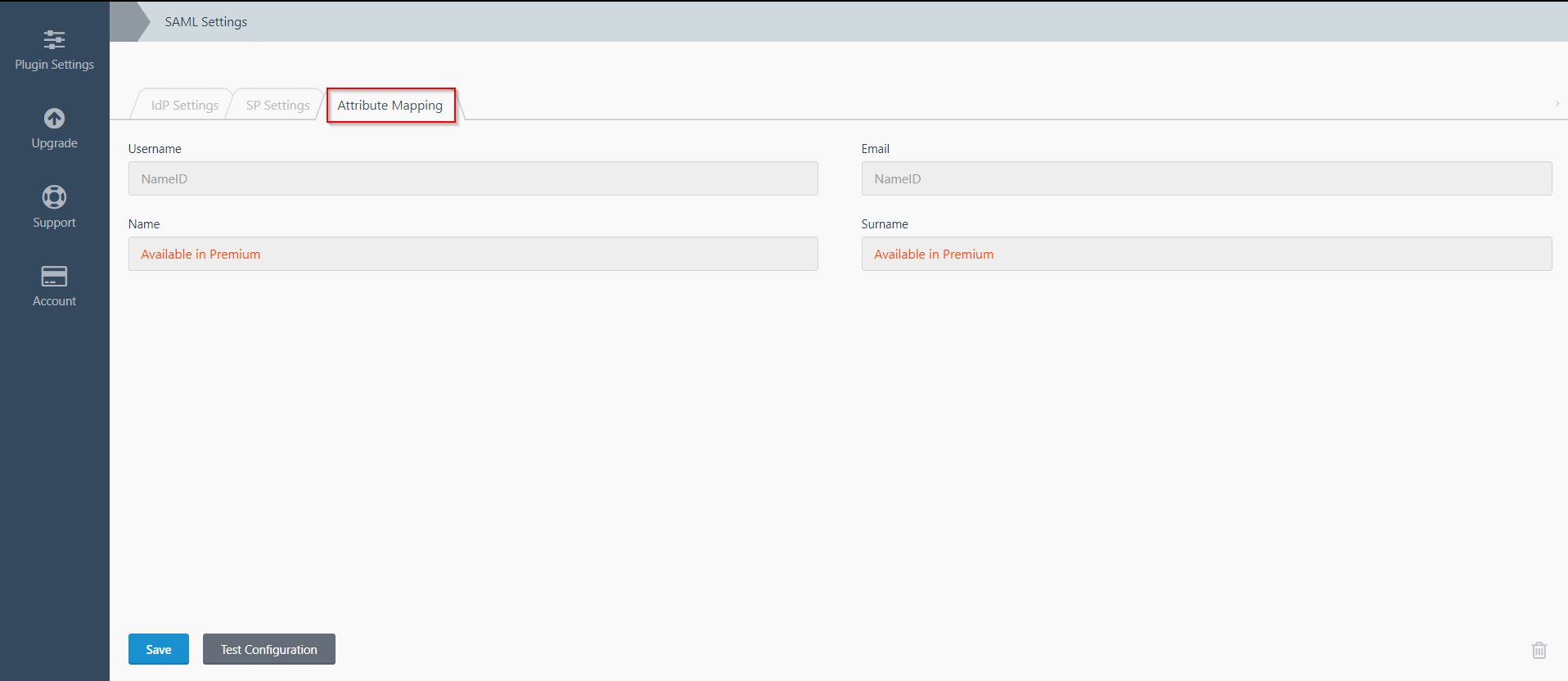

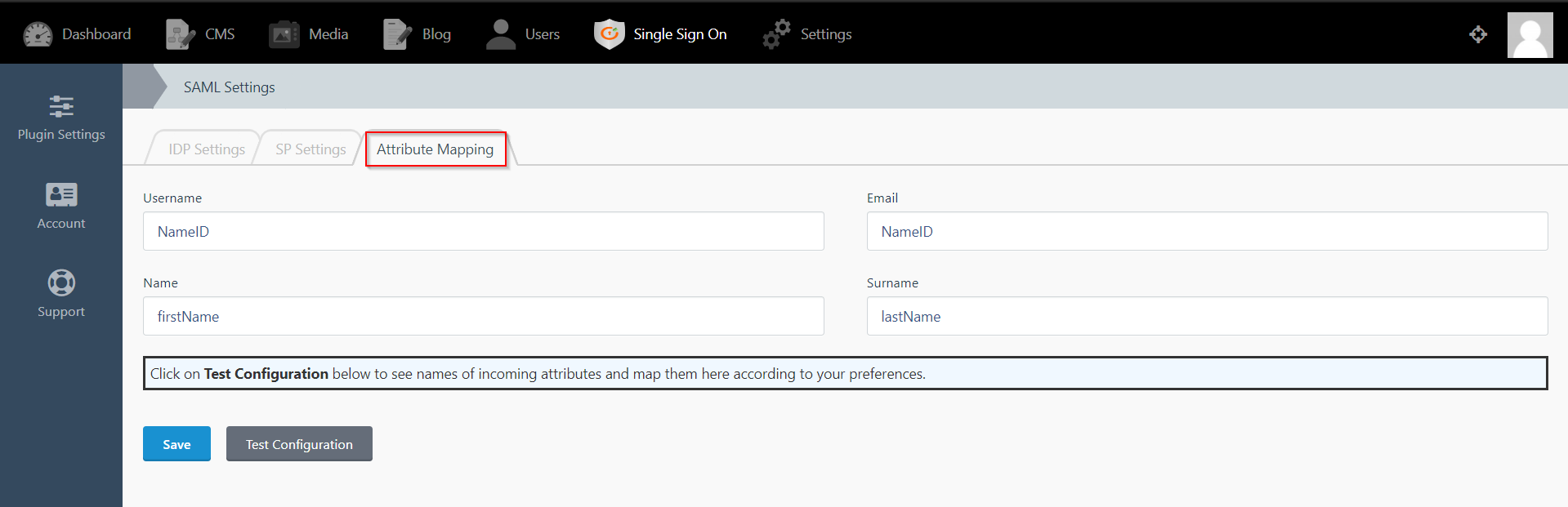

속성 매핑

속성 매핑

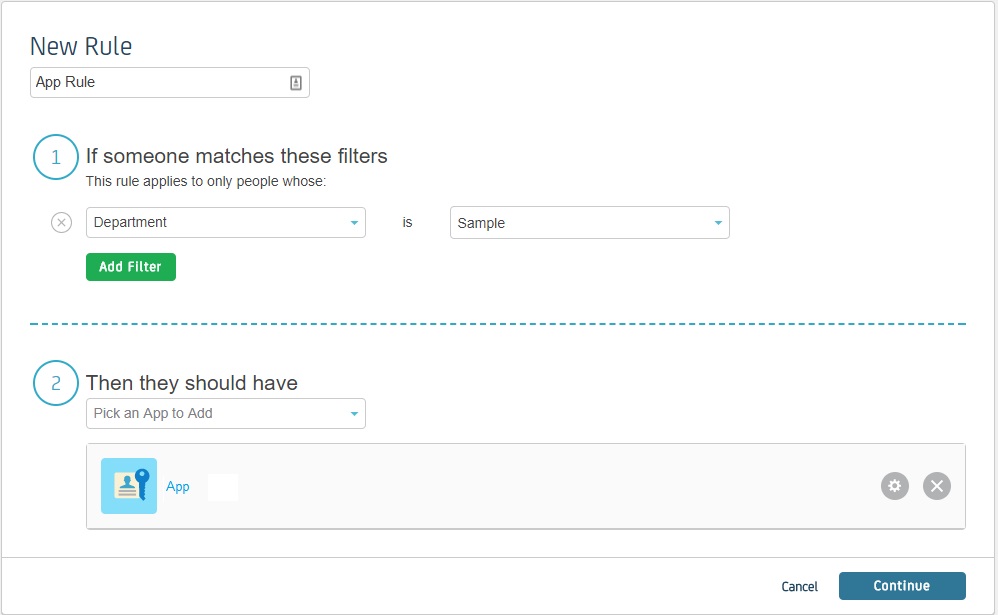

규칙 만들기

규칙 만들기

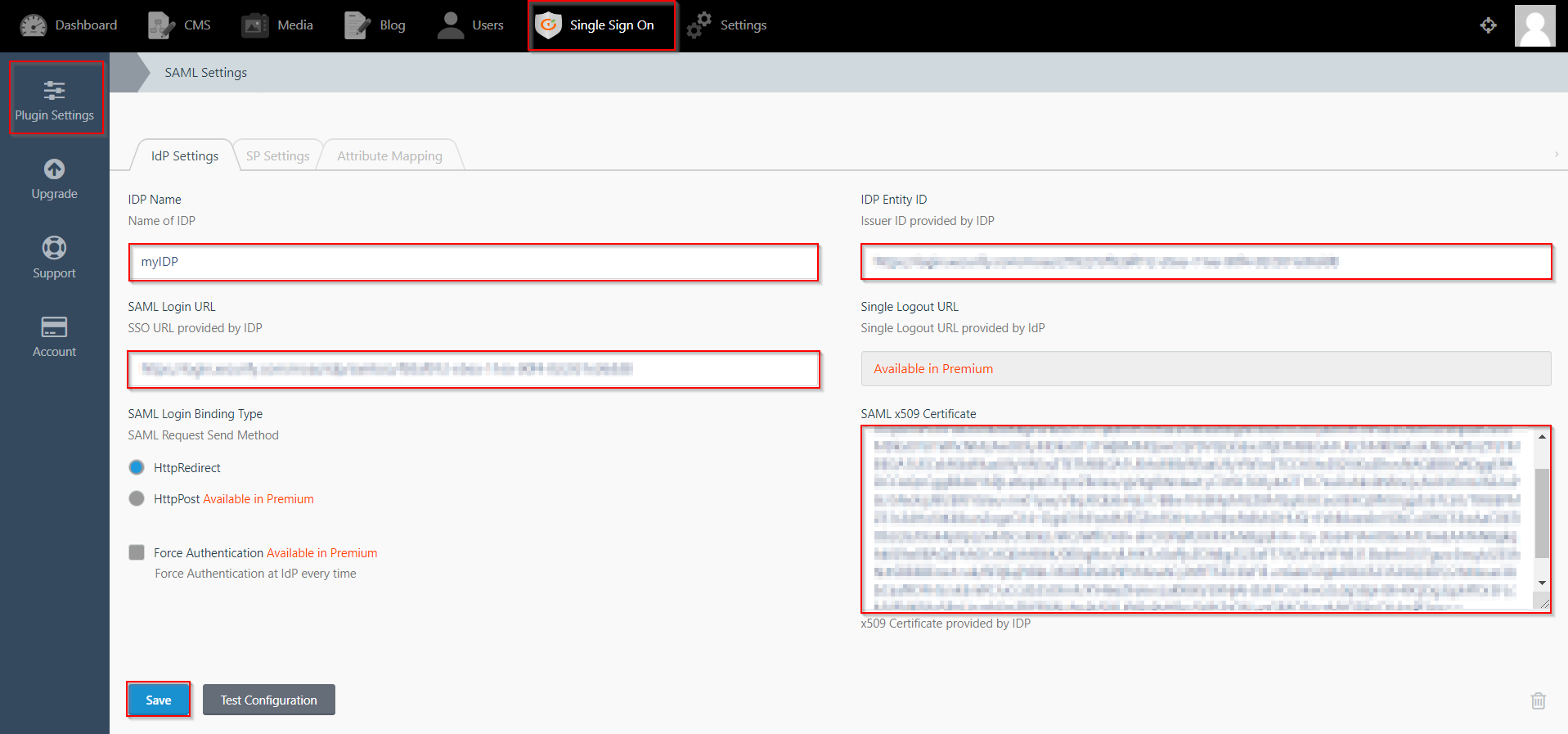

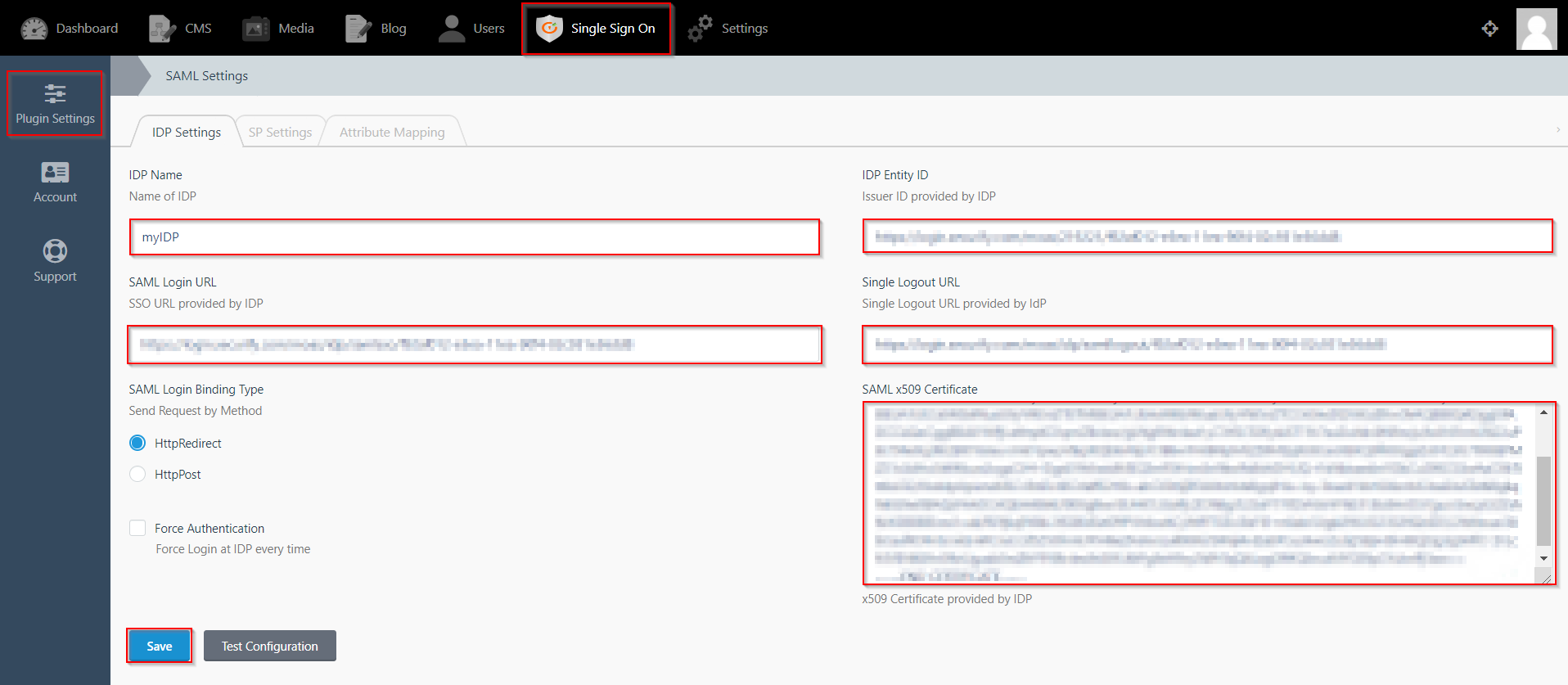

| IdP 이름: | myIDP |

| IdP 엔터티 ID: | https://login.xecurify.com/moas/ |

| SAML 로그인 URL: | https://login.xecurify.com/moas/idp/samlsso |

| SAML x509 인증서: | IdP에서 제공한 인증서입니다. |

| IdP 이름: | myIDP |

| IdP 엔터티 ID: | https://login.xecurify.com/moas/ |

| SAML 로그인 URL: | https://login.xecurify.com/moas/idp/samlsso |

| SAML 로그아웃 URL: | https://login.xecurify.com/moas/idp/samllogout/ |

| SAML x509 인증서: | IdP에서 제공한 인증서입니다. |

찾을 수 없는 내용이 있으면 다음 주소로 이메일을 보내주세요. info@xecurify.com