검색 결과 :

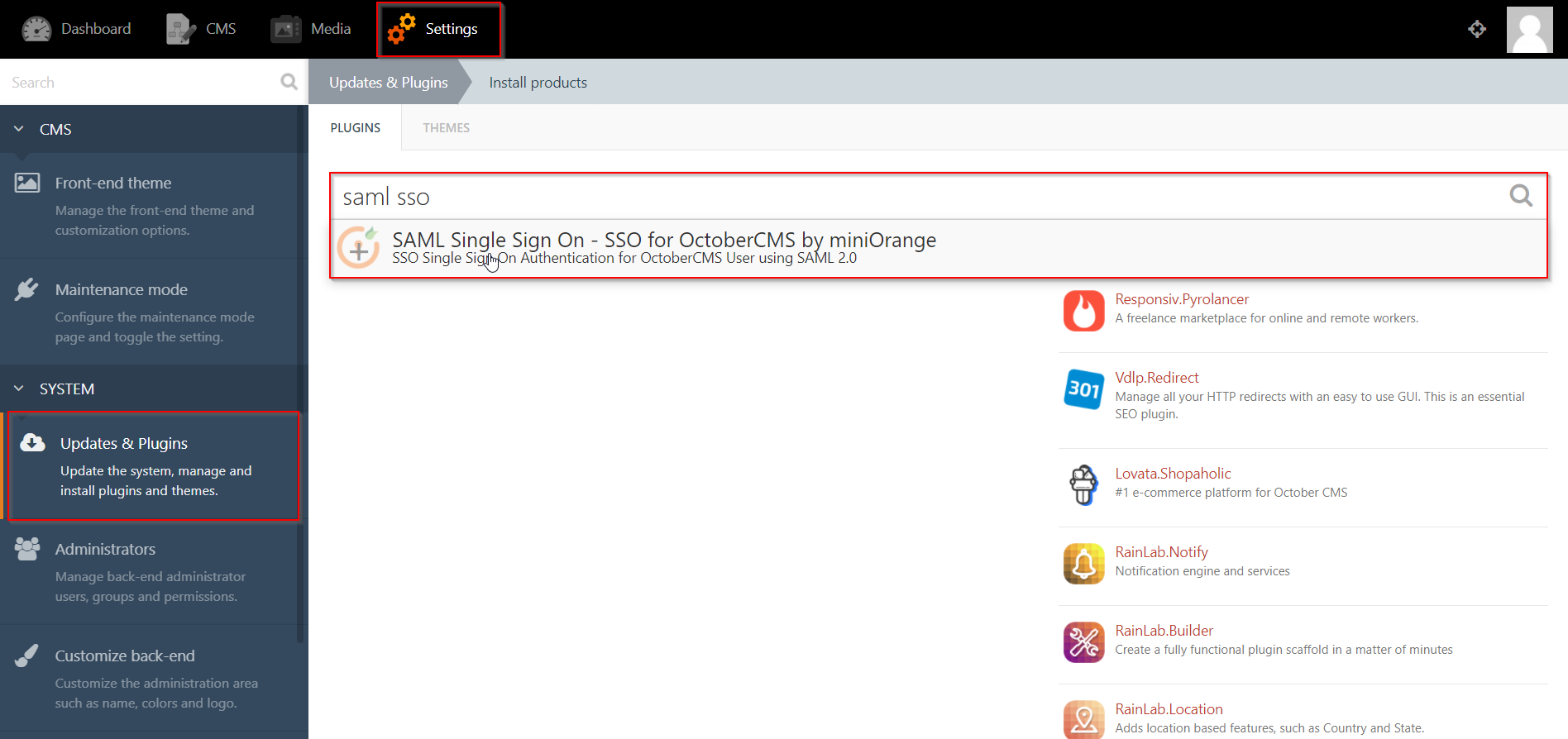

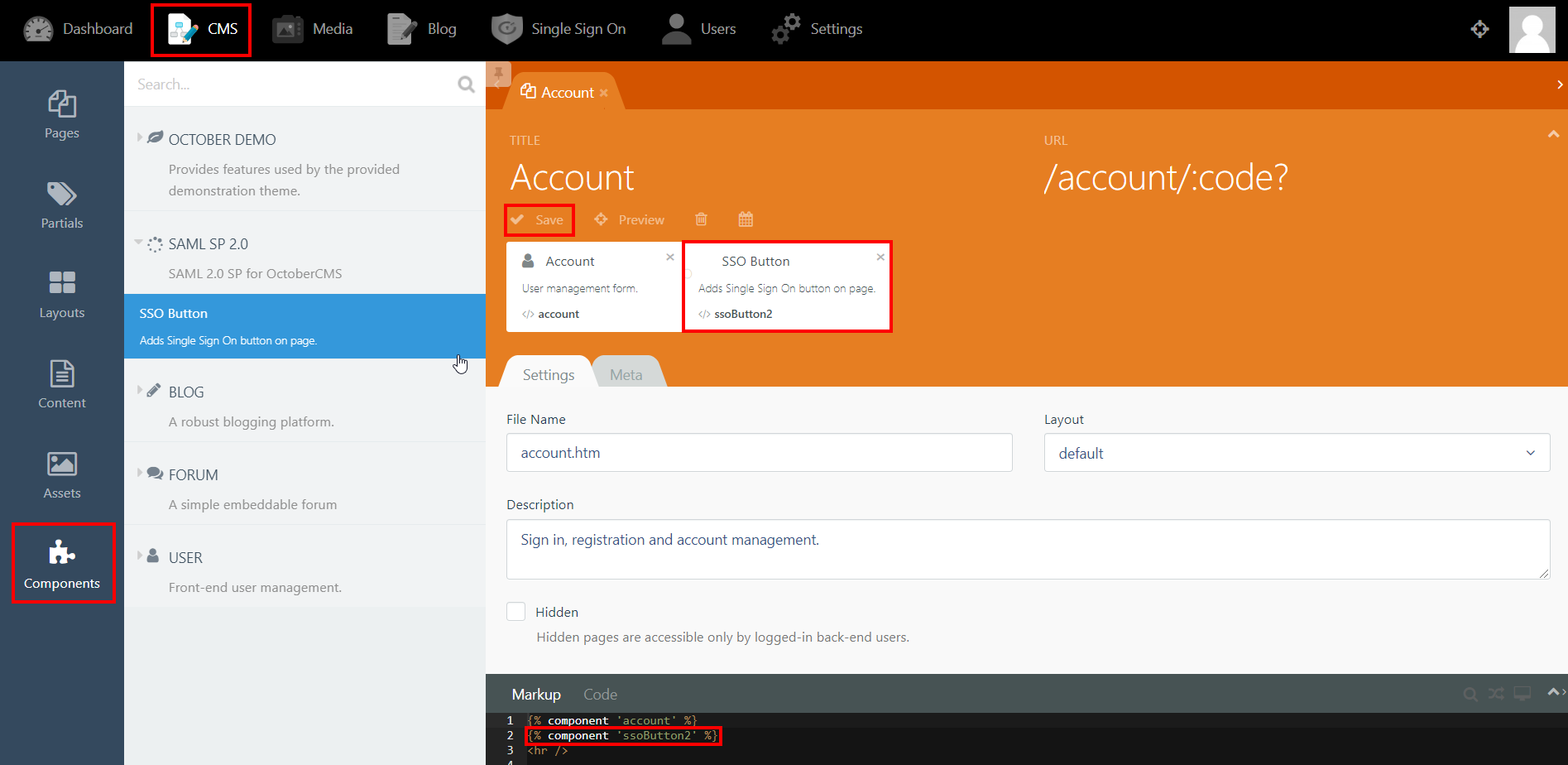

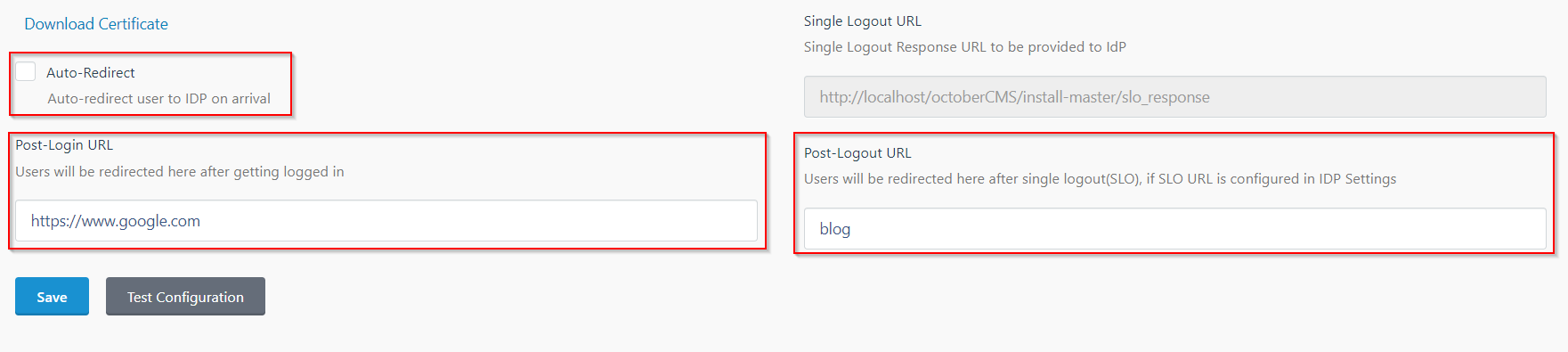

×XNUMX월 CMS 싱글 사인온(SSO) 플러그인은 XNUMX월 CMS 사이트에 대해 SAML 싱글 사인온(SSO)을 활성화하는 기능을 제공합니다. XNUMX월 CMS SSO 플러그인은 모든 SAML 호환 ID 공급자와 호환됩니다. 여기서는 October CMS 사이트와 ID 공급자 간에 SAML SSO를 구성하는 단계별 가이드를 살펴보겠습니다.

ID 공급자(IDP)를 October CMS와 통합하려면 다음 항목이 필요합니다.

Jboss Keycloak을 ID 공급자로 구성하려면 아래 단계를 따르세요. 두 가지 방법을 사용하여 JBoss Keycloak을 IDP로 구성할 수 있습니다.

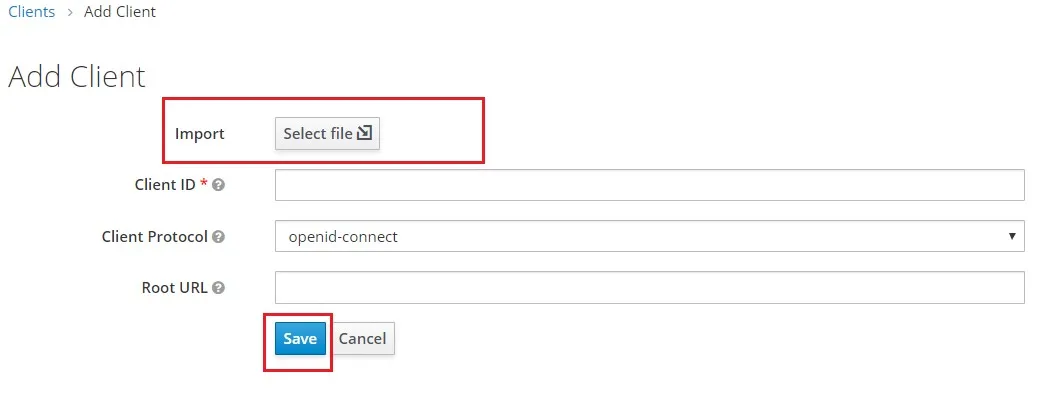

방법 1: SP 메타데이터 업로드

방법 1: SP 메타데이터 업로드

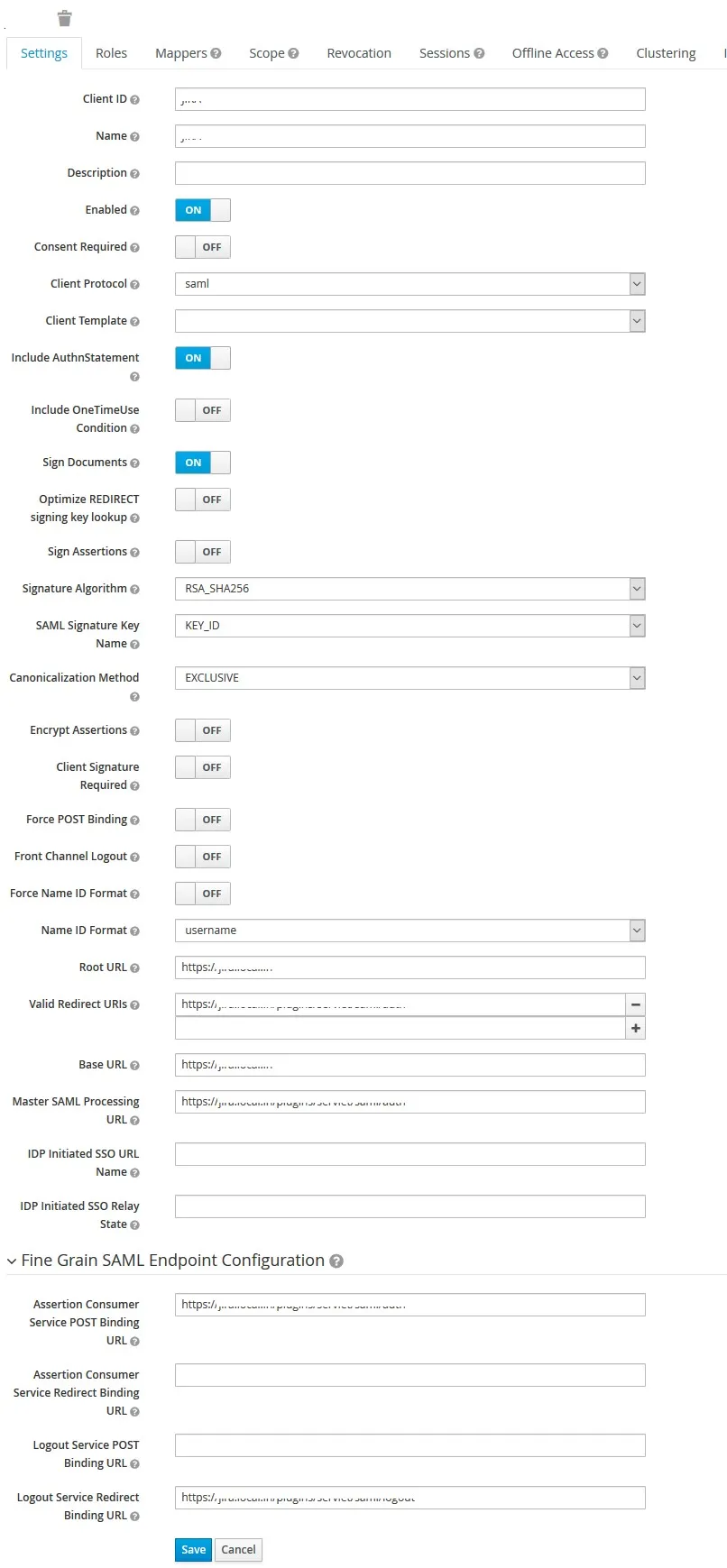

방법 2: 수동 구성

방법 2: 수동 구성

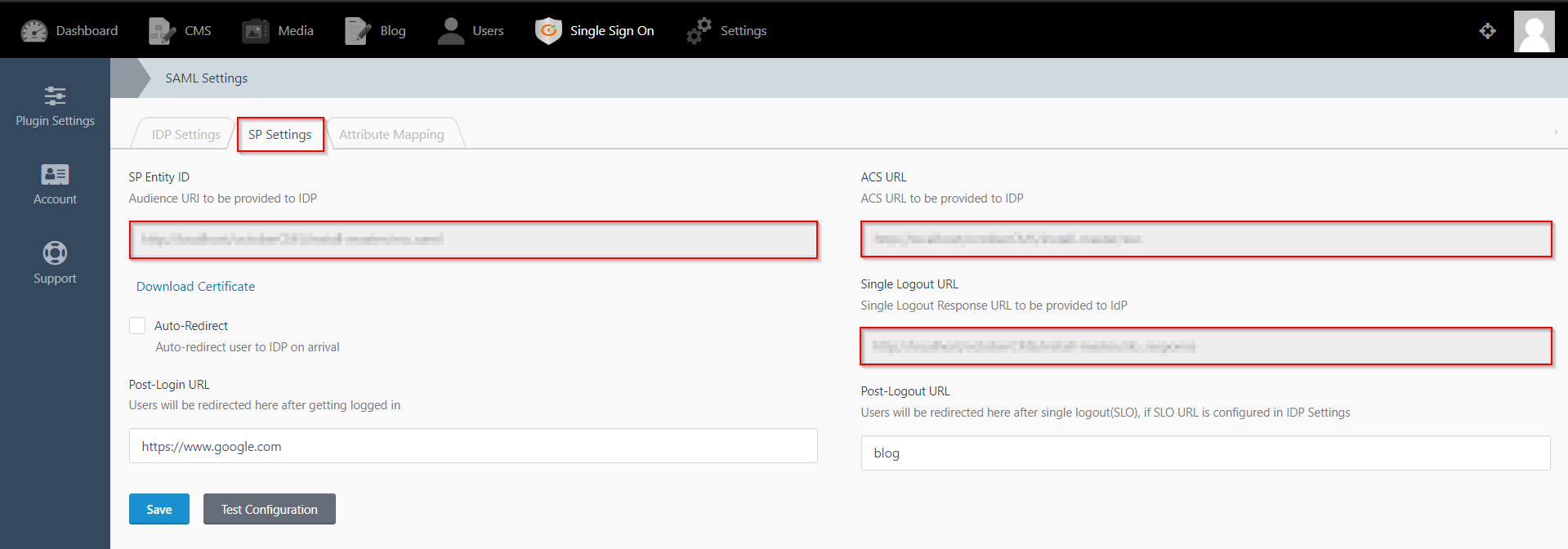

| 고객 ID | XNUMXD덴탈의 SP-EntityID/발급자 IDP 구성 탭 아래 플러그인의 1단계에서. |

| 성함 | 이 클라이언트의 이름을 입력하세요. |

| 상품 설명 | 설명을 입력하세요 |

| 사용 | ON |

| 동의 필요 | 떨어져서 |

| 클라이언트 프로토콜 | SAML |

| AuthnStatement 포함 | ON |

| 문서에 서명 | ON |

| 리디렉션 서명 키 조회 최적화 | 떨어져서 |

| 서명 주장 | ON |

| 서명 알고리즘 | RSA_SHA256 |

| 어설션 암호화 | 떨어져서 |

| 클라이언트 서명 필요 | 떨어져서 |

| 정규화 방법 | 독점 |

| 강제 이름 ID 형식 | ON |

| 이름 ID 형식 | 이메일 |

| 루트 URL | 비워두거나 서비스 제공업체의 기본 URL을 남겨두세요. |

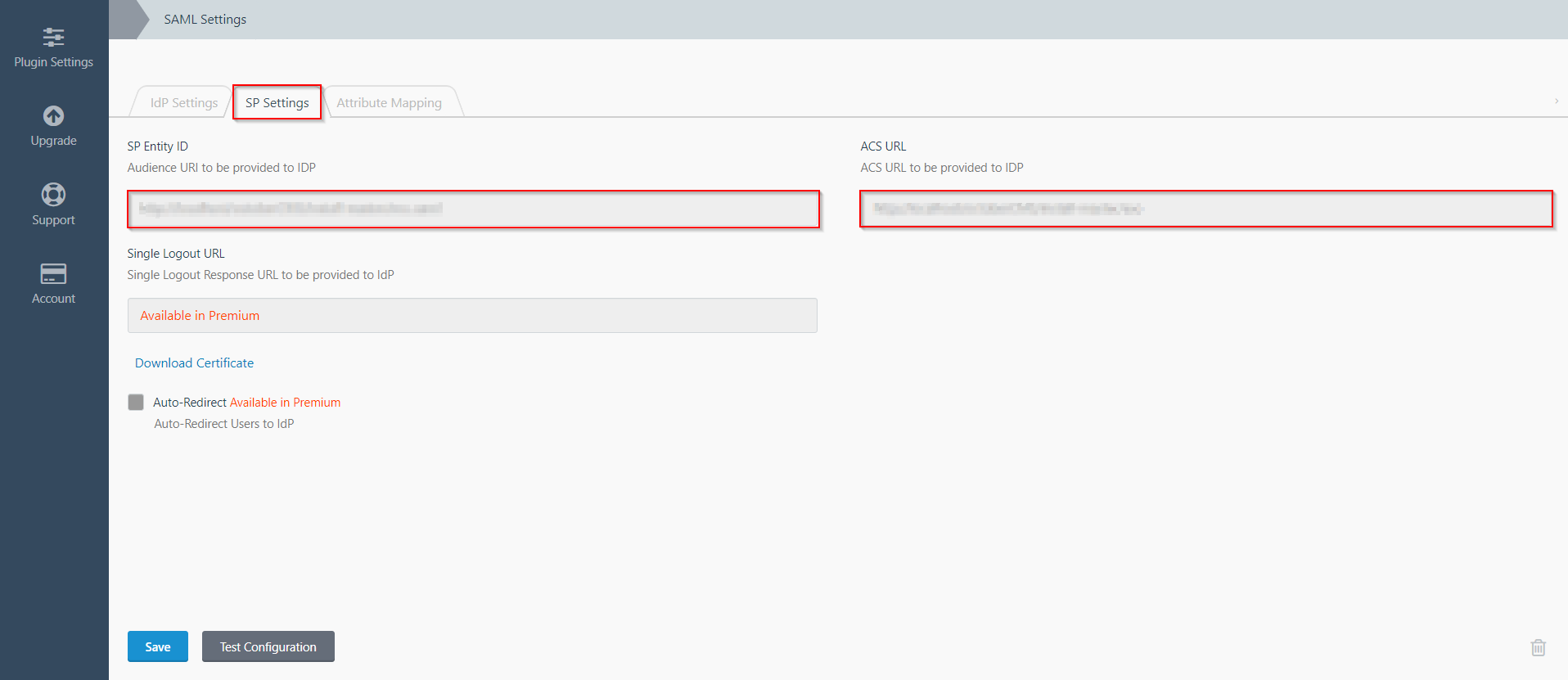

| 유효한 리디렉션 URI | XNUMXD덴탈의 ACS(어설션 소비자 서비스) URL IDP 구성 탭 아래 플러그인의 1단계에서. |

| 어설션 소비자 서비스 POST 바인딩 URL | XNUMXD덴탈의 ACS(어설션 소비자 서비스) URL IDP 구성 탭 아래 플러그인의 1단계에서. |

| 로그아웃 서비스 리디렉션 바인딩 URL | XNUMXD덴탈의 단일 로그아웃 URL IDP 구성 탭 아래 플러그인의 1단계에서. |

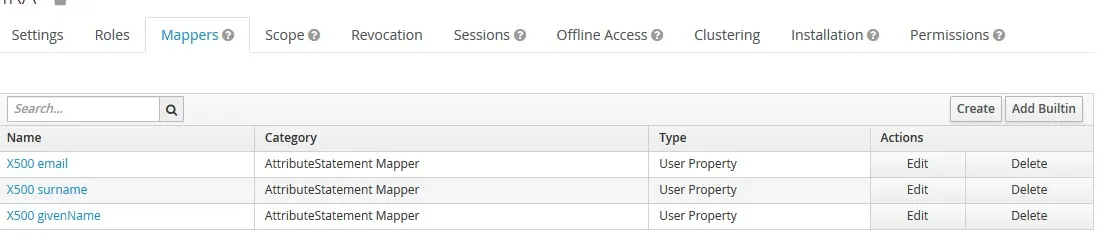

매퍼 추가

매퍼 추가

IDP 메타데이터 다운로드

IDP 메타데이터 다운로드

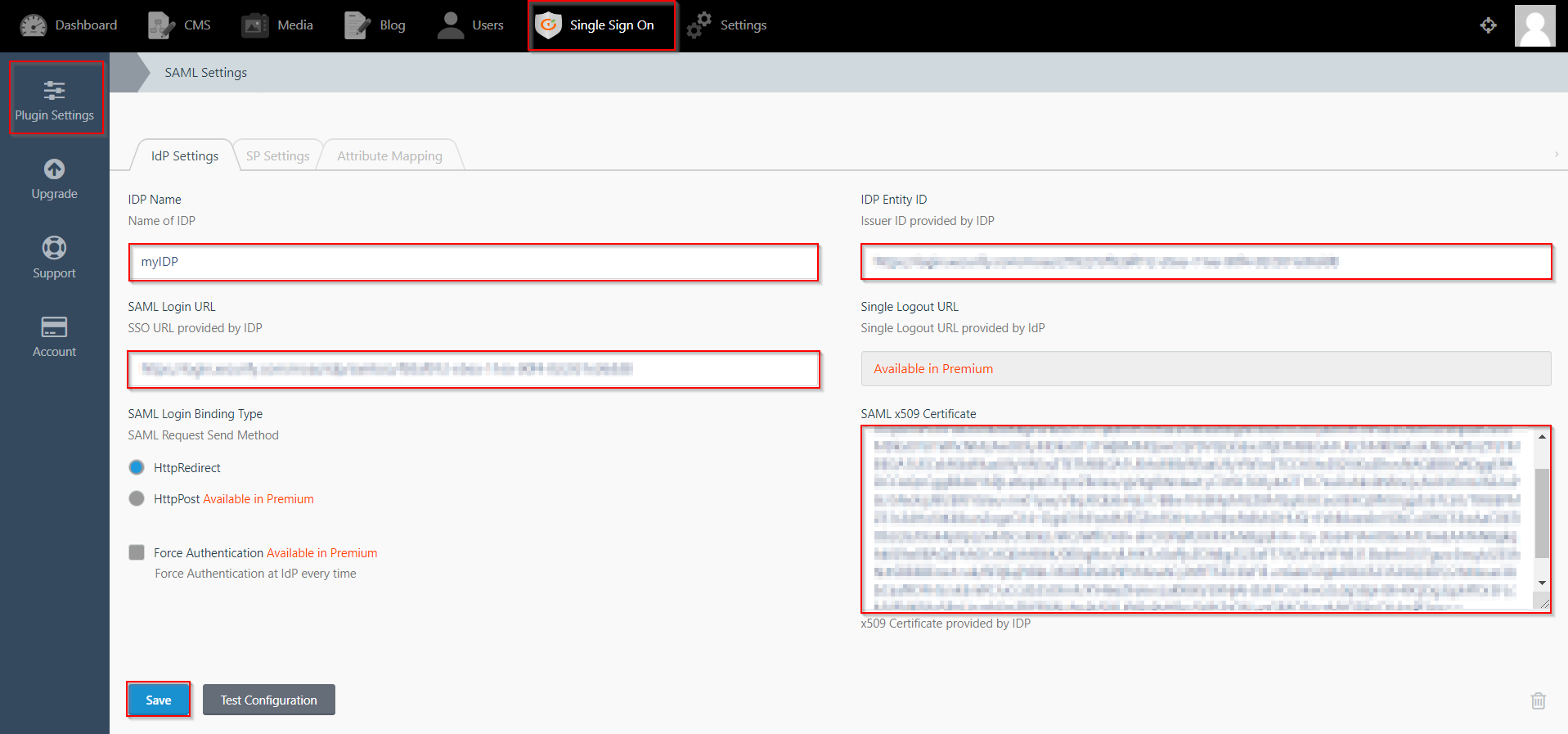

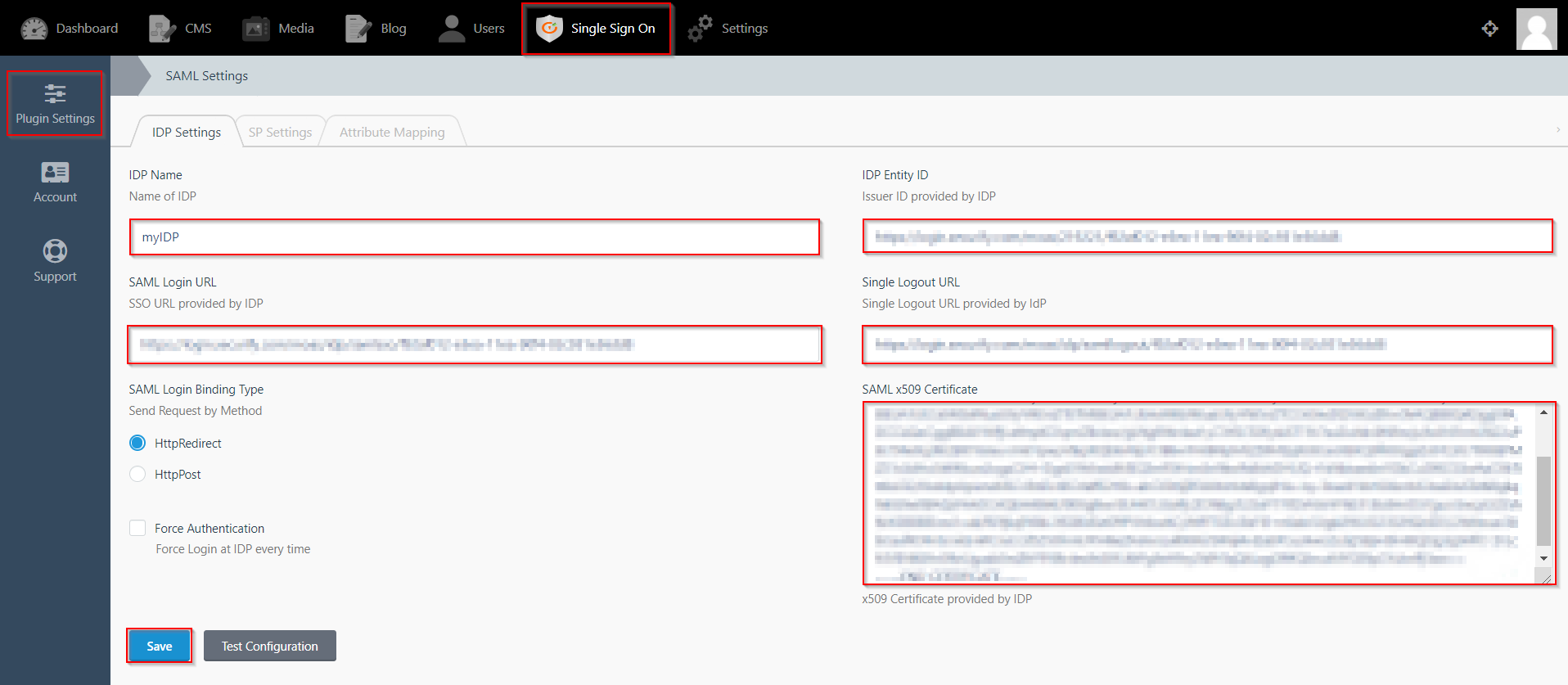

| IdP 이름: | myIDP |

| IdP 엔터티 ID: | https://login.xecurify.com/moas/ |

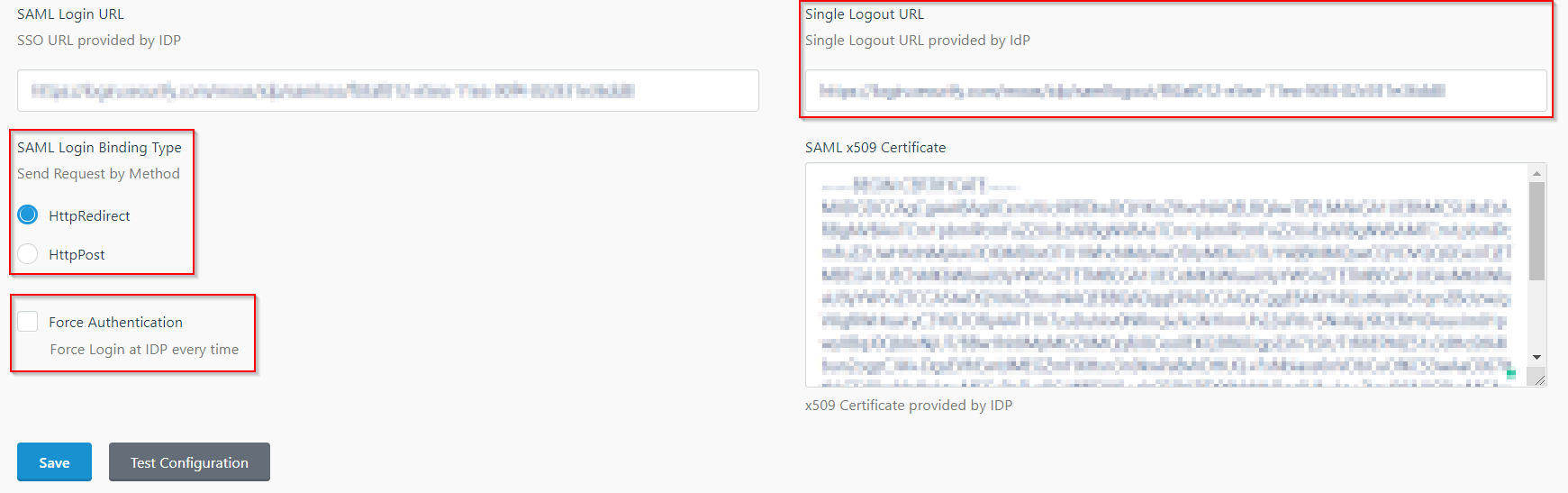

| SAML 로그인 URL: | https://login.xecurify.com/moas/idp/samlsso |

| SAML x509 인증서: | IdP에서 제공한 인증서입니다. |

| IdP 이름: | myIDP |

| IdP 엔터티 ID: | https://login.xecurify.com/moas/ |

| SAML 로그인 URL: | https://login.xecurify.com/moas/idp/samlsso |

| SAML 로그아웃 URL: | https://login.xecurify.com/moas/idp/samllogout/ |

| SAML x509 인증서: | IdP에서 제공한 인증서입니다. |

찾을 수 없는 내용이 있으면 다음 주소로 이메일을 보내주세요. info@xecurify.com