の検索結果 :

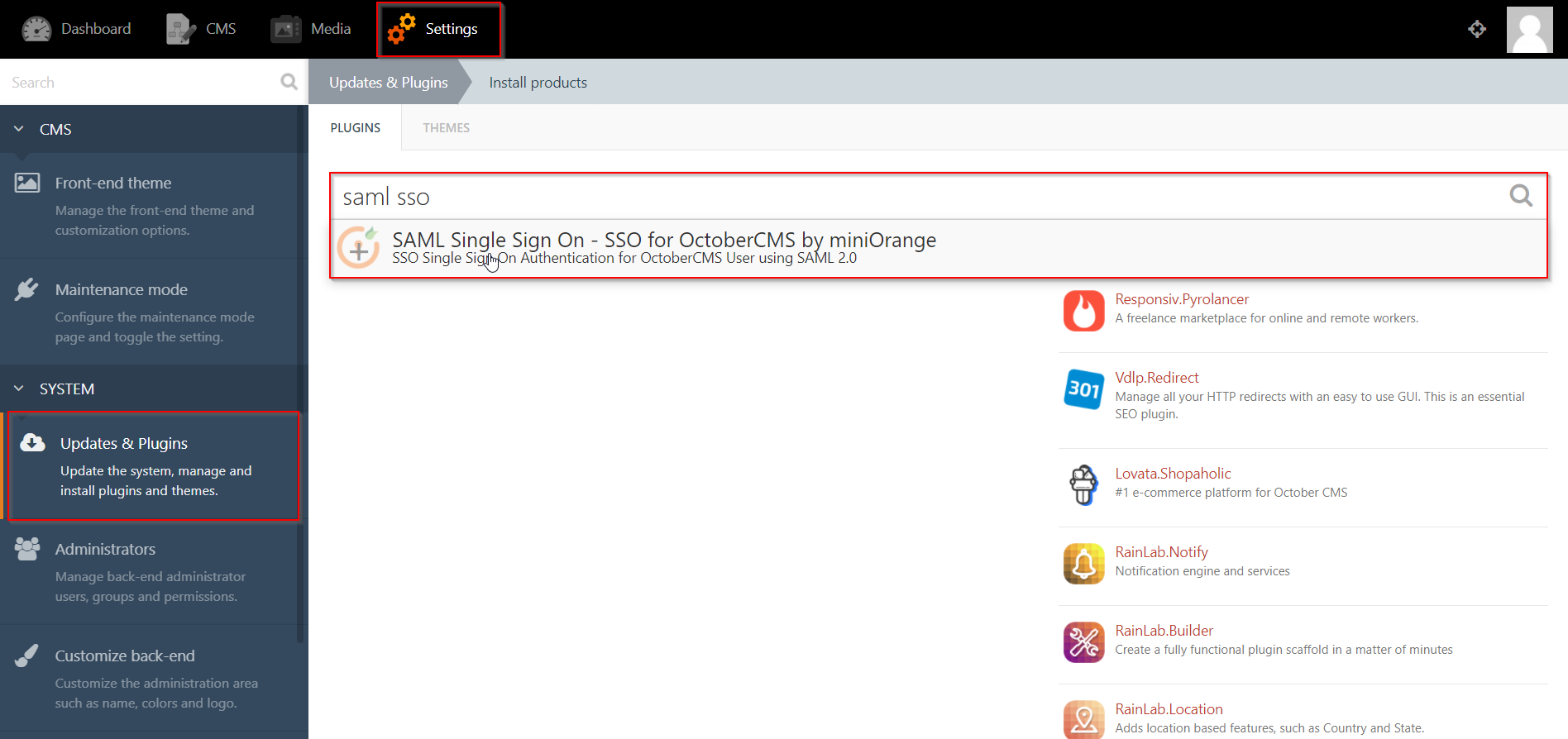

×October CMS シングル サインオン ( SSO ) プラグインは、 October CMS サイトで SAML シングル サインオン (SSO) を有効にする機能を提供します。 XNUMX 月の CMS SSO プラグインは、SAML 準拠のすべての ID プロバイダーと互換性があります。 ここでは、XNUMX 月の CMS サイトと ID プロバイダーの間で SAML SSO を構成するためのステップバイステップのガイドを説明します。

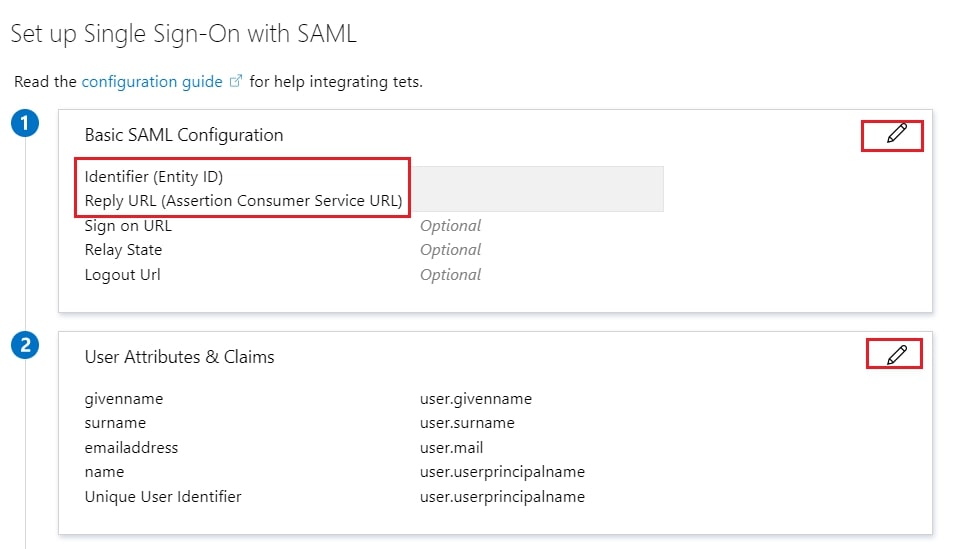

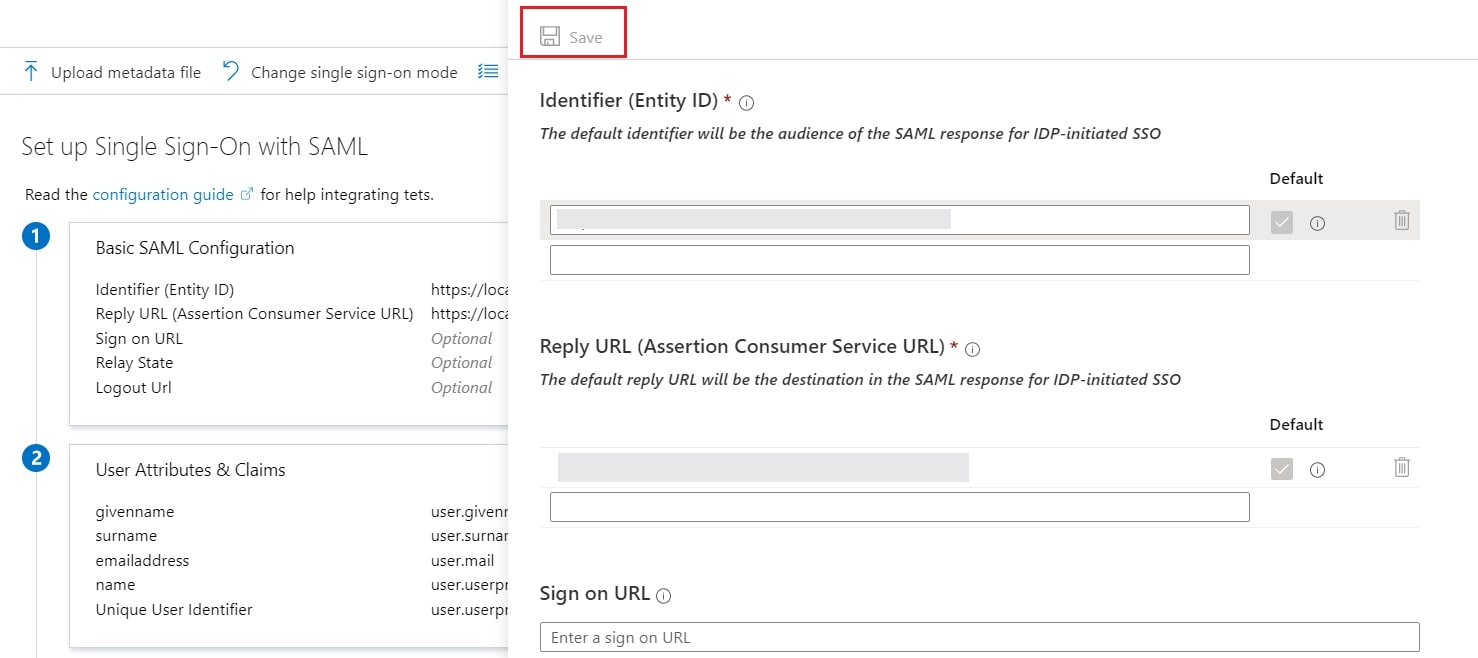

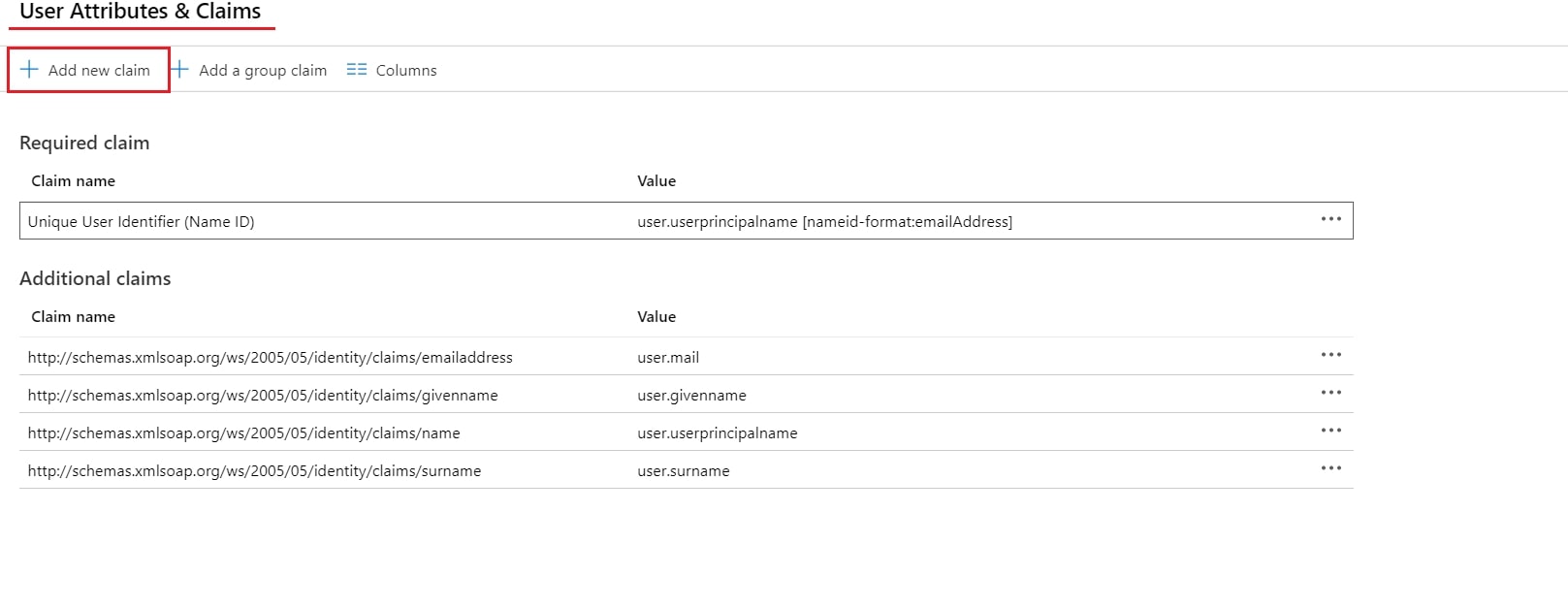

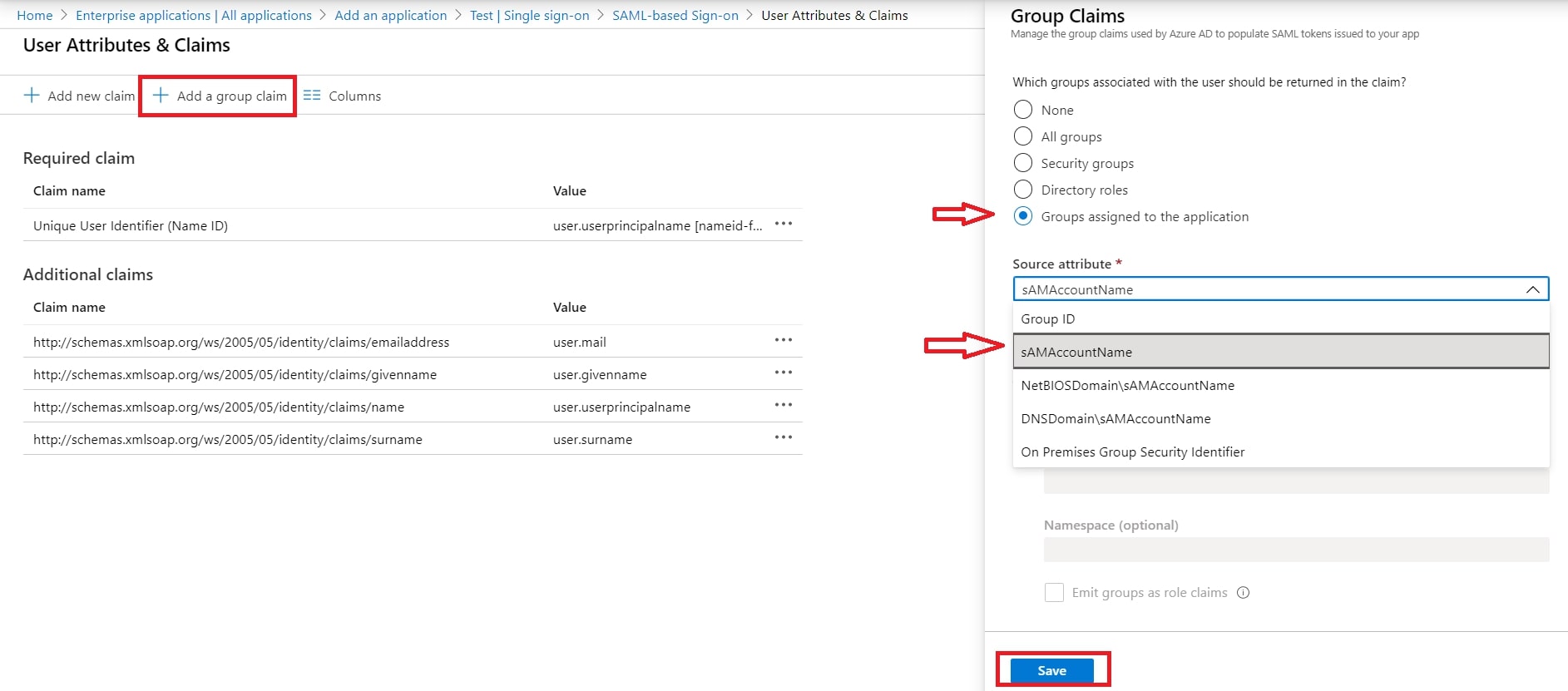

ID プロバイダー (IDP) を October CMS と統合するには、次のアイテムが必要です。

受験資格:

受験資格:

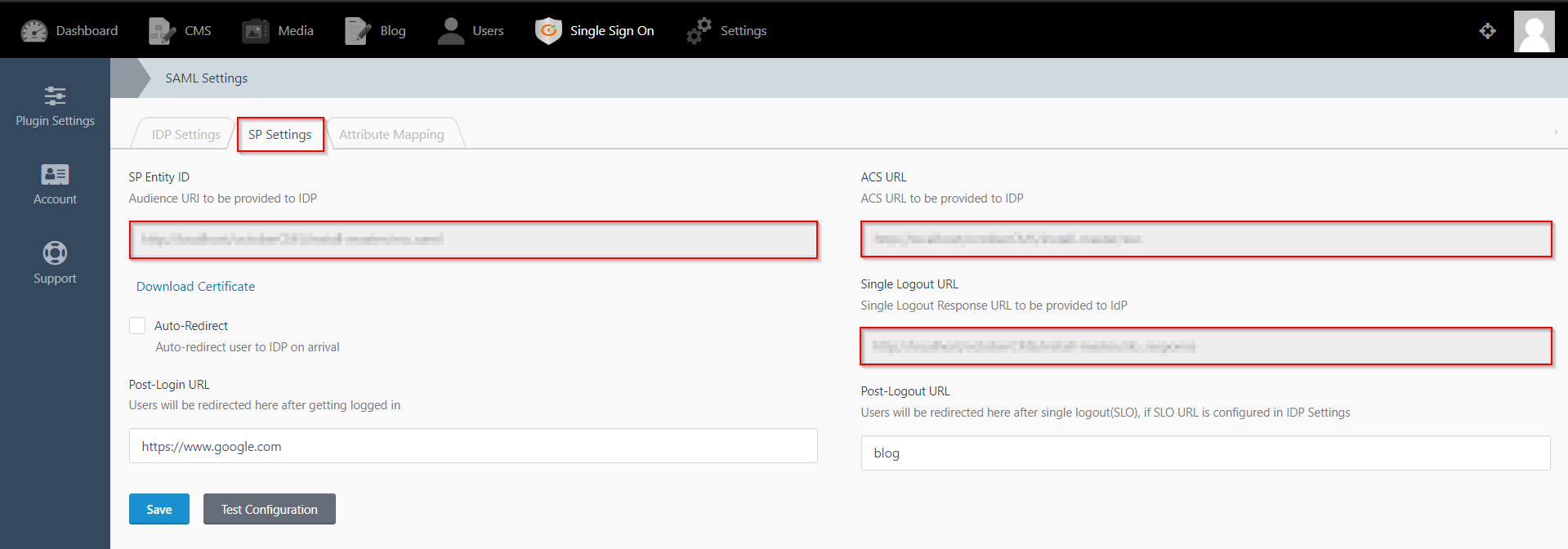

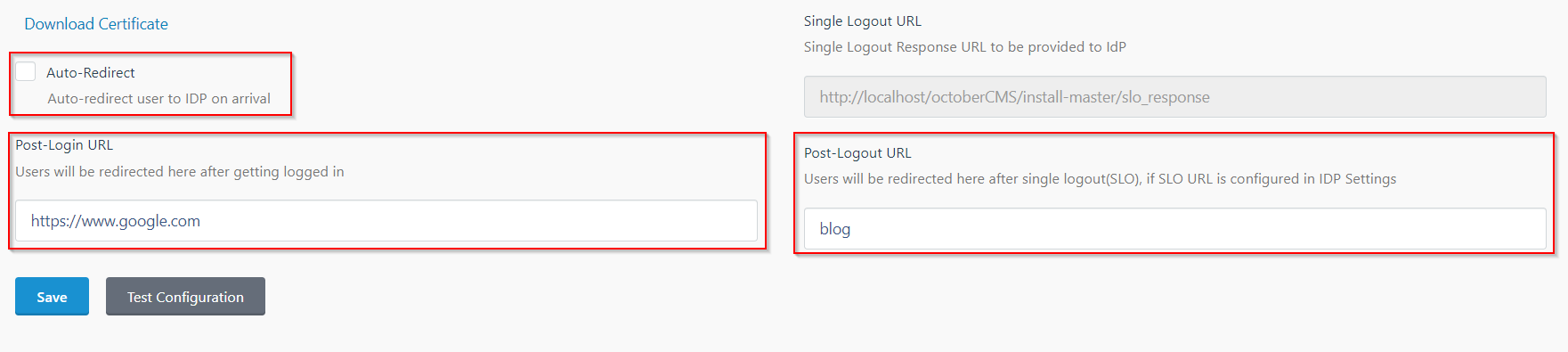

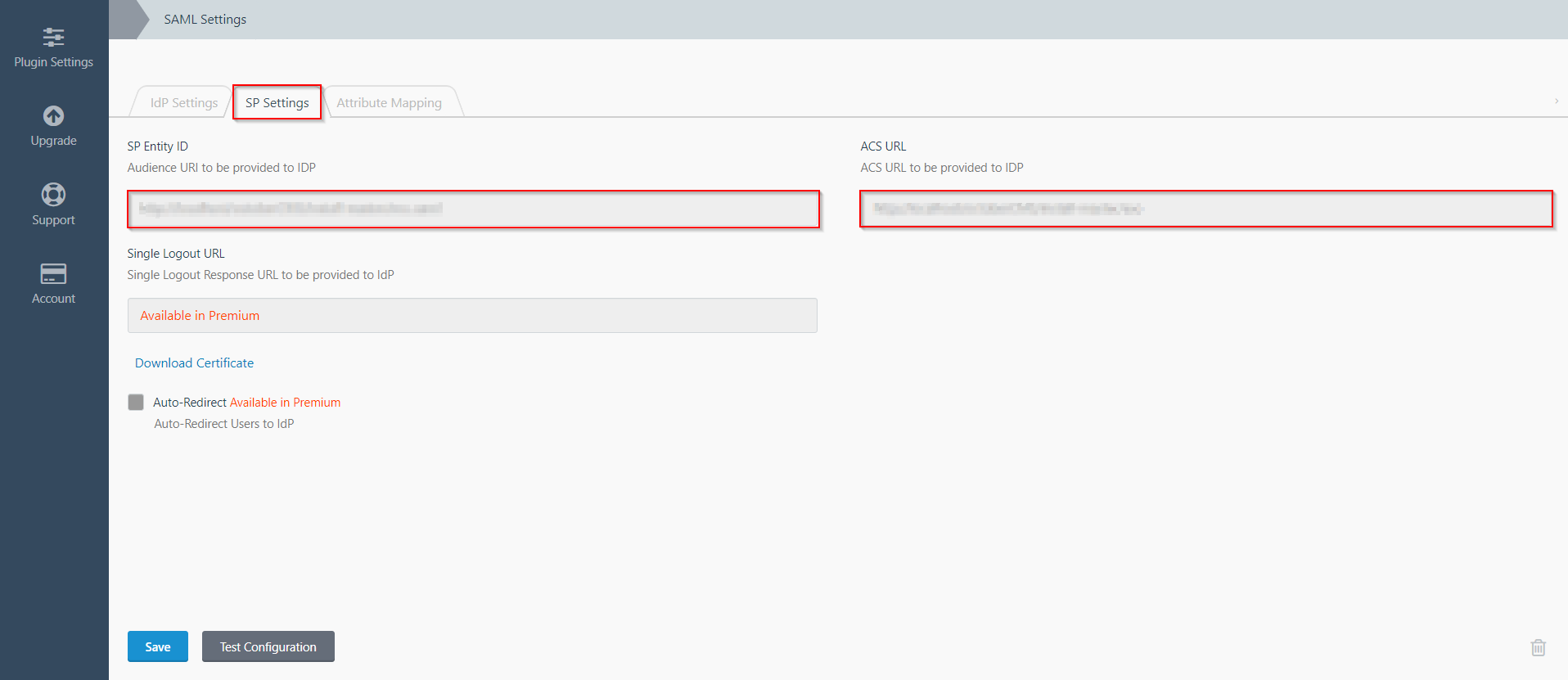

これらの値を サービスプロバイダー情報 SAML プラグインのタブ。

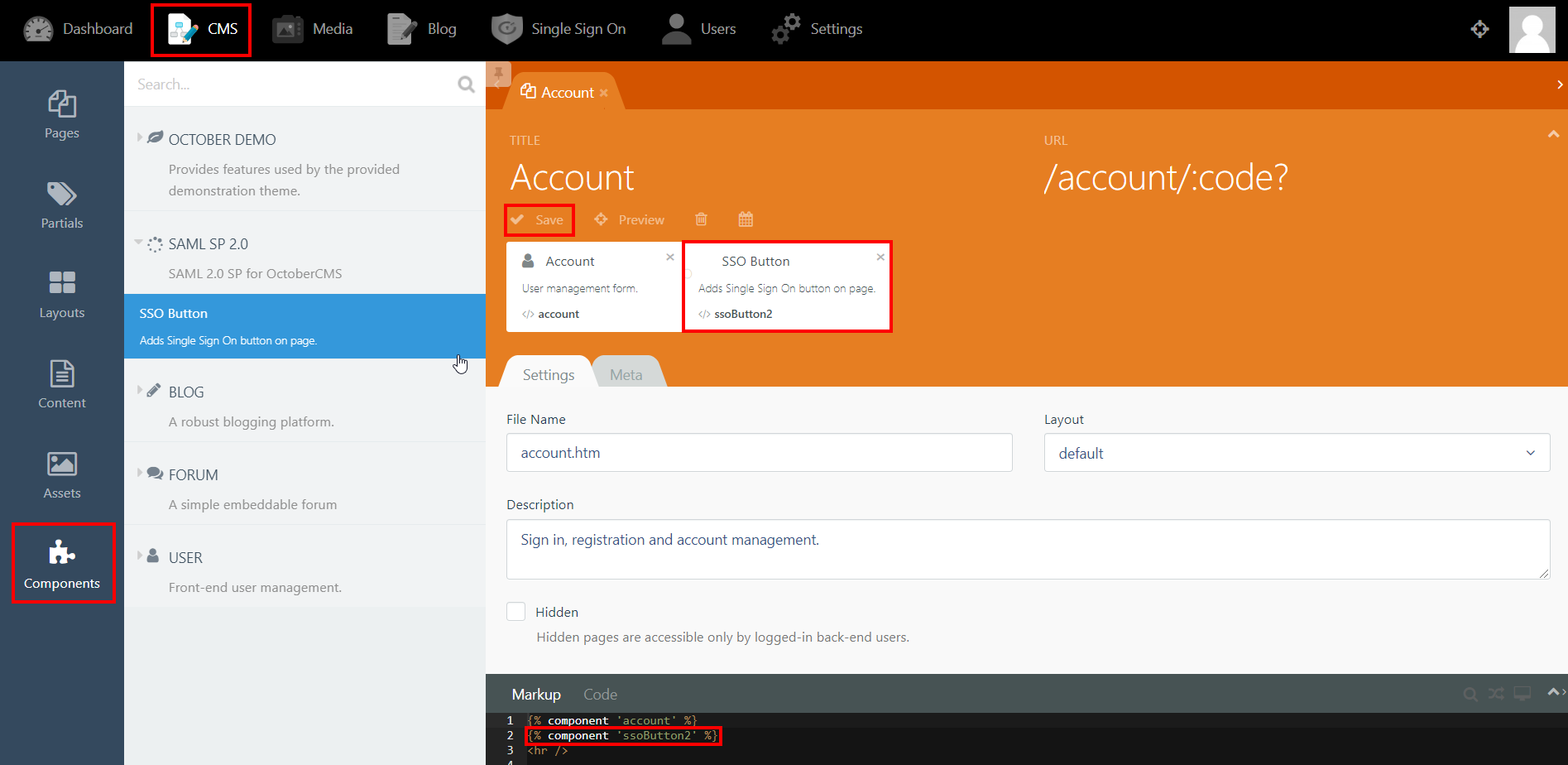

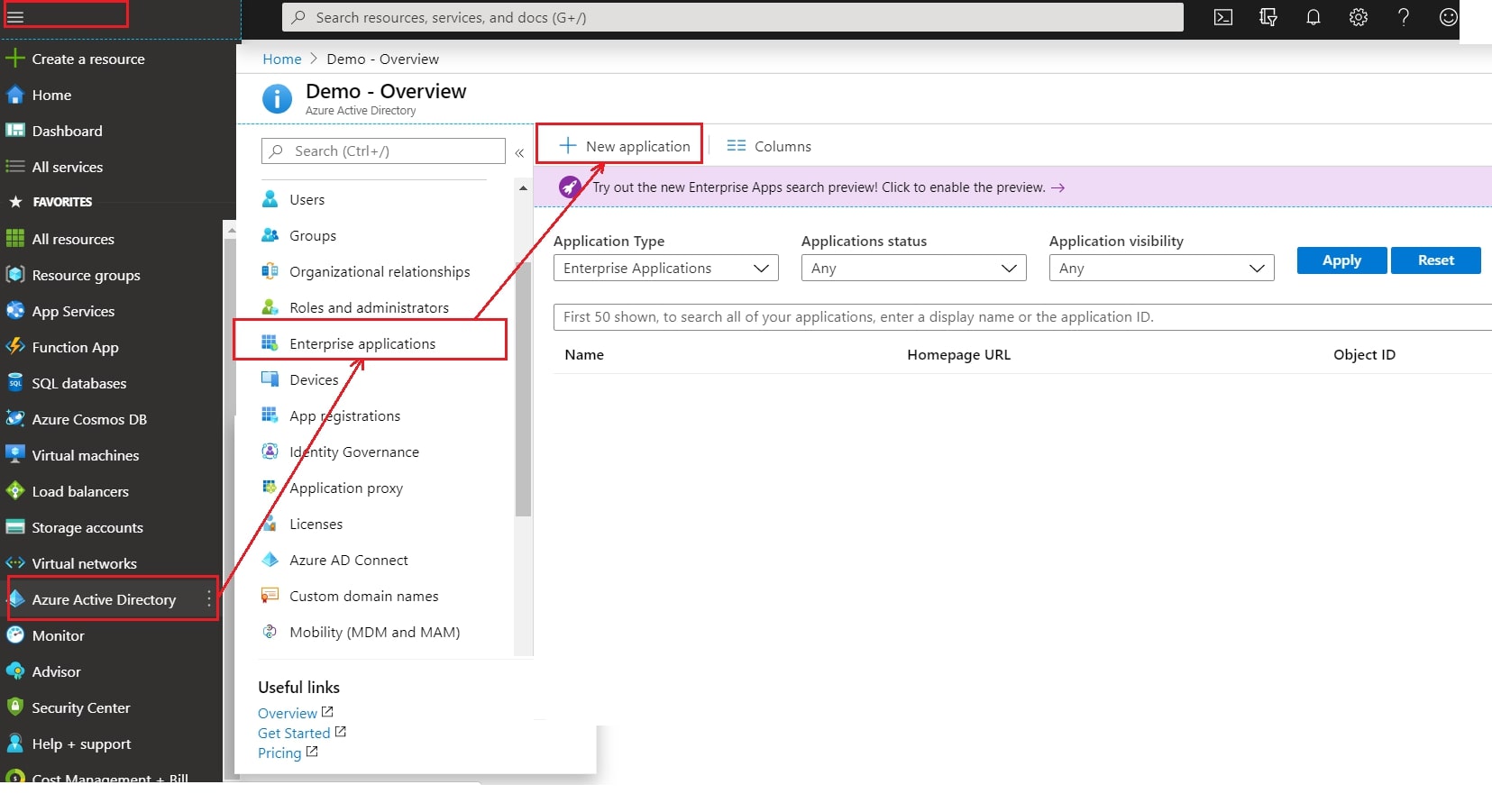

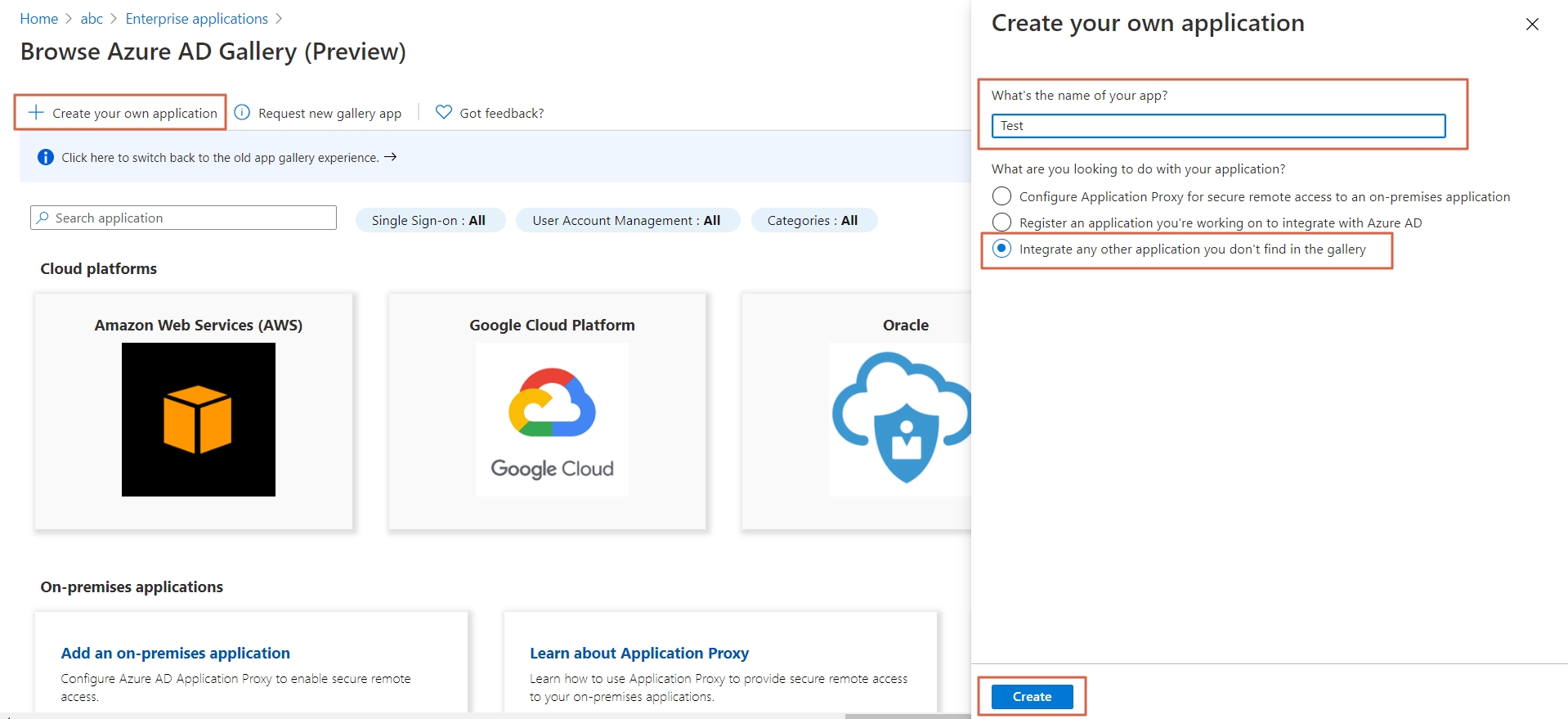

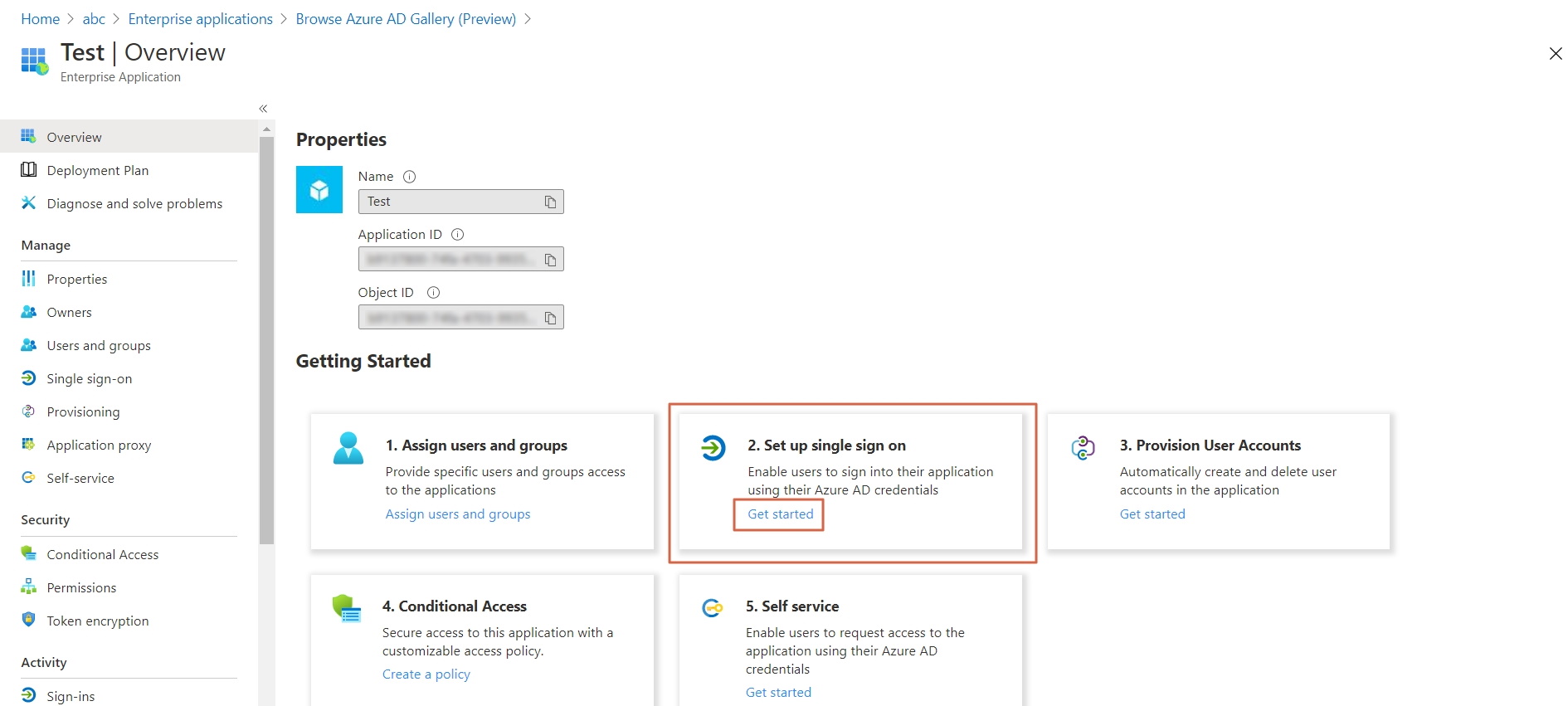

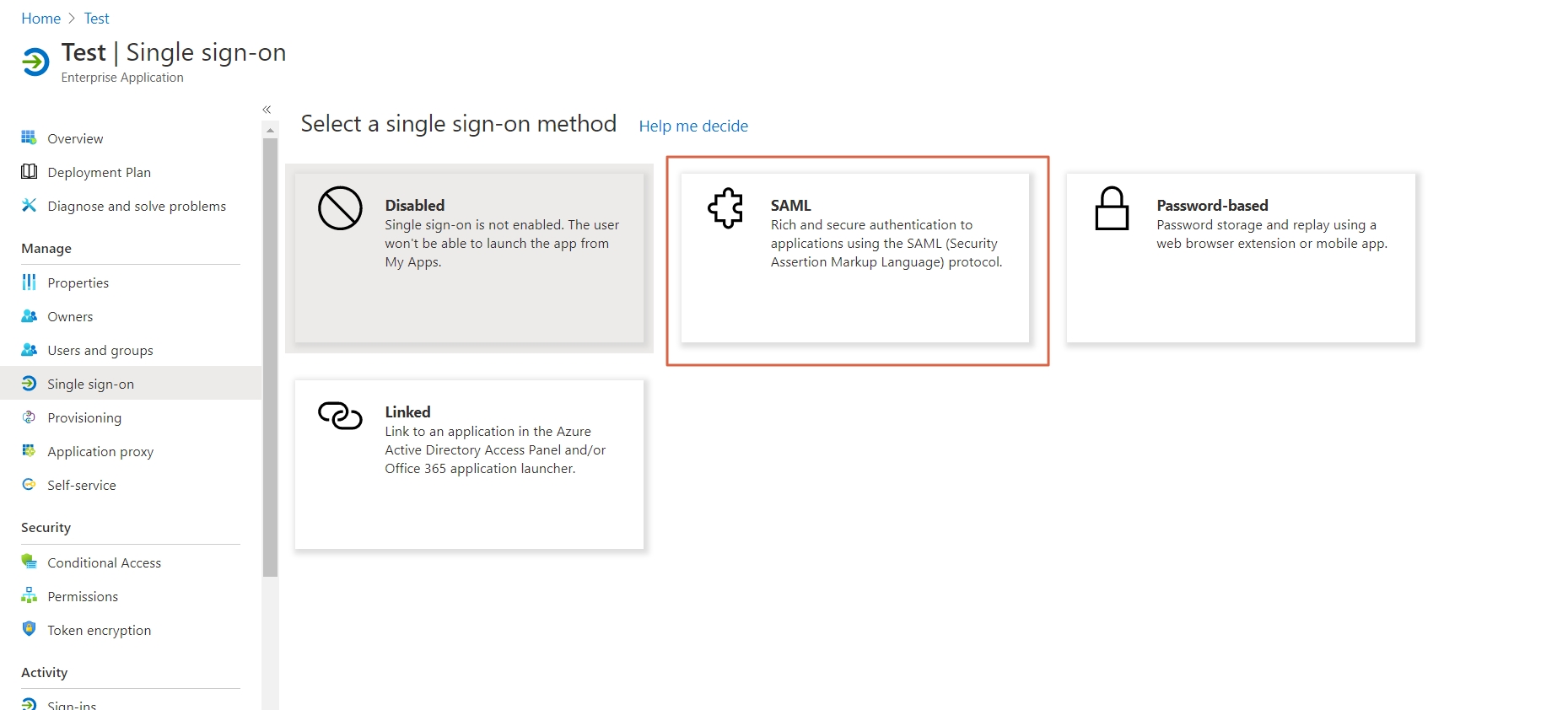

指示:

指示:

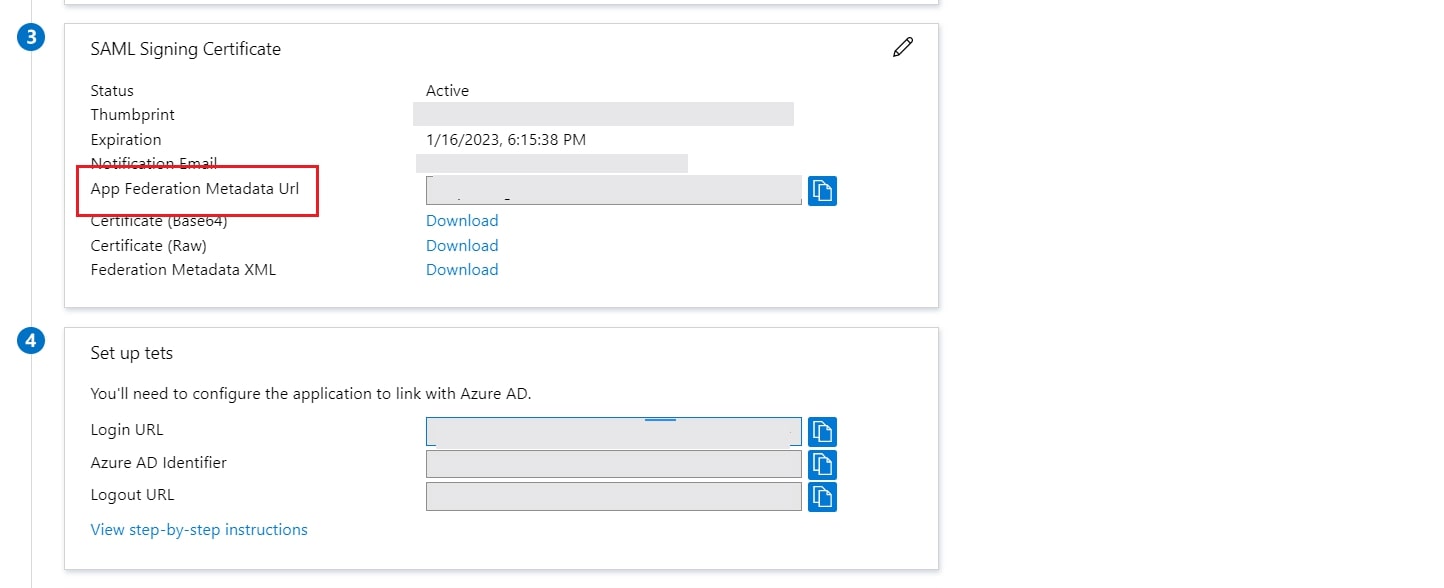

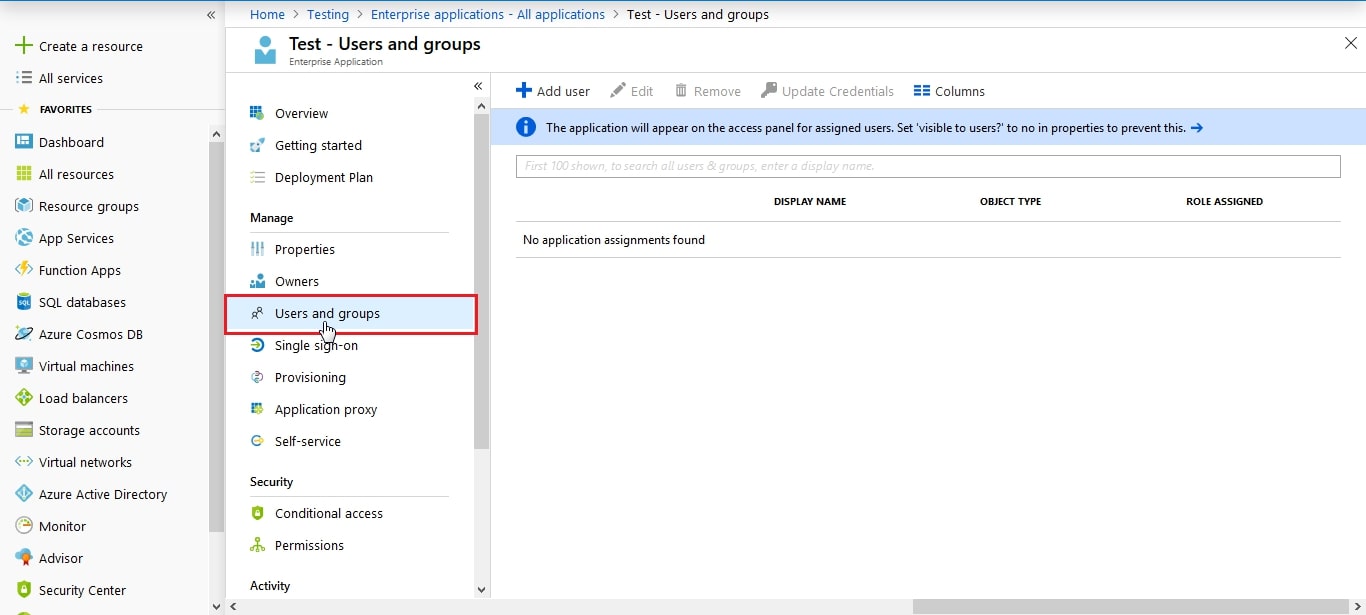

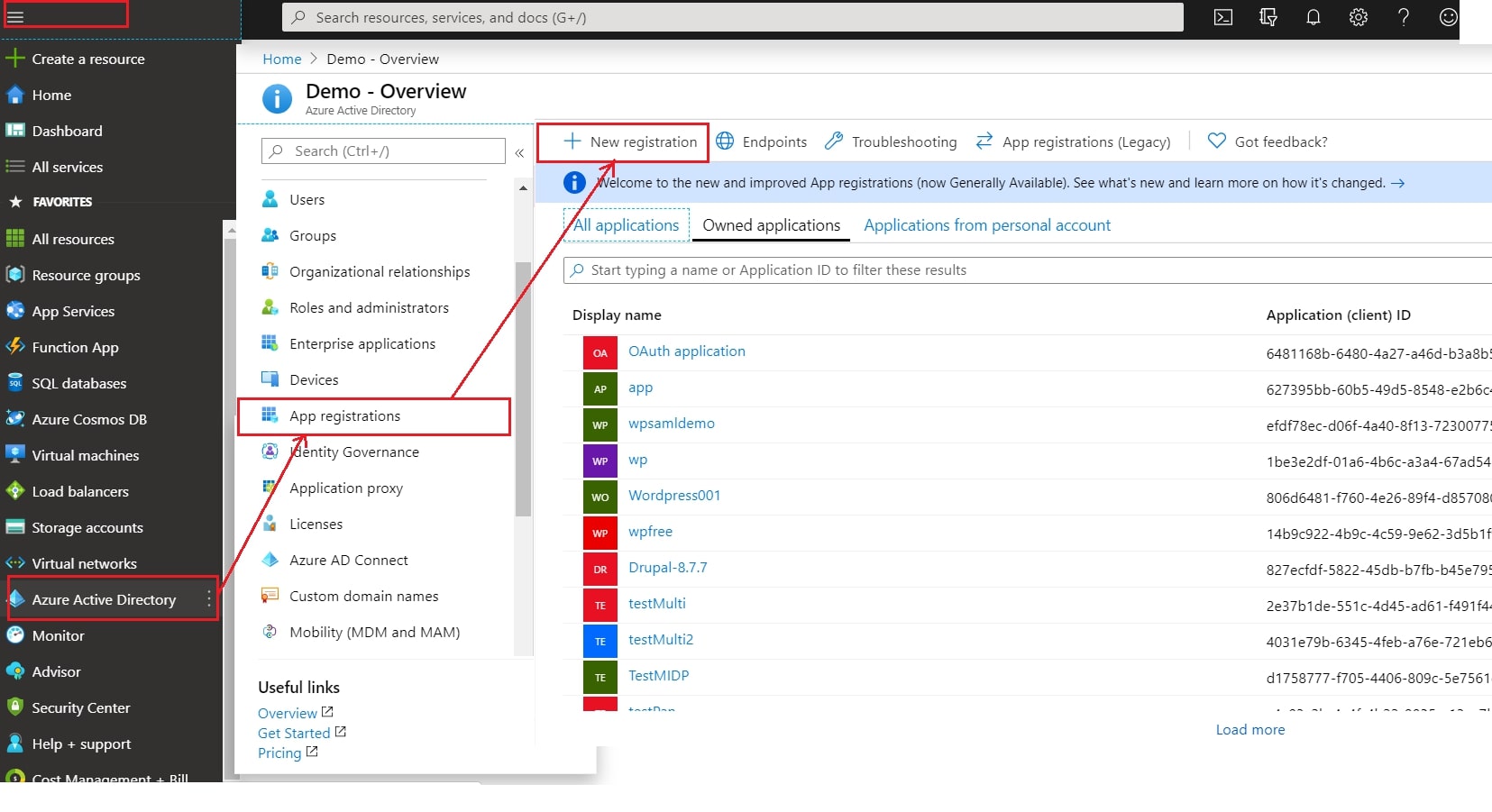

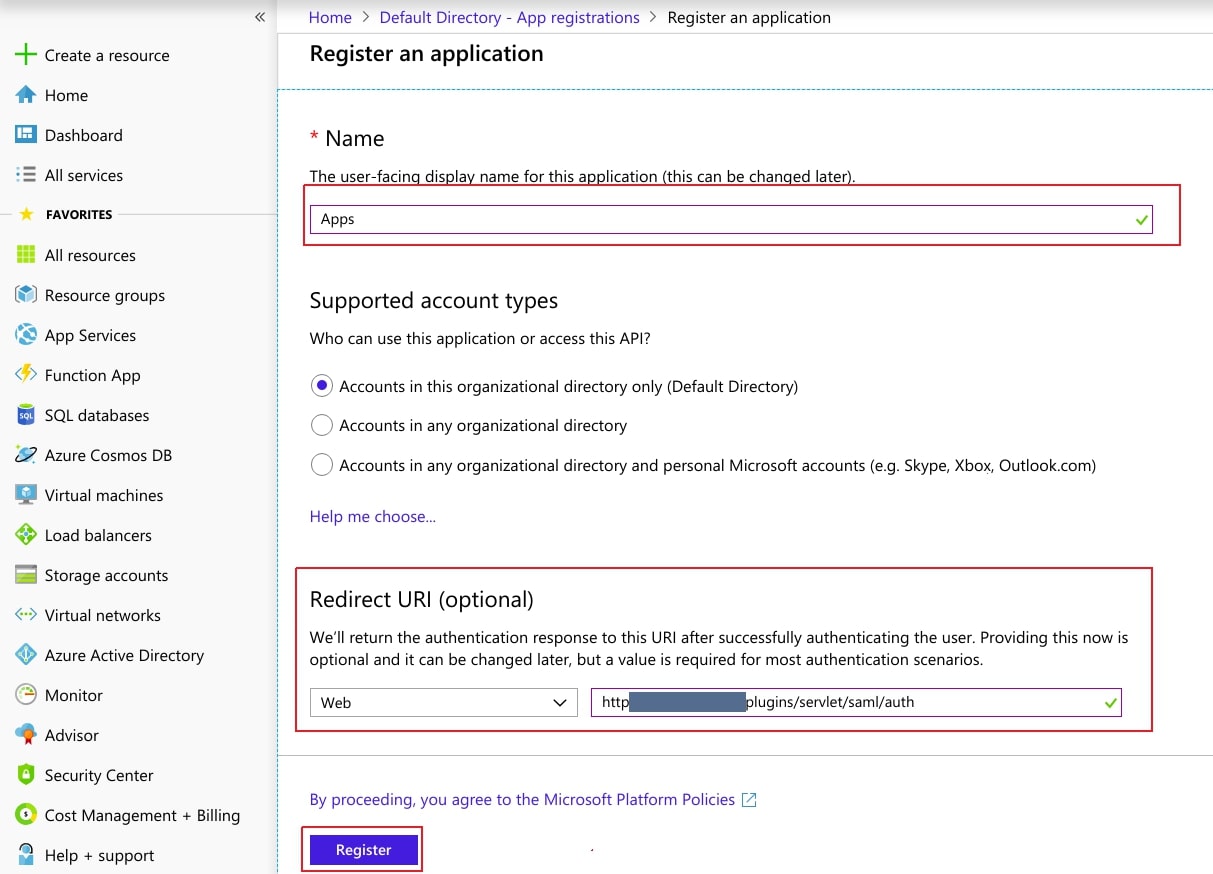

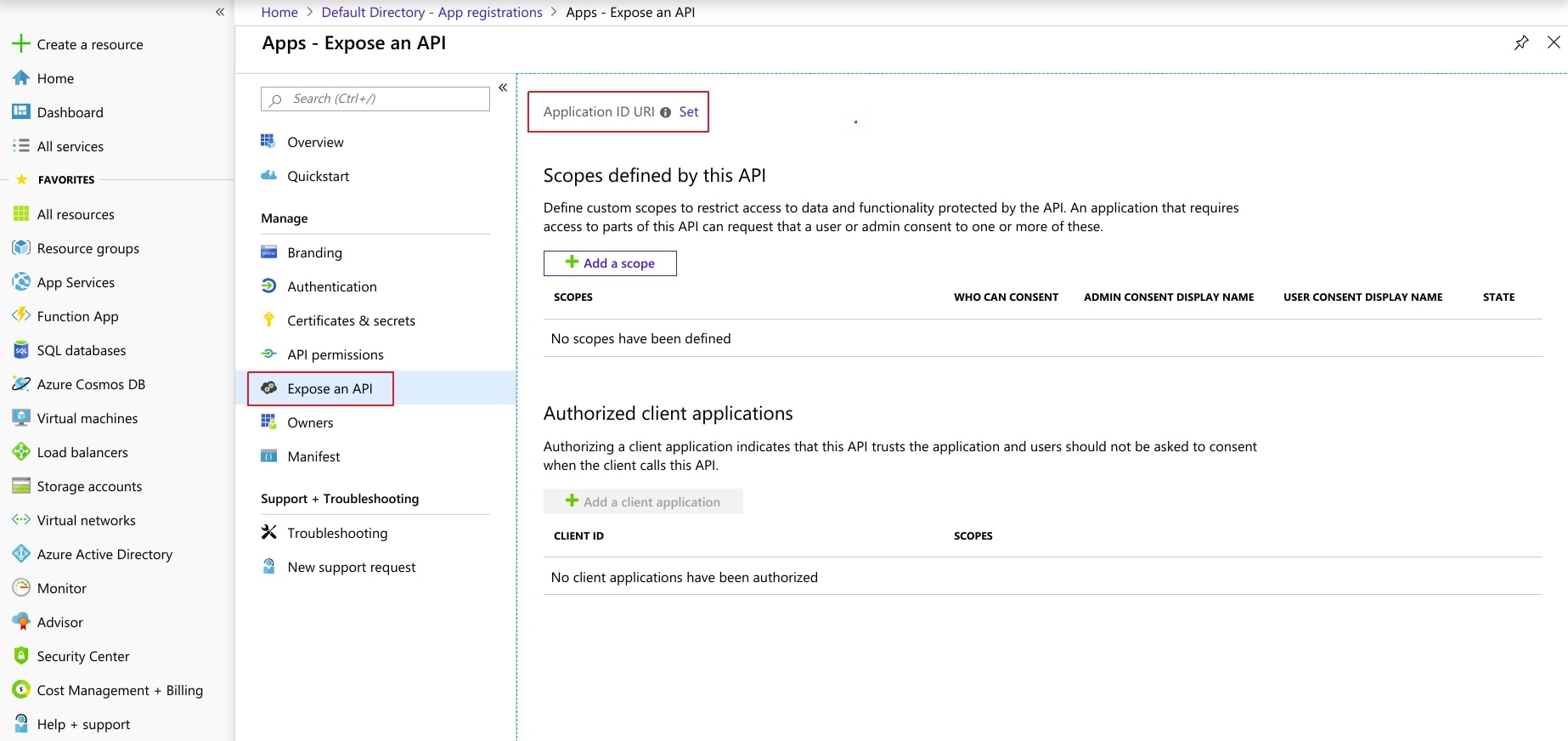

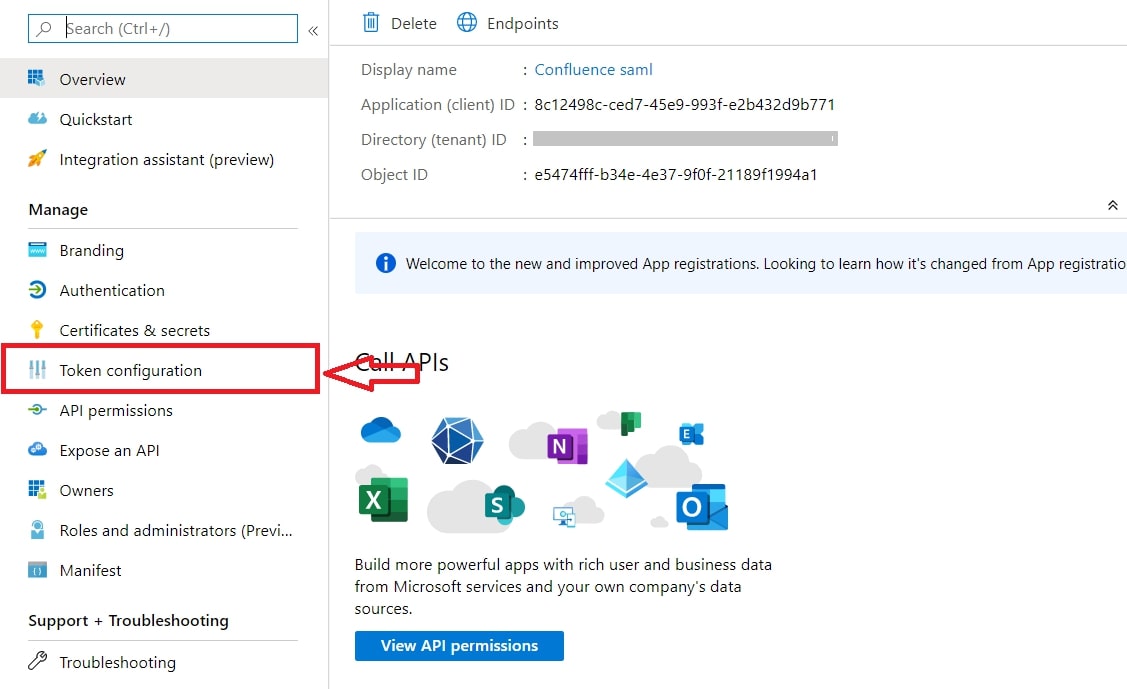

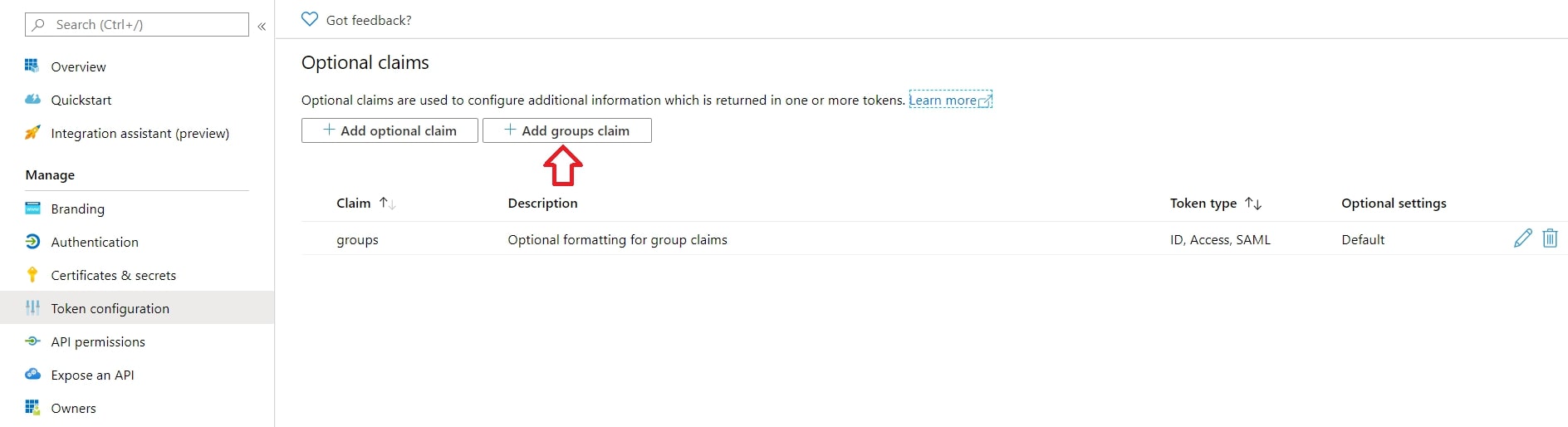

注: エンタープライズアプリの構成 SAML の推奨オプションです。 Azure サブスクリプションをお持ちでない場合、または無料アカウントを使用している場合は、セットアップしてください アプリの登録構成。

実行する シングルログアウト Azure AD を使用する場合、Atlassian インスタンス (Jira、Confluence など) は https が有効になっている.

| フェデレーション メタデータ URL | https://login.microsoftonline.com/{tenant_ID}/federationmetadata/2007-06/federationmetadata.xml |

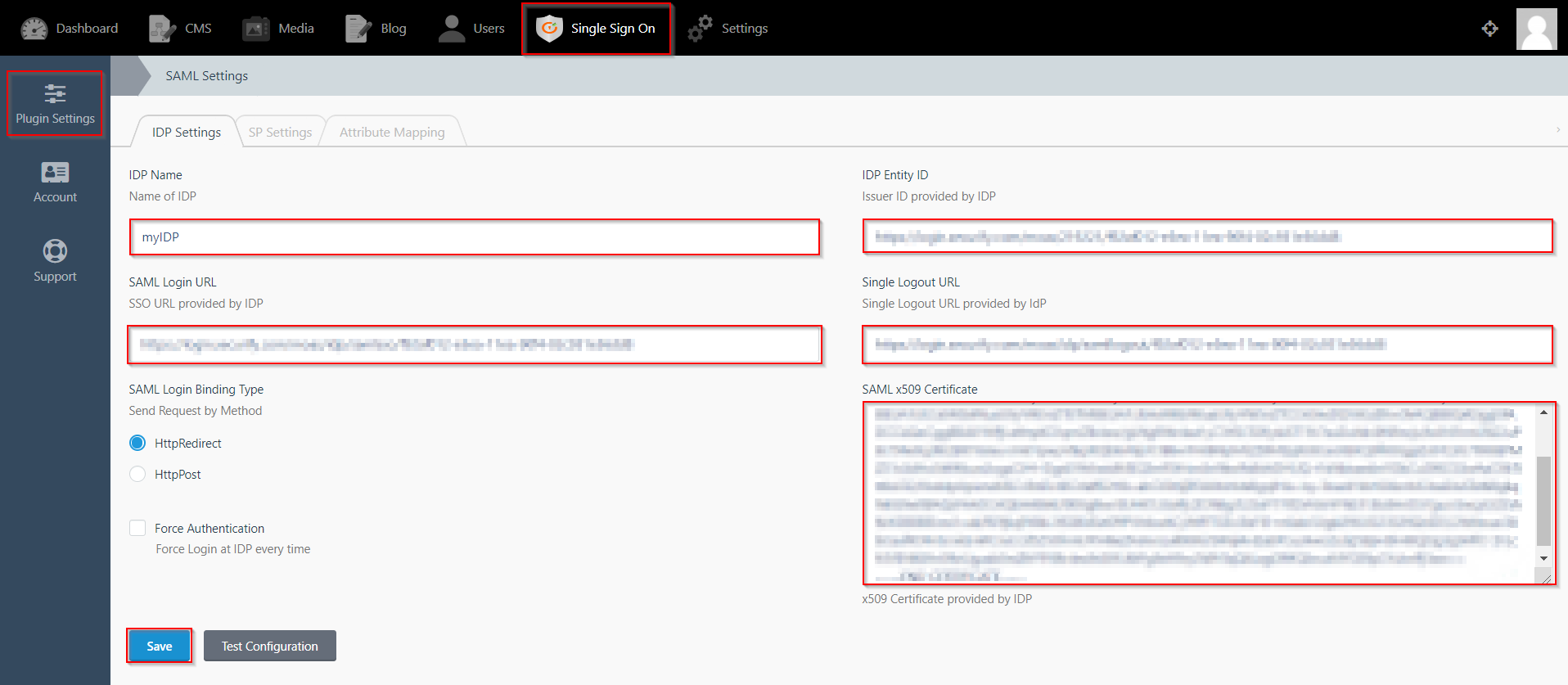

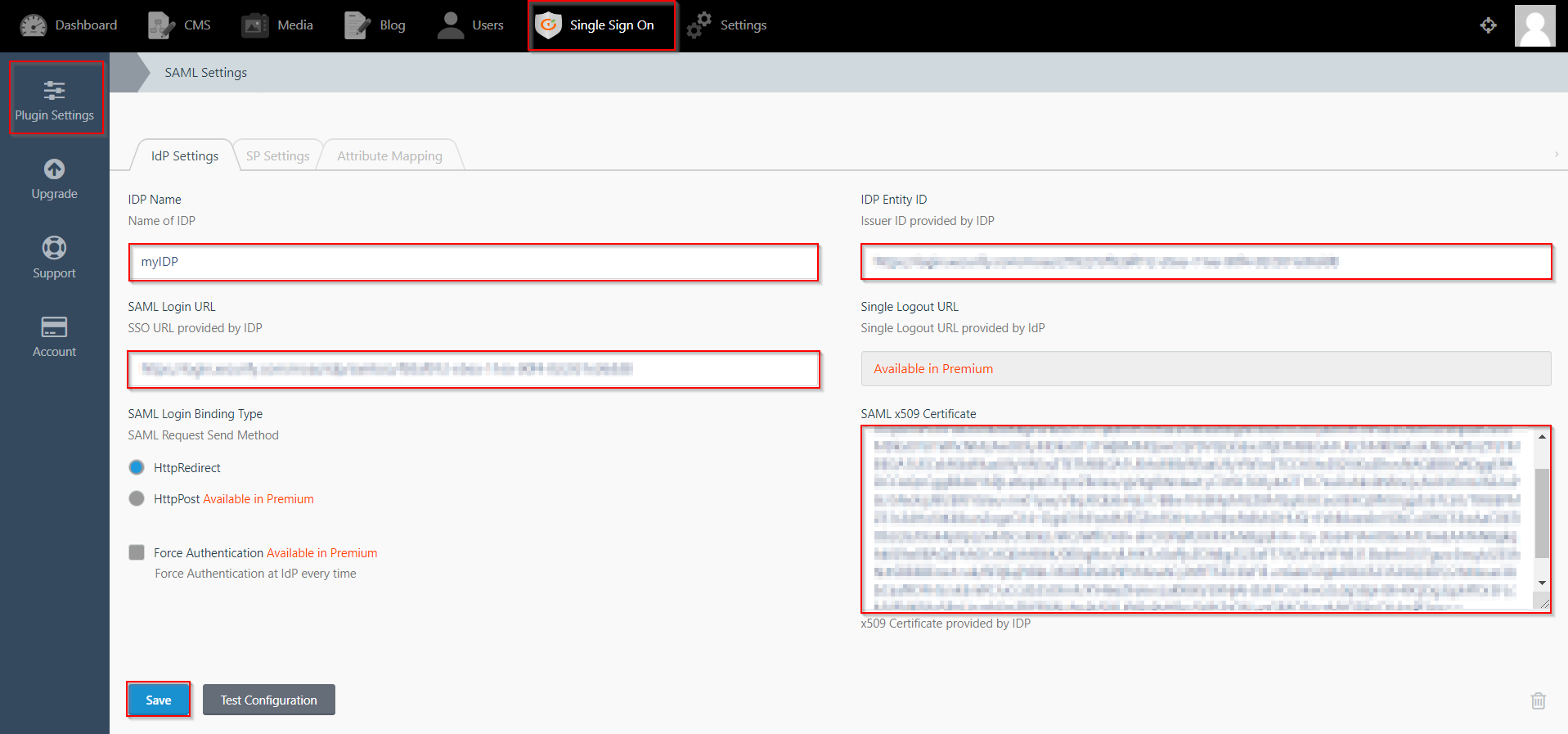

| IdP 名: | 私のIDP |

| IdP エンティティ ID: | https://login.xecurify.com/moas/ |

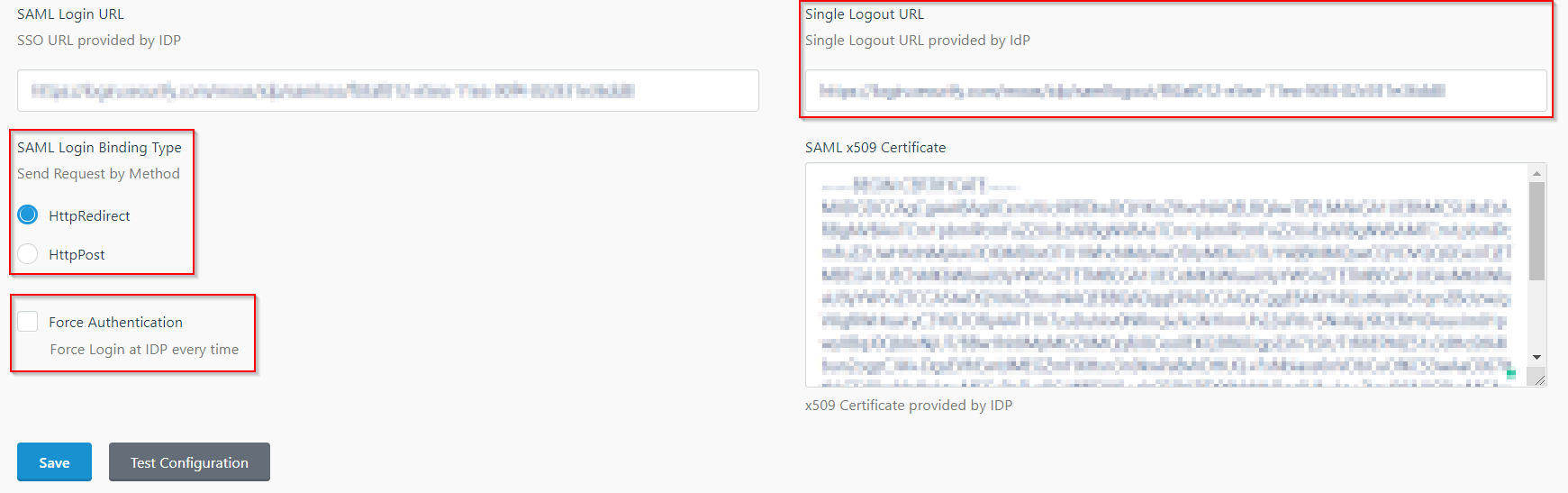

| SAML ログイン URL: | https://login.xecurify.com/moas/idp/samlsso |

| SAML x509 証明書: | IdP によって提供される証明書。 |

| IdP 名: | 私のIDP |

| IdP エンティティ ID: | https://login.xecurify.com/moas/ |

| SAML ログイン URL: | https://login.xecurify.com/moas/idp/samlsso |

| SAML ログアウト URL: | https://login.xecurify.com/moas/idp/samllogout/ |

| SAML x509 証明書: | IdP によって提供される証明書。 |