の検索結果 :

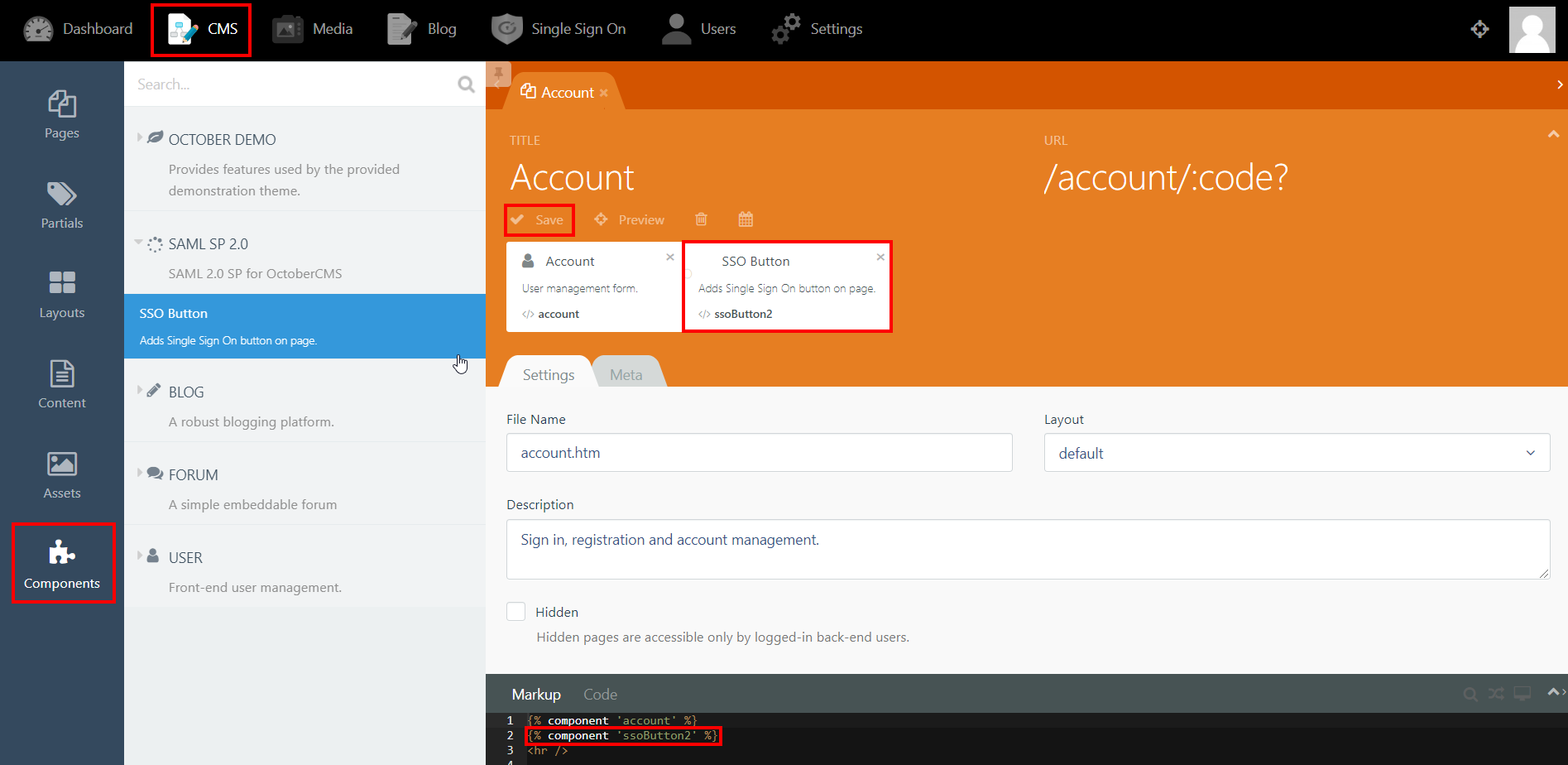

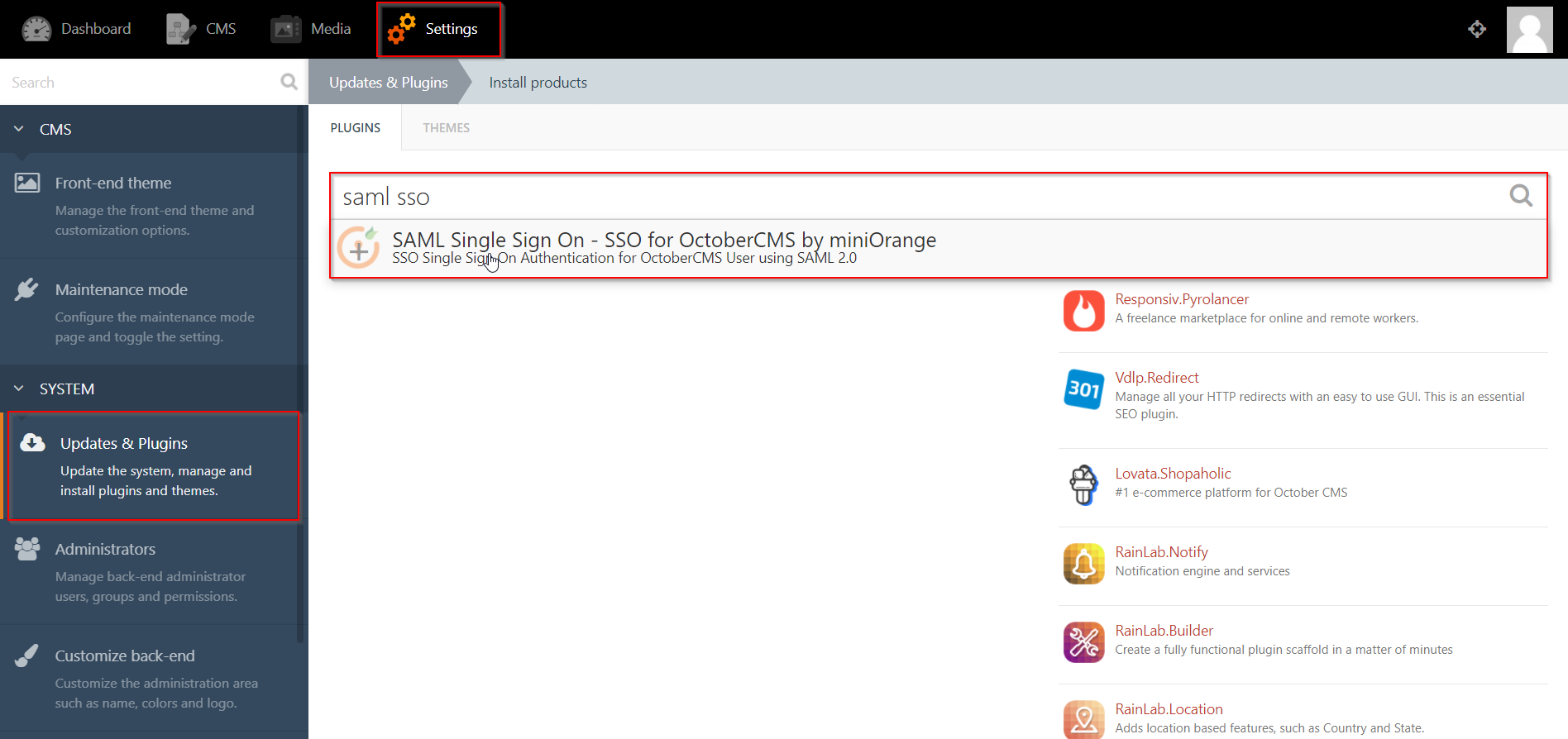

×October CMS シングル サインオン ( SSO ) プラグインは、 October CMS サイトで SAML シングル サインオン (SSO) を有効にする機能を提供します。 XNUMX 月の CMS SSO プラグインは、SAML 準拠のすべての ID プロバイダーと互換性があります。 ここでは、XNUMX 月の CMS サイトと ID プロバイダーの間で SAML SSO を構成するためのステップバイステップのガイドを説明します。

ID プロバイダー (IDP) を October CMS と統合するには、次のアイテムが必要です。

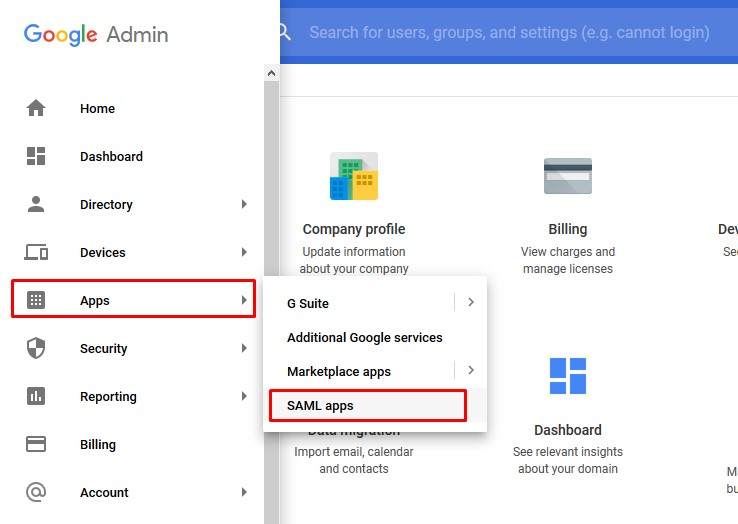

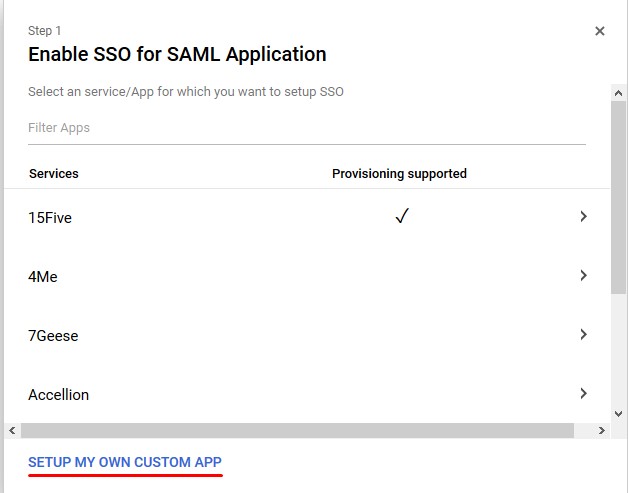

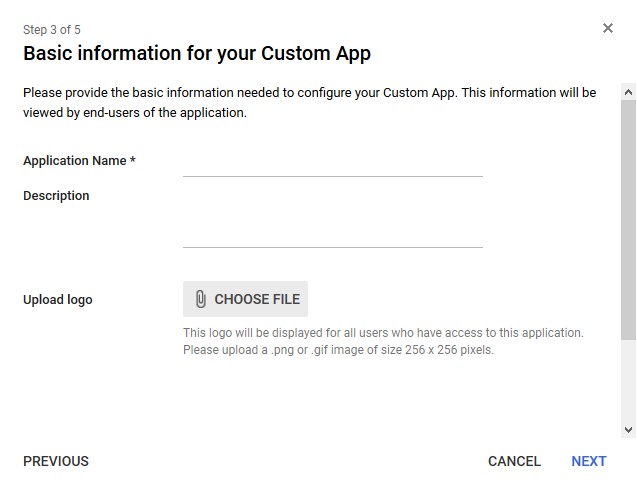

Google Apps / G Suite を ID プロバイダーとして設定するには、次の手順に従います。

管理者としてログイン

管理者としてログイン

SAML アプリを追加する

SAML アプリを追加する

IDP情報

IDP情報

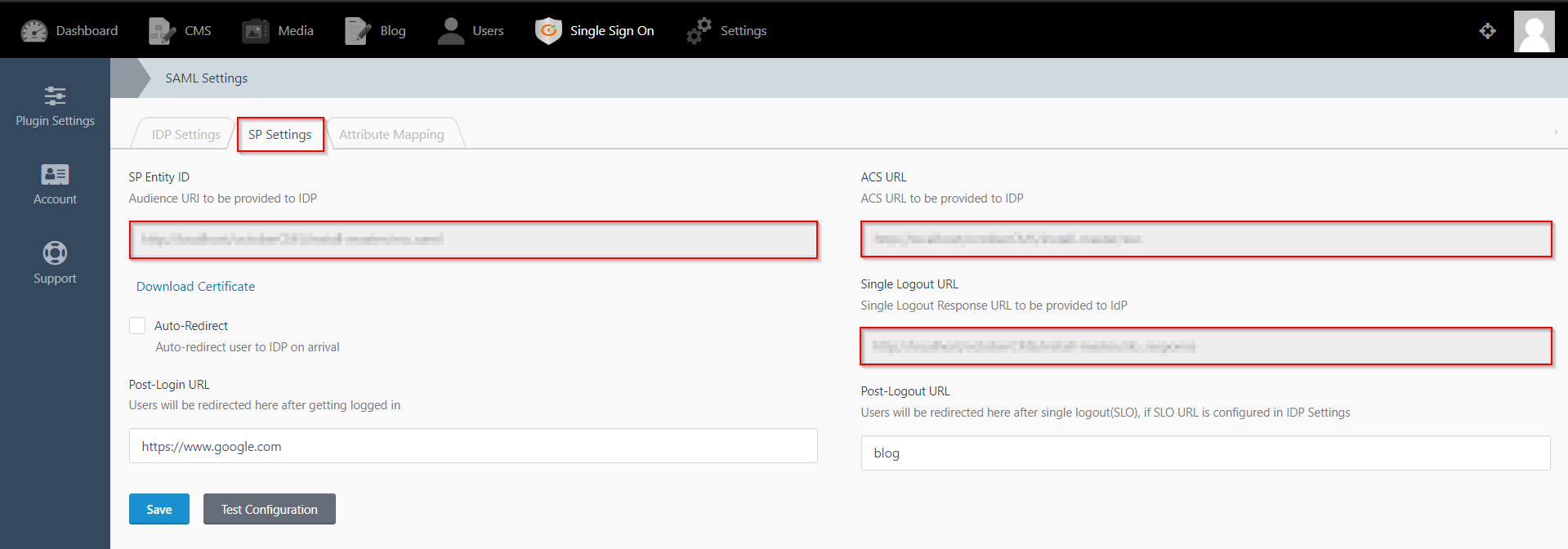

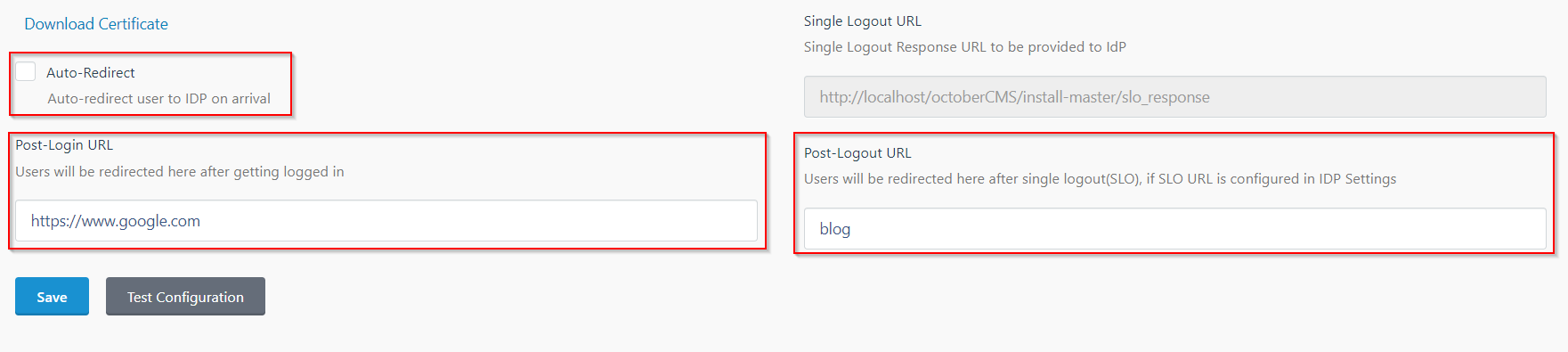

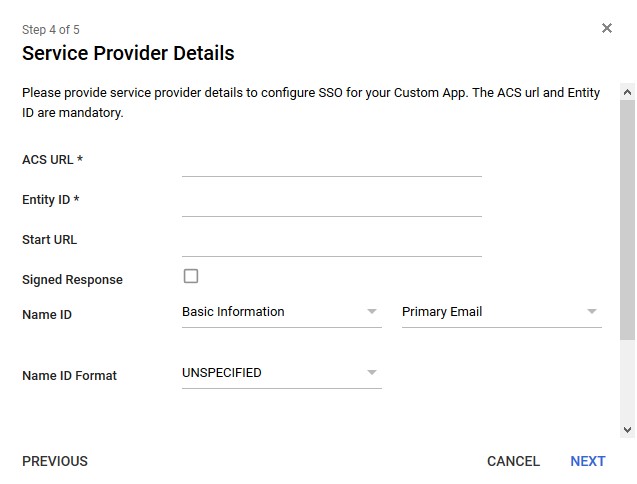

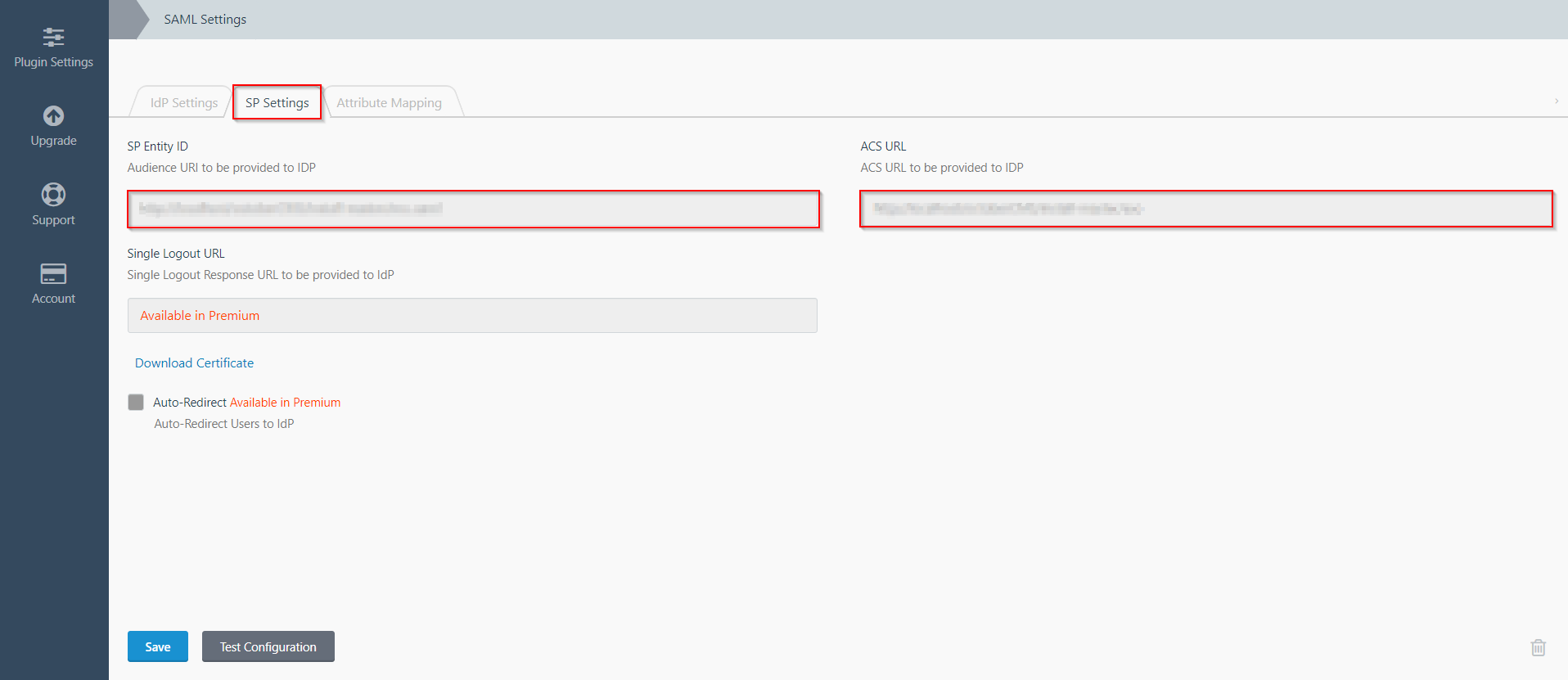

サービスプロバイダーの詳細

サービスプロバイダーの詳細

| G Suiteに入力する情報 | 「SP 情報」タブのアドオンからコピーする情報 |

| ACSのURL | ACSのURL |

| エンティティID | SPエンティティID/発行者 |

| 署名付き応答 | ✓ |

| 名前ID形式 | Eメール |

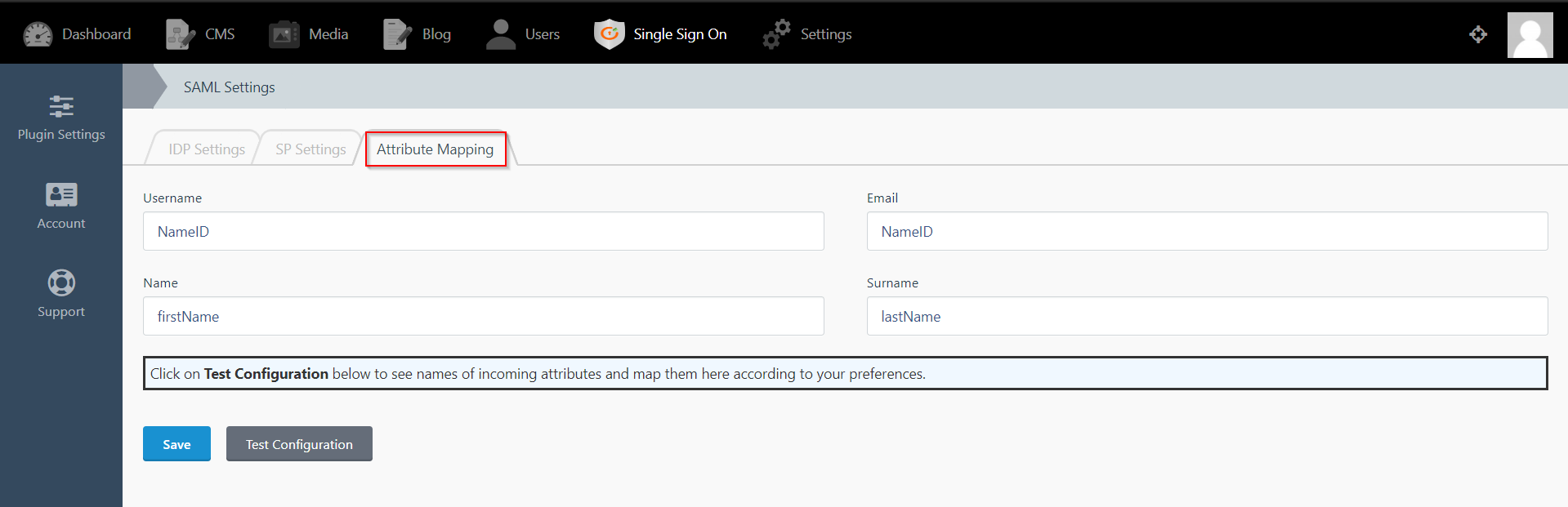

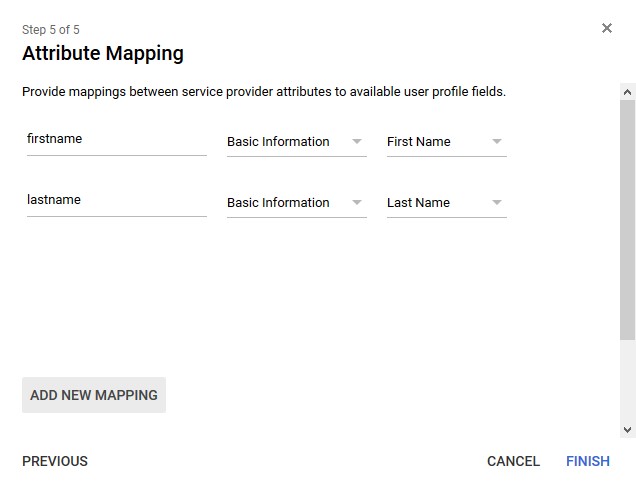

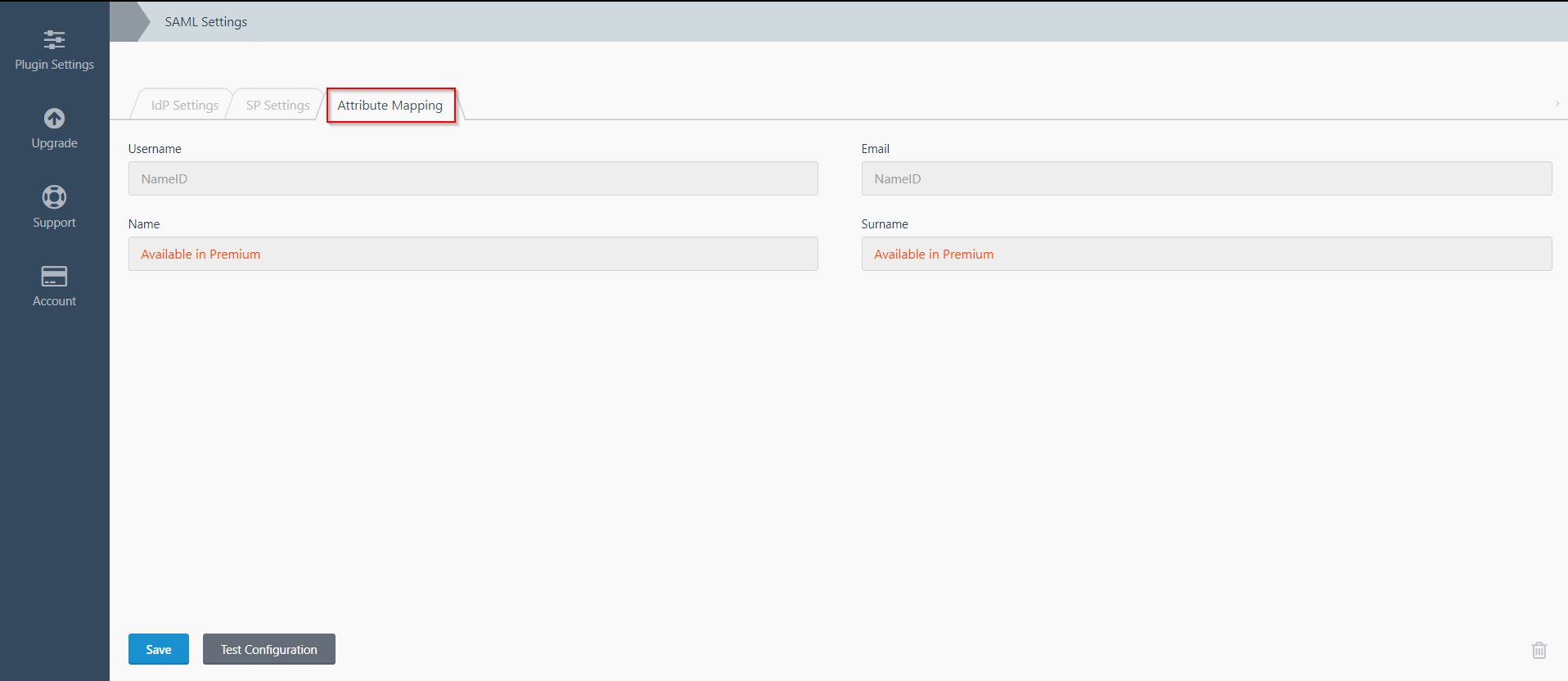

属性マッピング

属性マッピング

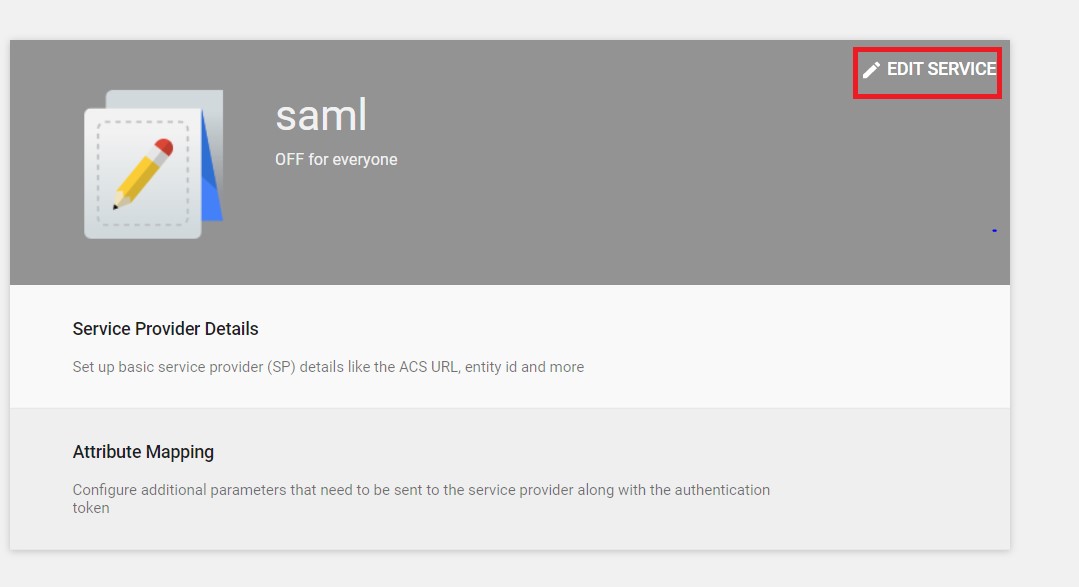

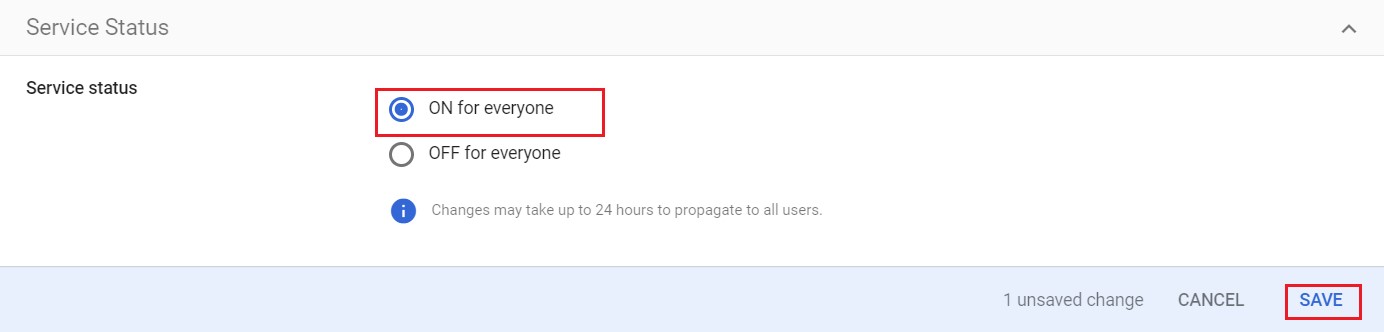

オンにする

オンにする

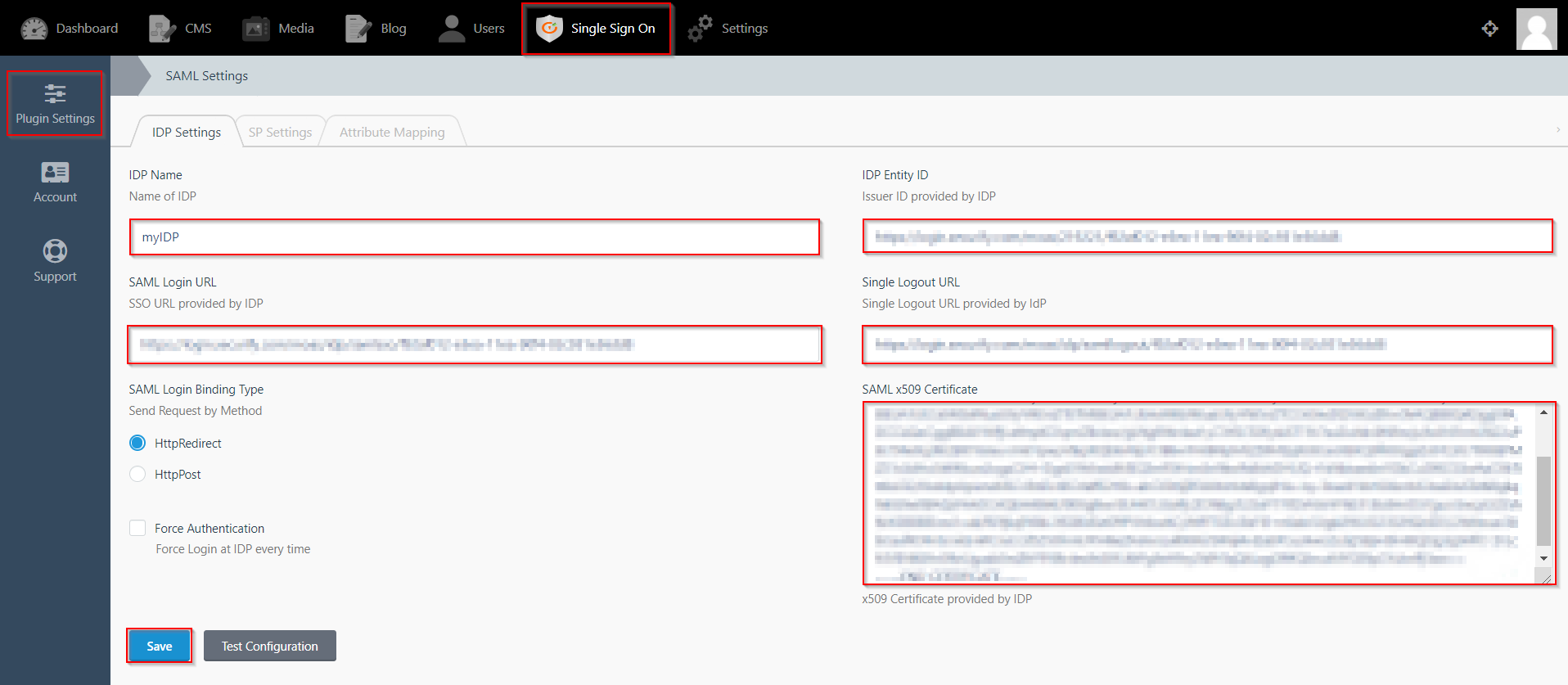

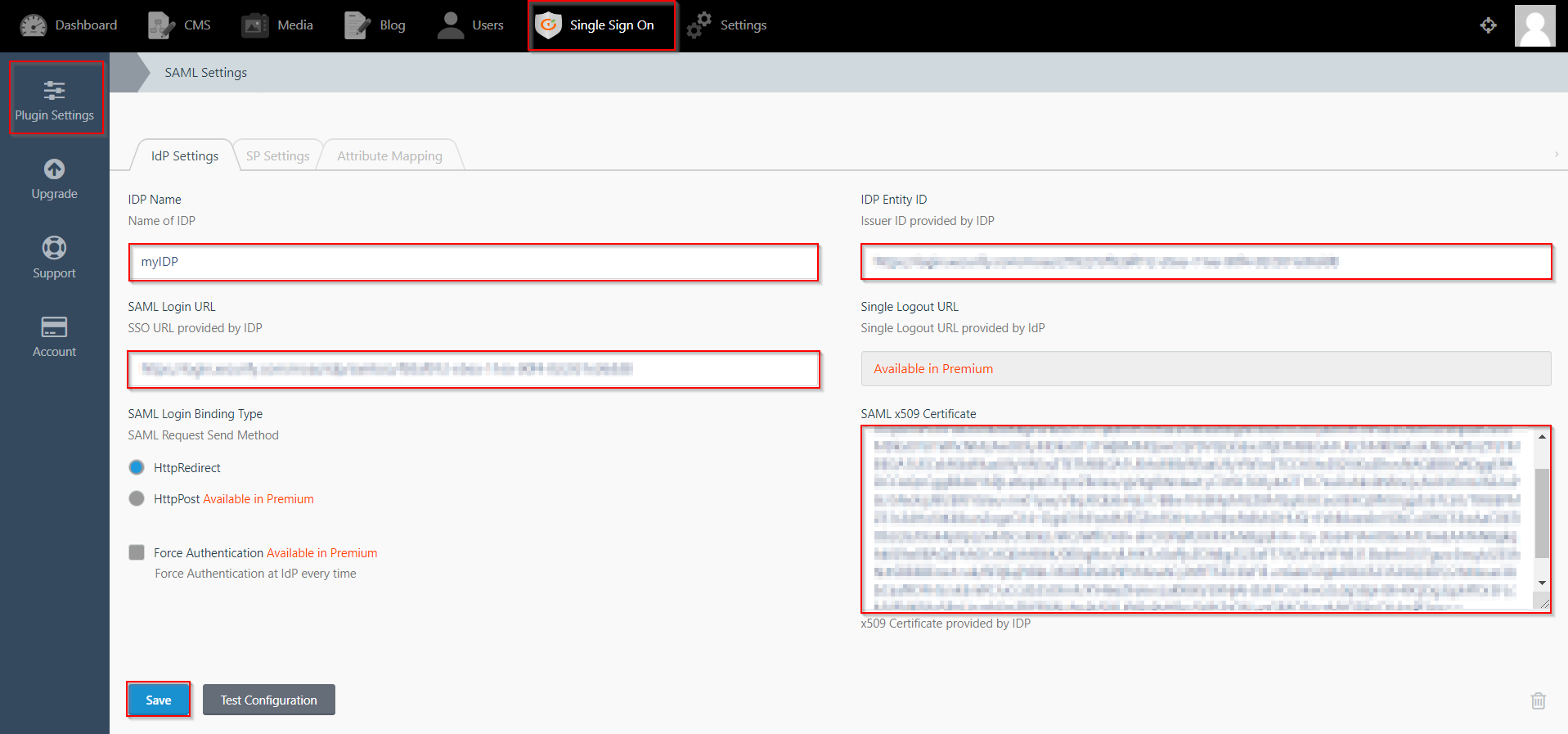

| IdP 名: | 私のIDP |

| IdP エンティティ ID: | https://login.xecurify.com/moas/ |

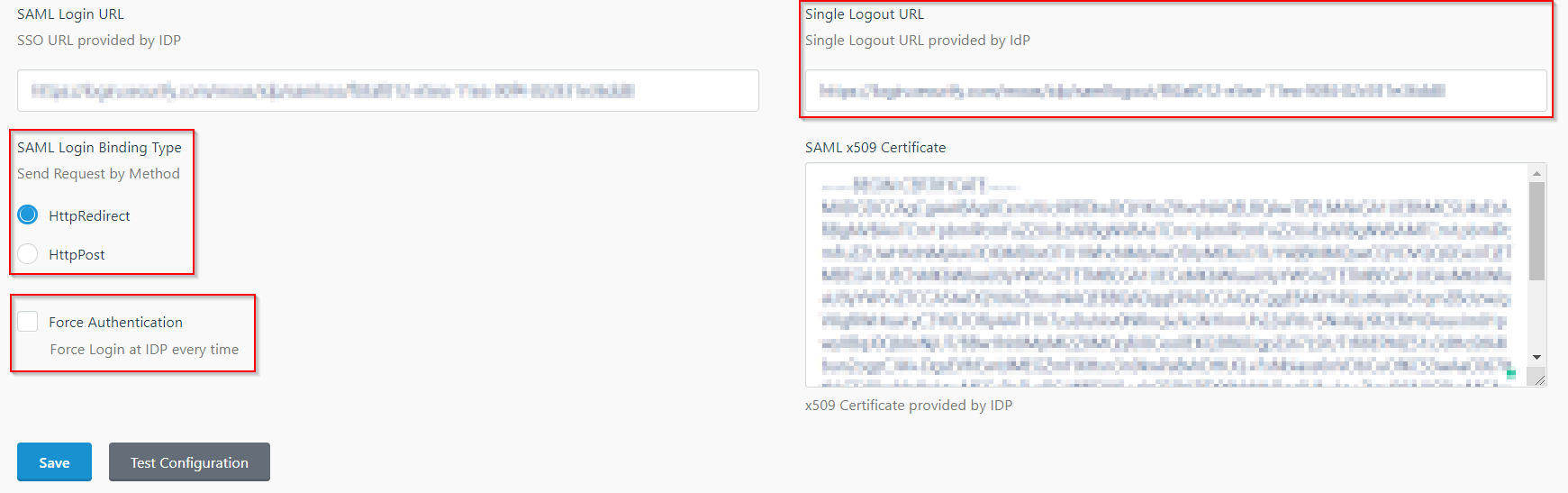

| SAML ログイン URL: | https://login.xecurify.com/moas/idp/samlsso |

| SAML x509 証明書: | IdP によって提供される証明書。 |

| IdP 名: | 私のIDP |

| IdP エンティティ ID: | https://login.xecurify.com/moas/ |

| SAML ログイン URL: | https://login.xecurify.com/moas/idp/samlsso |

| SAML ログアウト URL: | https://login.xecurify.com/moas/idp/samllogout/ |

| SAML x509 証明書: | IdP によって提供される証明書。 |