Steg för att konfigurera ASP.NET SAML 2.0-modulen

Steg 1: Förutsättningar: Ladda ner och installation

-

Download

miniOrange ASP.NET SAML 2.0-modul.

-

För att ställa in modulen, extrahera filen

asp.net-saml-sso-module-xxx.zip. Du hittar en DLL som heter

miniorange-saml-sso.dll, en konfigurationsfil med namnet

saml.config och en integration.md fil som innehåller steg för att lägga till modulen i din applikation.

-

Lägg till miniorange-saml-sso.dll till din bin-mapp (där andra DLL-filer för din applikation finns).

-

Registrera minorangesamlsso modul i din applikation enligt stegen som anges i den namngivna filen integration.md.

-

Lägg till den medföljande konfigurationsfilen saml.config i rotkatalogen för ditt program.

-

Efter integreringen öppnar du din webbläsare och bläddrar i anslutningspanelen med webbadressen nedan:

https://<your-application-base-url>/?ssoaction=config

-

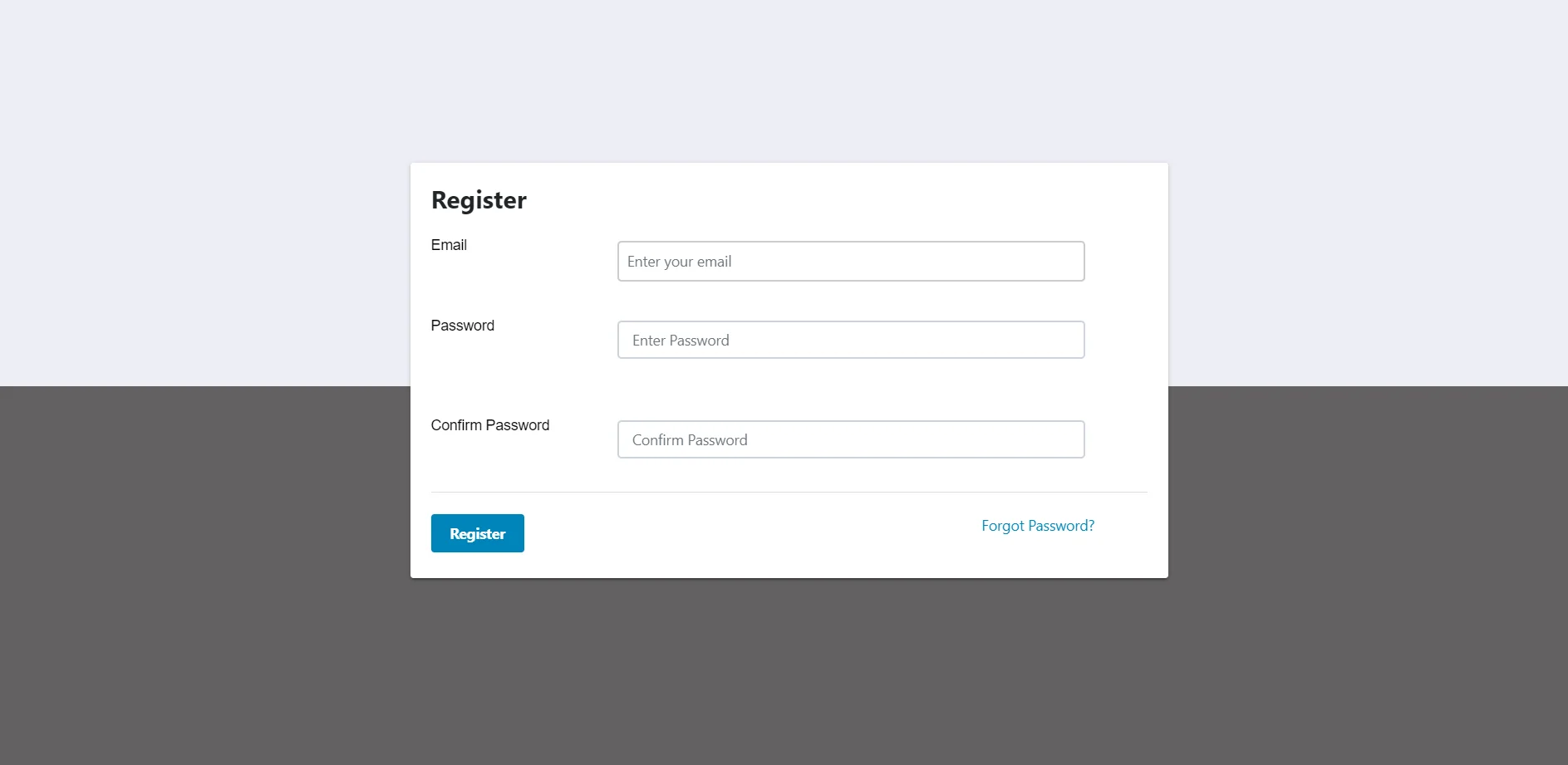

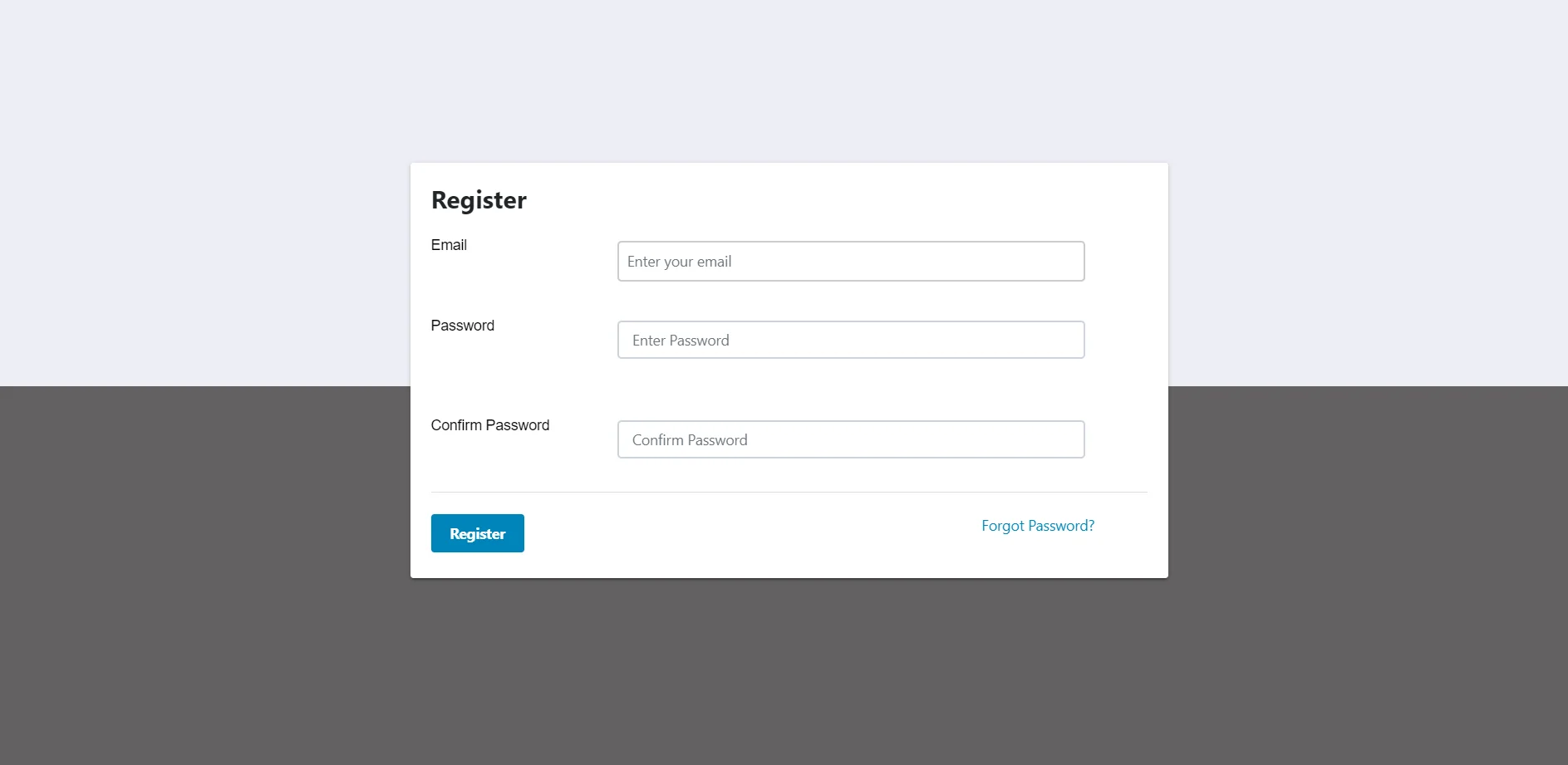

Om registreringssidan eller inloggningssidan dyker upp har du framgångsrikt lagt till miniOrange SAML SSO-anslutningen till din applikation.

-

Registrera dig eller logga in med ditt konto genom att klicka på

Registrera för att konfigurera modulen.

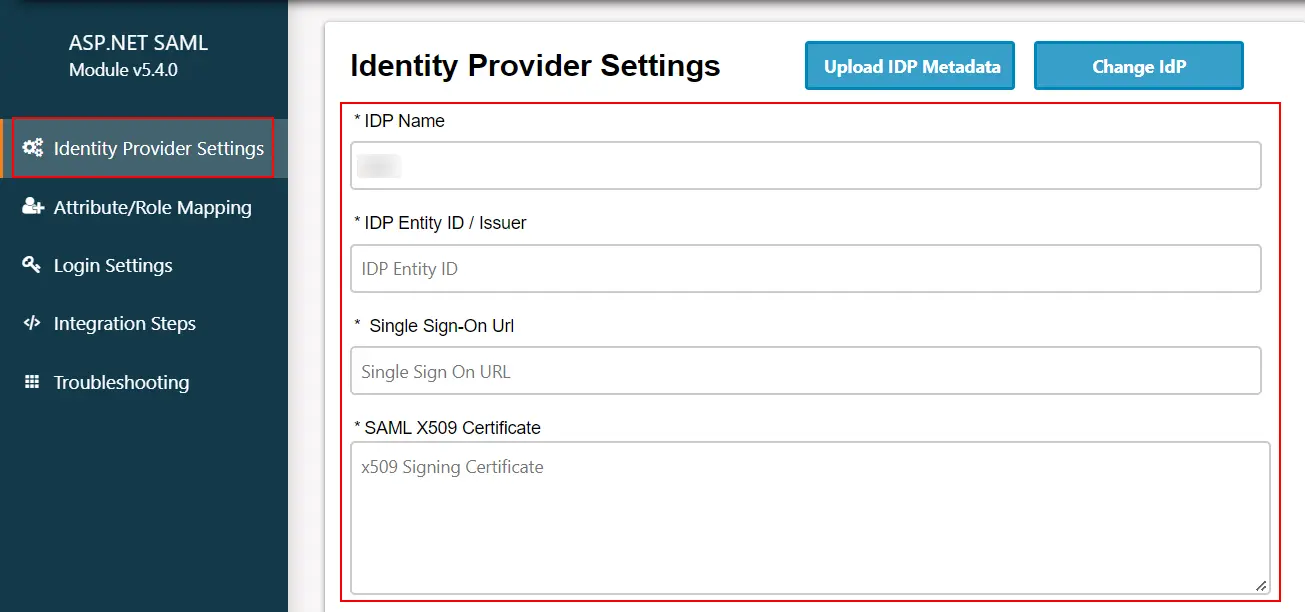

Steg 2: Konfigurera din identitetsleverantör

-

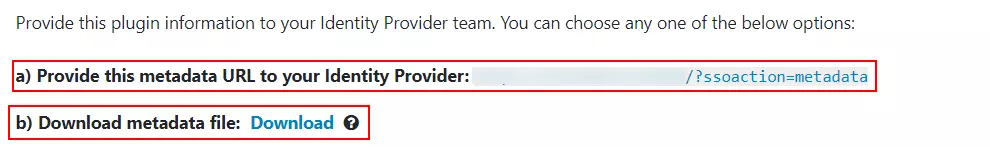

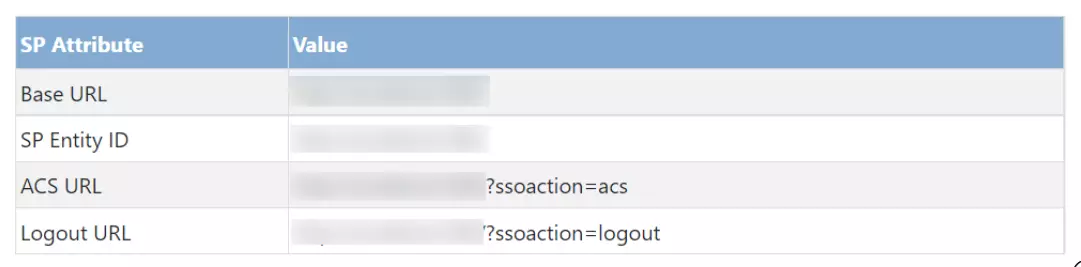

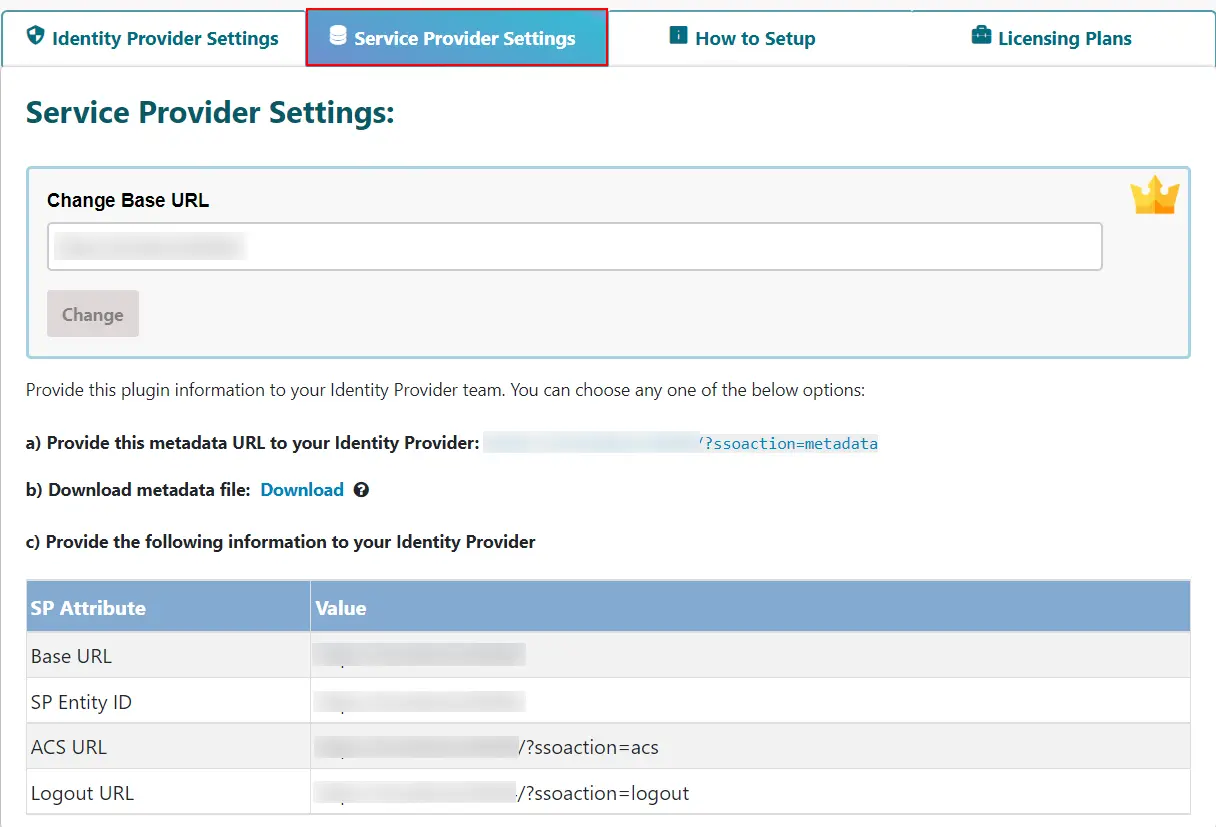

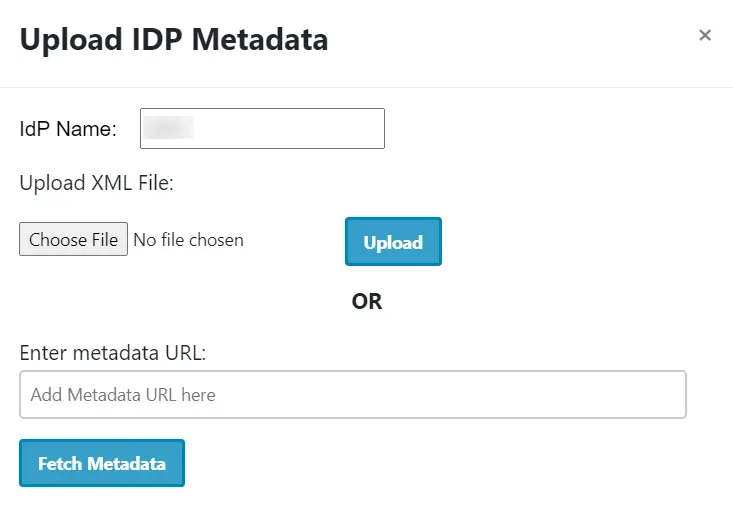

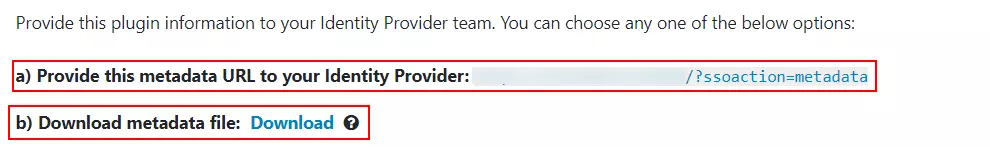

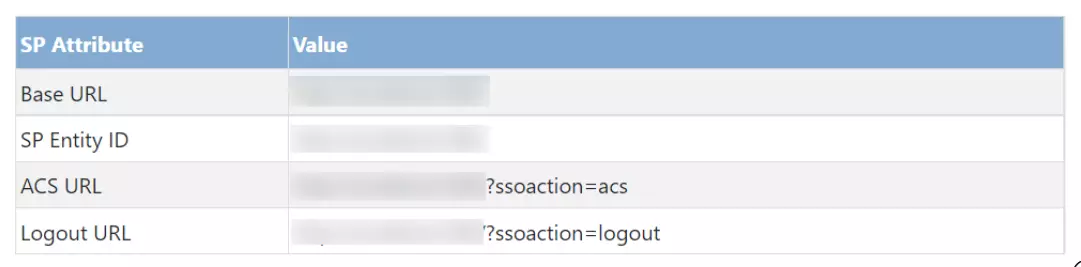

Du måste skicka din SP-metadata till din identitetsleverantör. För SP-metadata, använd SP-metadata-URL eller ladda ner SP-metadata som en .xml-fil och ladda upp den på din IdP-sida. Du hittar båda dessa alternativ under

Inställningar för tjänsteleverantör fliken.

-

Alternativt kan du manuellt lägga till SP Entity ID och ACS URL från

Inställningar för tjänsteleverantör fliken i plugin-programmet till dina IdP-konfigurationer.

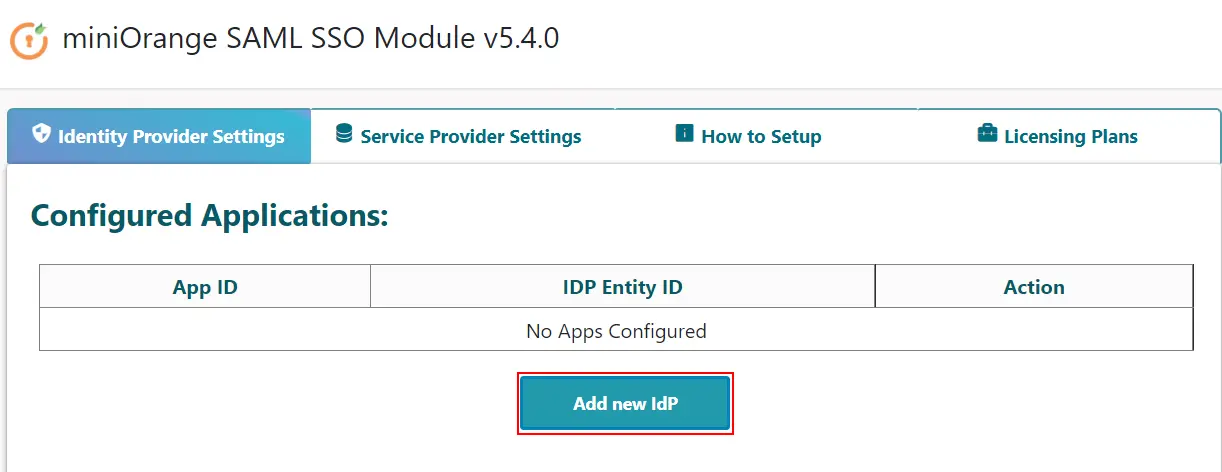

Steg 4: Testa SAML SSO

- Innan du testar, kontrollera följande:

-

ASP.NET (SP) SAML-metadata har exporterats till identitetsleverantören (IDP).

-

Importera SAML-metadata från identitetsleverantören (IDP) i ASP.NET (SP).

-

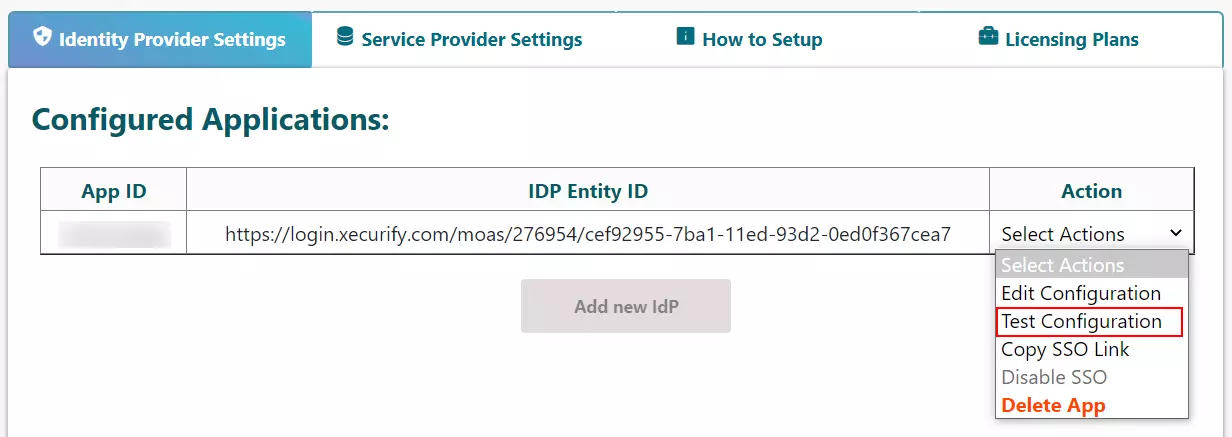

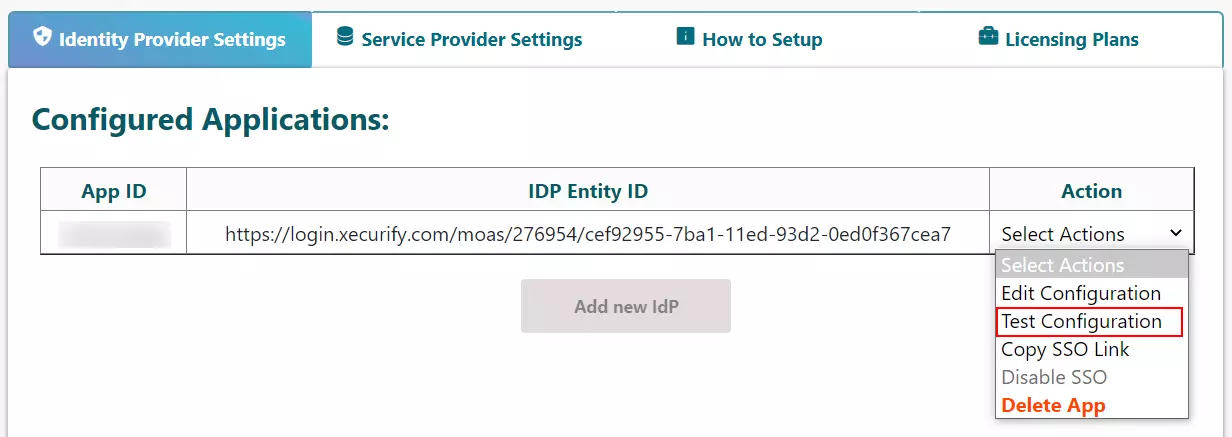

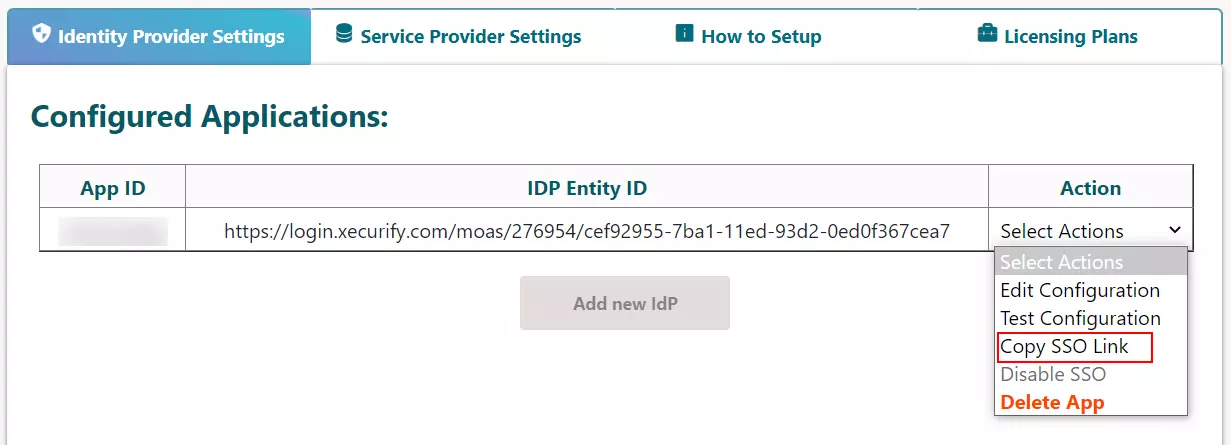

För att testa om SAML-konfigurationen du har gjort är korrekt, håll muspekaren på

Välj Åtgärder och klicka på Testkonfiguration.

-

Notera: I testversionen av pluginet kan du bara konfigurera och testa en identitetsleverantör (IDP).

-

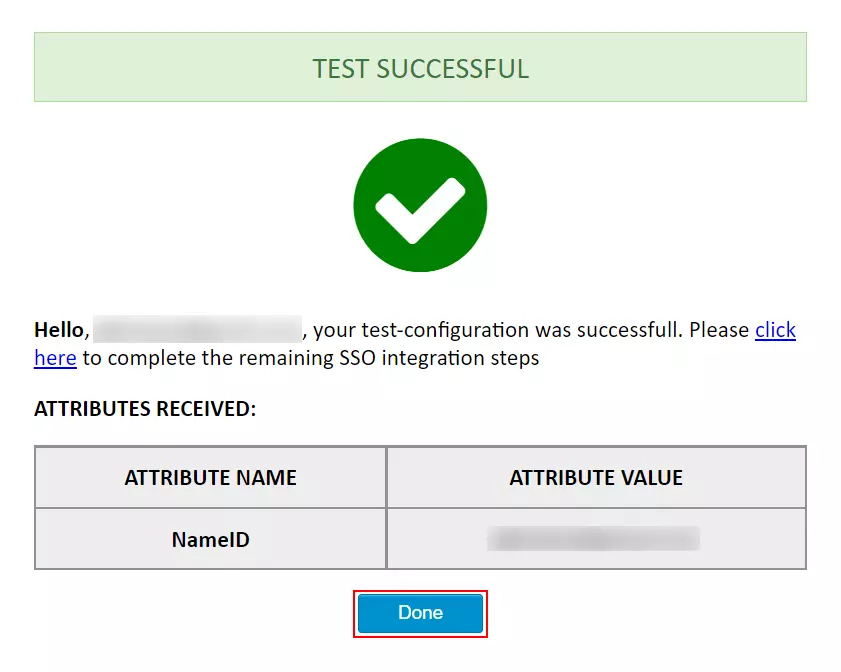

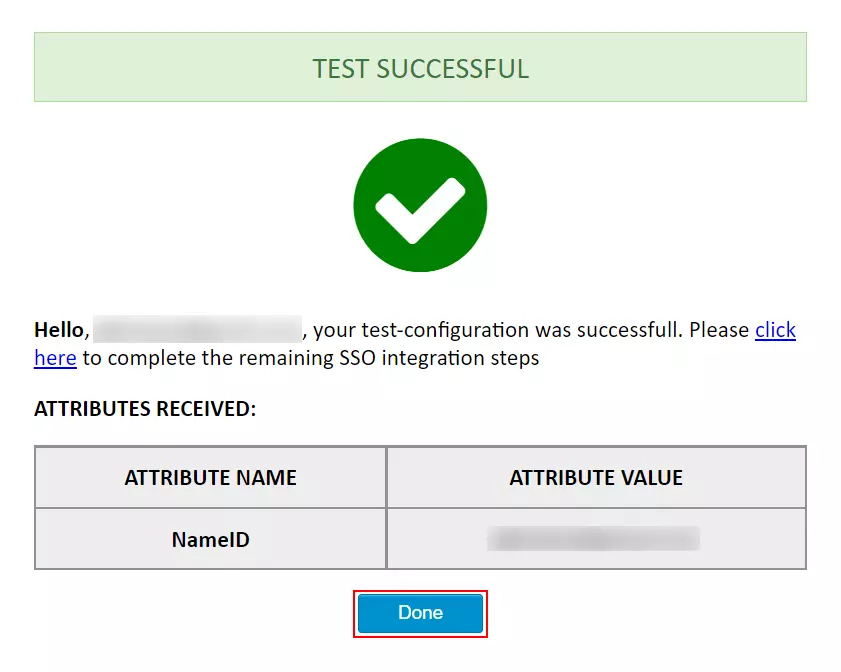

Skärmdumpen nedan visar ett lyckat resultat. Klicka på

Färdig

för att fortsätta med SSO-integrationen.

-

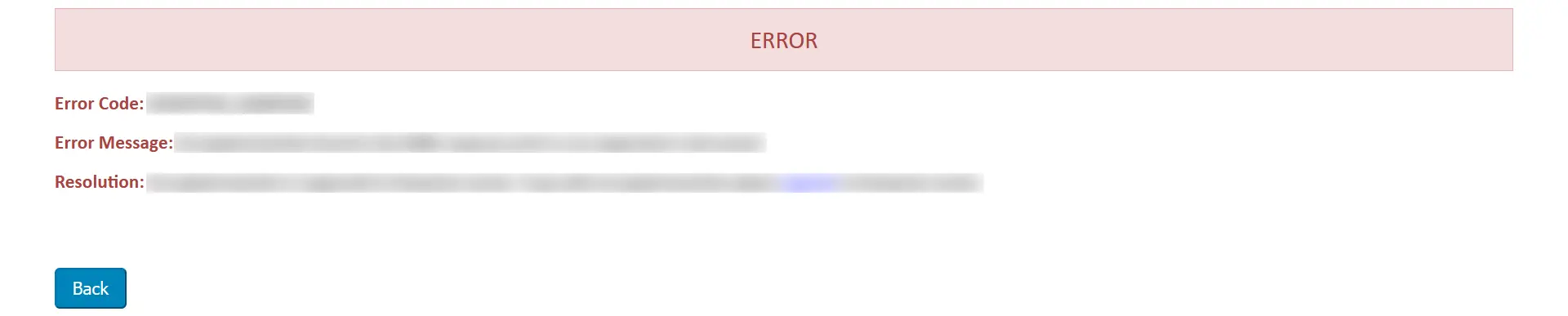

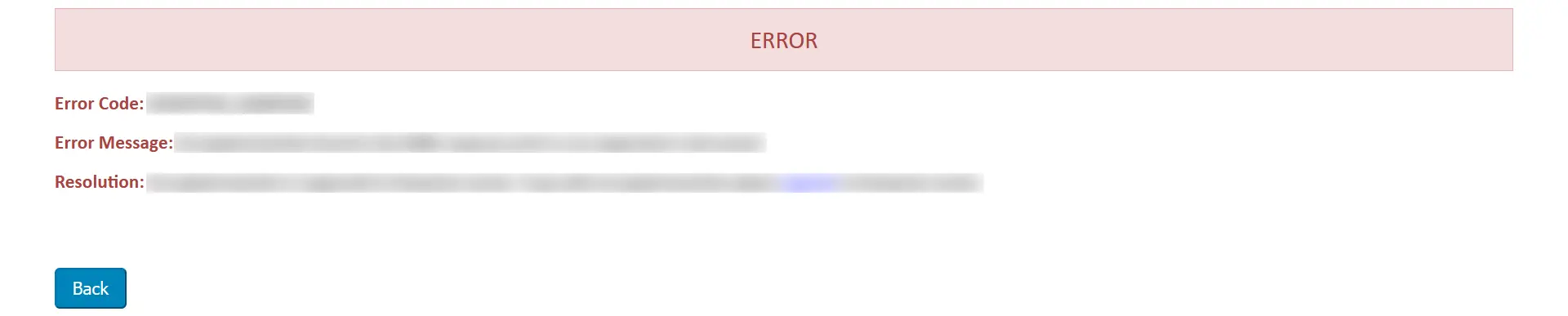

Om du upplever något fel i modulens ände kommer du att visas med fönstret som liknar nedan.

- För att felsöka felet kan du följa stegen nedan:

-

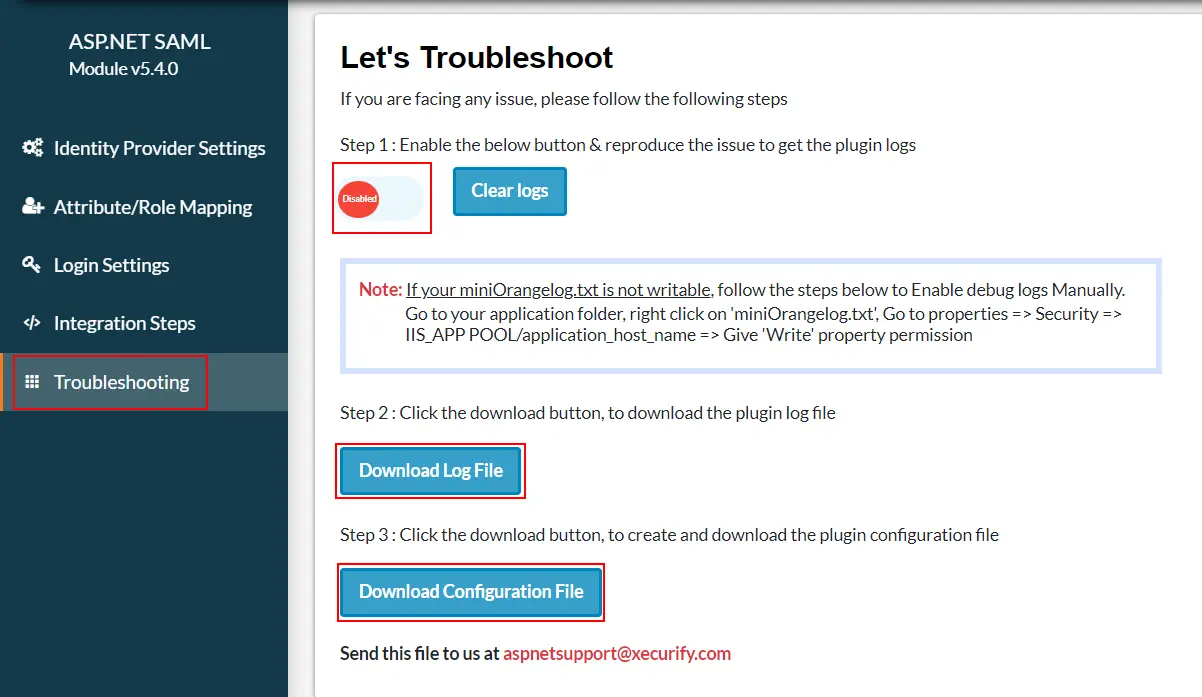

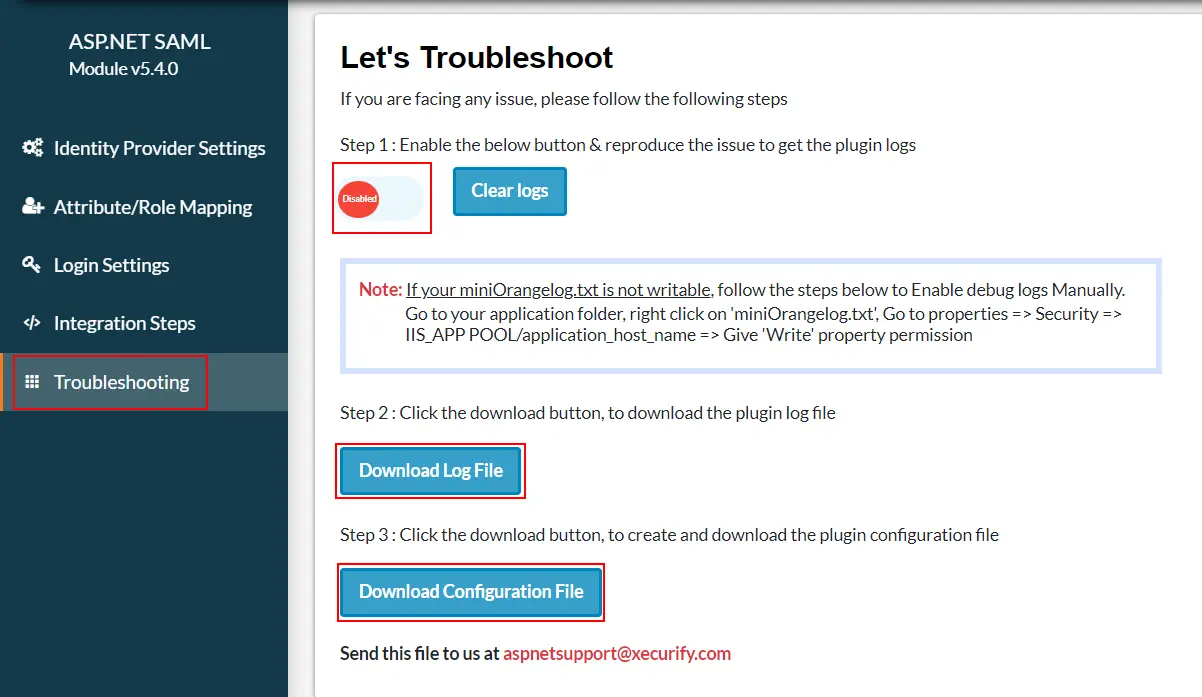

Enligt

Felsökning

fliken, aktivera växeln för att ta emot pluginloggarna.

-

När det är aktiverat kommer du att kunna hämta pluginloggar genom att navigera till

Inställningar för identitetsleverantör fliken och klicka på

Testkonfiguration.

-

ladda ner loggfil från felsöka fliken för att se vad som gick fel.

-

Du kan dela loggfil med oss kl

aspnetsupport@xecurify.com

och vårt team kommer att kontakta dig för att lösa ditt problem.

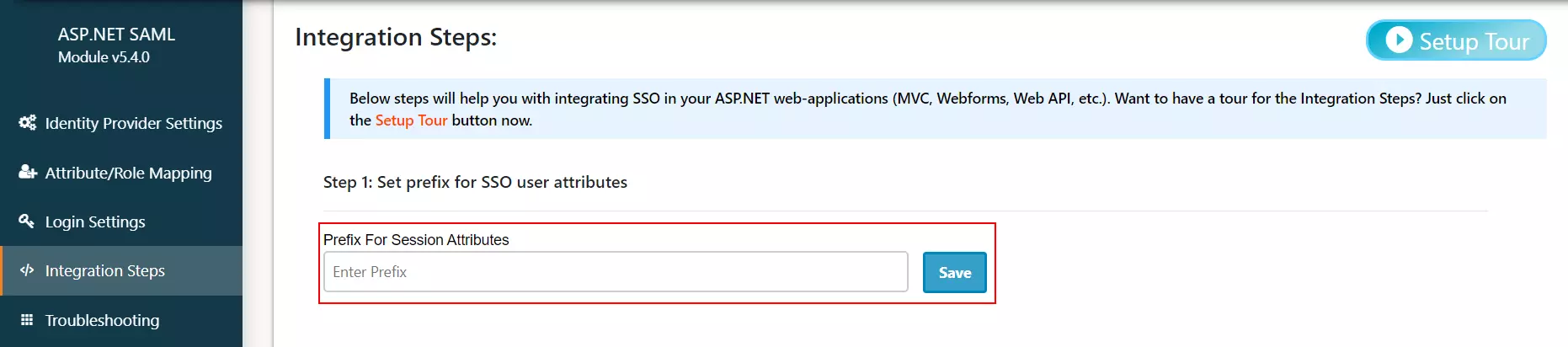

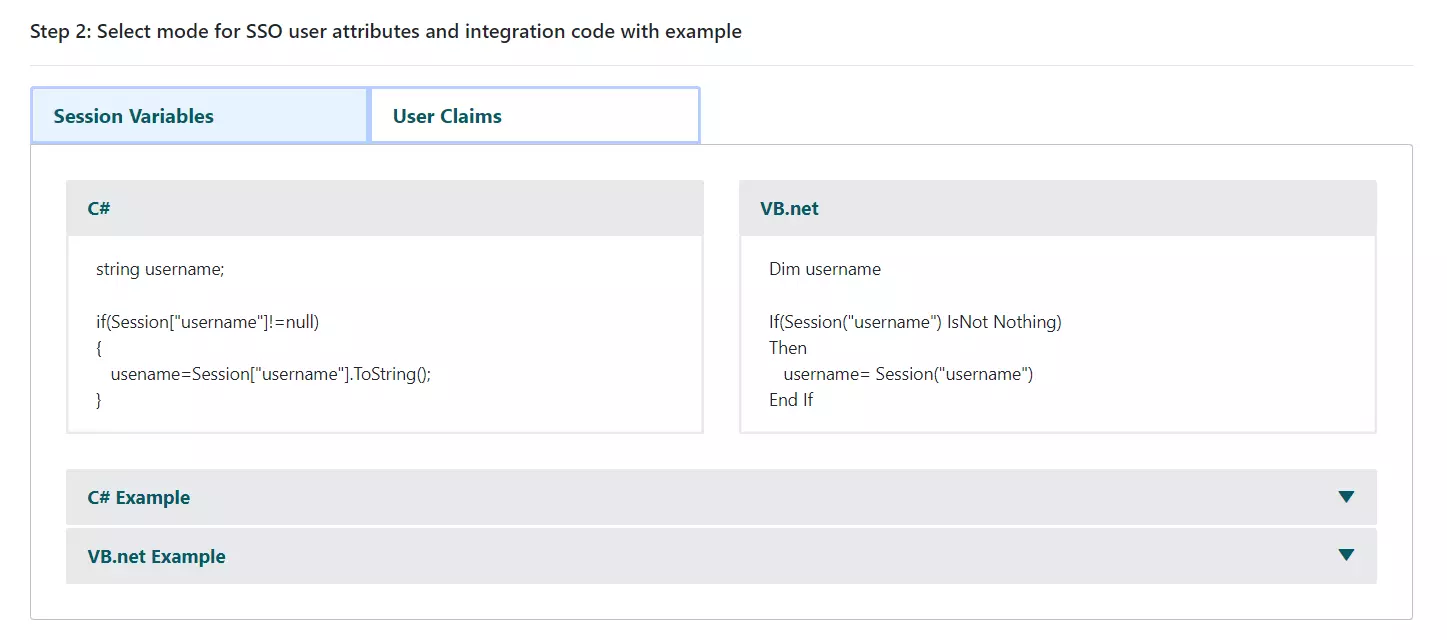

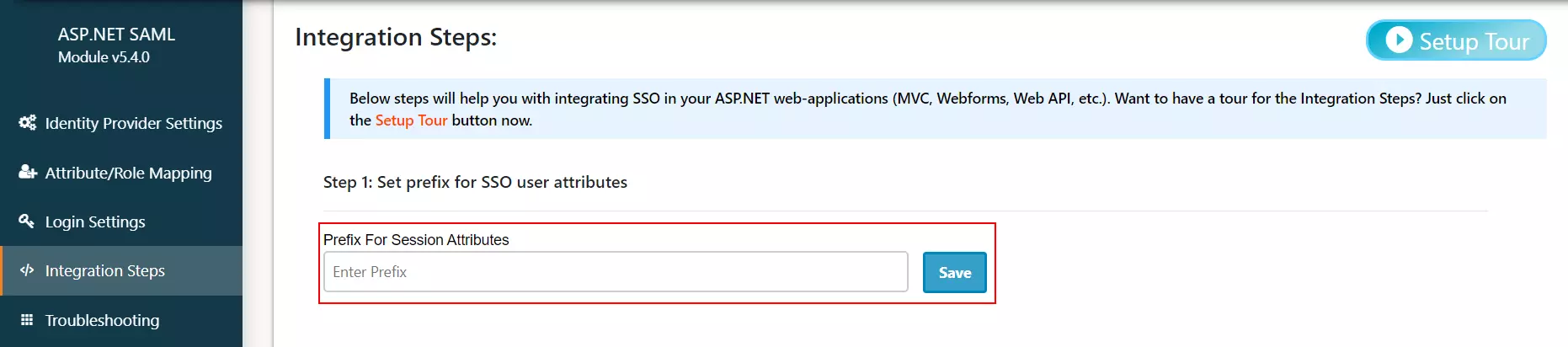

Steg 5: Integrationskod

-

Det här steget låter dig ange sso-prefixet för sessionen eller anspråksparametern som kommer att användas för att komma åt användarattribut i din applikation.

-

Om du fortfarande är förvirrad över hur integrationsstegen fungerar, ta en titt på Konfigurationsrundtur.

-

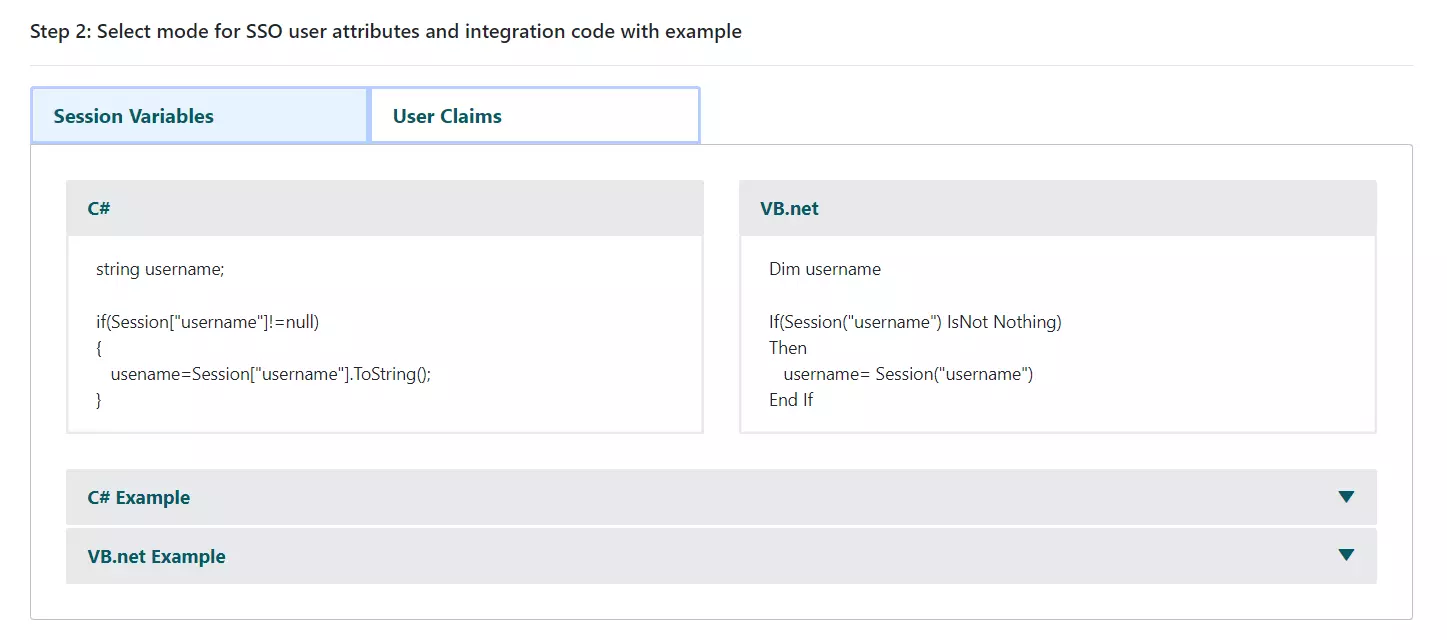

Välj läget för att lagra SSO-attribut, så ser du nu

integrationskod baserat på den autentiseringsmetod du valt och det språk som din applikation använder.

-

Bara kopiera och klistra in det kodavsnittet där du vill komma åt användarattributen.

-

Notera: Denna testmodul stöder endast sessionsbaserad autentisering och Användaranspråk är tillgänglig i premiumplugin.

-

Notera: Alla mappade attribut kommer att lagras i sessionen så att du kan komma åt dem i din applikation.

-

Om du vill ha hjälp med integrationskoden, kontakta oss på

aspnetsupport@xecurify.com

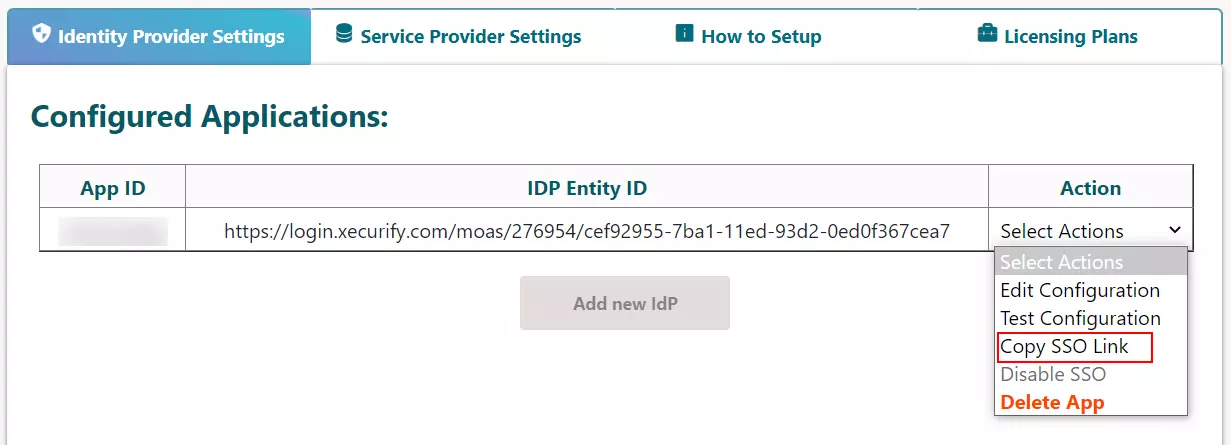

Steg 6: Lägg till följande länk i din ansökan om enkel inloggning (SSO)

- Hök på Välj Åtgärder och klicka på Kopiera SSO-länk.

-

Använd den kopierade länken i applikationen där du vill utföra SSO:

https://base-url/?ssoaction=login

-

Du kan till exempel använda det som:

<a href=”https://base-url/?ssoaction=login”>Log

in</a>

Steg 7: Lägg till följande länk i din ansökan om SLO

-

Använd följande URL som en länk till din applikation där du vill utföra SLO:

https://base-url/ssoaction=logout

-

Du kan till exempel använda det som:

<a href=”https://base-url/ssoaction=logout”>Log

out</a>

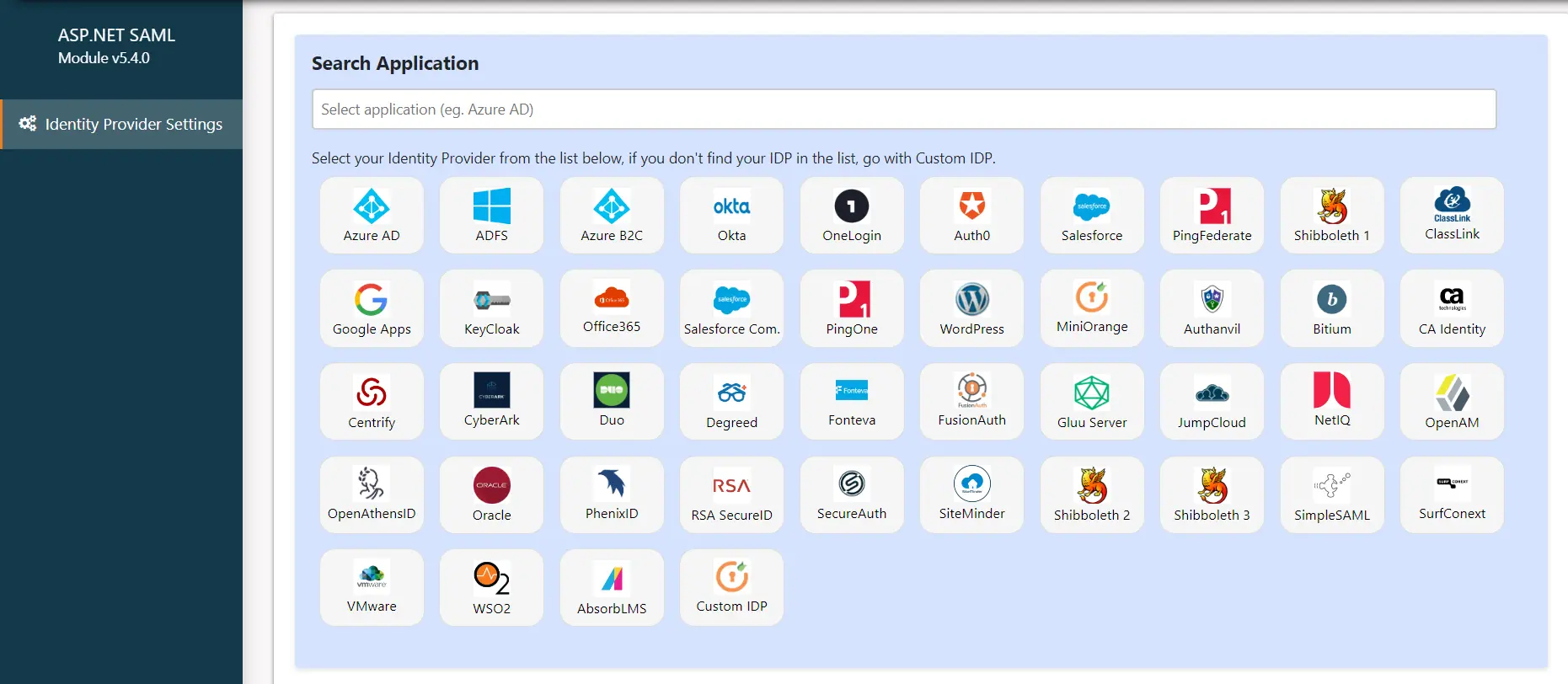

Du kan till och med konfigurera

DNN SAML Single Sign-On (SSO)

modul med valfri identitetsleverantör som t.ex

ADFS, Azure AD, Bitium, Centrify, G Suite, JBoss Keycloak, Okta, OneLogin, SalesForce, AWS Cognito, OpenAM, Oracle, PingFederate, PingOne, RSA SecureID, Shibboleth-2, Shibboleth-3, SimpleSAML, WSO2

eller till och med med din egen anpassad identitetsleverantör. För att kontrollera andra identitetsleverantörer, klicka

här..

Säkra dina ASP.NET MVC-program genom att utföra Single Sign-On (SSO) i dem. MiniOrange ASP.NET SAML 2.0 Connector stöder språken C# och Visual Basic. Vi har även moduler för att integrera äldre applikationer som

Active Directory, SiteMinder, Radius, Unix, och andra. Genom att använda SAML-, OAuth-, OpenID-, ADFS- och WSFED-protokollen kan vi hjälpa dig att lägga till inloggning/autentisering till din ASP.NET-webbplats.

Ytterligare resurser:

Behöver hjälp?

Kan du inte hitta din identitetsleverantör? Maila oss vidare

aspnetsupport@xecurify.com

och vi hjälper dig att ställa in SSO med din IDP och för snabb vägledning (via e-post/möte) om ditt krav och vårt team hjälper dig att välja den bästa lämpliga lösningen/planen enligt dina krav.