Steg 1: Ställ in Salesforce som identitetsleverantör

- Logga in på ditt Salesforce konto.

- Växla till Salesforce Classic läge från profilmenyn och gå sedan till Inställning sida.

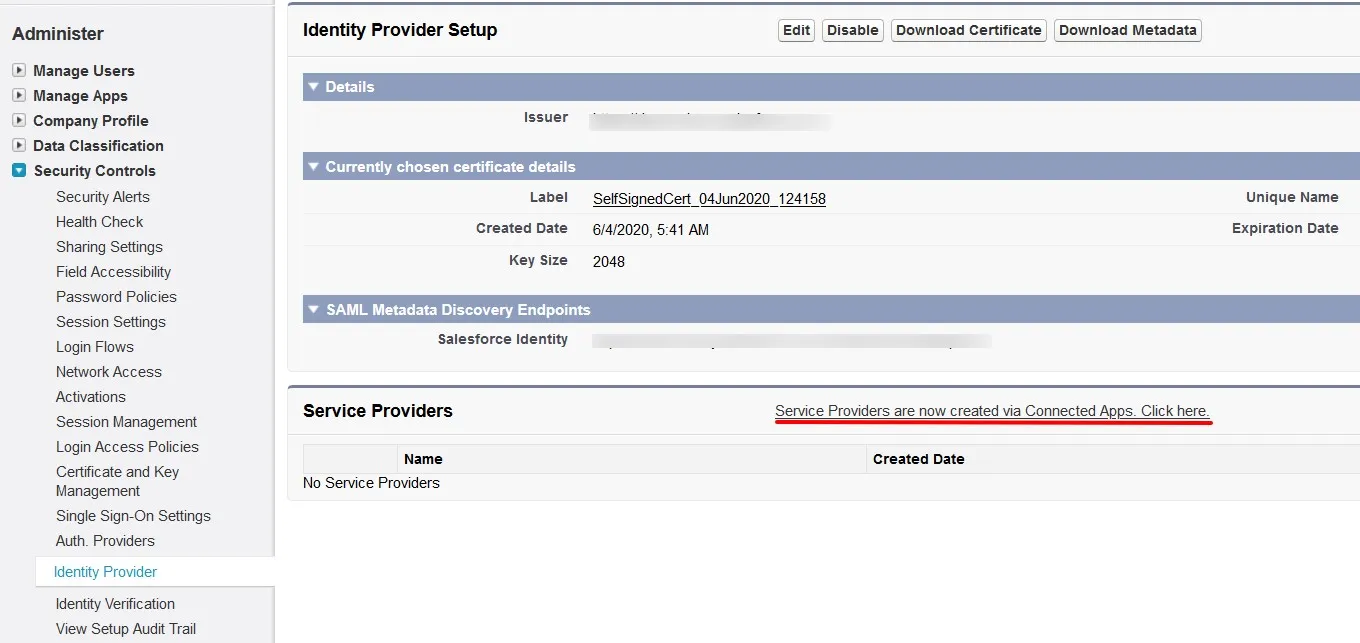

- Välj från den vänstra rutan SäkerhetskontrollerIdentitetsleverantör.

- I Leverantör klicka på länken för att skapa Leverantör med hjälp av Anslutna appar.

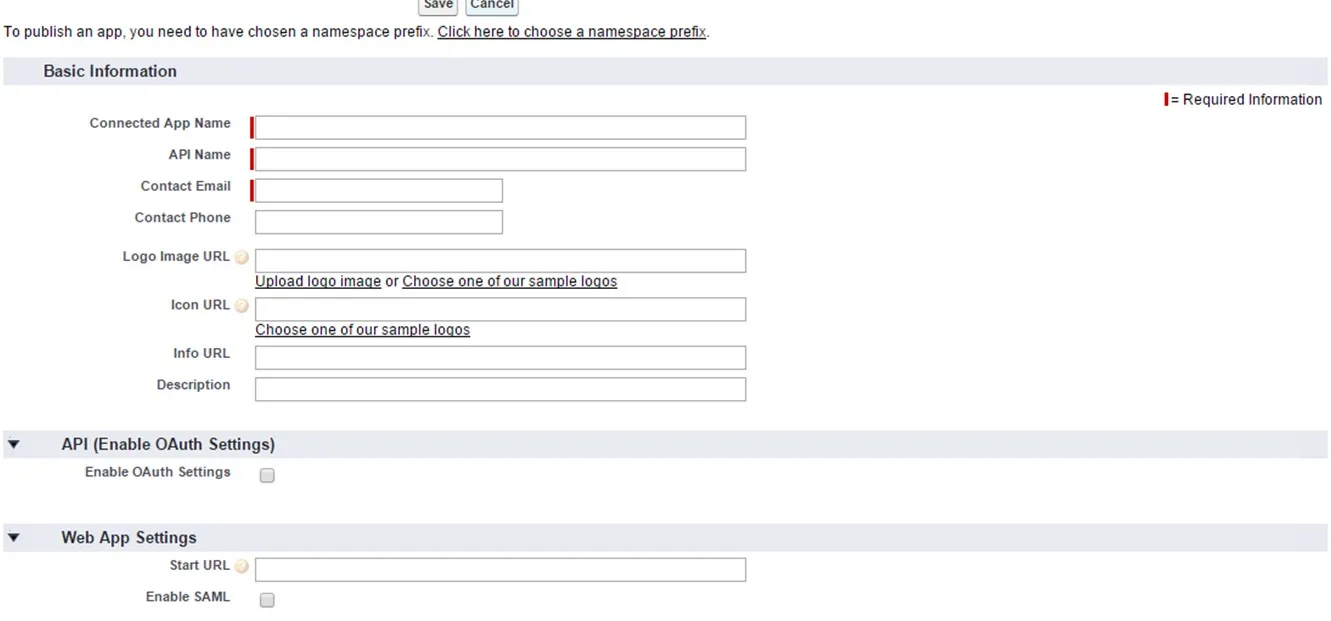

- ange Ansluten appnamn, API-namn och Kontakt E.

- Enligt Inställningar för webbapp, kolla Aktivera SAML kryssrutan och ange följande värden:

- Nu från den vänstra rutan, under Administrera avsnitt, gå till Hantera AppsAnslutna appar. Klicka på appen du just skapade.

- Enligt Profiler avsnitt klicka Hantera profiler knappen och välj de profiler du vill ge åtkomst för att logga in via den här appen.

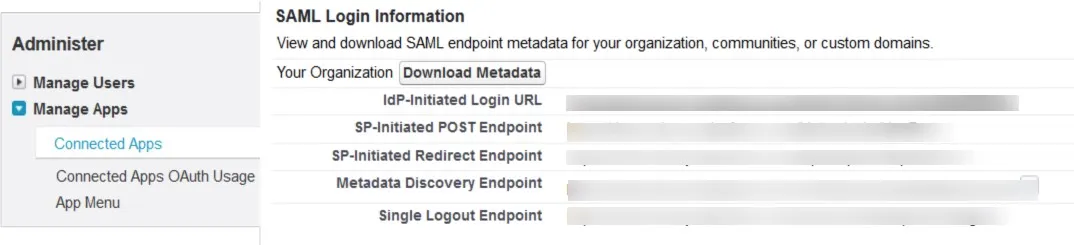

- Enligt SAML inloggningsinformation, Klicka på Ladda ner metadata.

- Håll denna metadata till hands för nästa steg.

| Enhets-ID | SP-EntityID / Emittent från Tjänsteleverantörsinformation Fliken |

| ACS URL | ACS (AssertionConsumerService) URL från Tjänsteleverantörsinformation Fliken |

| Typ av ämne | Användarnamn |

| Namn ID-format | urn:oasis:names:tc:SAML:2.0:nameid-format:persistent |

Steg 2: Konfigurera Confluence som tjänsteleverantör

Nu kommer vi att gå igenom stegen för att konfigurera Confluence som en tjänsteleverantör med miniOrange-tillägget:

Konfigurera identitetsleverantör

Steg 1. Lägga till IDP-inställningar i tillägget

- Med den information du har fått av din IDP kan du konfigurera IdP-inställningar på 3 sätt.

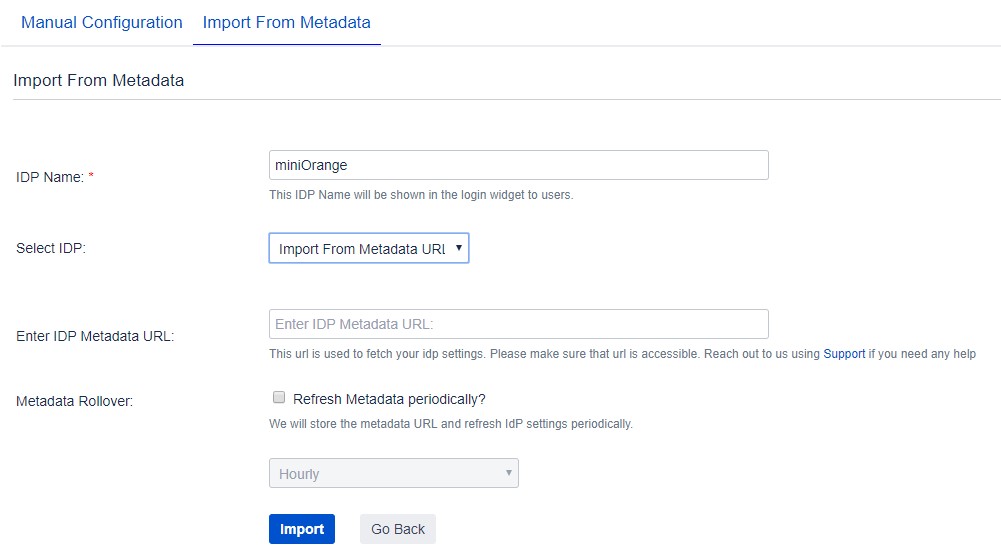

- Klicka på Importera från metadata in Konfigurera IDP fliken.

- Välj IDP: Importera från metadata-URL.

- Ange din metadata-URL.

- Om din IDP ändrar certifikat med intervaller (t.ex. Azure AD), kan du välja Uppdatera metadata med jämna mellanrum. Välj 5 minuter för bästa resultat.

- Klicka Importera.

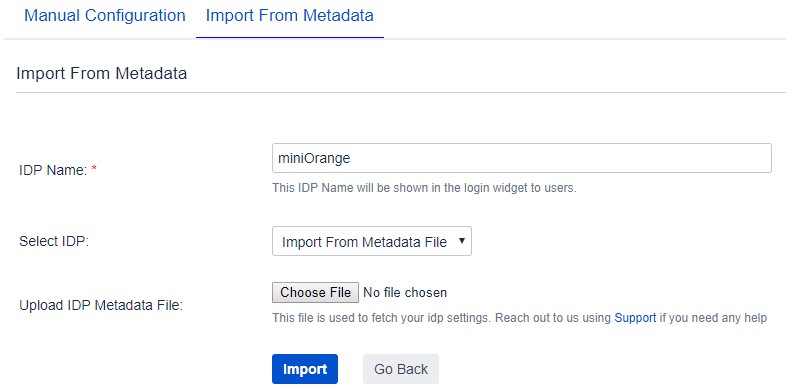

- Klicka på Importera från metadata in Konfigurera IDP fliken.

- Välj IDP: Importera från metadatafil.

- Ladda upp metadatafil.

- Klicka Importera.

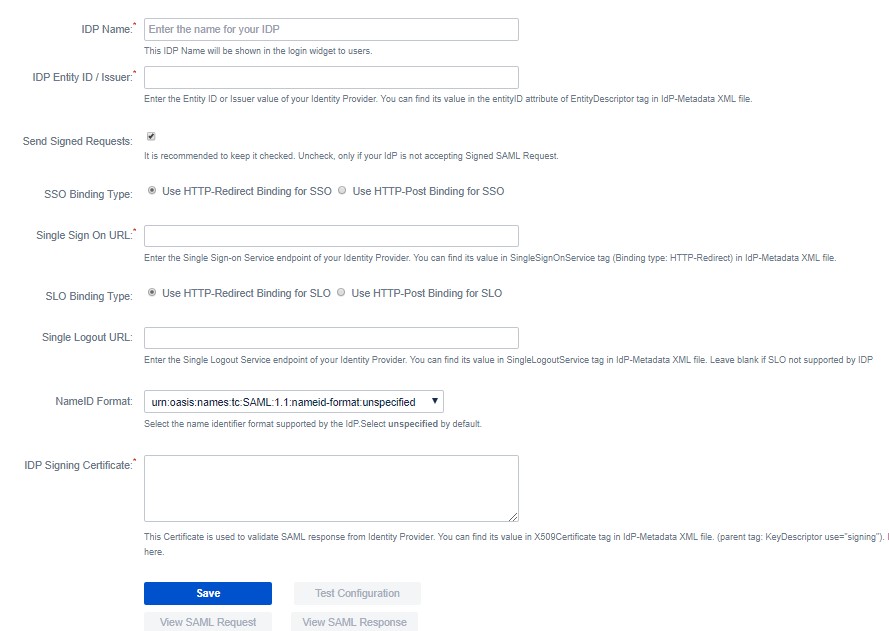

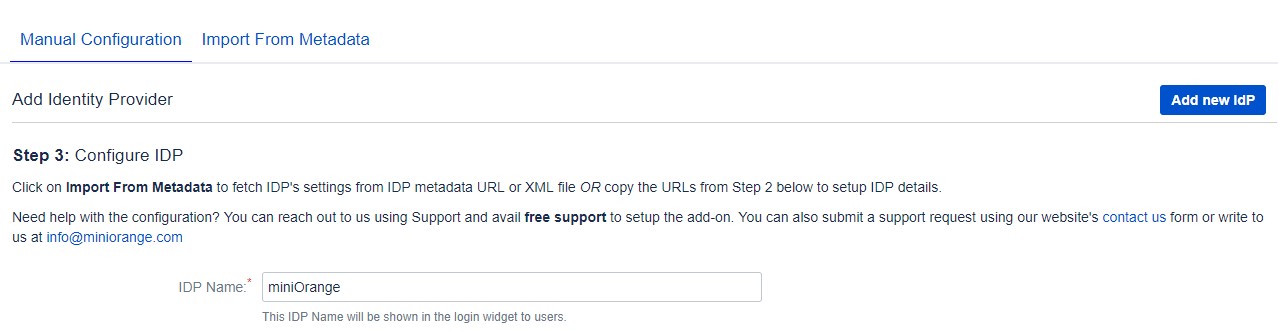

- Gå till Konfigurera IDP fliken och ange följande detaljer.

Efter metadata-URL:

Efter metadata-URL:

Genom att ladda upp Metadata XML-fil:

Genom att ladda upp Metadata XML-fil:

Manuell konfiguration:

Manuell konfiguration:

1. IDP-namn

2. IDP-enhets-ID

3. URL för enkel inloggning

4. URL för enkel utloggning

5. X.509-certifikat

Konfigurera flera identitetsleverantörer

Steg 1: Lägg till nytt IdP

- Klicka på Lägg till nytt IdP knappen i det övre högra hörnet. Du kan konfigurera IdP med någon av dessa tre metoder.

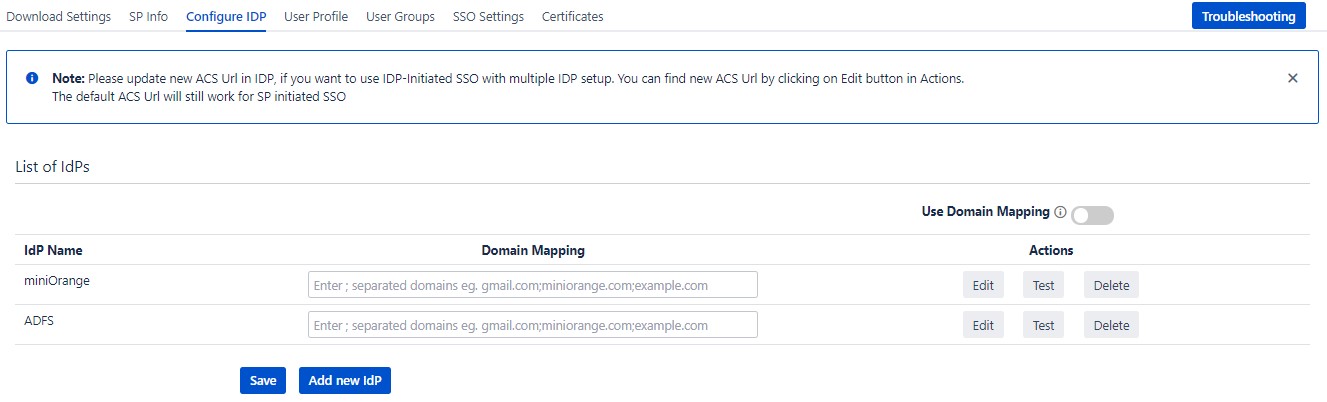

Steg 2: Lista över IdPs

- När IdP-slutpunkterna har konfigurerats framgångsrikt kommer du att se en lista över alla IdP:er.

- Du kan redigera metadataslutpunkter med Redigera alternativ.

- Klicka på Testa för att kontrollera ditt IdP-svar. Det visar Test framgångsrikt med uppsättning attribut som du konfigurerat i din IdP. Du kan utföra enkel inloggning när testet är framgångsrikt.

- Du kan ta bort IdP från listan med Radera alternativ.

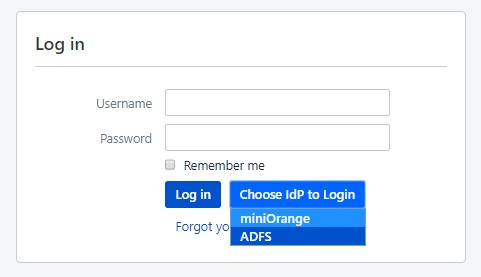

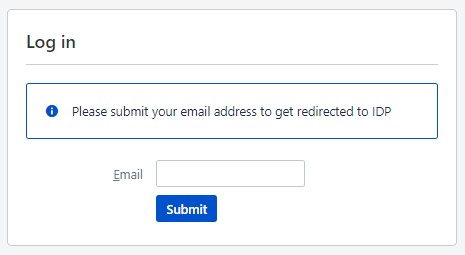

Steg 3: Enkel inloggning

- Välj din IdP från listan. Det kommer att omdirigera dig till den valda IdP-inloggningssidan.

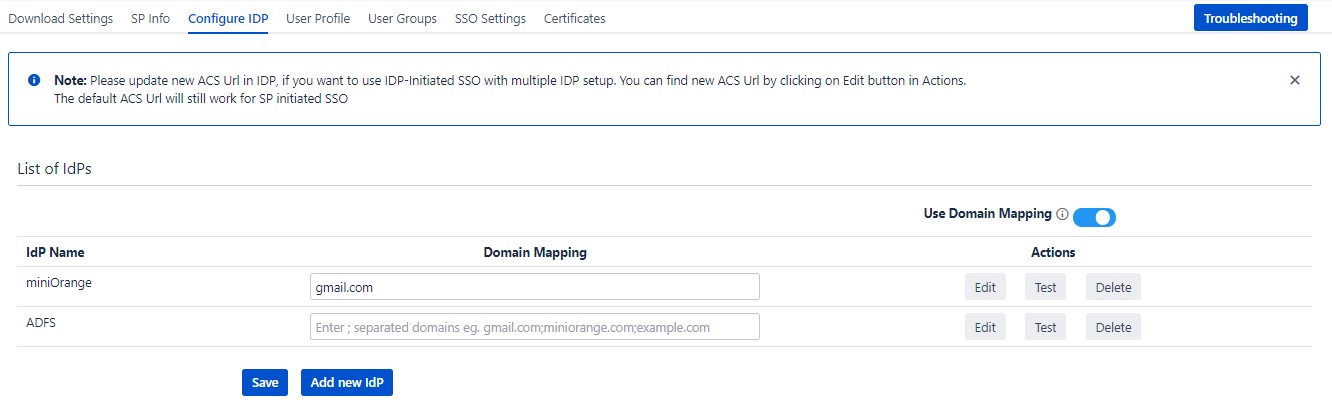

Steg 4: Domänmappning

- Aktivera domänmappning med Använd domänmappning alternativ.

- Ange IdP-domännamn. Obs: För den här funktionen måste du konfigurera domännamn för varje IDP från listan.

Steg 5: Enkel inloggning med domänmappning

- Ange användarens e-postadress. Den kontrollerar ditt domännamn med den konfigurerade domänen om den matchar och omdirigerar dig sedan till respektive inloggningssida för identitetsleverantör.

Steg 3: Konfigurera användarprofilattribut för Confluence

-

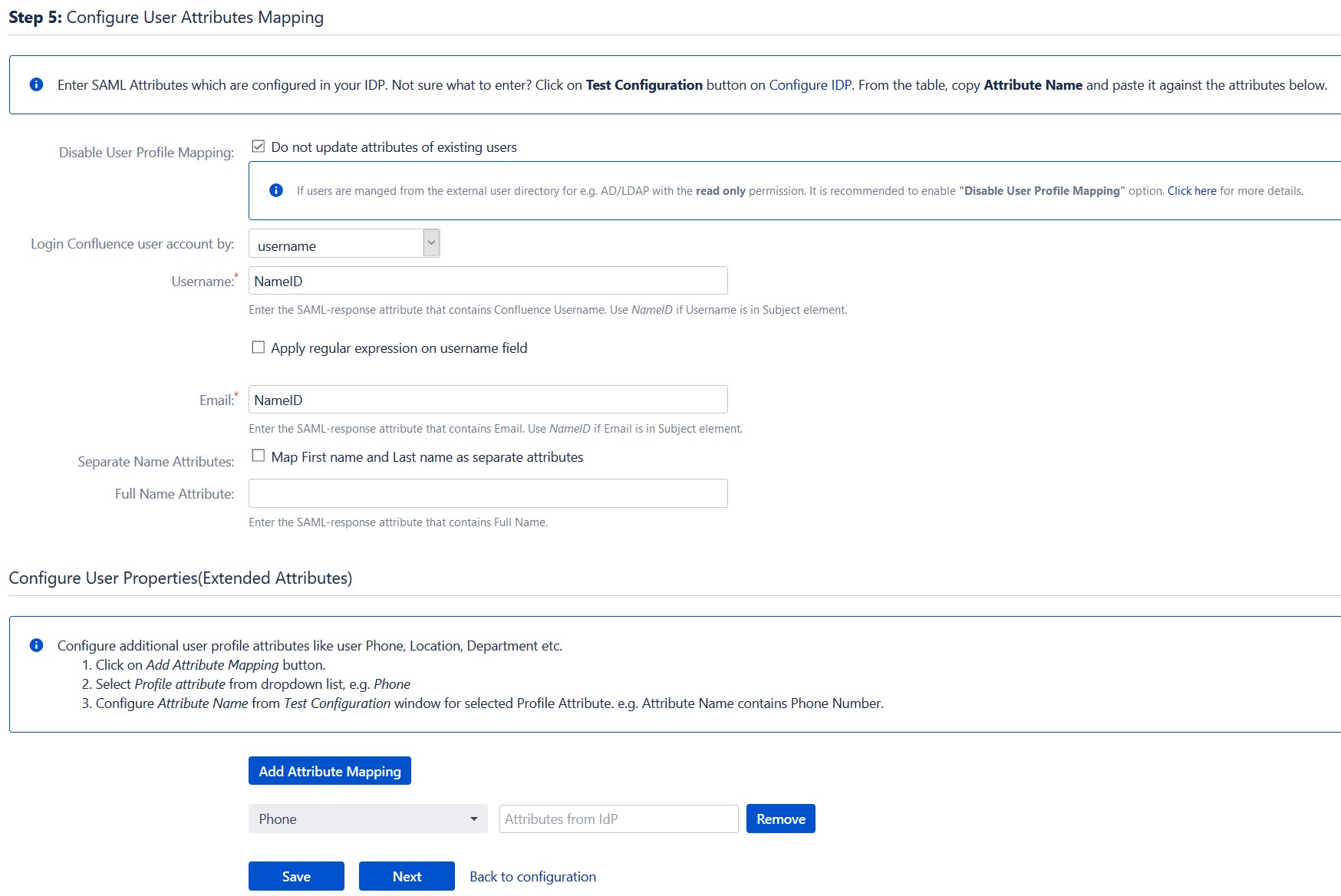

Vi kommer att ställa in användarprofilattribut för Confluence. Om dina användare är lagrade i en katalog som är skrivskyddad, kontrollera Inaktivera användarprofilmappning på fliken Användarprofil och följ stegen i Matcha en användare.

- Gå till Konfigurera IDP flik. Scrolla ner och klicka på Testkonfiguration.

- Du kommer att se alla värden som returneras av din IDP till Confluence i en tabell. Om du inte ser värdet för Förnamn, Efternamn, E-post eller Användarnamn, gör de nödvändiga inställningarna i din IDP för att returnera denna information.

- När du ser alla värden i Test Configuration, håll fönstret öppet och gå till Användarprofil fliken.

- På den här fliken fyller du i värdena genom att matcha namnet på attributet. Till exempel, om attributnamnet i testkonfigurationsfönstret är NameID, ange NameID mot Användarnamn

- Att ställa in både användarnamn och e-post krävs om du vill låta användare registrera sig. Om du vill att befintliga användare endast ska logga in, konfigurera attributet med vilket du ska matcha användare i Confluence.

- Gå till Användarprofil fliken

- Välj Användarnamn eller E-post för Login/Search Confluence användarkonto efter

- Ange attributnamnet från IDP som motsvarar Användarnamn eller E-post med Hitta rätt attribut.

a. Att hitta rätt attribut

b. Ställa in profilattribut

c. Matcha en användare

När användaren loggar in på Confluence, används en av användarens data/attribut som kommer in från IDP:n för att söka efter användaren i Confluence. Detta används för att identifiera användaren i Confluence och logga in användaren på samma konto.

Steg 4: Tilldela grupper till användare

-

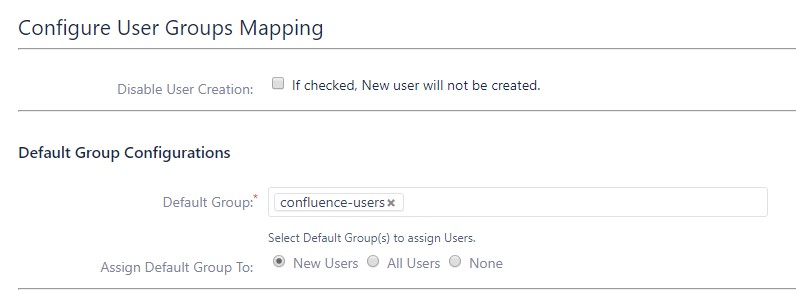

Vi kommer att ställa in användargruppsattribut för Confluence. Om dina användare är lagrade i en katalog dvs Läs bara, kontrollera Inaktivera gruppmappning på fliken Användargrupper och hoppa till Ställa in standardgrupp.

- Välj användarnas Standardgrupp i fliken Användargrupper. Om ingen grupp är mappad läggs användare till som standard i denna grupp.

- Du kan aktivera standardgrupper för Alla användare or Nya användare med alternativet.Välj Ingen om du inte vill tilldela någon standardgrupp till SSO-användare. Använder alternativet Aktivera standardgrupper för.

- Precis som vi hittade attributnamn för användarprofilattribut, hittar vi gruppattribut.

- Gå till Konfigurera IDP flik. Scrolla ner och klicka på Testkonfiguration.

- Du kommer att se alla värden som returneras av din IDP till Confluence i en tabell. Om du inte ser värde med grupper, gör de nödvändiga inställningarna i din IDP för att returnera gruppnamn.

- När du ser alla värden i Test Configuration, håll fönstret öppet och gå till Användargrupper fliken.

- Ange attributnamnet för gruppen mot Gruppattribut.

- Kolla upp Inaktivera gruppmappning alternativet om du inte vill uppdatera grupper av befintliga användare.

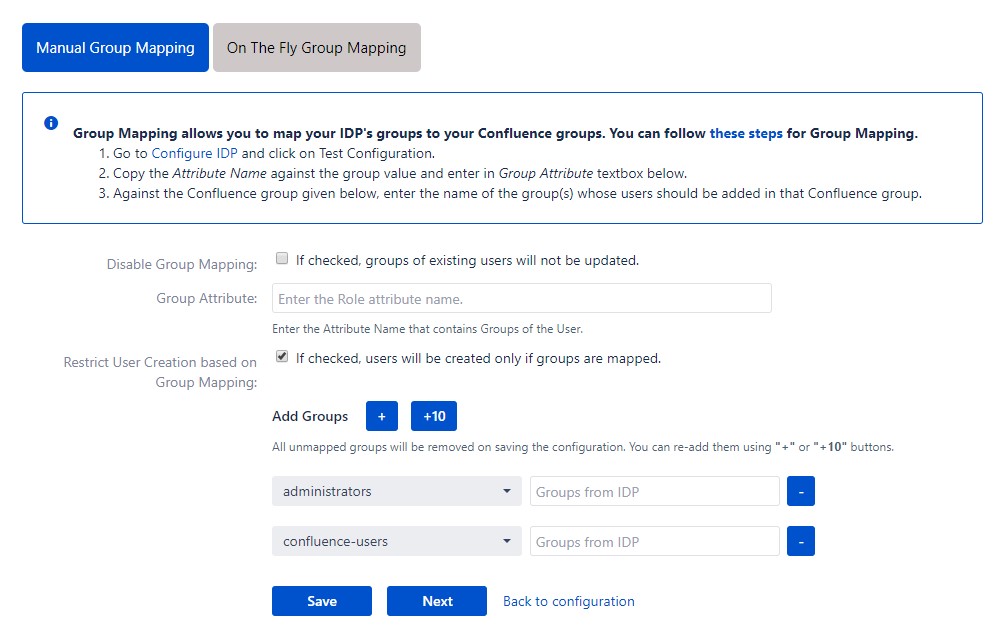

- Manuell gruppmappning: Om namnen på grupper i Confluence skiljer sig från motsvarande grupper i IDP, bör du använda manuell gruppmappning.

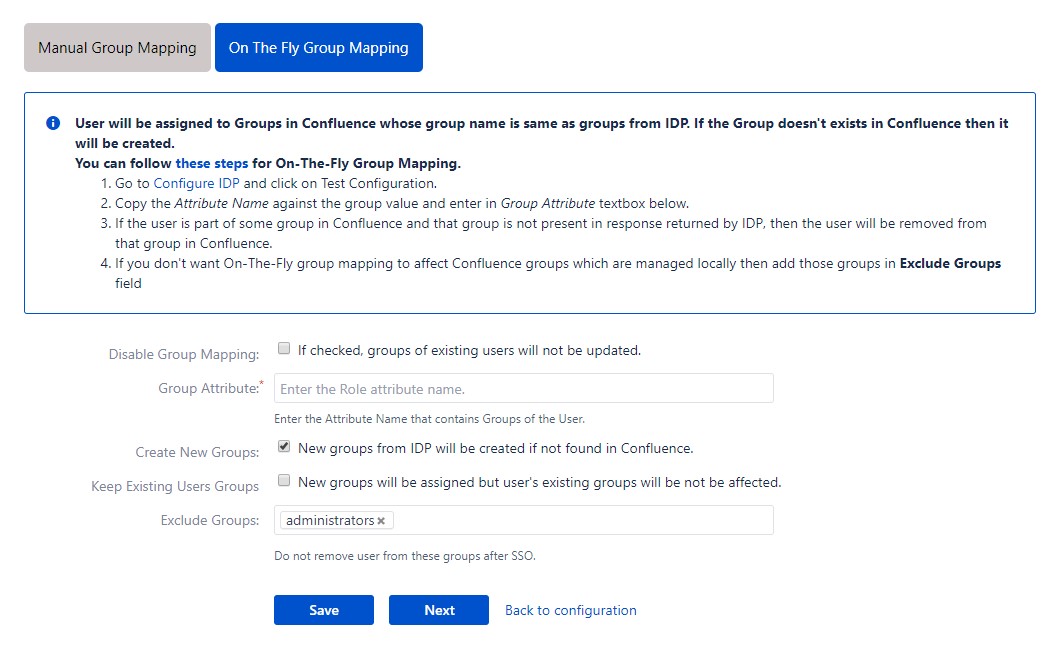

- On-The-Fly-gruppkartläggning: Om namnen på grupper i Confluence och IDP är samma bör du använda On-The-Fly-gruppmappning.

a. Ställer in standardgrupp

b. Hitta gruppattribut

c. Gruppkartläggning

Gruppmappning kan göras på två sätt:I. Manuell gruppmappning

- Kolla upp Begränsa skapande av användare baserat på gruppmappning alternativet om du vill att nya användare endast ska skapas om minst en av användarens IDP-grupper är mappad till en grupp i applikationen.

- För kartläggning, välj först en Confluence-grupp från rullgardinsmenyn som listar alla grupper som finns i Confluence och ange sedan namnet på IDP-gruppen som ska mappas i textrutan bredvid

- Till exempel, om du vill att alla användare i 'dev'-gruppen i IDP ska läggas till confluence-användare, måste du välja confluence-användare från rullgardinsmenyn och ange 'dev' mot confluence-användare.

- Använda '+1' och '+10' knappar för att lägga till extra mappningsfält.

- Använda '-' knappen bredvid varje mappning för att ta bort den mappningen.

II. On-The Fly-gruppkartläggning

- Kolla upp Skapa nya grupper alternativet om du vill att nya grupper från IDP ska skapas om de inte finns i Confluence.

- Om användaren är en del av någon grupp i Confluence och den gruppen inte finns i SAML-svaret som returneras av IDP, kommer användaren att tas bort från den gruppen i Confluence.

- Om du inte vill att On-The-Fly-gruppmappningen ska påverka Confluence-grupper som hanteras lokalt, lägg till dessa grupper i Uteslut grupper fält.

Steg 5: SSO-inställningar

-

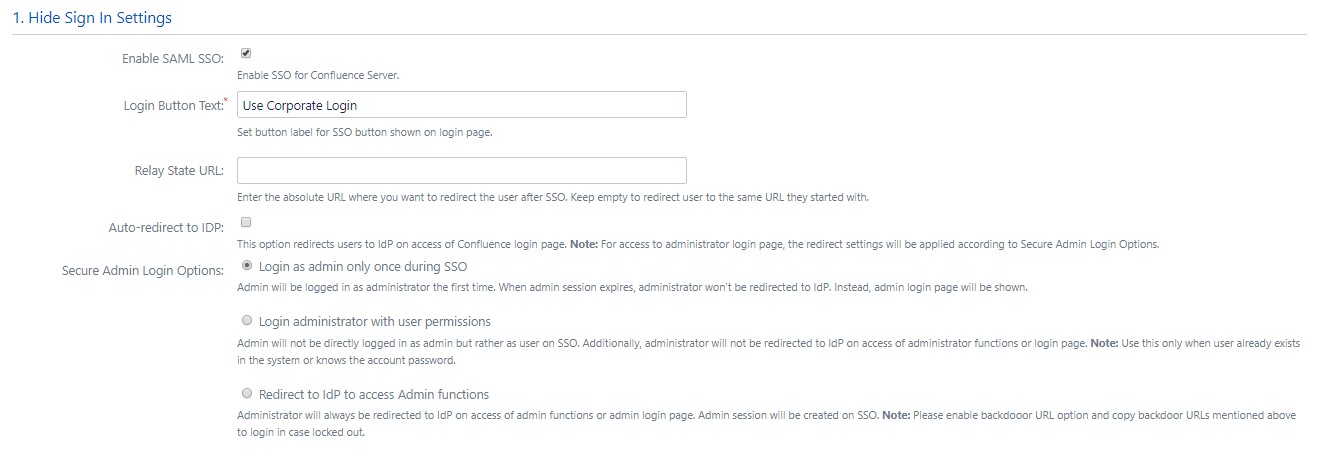

Inställningarna i Inloggningsinställningar fliken definierar användarupplevelsen för enkel inloggning

- Ställ in knapptext för knapp på inloggningssidan med Text för inloggningsknapp

- Ställ in omdirigeringsadress efter inloggning med Relätillstånd. Håll detta tomt för att komma tillbaka till samma sida som användaren började från

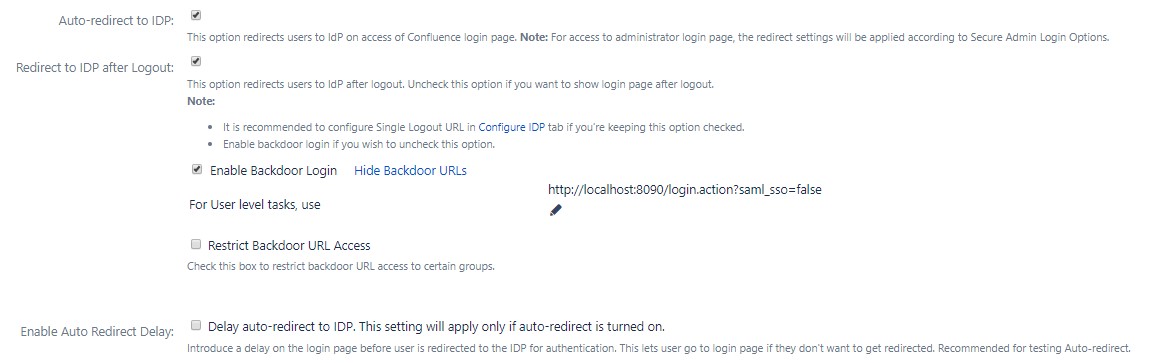

- aktivera Automatisk omdirigering till IDP om du vill tillåta användare att logga in endast med IDP. Aktivera bakdörr för nödsituationer

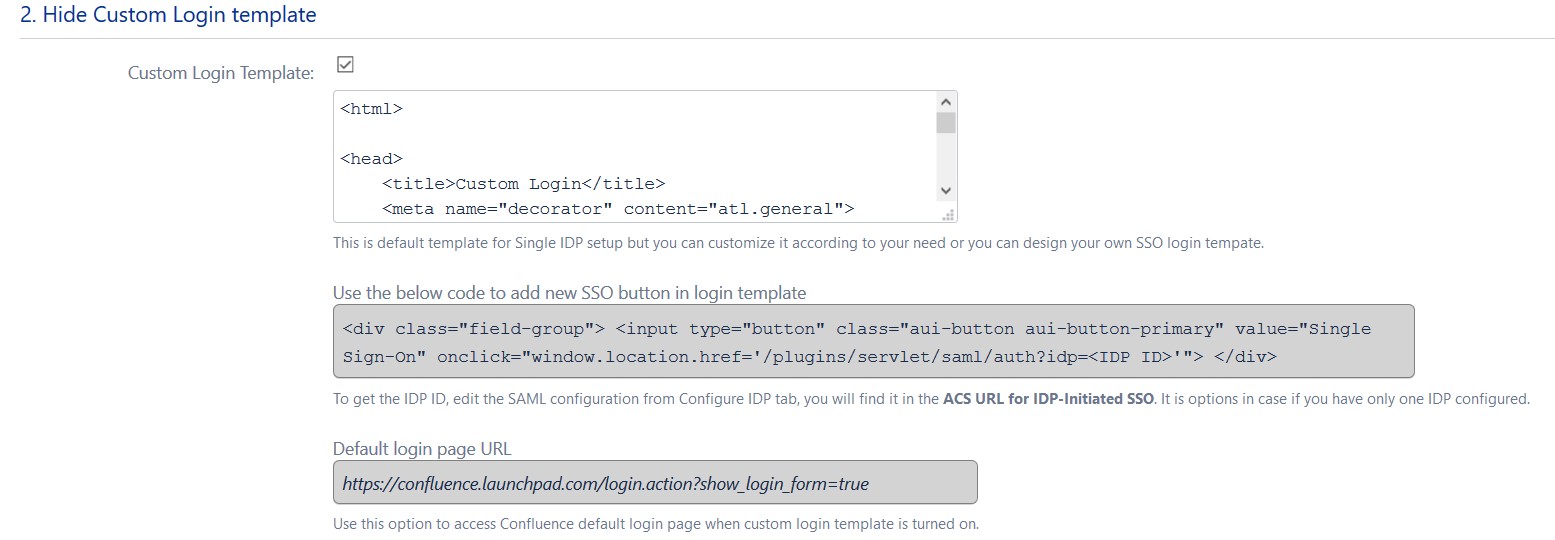

- Ställ in anpassad inloggningsmall för att omdirigera användare till en anpassad inloggningssida istället för Confluences standardinloggningssida. Detta fungerar inte om du har aktiverat automatisk omdirigering till IDP.

- Glöm inte att kopiera standardinloggningssidans URL i nödfall.

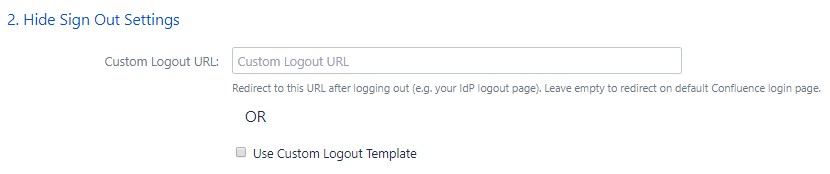

- Ange en anpassad utloggningsadress för att omdirigera dina användare till en fördefinierad utloggningssida

- Ställ in en anpassad utloggningsmall för att visa anpassad utloggningssida för användare vid utloggning

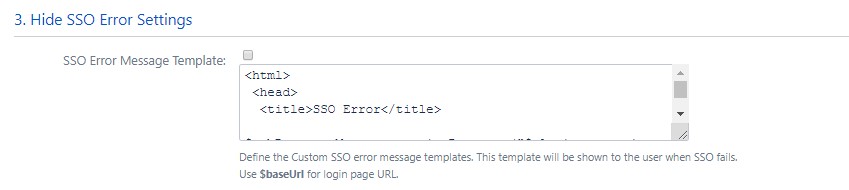

- Ställ in felmall för att omdirigera användare till en anpassad felsida istället för inloggningssida. Använd detta om du har aktiverat automatisk omdirigering till IDP.

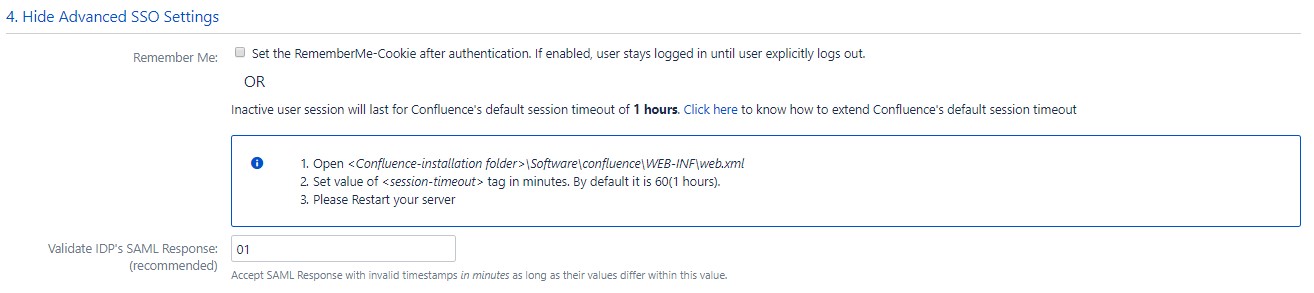

- Kom ihåg mig: Om aktiverat förblir användaren inloggad tills användaren explicit loggar ut.

- Du kan förlänga Confluence standardsession timeout med dessa steg. Som standard är den inställd på 60 minuter.

- Validera IDP:s SAML-svar: Konfigurera tidsskillnaden (i minuter) här Om Confluence-serverns tid inte är synkroniserad med din IDP:s tid.

a. Inloggningsinställningar

b. Anpassad inloggningsmall

c. Logga ut Inställningar

d. SSO-felinställningar

e. Avancerade inställningar