Suchergebnisse :

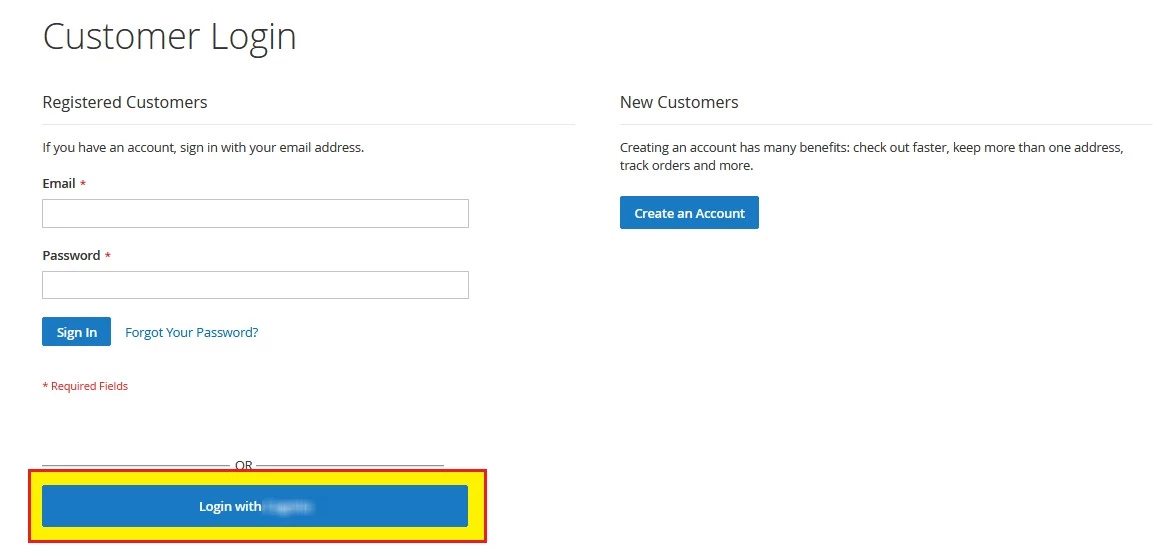

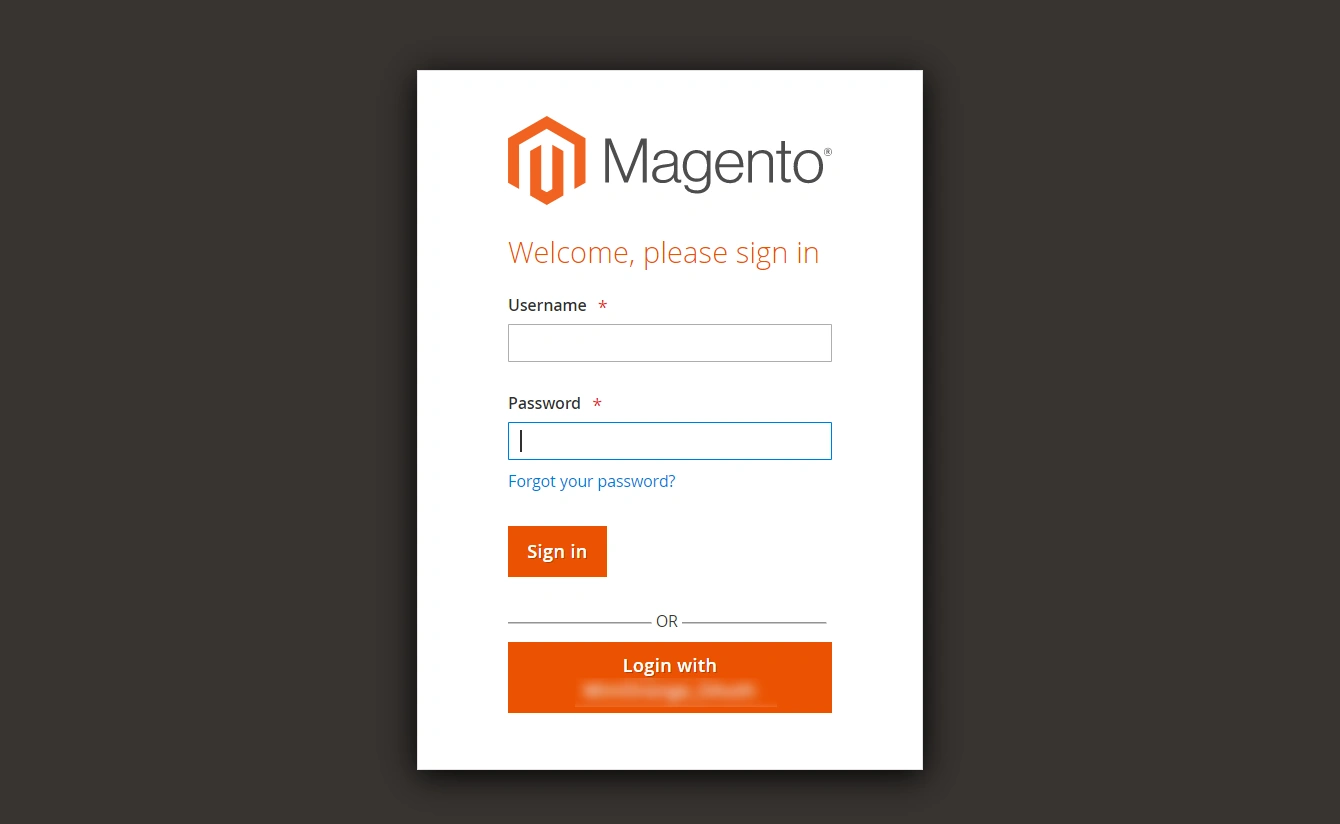

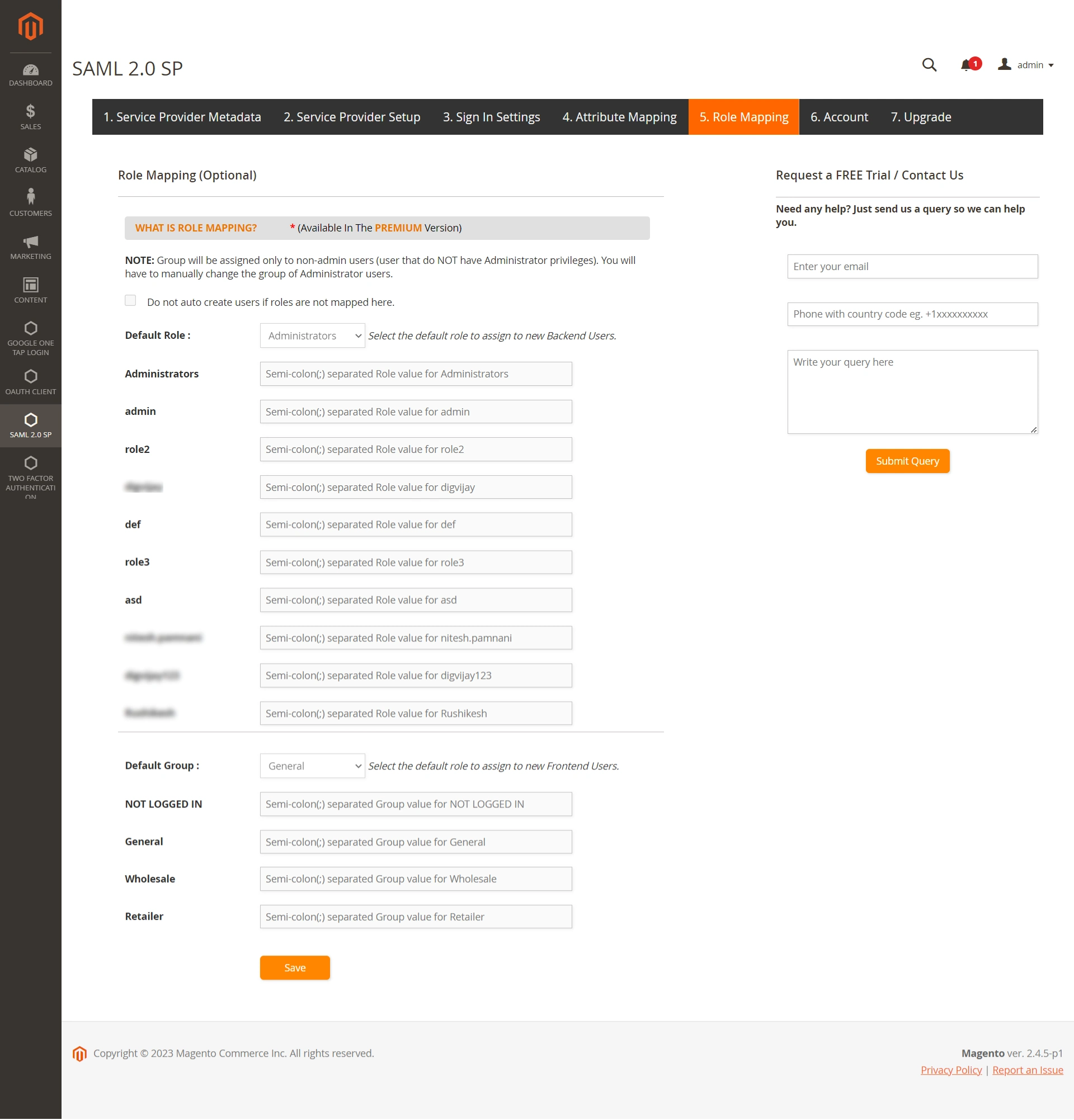

×Keycloak Single Sign-On (SSO)-Anmeldung für Magento [Magento Keycloak SSO] kann durch den Einsatz unserer erreicht werden Magento SAML SP Single Sign-On (SSO)-Plugin. Unsere SSO-Lösung macht Magento zu einem SAML 2.0-konformen Dienstanbieter, der Vertrauen zwischen der Magento-Site und Keycloak aufbaut, um Benutzer mithilfe von Keycloak sicher auf der Magento-Site zu authentifizieren und anzumelden. Unsere Magento Single Sign-On (SSO)-Lösung hilft dabei, Magento-Sites hinter der SSO-Anmeldung zu sichern, sodass Benutzer mit ihren Keycloak-Anmeldeinformationen authentifiziert werden. Nahtlose Unterstützung für erweiterte SSO-Funktionen wie Attribut-/benutzerdefinierte Zuordnung, Rollenzuordnung usw.

Hier werden wir eine Anleitung zum Konfigurieren der SAML Single Sign-On SSO-Anmeldung zwischen der Magento-Site und Keycloak durchgehen Keycloak als IdP (Identitätsanbieter) und Magento als SP (Dienstleister). Unser SSO-Plugin bietet unbegrenzte Benutzerauthentifizierungen von Keycloak. Um mehr über andere Funktionen zu erfahren, die wir in Ihrem Magento Keycloak SAML Single Sign-On (SSO)-Plugin bereitstellen, können Sie hier klicken bitte hier klicken.

„Komponist benötigt saml-sp-single-sign-on:{version}“ php bin/magento setup:di:compile

PHP Bin / Magento Setup: Upgrade

{Stammverzeichnis von Magento} App Code MiniOrange SP

php bin/magento setup:di:compile

PHP Bin / Magento Setup: Upgrade

Magento Single Sign On SSO-Anmeldung mit Azure AD, Azure B2C, ADFS, Okta, Keycloak, Salesforce, Ping, Bitium, Gsuite, Shibboleth und vielen SAML-IdPs [24/7-SUPPORT]

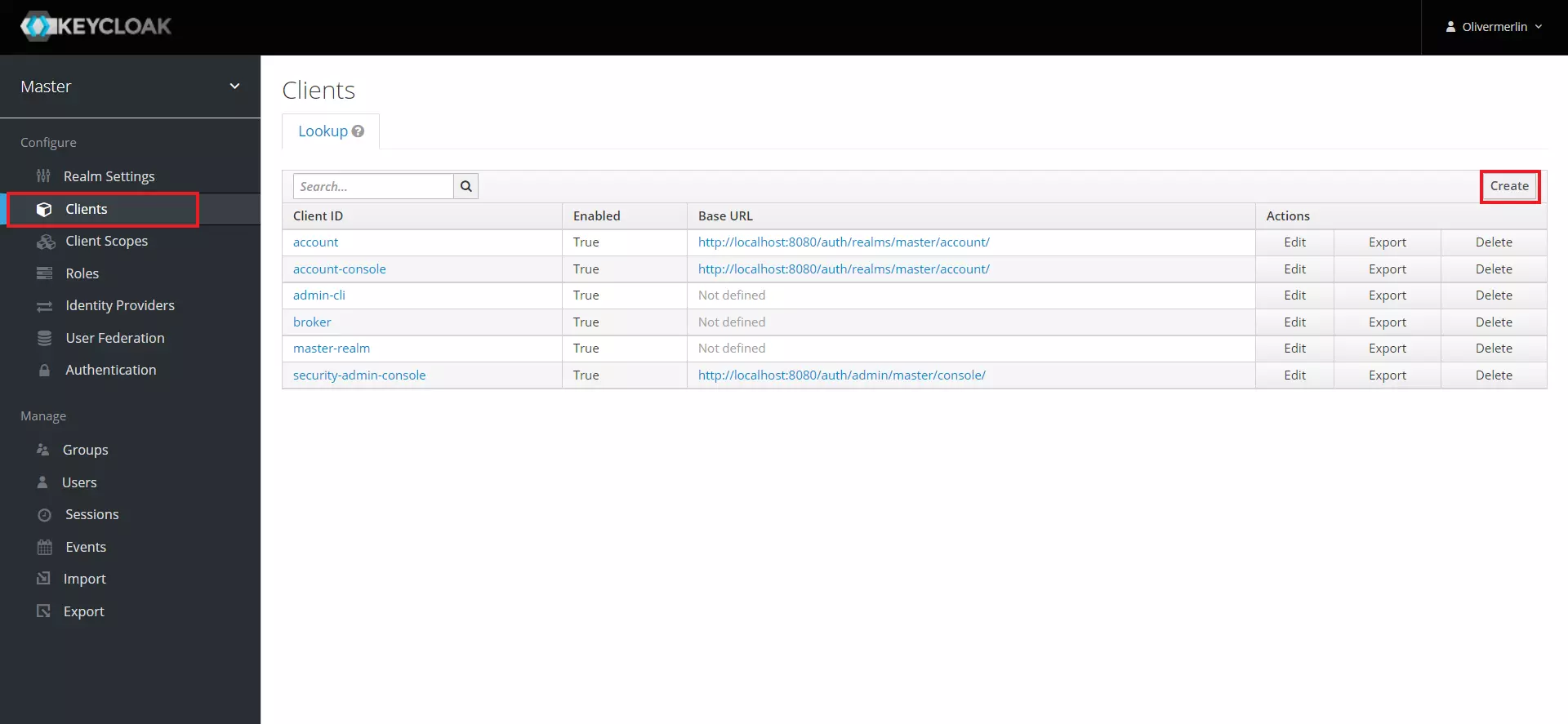

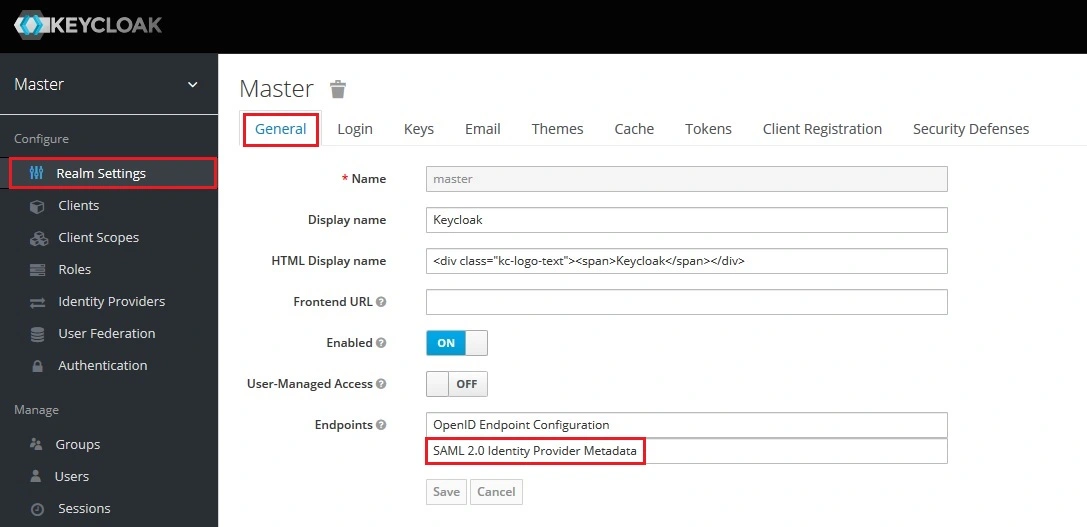

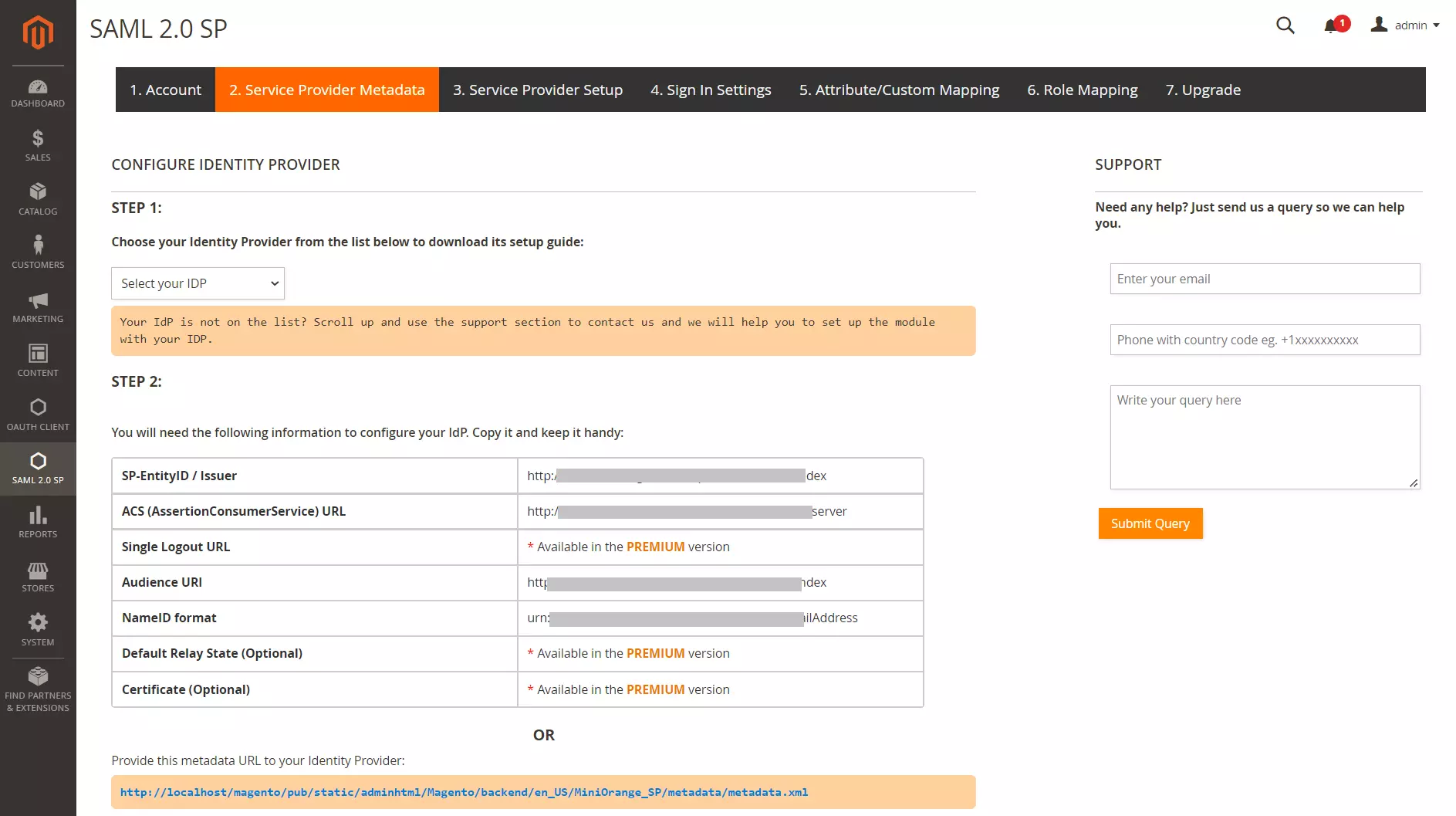

Führen Sie die folgenden Schritte aus, um Keycloak (Version 18 und niedriger) als IdP für Magento zu konfigurieren

Konfigurieren Sie Keycloak als IdP

Konfigurieren Sie Keycloak als IdP

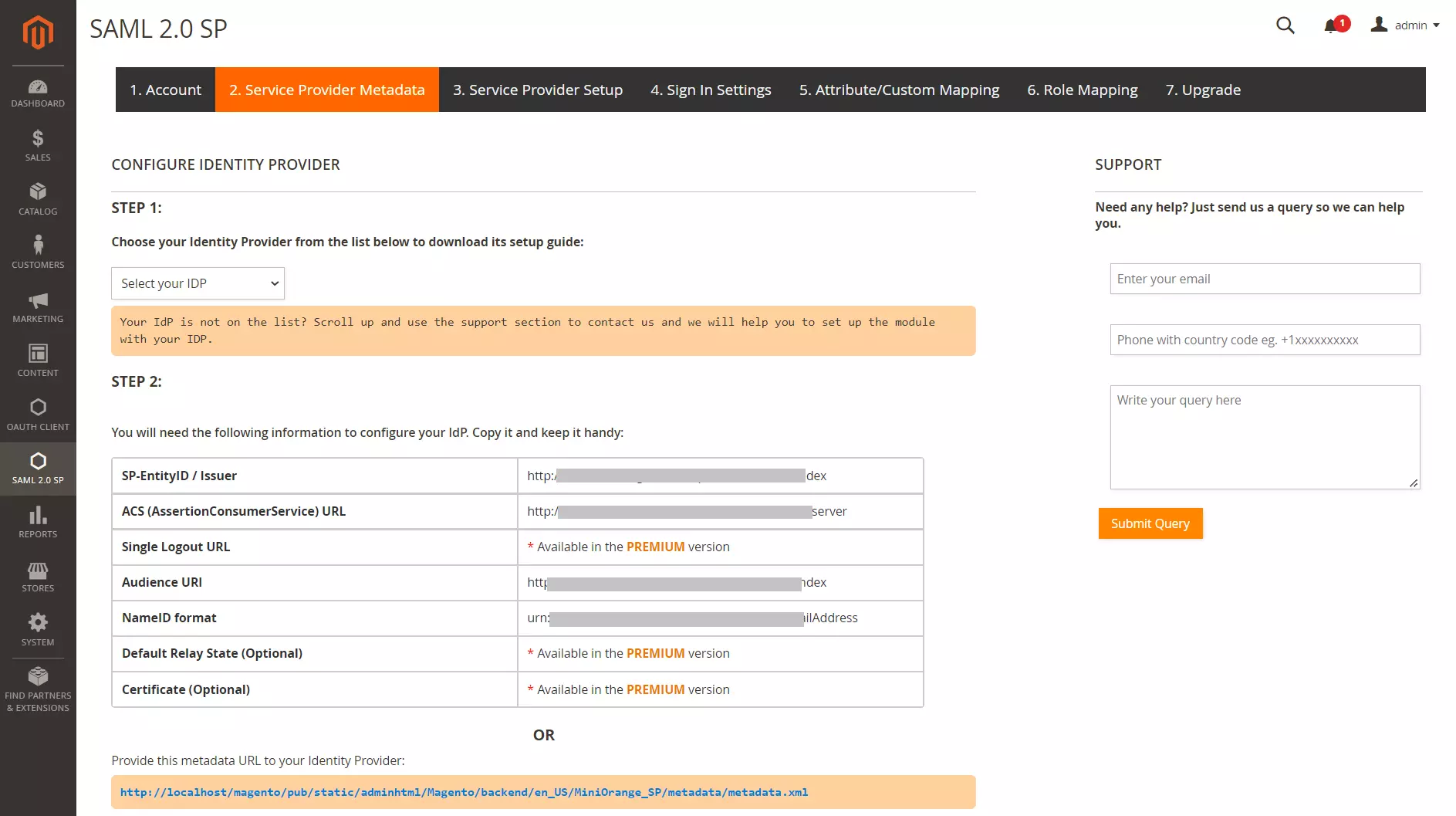

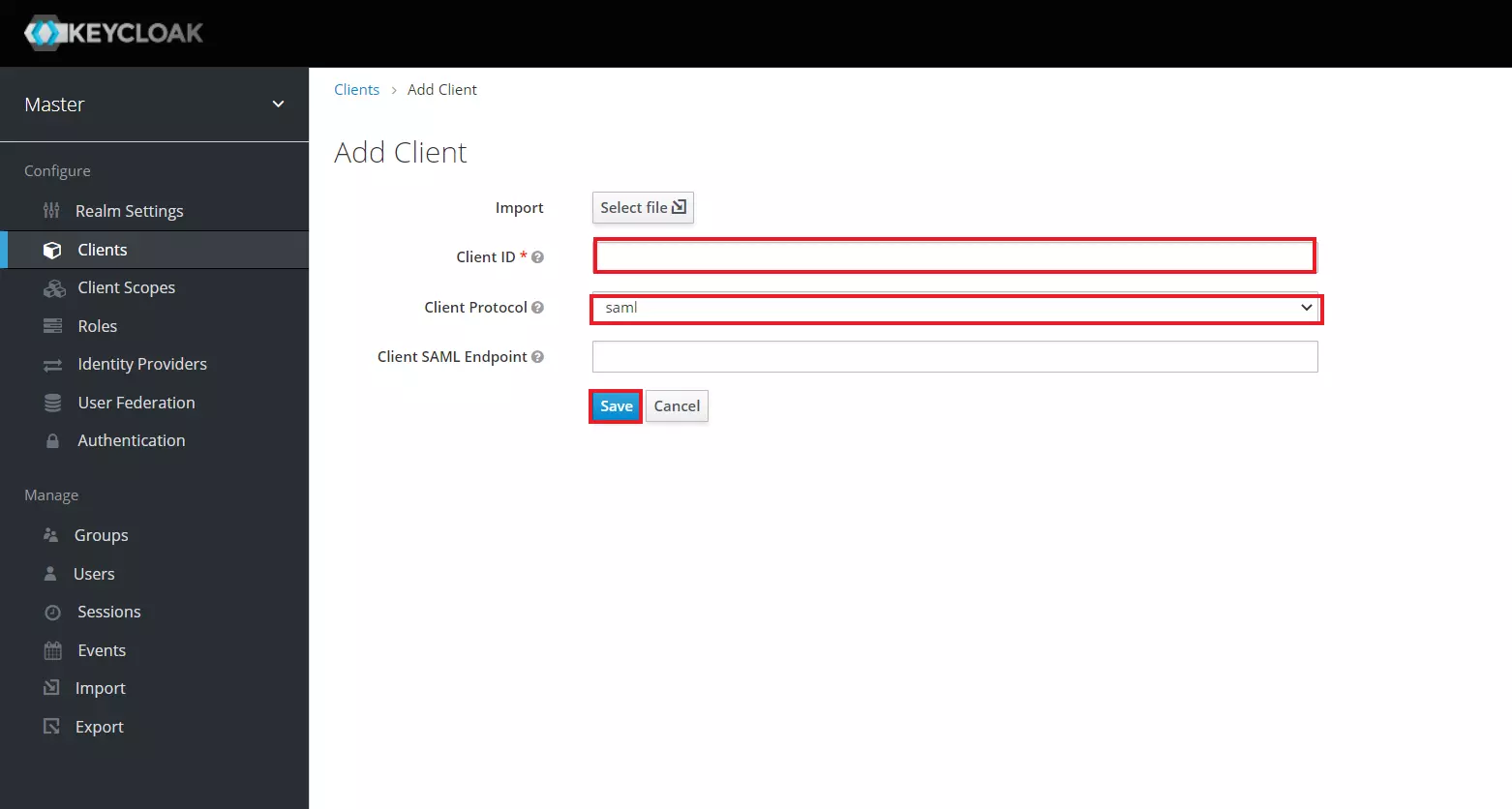

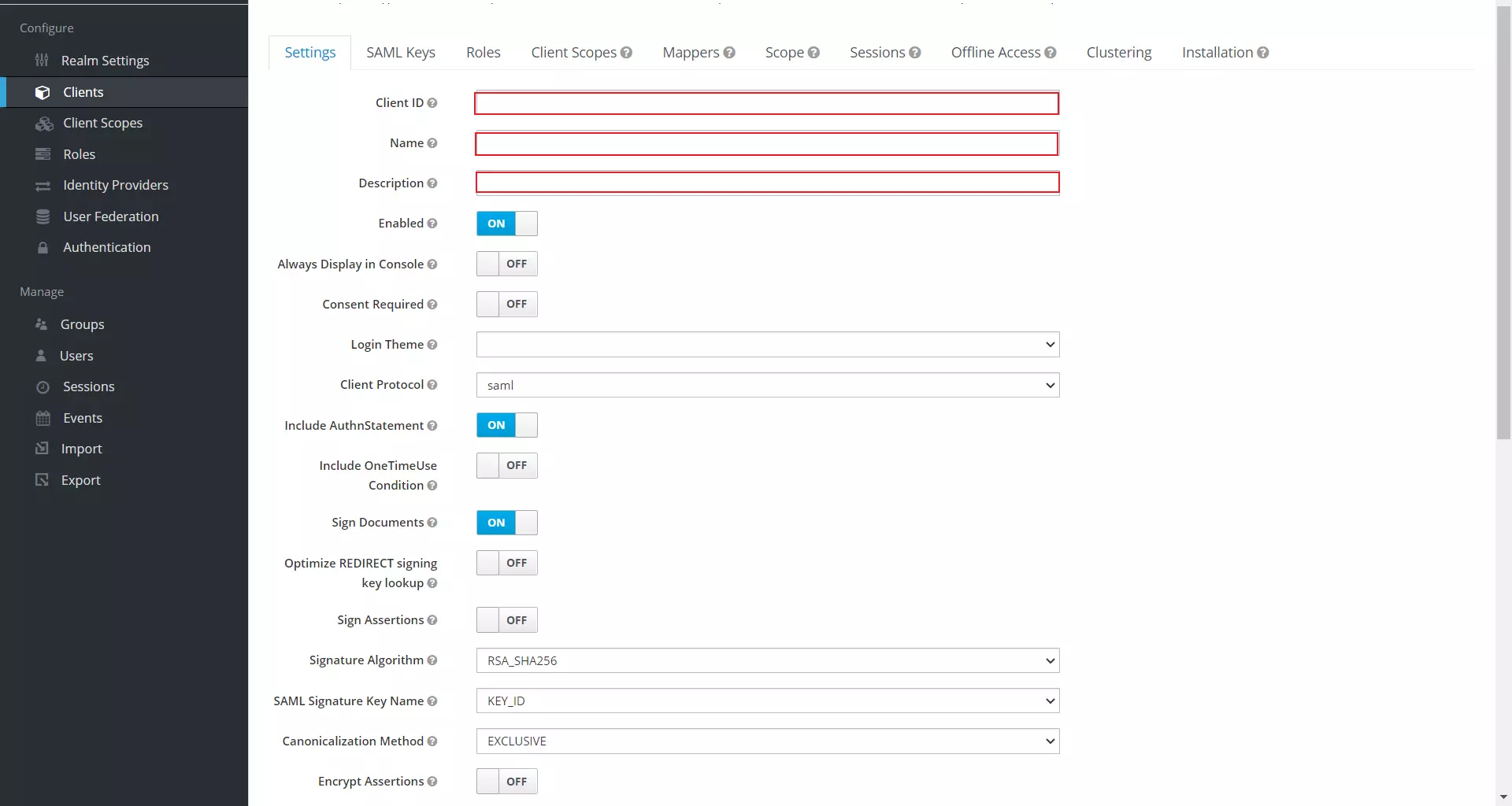

| Kunden-ID | Das SP-EntityID / Aussteller aus den Metadaten des Dienstanbieters |

| Name und Vorname | Geben Sie einen Namen für diesen Client ein (z. B. Joomla). |

| Beschreibung (optional) | Geben Sie eine Beschreibung an |

| Aktiviert | ON |

| Zustimmung erforderlich | OFF |

| Client-Protokoll | SAML |

| AuthnStatement einschließen | NEIN |

| Dokumente unterschreiben | NEIN |

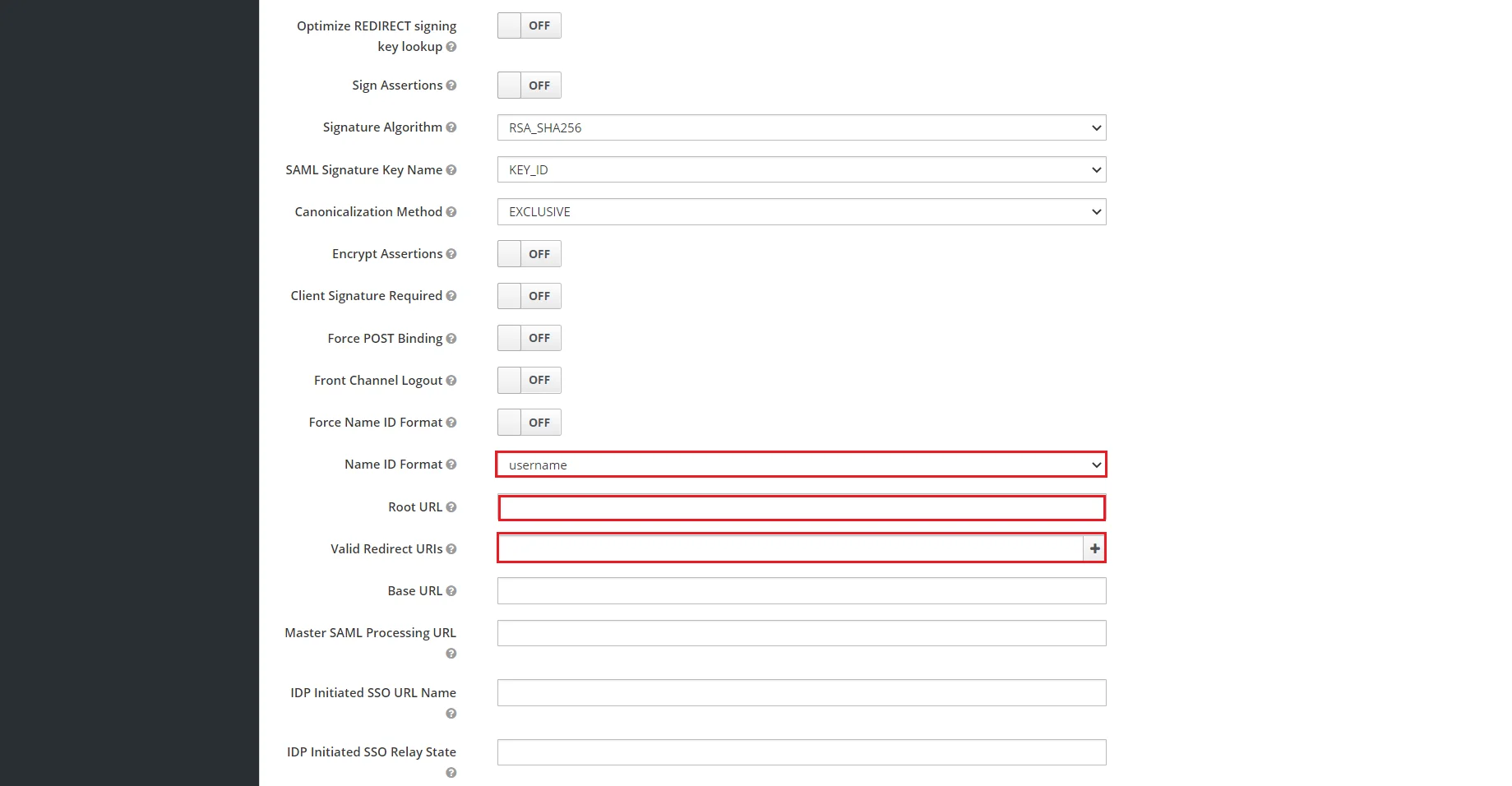

| Optimieren Sie die Suche nach Redirect-Signaturschlüsseln | OFF |

| Unterschreiben Sie Behauptungen | NEIN |

| Signaturalgorithmus | RSA_SHA256 |

| Behauptung verschlüsseln | OFF |

| Unterschrift des Kunden erforderlich | OFF |

| Unterschrift des Kunden erforderlich | EXKLUSIVEN |

| Namens-ID-Format erzwingen | NEIN |

| Namens-ID-Format | |

| Root-URL | Leer lassen oder Basis-URL des Dienstanbieters |

| Gültige Weiterleitungs-URIs | Das ACS-URL (Assertion Consumer Service). aus den Metadaten des Dienstanbieters |

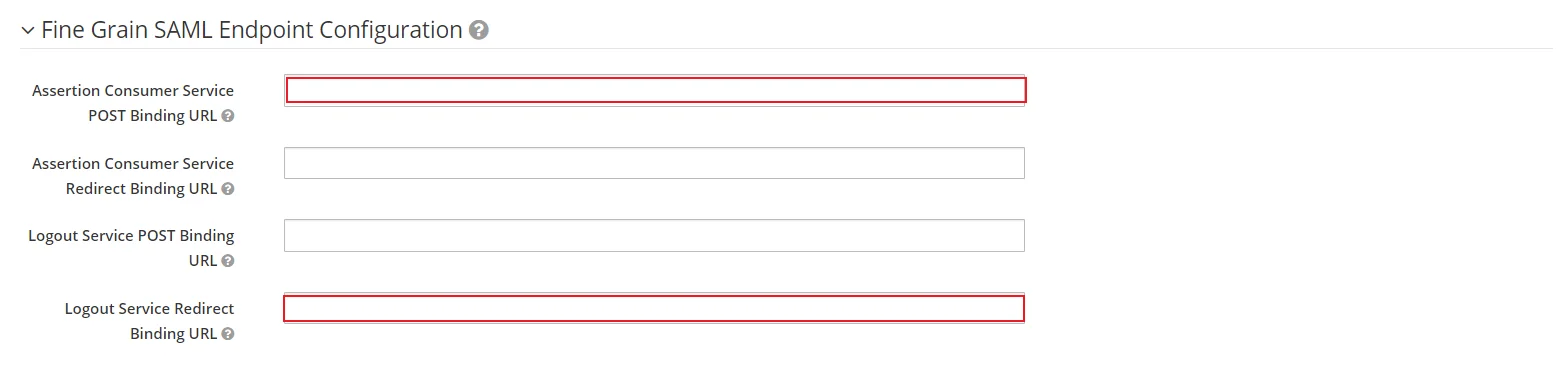

| Assertion Consumer Service POST-Bindungs-URL | Das ACS-URL (Assertion Consumer Service). über die Registerkarte „Dienstanbieter-Metadaten“ des Plugins |

| URL der Abmeldedienst-Umleitungsbindung (Optional) | Das Einzelne Abmelde-URL über die Registerkarte „Dienstanbieter-Metadaten“ des Plugins |

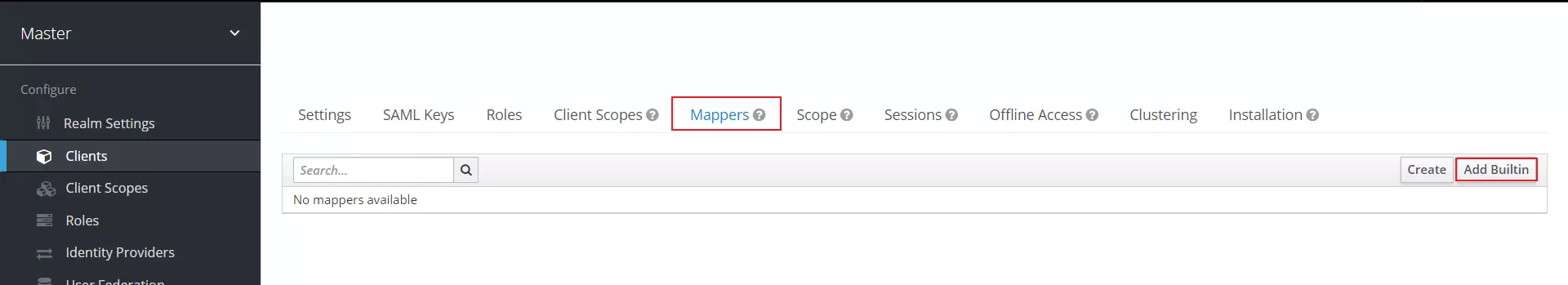

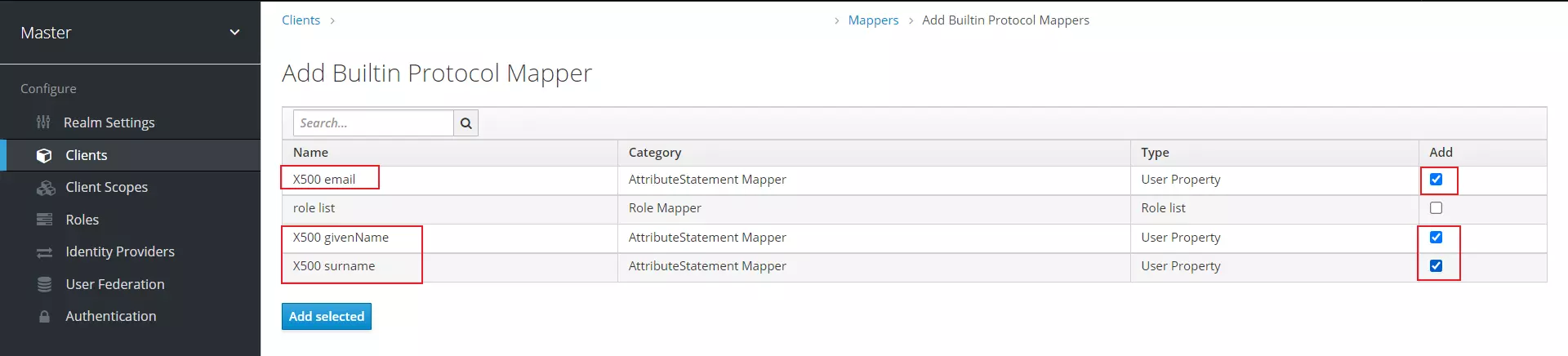

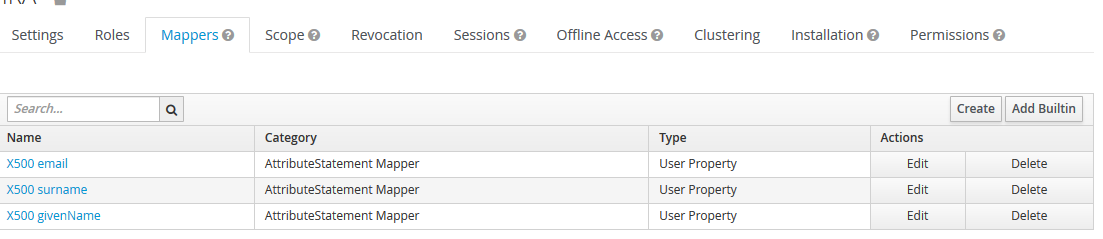

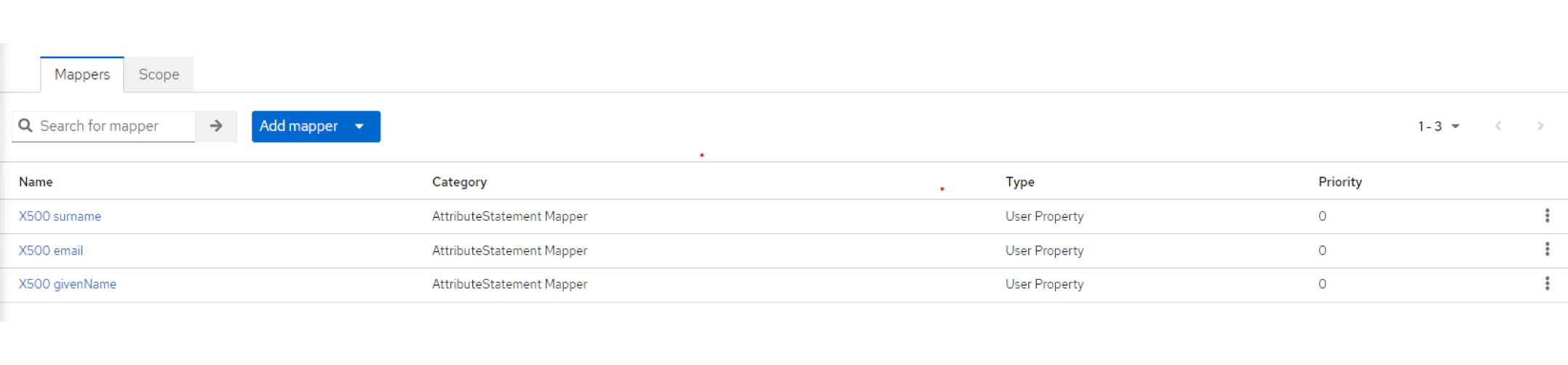

Mapper hinzufügen

Mapper hinzufügen

Installationsdatei herunterladen

Installationsdatei herunterladen

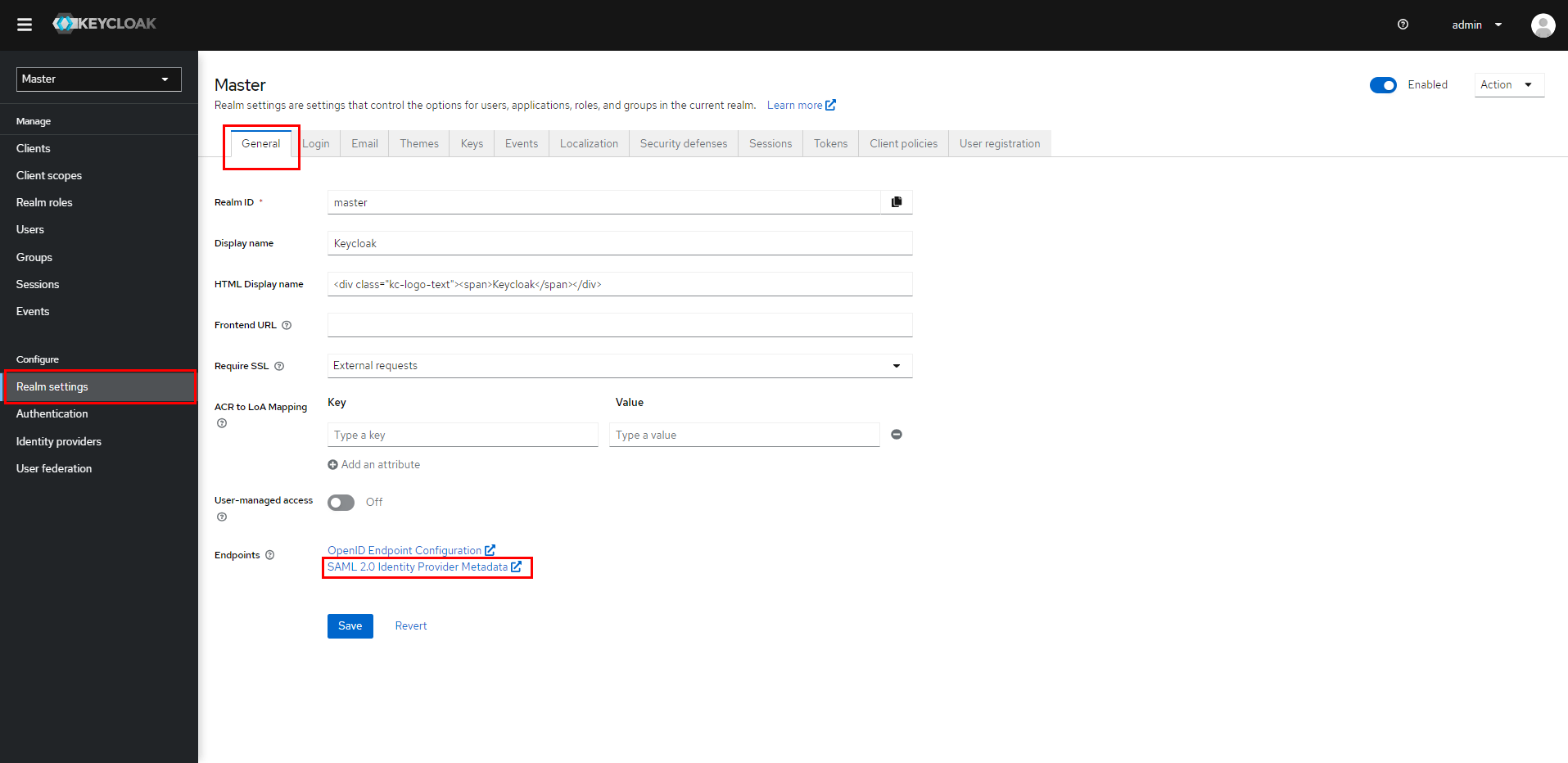

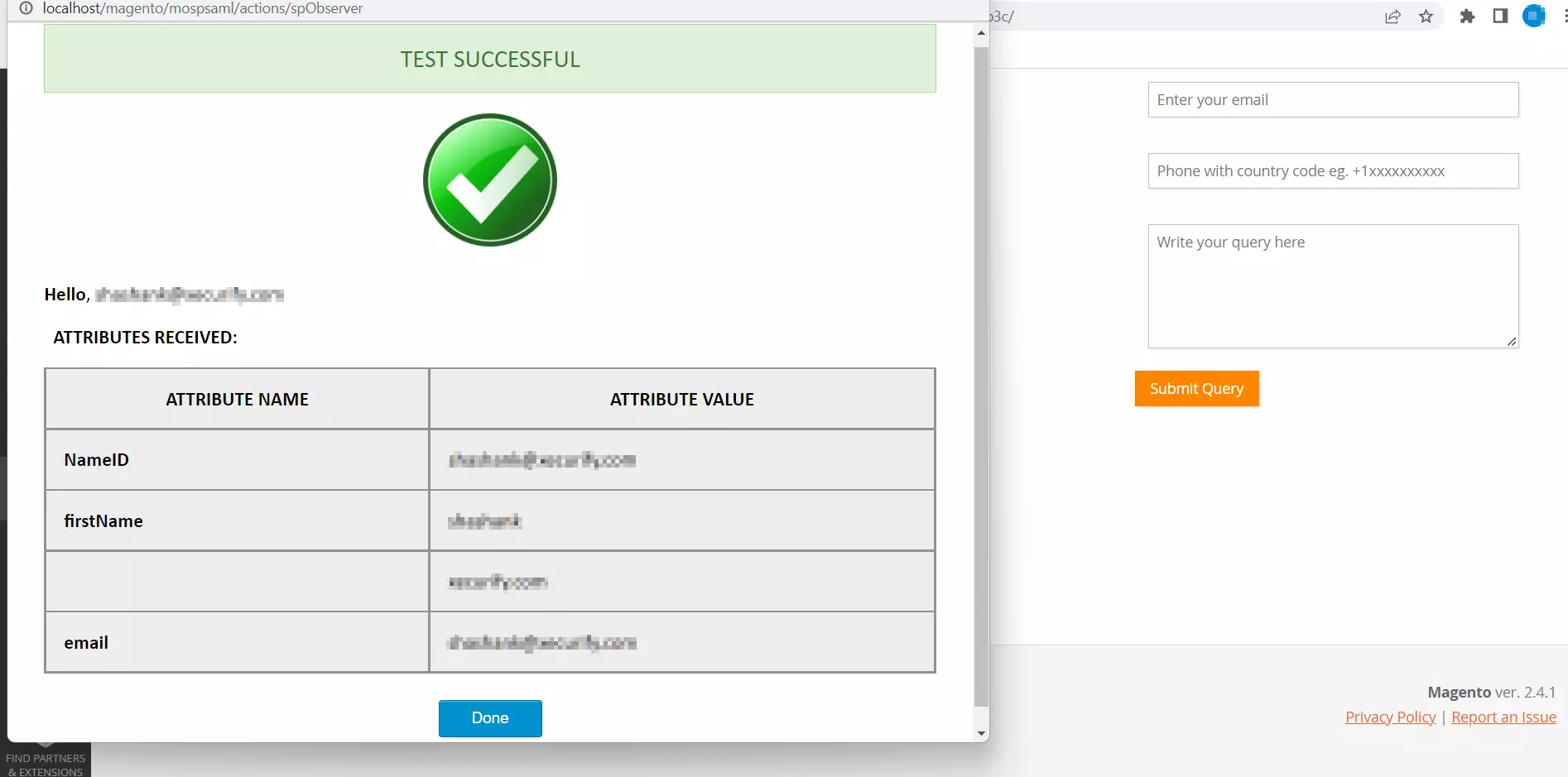

Sie haben Keycloak erfolgreich als SAML-IdP (Identitätsanbieter) konfiguriert, um die Keycloak-Anmeldung/Keycloak-SSO/Keycloak-Single-Sign-On (SSO) zu erreichen und so eine sichere Anmeldung bei der Magento-Site zu gewährleisten.

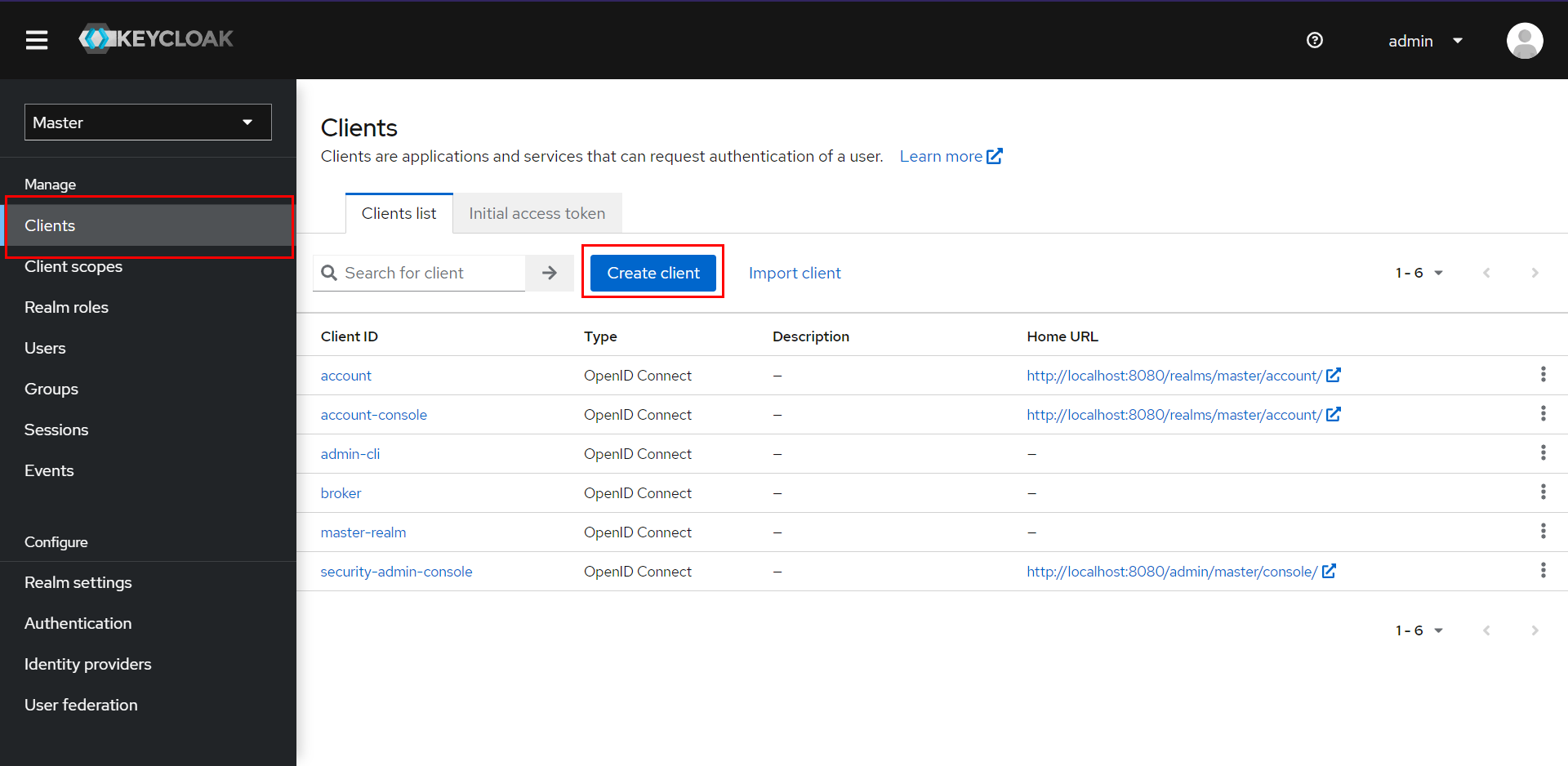

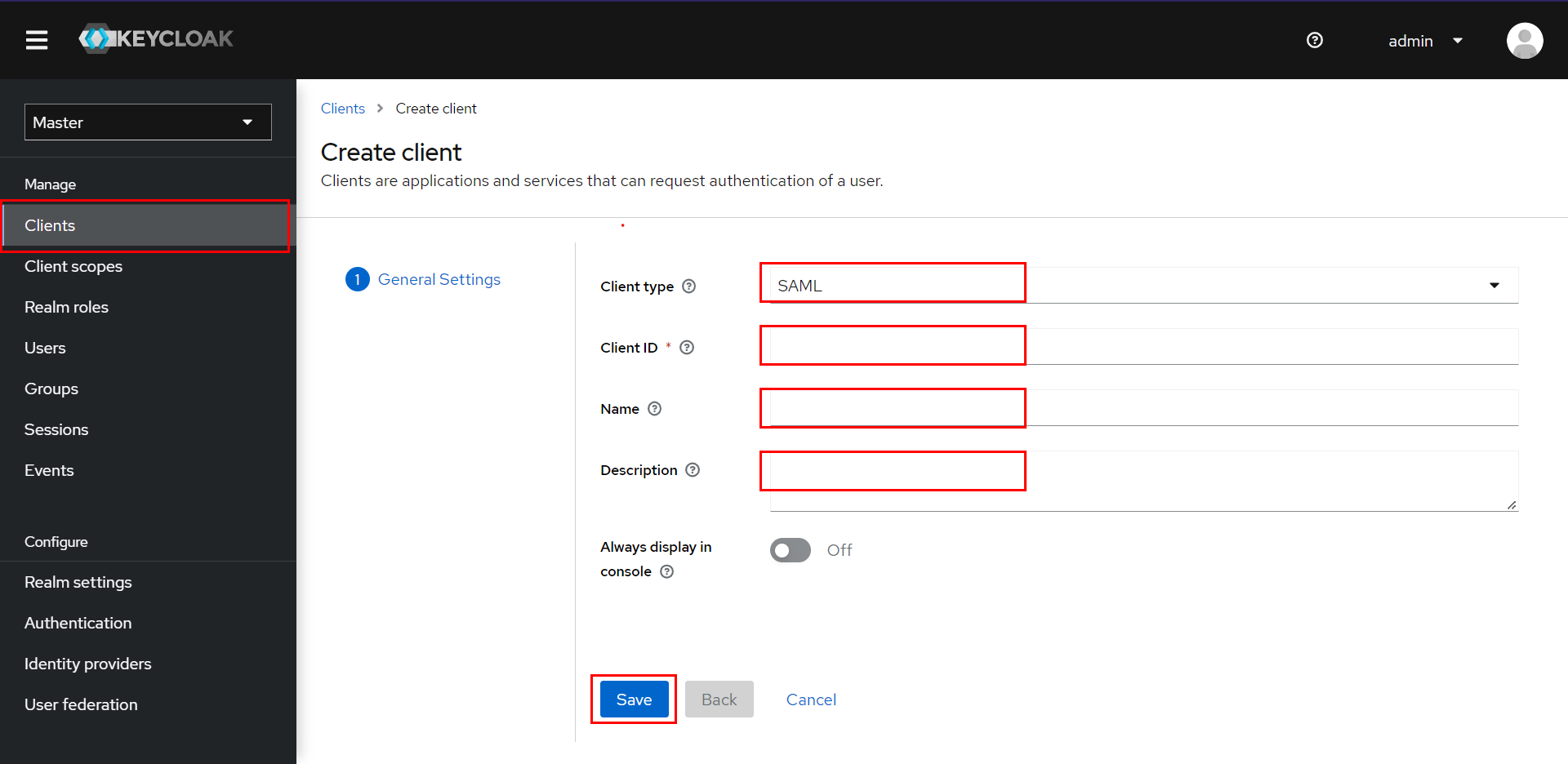

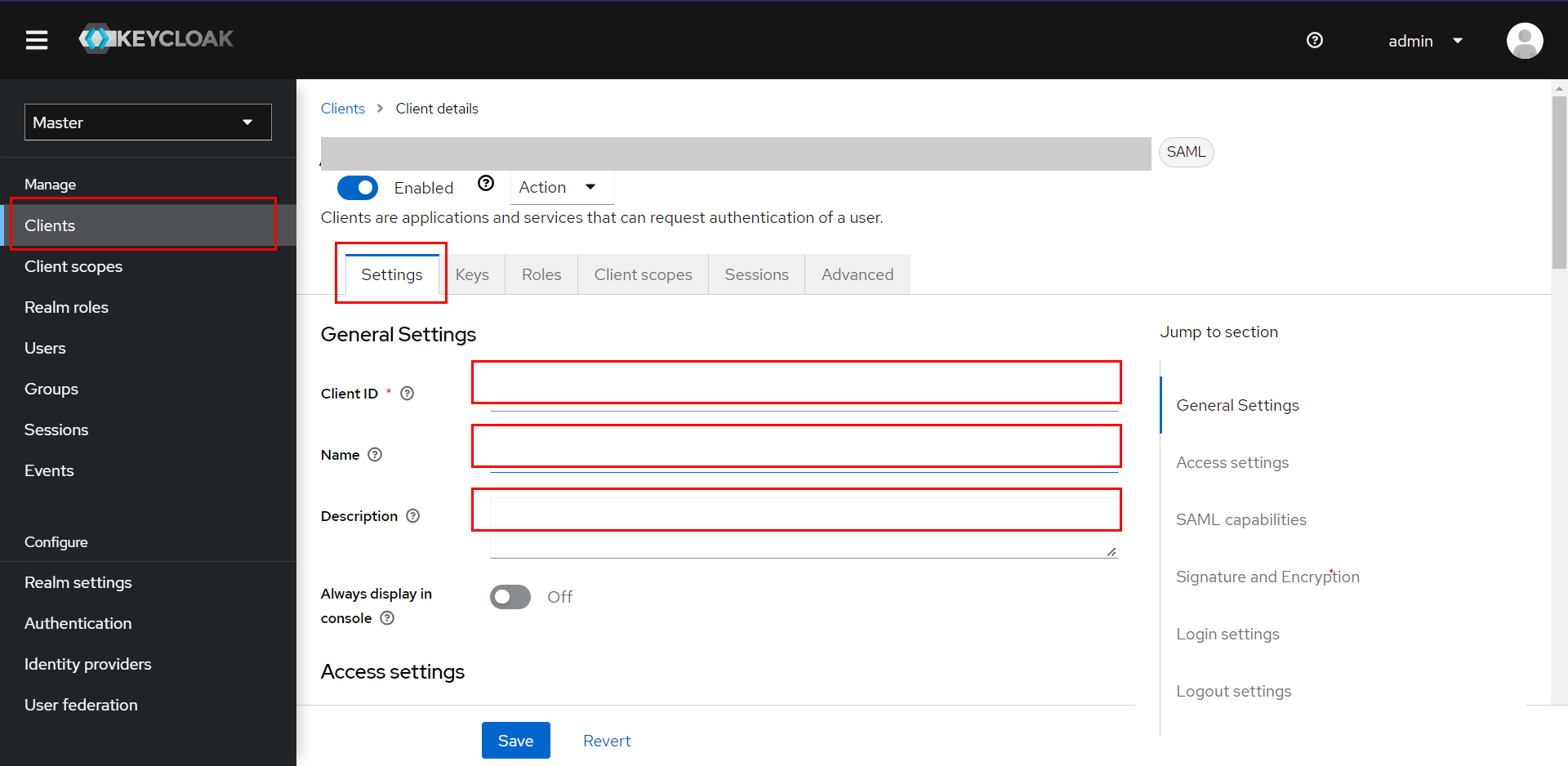

Führen Sie die folgenden Schritte aus, um Keycloak (Version 19 und höher) als IdP für Magento zu konfigurieren

Konfigurieren Sie Keycloak als IdP

Konfigurieren Sie Keycloak als IdP

| Kunden-ID | Das SP-EntityID / Aussteller über die Registerkarte „Dienstanbieter-Metadaten“ des Plugins |

| Name und Vorname | Geben Sie einen Namen für diesen Client ein |

| Beschreibung | Geben Sie eine Beschreibung an |

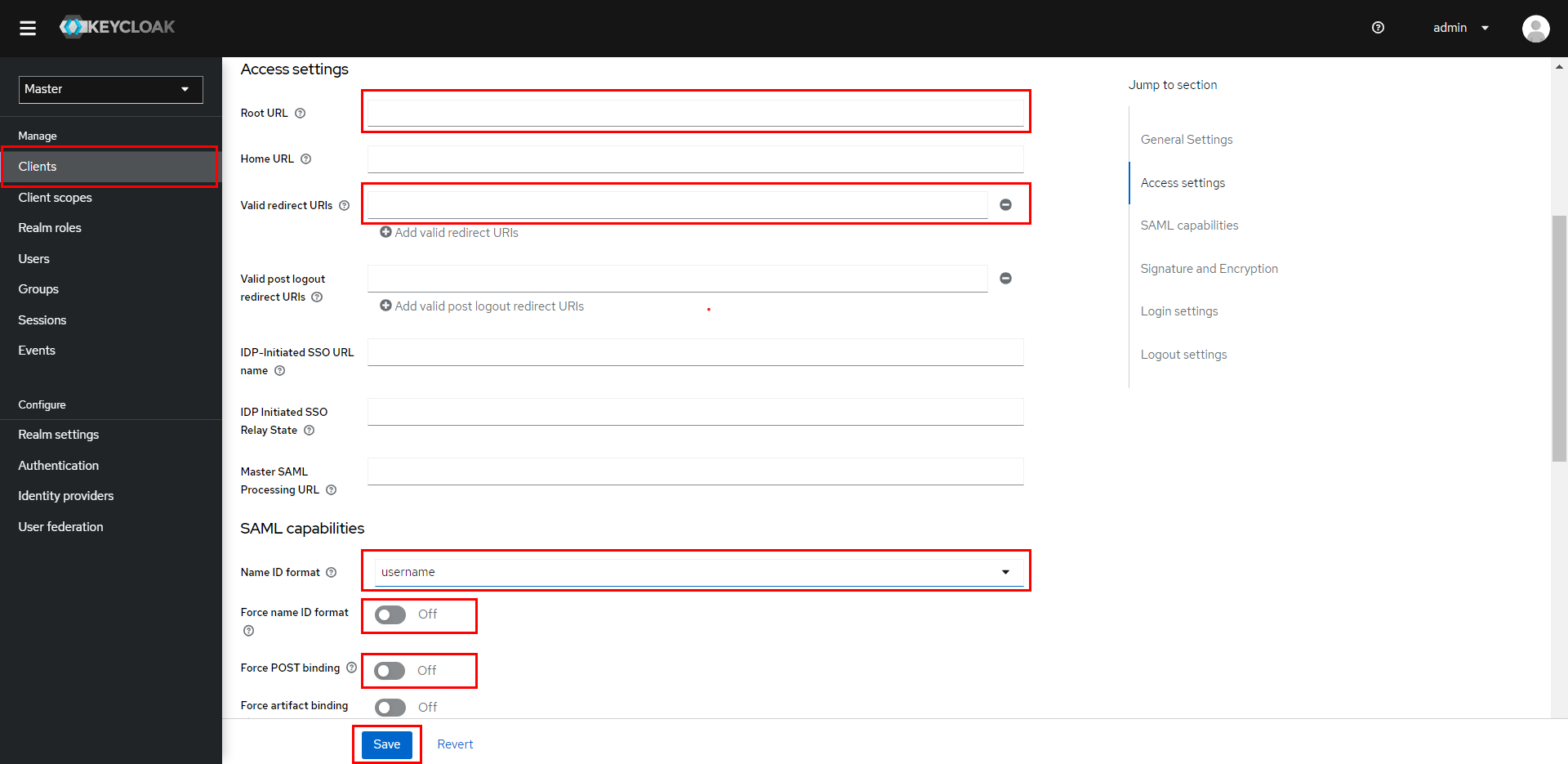

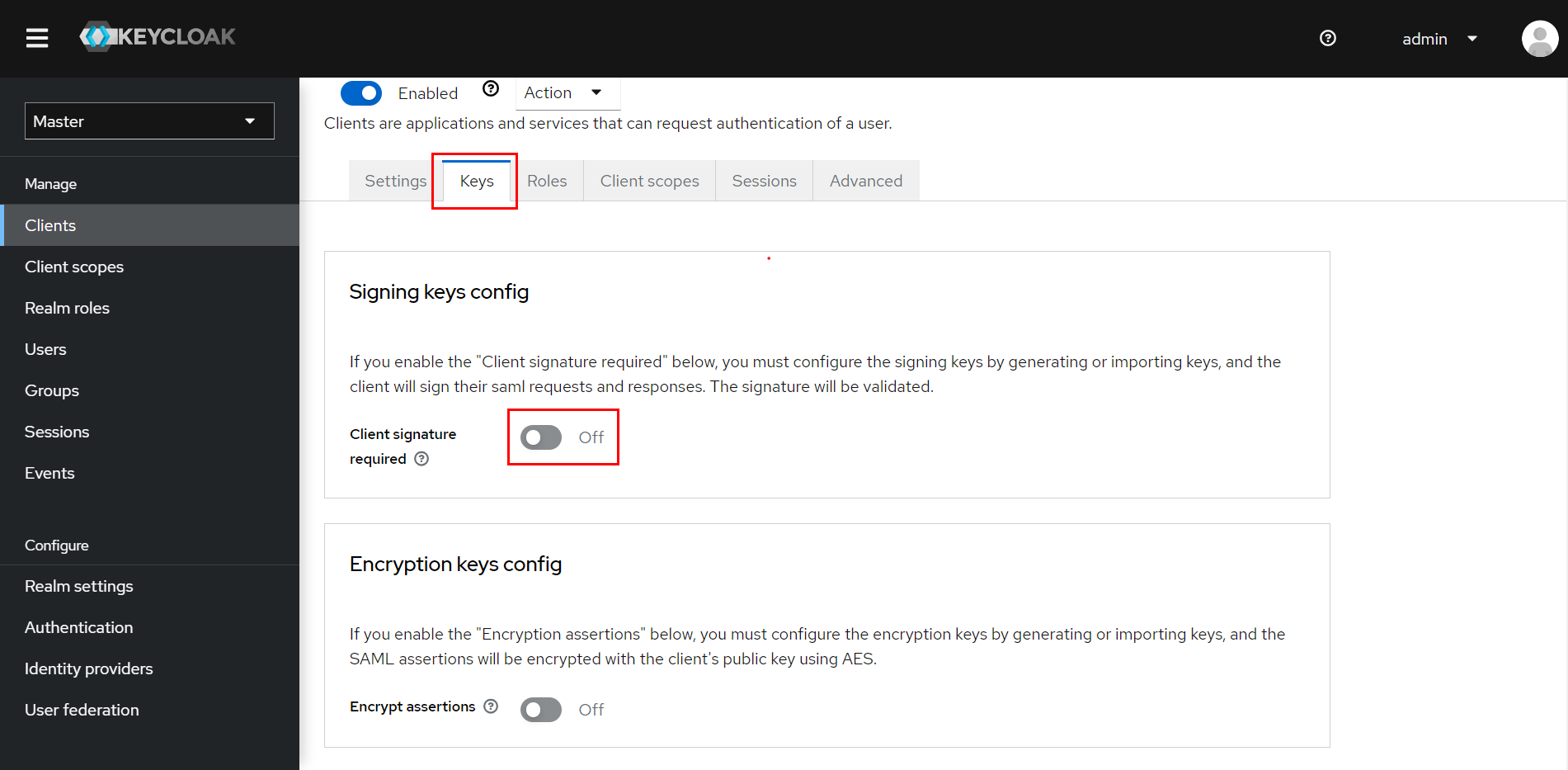

| Unterschrift des Kunden erforderlich | OFF |

| POST-Bindung erzwingen | OFF |

| Namens-ID-Format erzwingen | OFF |

| Namens-ID-Format | |

| Root-URL | Lassen Sie das Feld leer oder geben Sie die Basis-URL auf der Registerkarte „Dienstanbieter-Metadaten“ an |

| Gültige Weiterleitungs-URIs | Das ACS-URL (Assertion Consumer Service). über die Registerkarte „Dienstanbieter-Metadaten“ des Plugins |

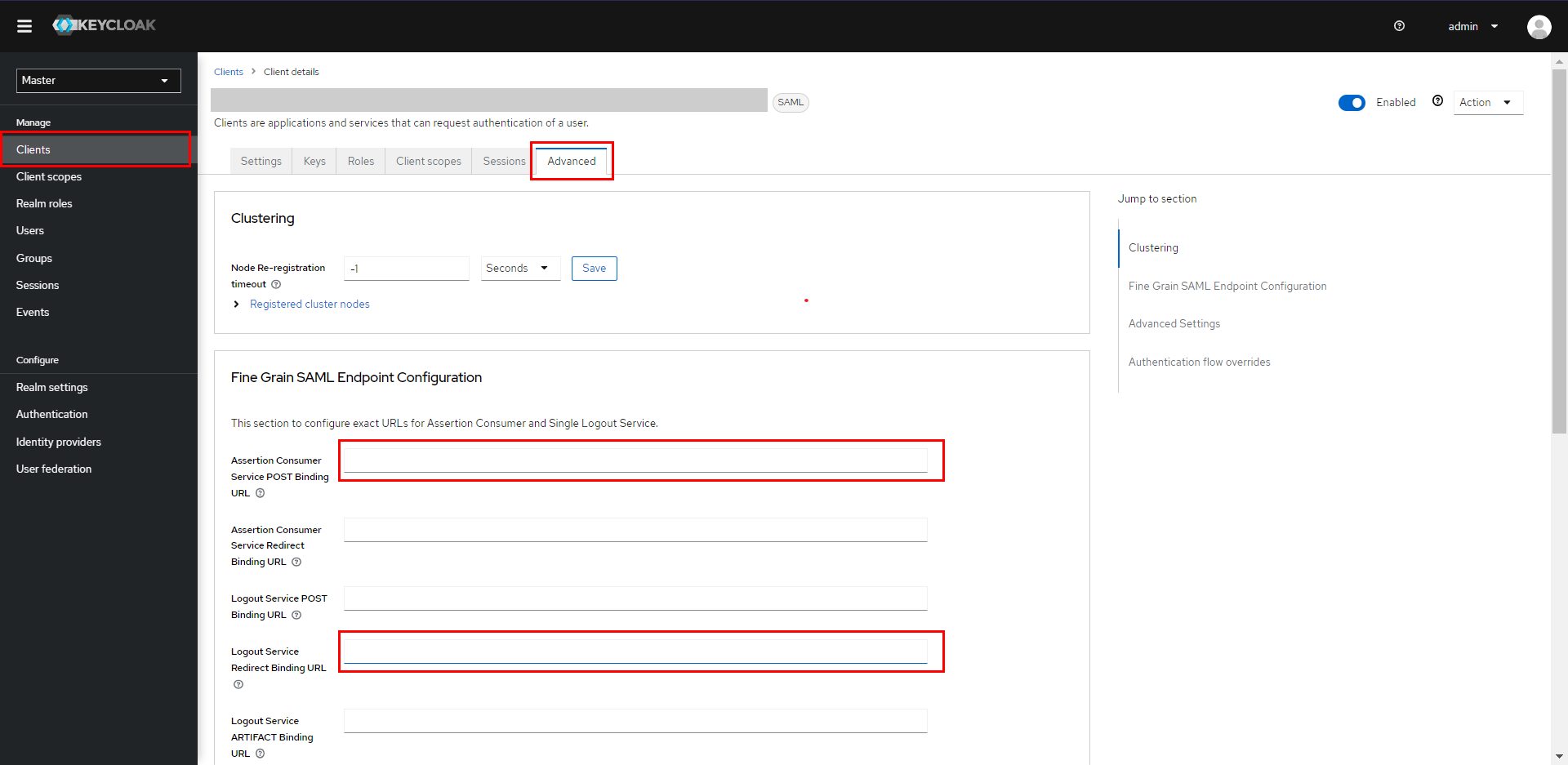

| Assertion Consumer Service POST-Bindungs-URL | Das ACS-URL (Assertion Consumer Service). über die Registerkarte „Dienstanbieter-Metadaten“ des Plugins |

| URL der Abmeldedienst-Umleitungsbindung (Optional) | Das Einzelne Abmelde-URL über die Registerkarte „Dienstanbieter-Metadaten“ des Plugins |

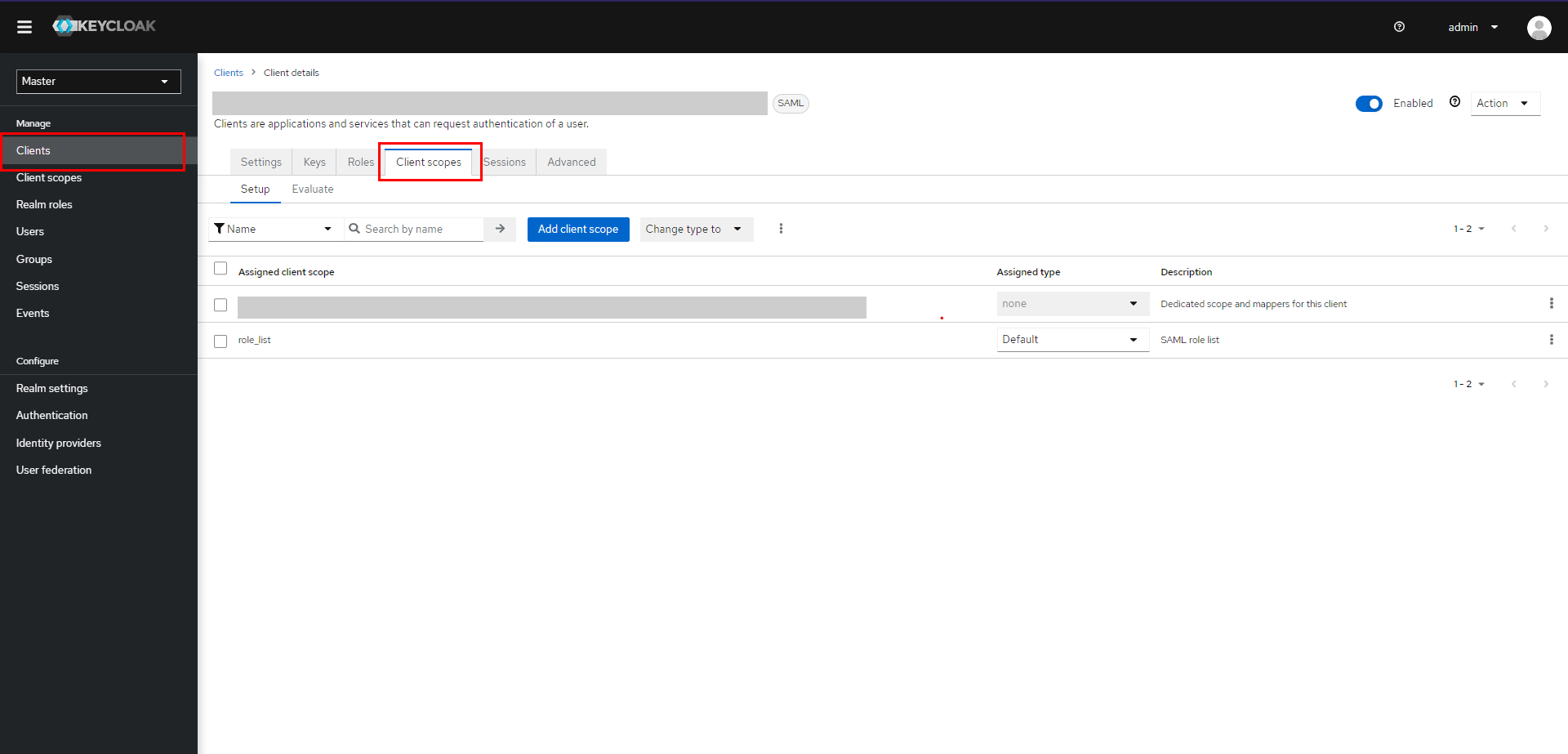

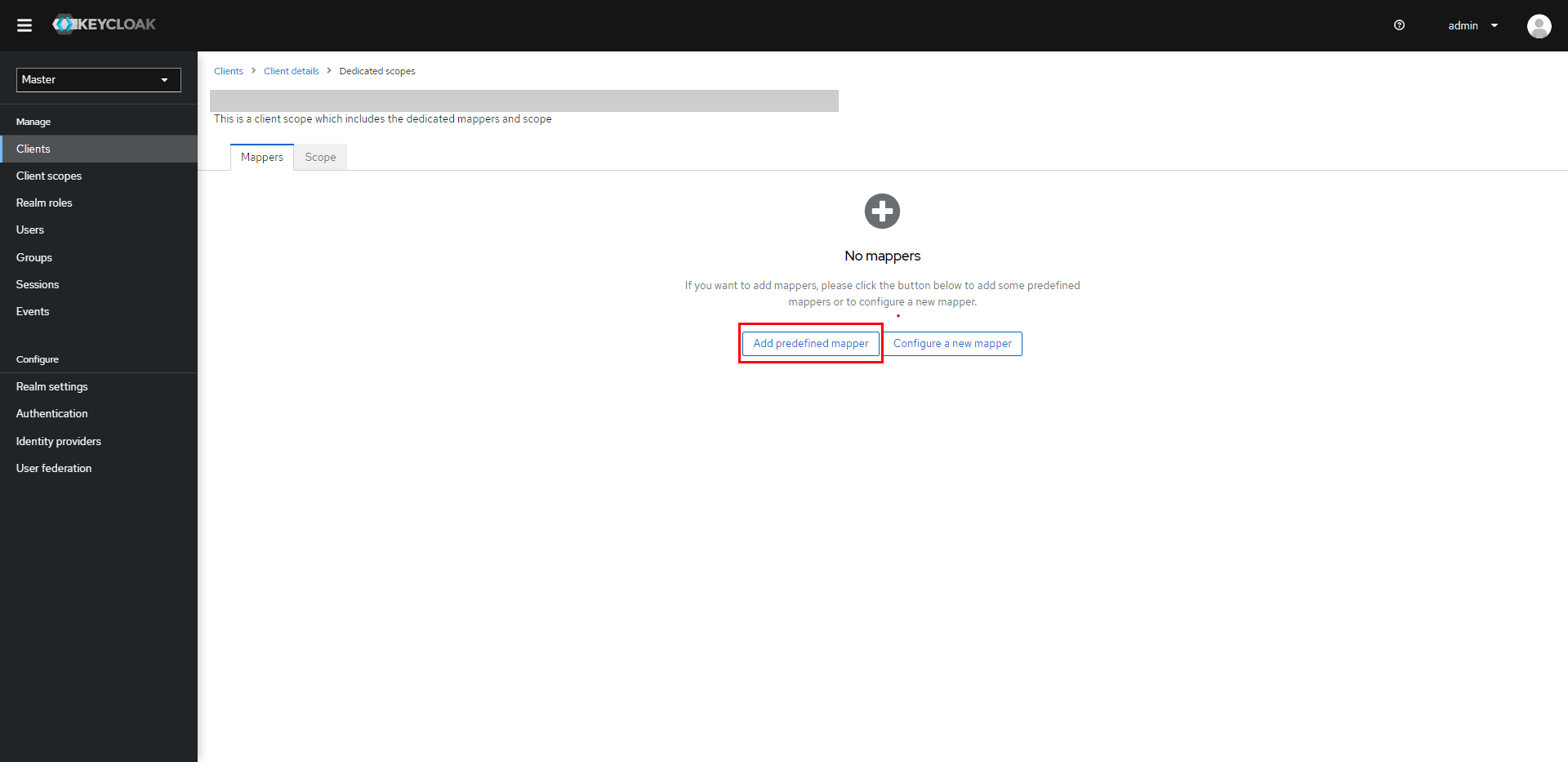

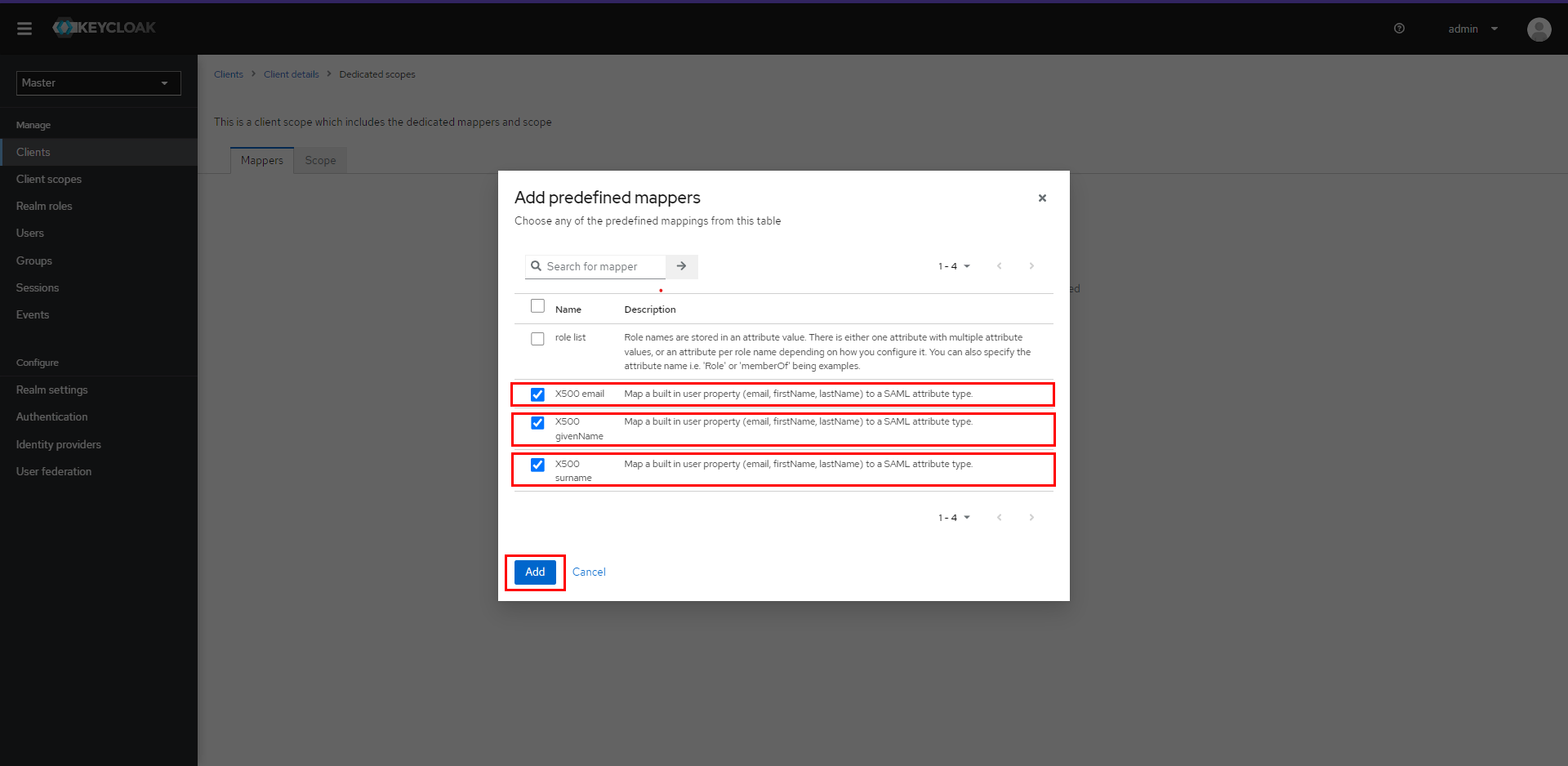

Mapper hinzufügen

Mapper hinzufügen

Installationsdatei herunterladen

Installationsdatei herunterladen

Sie haben Keycloak erfolgreich als SAML-IdP (Identitätsanbieter) konfiguriert, um die Keycloak-Anmeldung/Keycloak-SSO/Keycloak-Single-Sign-On (SSO) zu erreichen und so eine sichere Anmeldung bei der Magento-Site zu gewährleisten.

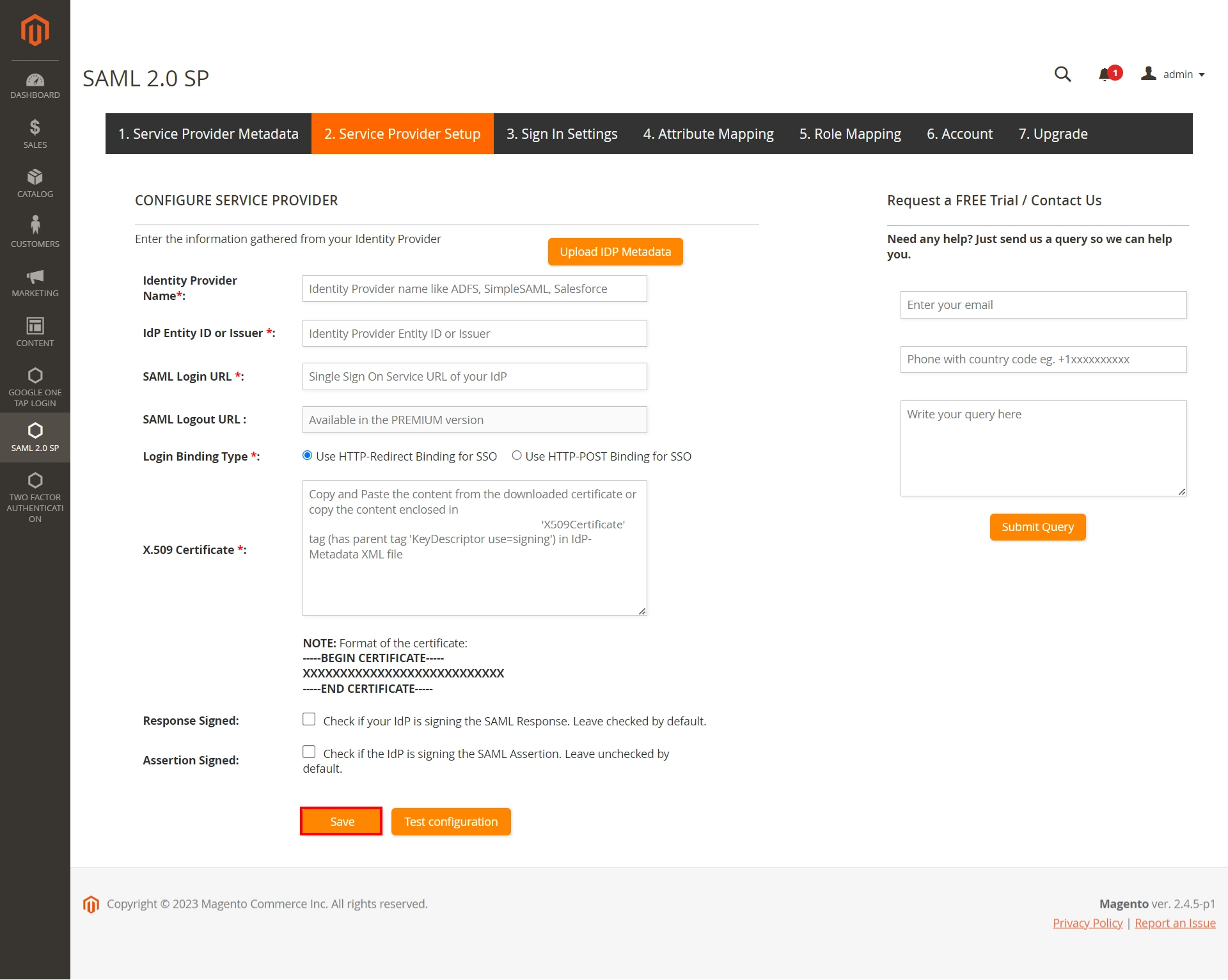

| IdP-Entitäts-ID oder Aussteller | SAML-Entitäts-ID im Verbundmetadatendokument |

| Single-Sign-On-Dienst-URL | SAML Single-Sign-On-Endpunkt-URL im Verbundmetadatendokument |

| X.509-Zertifikat | x.509-Zertifikat im Verbundmetadatendokument |

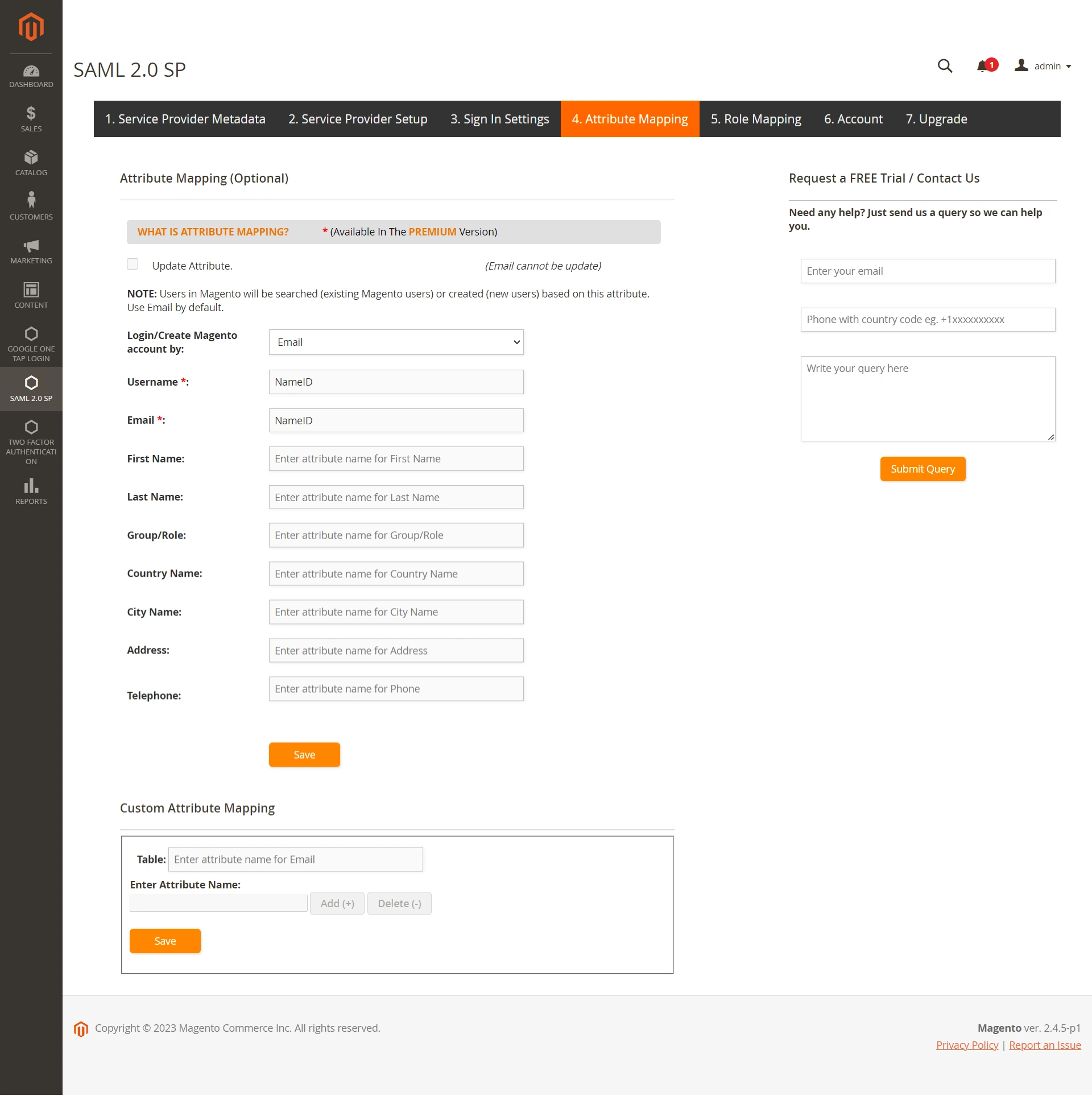

| Benutzername: | Name des Benutzernamenattributs vom IdP (NameID standardmäßig beibehalten) |

| Email: | Name des E-Mail-Attributs vom IdP (NameID standardmäßig beibehalten) |

| Gruppe/Rolle: | Name des Rollenattributs vom Identitätsanbieter (IdP) |

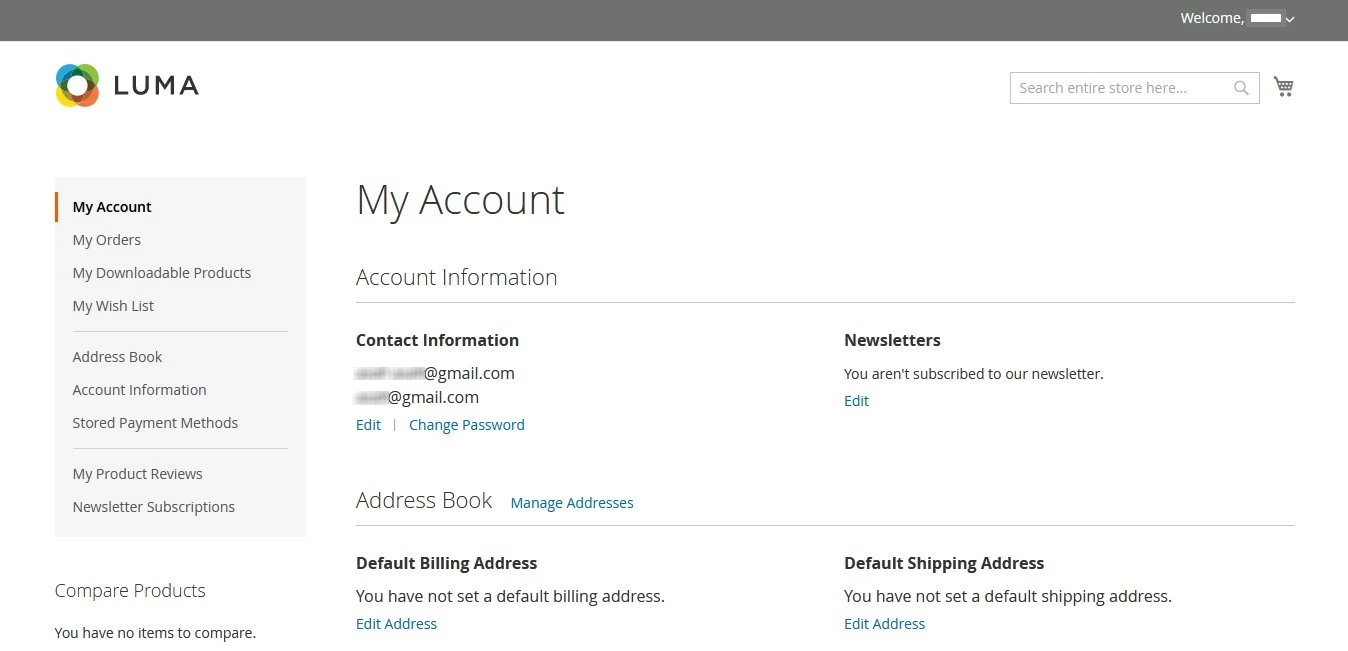

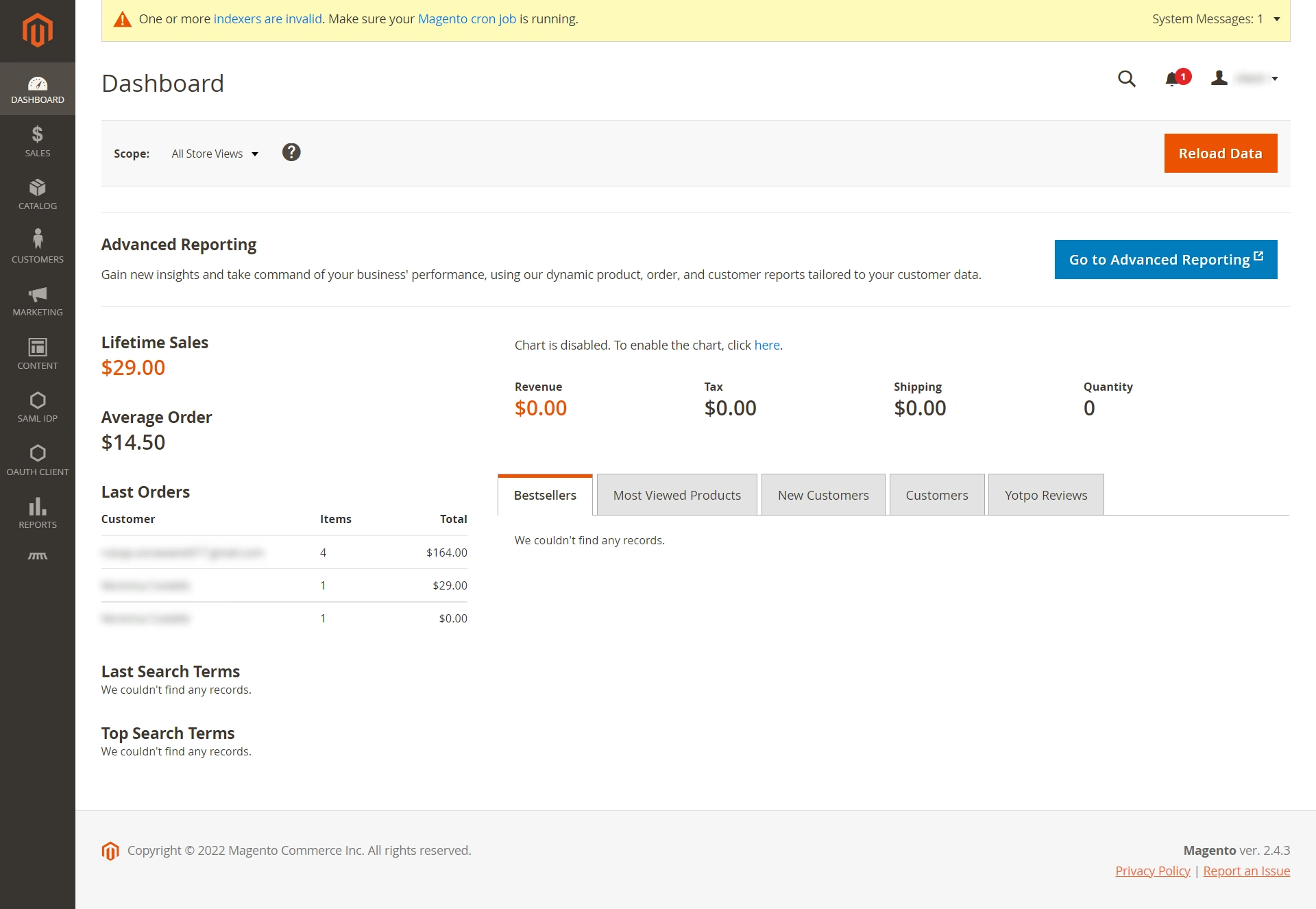

In diesem Handbuch haben Sie die Konfiguration erfolgreich durchgeführt Keycloak SAML Single Sign-On (Keycloak SSO-Anmeldung) Auswahl Keycloak als IdP und Magento als SP Verwendung von Magento SAML Sigle Sign-On (SSO) Login-Plugin .Diese Lösung stellt sicher, dass Sie bereit sind, einen sicheren Zugriff auf Ihre Magento-Site bereitzustellen Keycloak-Anmeldung Anmeldeinformationen innerhalb von Minuten.

Wir bieten 24/7-Support für alle Magento-Lösungen. Wir stellen eine qualitativ hochwertige Unterstützung sicher, die Ihren Anforderungen entspricht.

RegistrierenSehen Sie selbst, was zufriedene Kunden über unsere zuverlässigen Magento-Lösungen sagen.

BewertungenEinfache und präzise Schritt-für-Schritt-Anleitungen und Videos, die Ihnen bei der Konfiguration innerhalb weniger Minuten helfen.

Demo ansehenWir bieten sichere Identitätslösungen für Single Sign-On, Zwei-Faktor-Authentifizierung, Bereitstellung und vieles mehr. Bitte kontaktieren Sie uns unter

+1 978 658 9387 (USA) | +91 97178 45846 (Indien) magentosupport@xecurify.com

Brauchen Sie Hilfe? Wir sind hier!

Vielen Dank für Ihre Anfrage.

Wenn Sie innerhalb von 24 Stunden nichts von uns hören, können Sie gerne eine Folge-E-Mail an senden info@xecurify.com

Diese Datenschutzerklärung gilt für miniorange-Websites und beschreibt, wie wir mit personenbezogenen Daten umgehen. Wenn Sie eine Website besuchen, werden möglicherweise Informationen in Ihrem Browser gespeichert oder abgerufen, meist in Form von Cookies. Diese Informationen können sich auf Sie, Ihre Vorlieben oder Ihr Gerät beziehen und werden hauptsächlich dazu verwendet, dass die Website so funktioniert, wie Sie es erwarten. Die Informationen identifizieren Sie nicht direkt, können Ihnen aber ein personalisierteres Web-Erlebnis ermöglichen. Klicken Sie auf die Kategorieüberschriften, um zu erfahren, wie wir mit Cookies umgehen. Die Datenschutzerklärung unserer Lösungen finden Sie in der Datenschutz.

Notwendige Cookies tragen dazu bei, eine Website vollständig nutzbar zu machen, indem sie grundlegende Funktionen wie Seitennavigation, Anmelden, Ausfüllen von Formularen usw. ermöglichen. Die für diese Funktionalität verwendeten Cookies speichern keine personenbezogenen Daten. Einige Teile der Website funktionieren jedoch ohne Cookies nicht ordnungsgemäß.

Diese Cookies sammeln nur aggregierte Informationen über den Verkehr auf der Website, einschließlich Besucher, Quellen, Seitenklicks und -aufrufe usw. Dies ermöglicht es uns, mehr über unsere beliebtesten und am wenigsten beliebten Seiten sowie über die Interaktion der Benutzer mit den umsetzbaren Elementen und damit über die Veröffentlichung zu erfahren Wir verbessern die Leistung unserer Website sowie unserer Dienste.