Cookie-Zustimmung

Diese Datenschutzerklärung gilt für miniorange-Websites und beschreibt, wie wir mit personenbezogenen Daten umgehen. Wenn Sie eine Website besuchen, werden möglicherweise Informationen in Ihrem Browser gespeichert oder abgerufen, meist in Form von Cookies. Diese Informationen können sich auf Sie, Ihre Vorlieben oder Ihr Gerät beziehen und werden hauptsächlich dazu verwendet, dass die Website so funktioniert, wie Sie es erwarten. Die Informationen identifizieren Sie nicht direkt, können Ihnen aber ein personalisierteres Web-Erlebnis ermöglichen. Klicken Sie auf die Kategorieüberschriften, um zu erfahren, wie wir mit Cookies umgehen. Die Datenschutzerklärung unserer Lösungen finden Sie in der Datenschutz.

Unbedingt notwendige Cookies

Immer aktiv

Notwendige Cookies tragen dazu bei, eine Website vollständig nutzbar zu machen, indem sie grundlegende Funktionen wie Seitennavigation, Anmelden, Ausfüllen von Formularen usw. ermöglichen. Die für diese Funktionalität verwendeten Cookies speichern keine personenbezogenen Daten. Einige Teile der Website funktionieren jedoch ohne Cookies nicht ordnungsgemäß.

Performance-Cookies

Immer aktiv

Diese Cookies sammeln nur aggregierte Informationen über den Verkehr auf der Website, einschließlich Besucher, Quellen, Seitenklicks und -aufrufe usw. Dies ermöglicht es uns, mehr über unsere beliebtesten und am wenigsten beliebten Seiten sowie über die Interaktion der Benutzer mit den umsetzbaren Elementen und damit über die Veröffentlichung zu erfahren Wir verbessern die Leistung unserer Website sowie unserer Dienste.

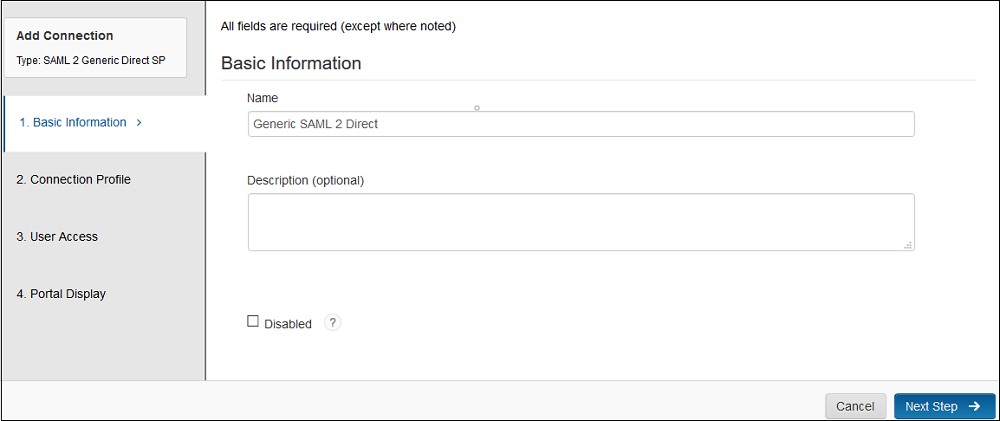

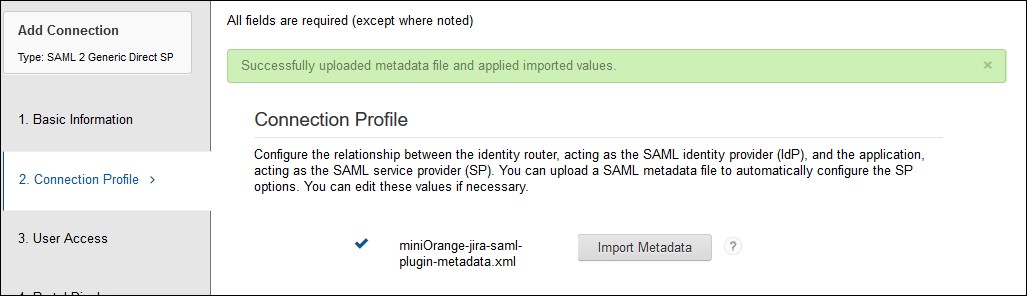

Verbindungsprofil

Verbindungsprofil

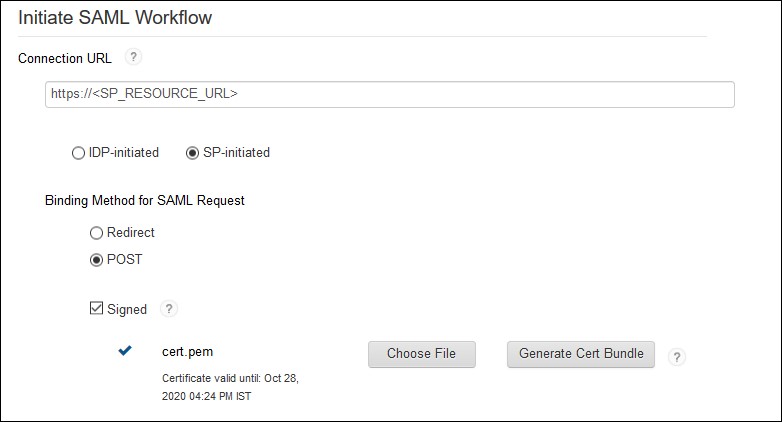

Initiieren Sie den SAML-Workflow

Initiieren Sie den SAML-Workflow

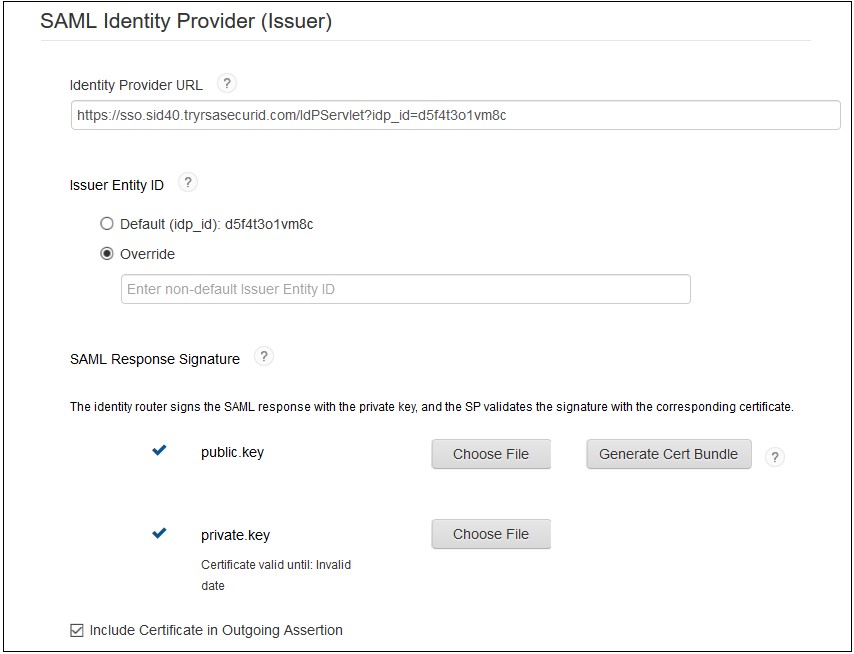

SAML-Identitätsanbieter (Aussteller)

SAML-Identitätsanbieter (Aussteller)

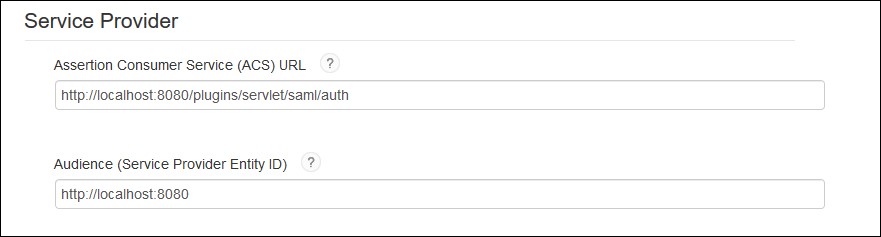

Dienstanbieter

Dienstanbieter

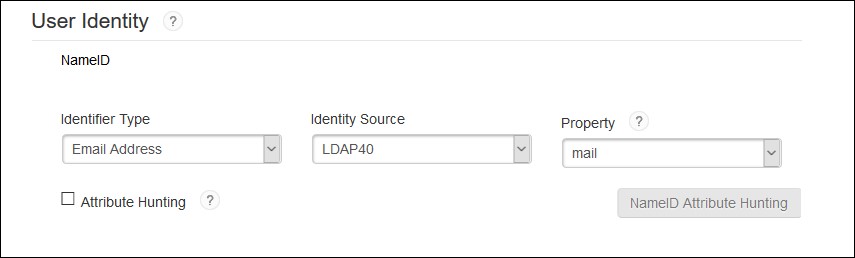

Benutzeridentität

Benutzeridentität

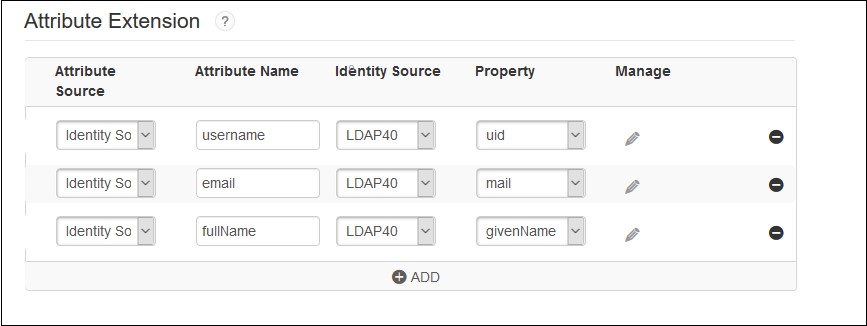

Erweiterte Konfiguration: Attributerweiterung

Erweiterte Konfiguration: Attributerweiterung

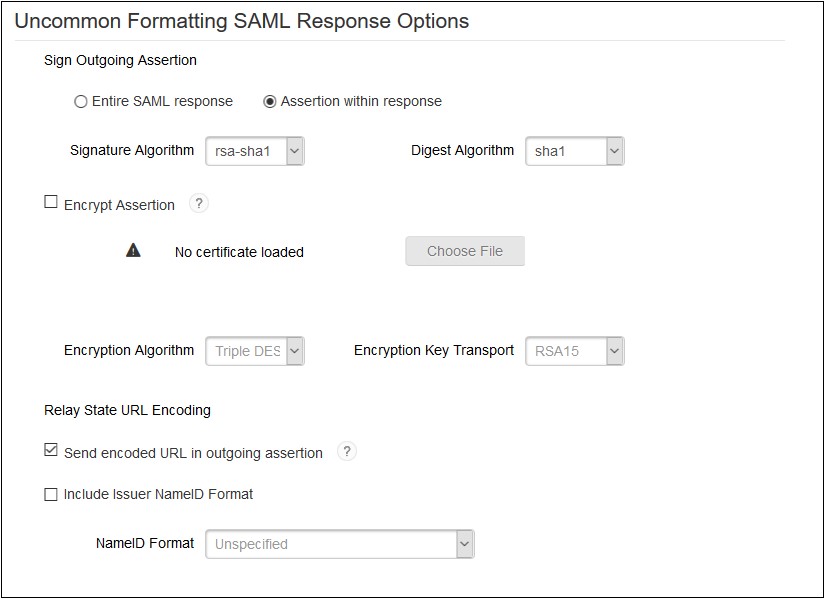

Erweiterte Konfiguration: Ungewöhnliche Formatierung der SAML-Antwort

Erweiterte Konfiguration: Ungewöhnliche Formatierung der SAML-Antwort