の検索結果 :

×ユーザーがパスワードを再利用し、他のユーザーとパスワードを共有できるため、ユーザー制御のパスワードは重大な脆弱性です。

パスワードレス認証システムのセキュリティは、必要な ID の証明とその実装に依存します。

たとえば、アカウント所有者のモバイル デバイスへの安全なプッシュ通知を使用することは、一般にパスワードよりも安全であると考えられています。 モバイル デバイス上の SMS 経由のワン タイム パスワードは、通常、従来のユーザー名とパスワードの組み合わせとは別に、認証の XNUMX 番目の要素として使用されます。

パスワードに依存する場合、フィッシング、再利用、共有が一般的な問題になります。パスワードなしでログインすると、ユーザーは自分のアカウントをより適切に制御できるようになり、フィッシングの影響を受けにくくなります。

パスワードが不要になると、ユーザー エクスペリエンスとセキュリティの両方が向上します。

パスワード スプレーとは、一般的に使用される少数のパスワードを使用して多数のアカウント (ユーザー名) にアクセスしようとする攻撃です。 従来のブルートフォース攻撃は、パスワードを推測することで単一のアカウントへの不正アクセスを試みます。

パスワードスプレーでは、攻撃者は一般的に使用されるパスワードのリストからユーザー名とパスワードの組み合わせを試みます。

クレデンシャル スタッフィングは、ユーザー名とそのパスワードのリストから構成される盗まれたクレデンシャルを使用する攻撃の一種です。 資格情報スタッフィングは、ユーザーの資格情報を推測しようとせず、漏洩した資格情報のリストを使用するという点でブルート フォース攻撃とは異なります。

クレデンシャル スタッフィング攻撃が発生する可能性があるのは、多くのユーザーが同じユーザー名とパスワードの組み合わせを複数のサイトで再利用しているためです。ある調査によると、ユーザーの 81% が 25 つ以上のサイトでパスワードを再利用しており、ユーザーの XNUMX% が大多数のサイトで同じパスワードを使用しています。彼らのアカウント。

ブルートフォース攻撃とは、ユーザー名とパスワードの組み合わせを試行錯誤によって推測する攻撃の一種です。 これは、毎回異なる組み合わせでログイン試行を繰り返すことで構成されます。 短いパスワードの推測は比較的簡単ですが、長いパスワードや暗号化キーの場合は必ずしも当てはまりません。パスワードやキーが長ければ長いほど、ブルート フォース攻撃の難易度は指数関数的に高まります。

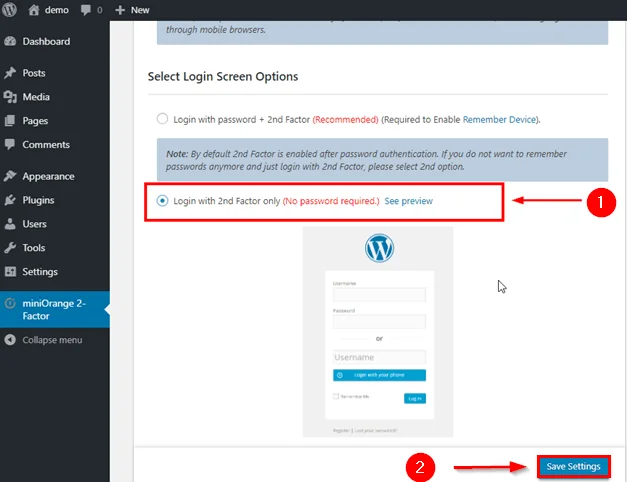

ログインは、ユーザー名と 2 要素、またはユーザーの役割に基づいて決定できるユーザー名のみで行うことができます。

ロールでパスワードなしのログインが許可されていない場合は、パスワードとユーザー名を使用してログインします。 パスワードなしのログインでは、SMS 経由の OTP、電子メール経由の OTP、Web 認証 (FIDO2) を含むすべての認証方法がサポートされています。

WordPress のユーザー名とパスワードを使用してログインし、その後 2 要素認証を行うことができます。

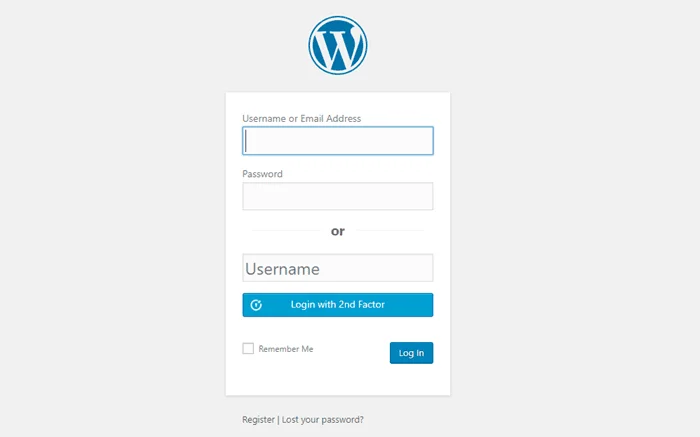

この 2 番目のオプションでは、ユーザー名 + パスワードとユーザー名 + XNUMX 要素認証のバリエーションが同じウィンドウに表示されます。

これらは最も信頼性の高い XNUMX 要素認証方法です。 これは XNUMX つのことに基づいています。XNUMX つはモバイル認証 (登録が偽装ではないことを確認し、実際のユーザーの ID を検証するため)、もう XNUMX つは時間依存の認証 (OTP トークンは時間ベースのセキュリティ トークンです) です。

WebAuthn が提供したい大きなものは、「ユーザーの何か」に基づく生体認証の多要素認証です。 ユーザーは (ほとんどの場合)、そのユーザーに固有の音声、指紋、または網膜を持っています。 現在、ほとんどのユーザーが所有しているのは、スマートフォンなどの生体認証デバイスです。このデバイスは、このデータを使用して、これらの固有の特性を通じてユーザーのみがアクセスできる認証情報を作成および管理できます。

ユーザーが正しいユーザー名とパスワードを入力すると、正常にログインするために XNUMX 要素認証ページが表示されます。

ユーザーは、XNUMX 番目の要素を構成するのと同じ方法で、最初に生体認証機能または Yubikey などのセキュリティ キーを登録する必要があります。ログインすると、生体認証資格情報を検証し、それに応じて続行するように求められます。

ビジネストライアル向け 無料版

探しているものが見つからない場合は、下記までお問い合わせください。 info@miniorange.com またはでお電話 +1 978 658 9387.